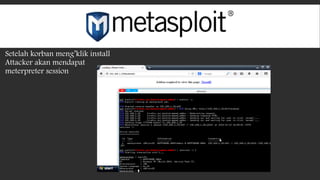

Metasploit Framework adalah alat penetrasi yang dibuat dengan bahasa program Ruby untuk menguji kerentanan sistem komputer. Salah satu fiturnya yang paling terkenal adalah kemampuan melakukan eksploitasi jarak jauh (Meterpreter Session) untuk mengendalikan komputer korban meski penyerang berada jauh. Metasploit menggunakan eksploit yang berisi payload untuk mengeksploitasi celah keamanan pada perangkat lunak target, kemudian memasukkan payload