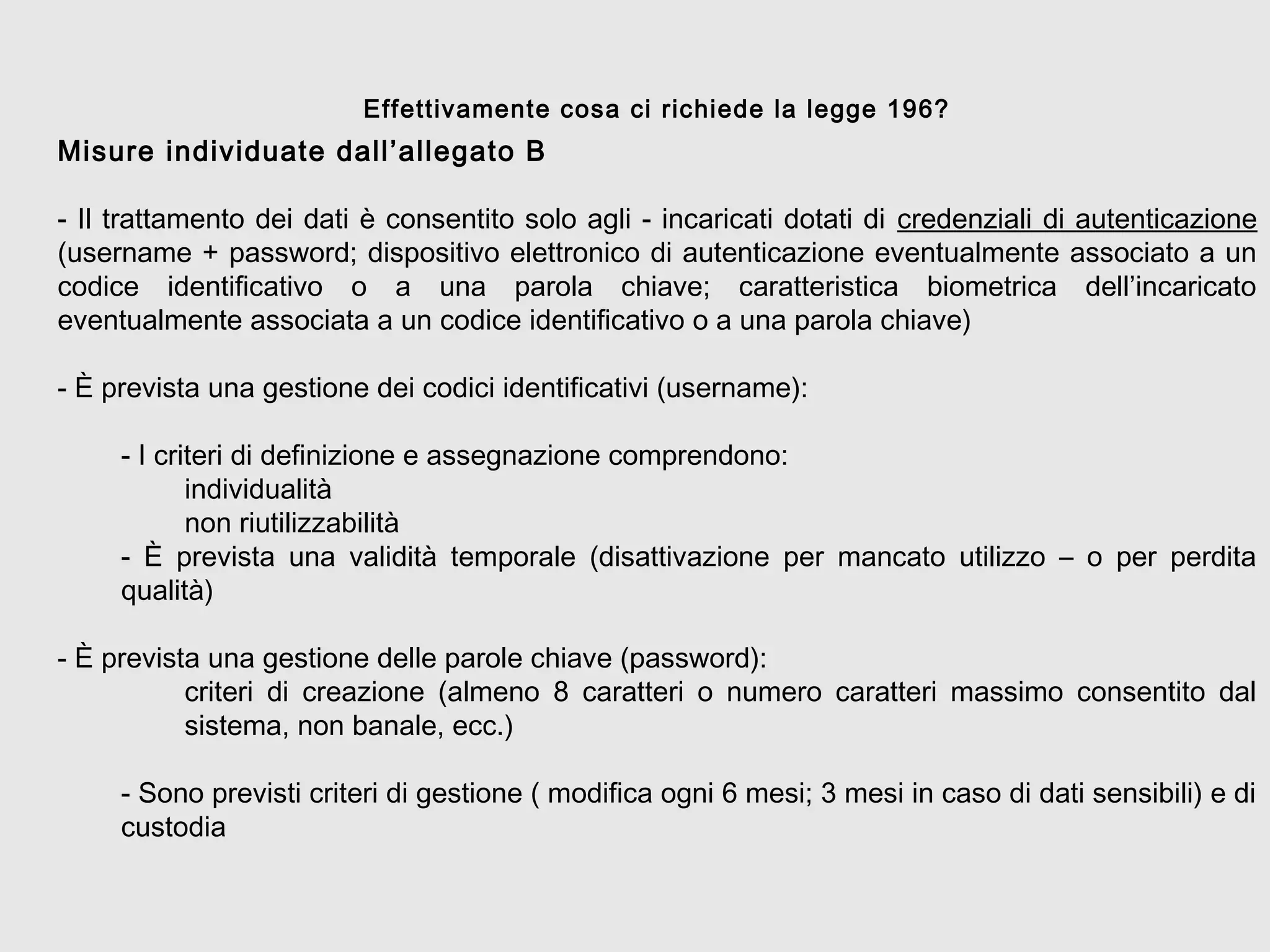

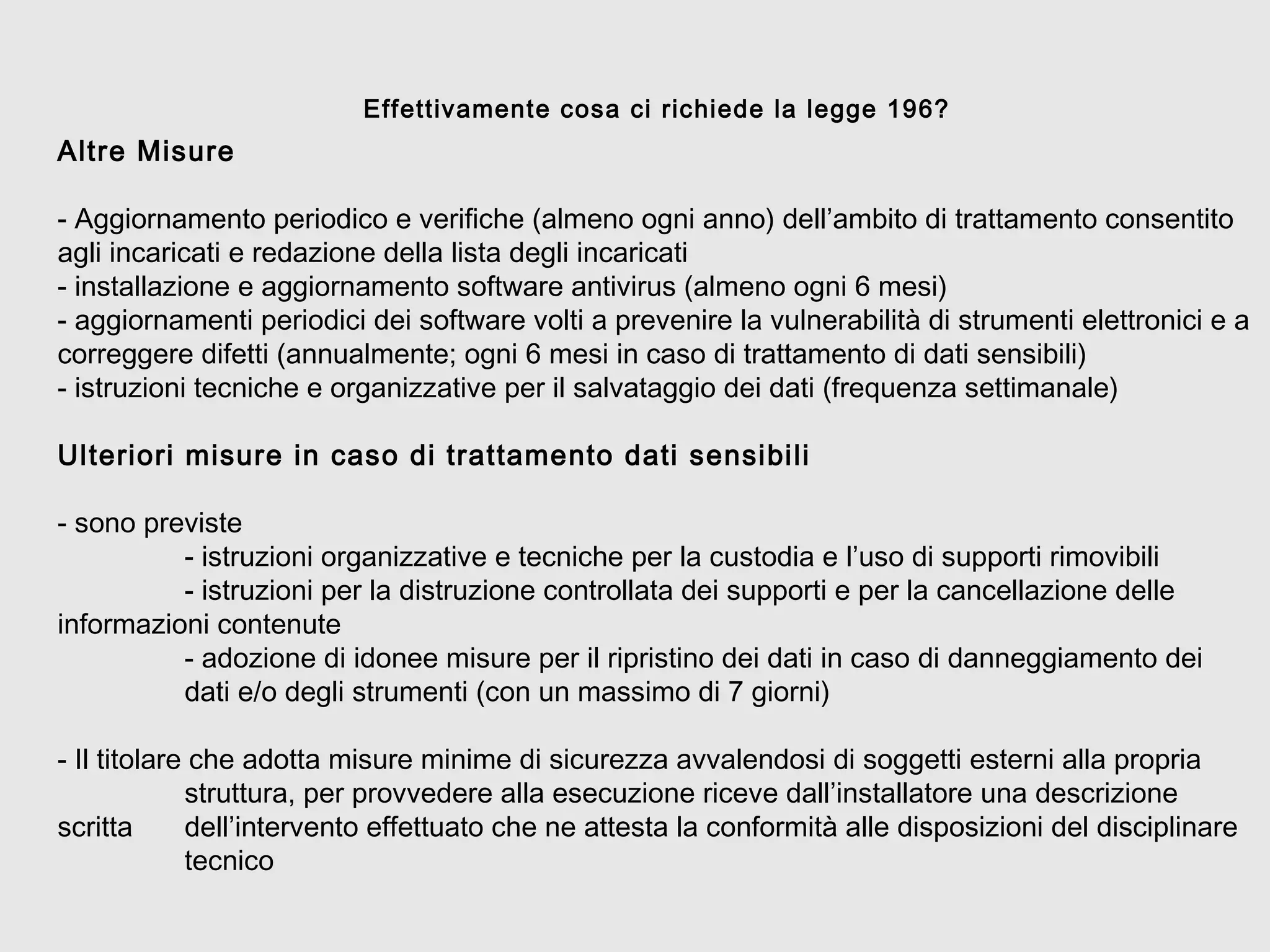

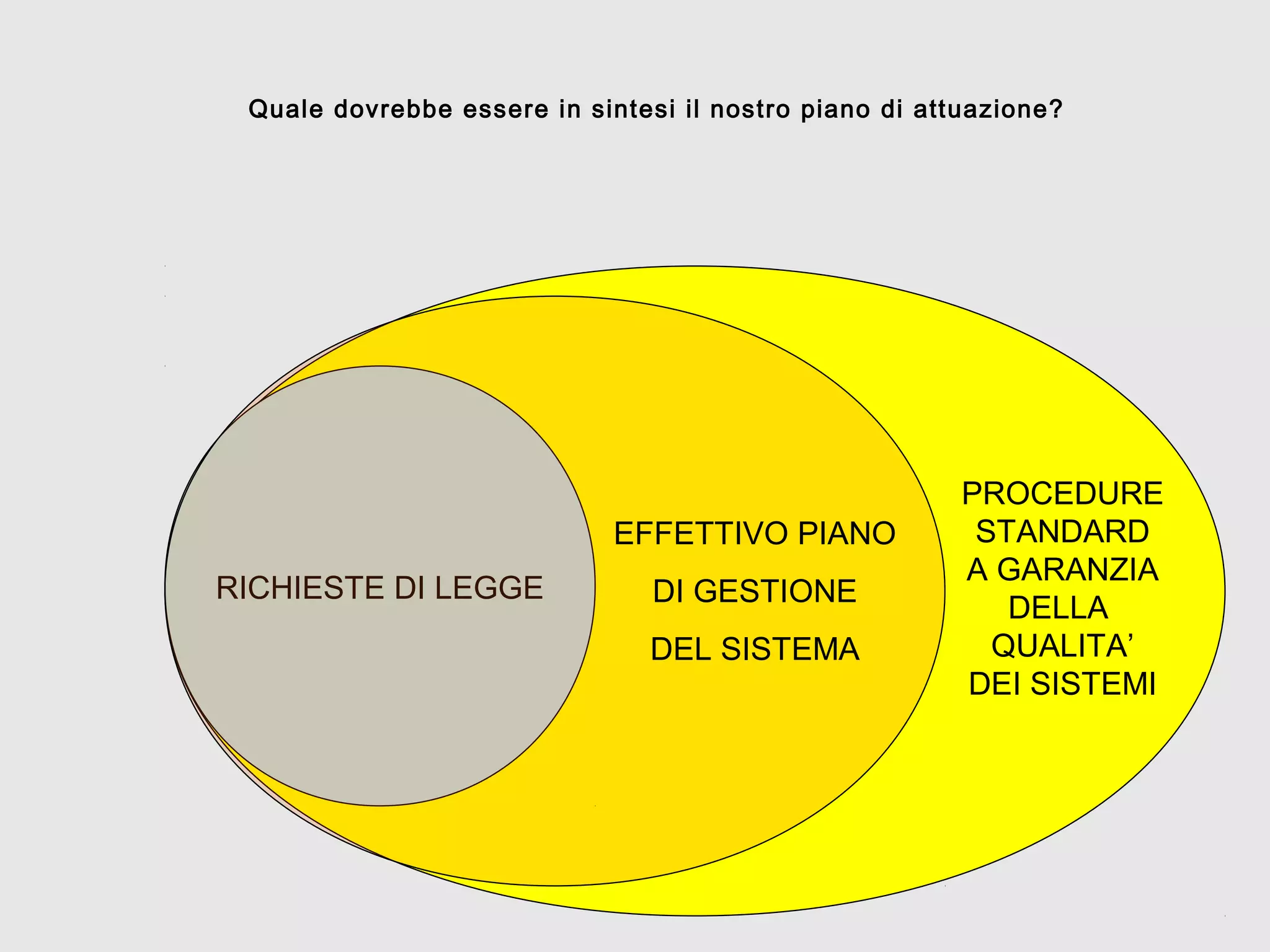

Il documento discute le misure minime di sicurezza necessarie per proteggere i dati e i sistemi informatici dalle minacce informatiche, evidenziando l'importanza della confidenzialità, integrità e disponibilità. Esamina il contesto legislativo, in particolare la legge 196, e sottolinea che le aziende devono adottare misure di sicurezza adeguate per prevenire danni finanziari e reputazionali. Infine, viene enfatizzata la necessità di un'analisi del rischio dettagliata per bilanciare costi e misure preventive.

![In un periodo particolare della mia vita, a nemmeno 20

anni, decisi di fare un "raid". Quasi 50 sistemi informatici

[…], furono violati. Nomi famosi, tra questi sistemi: Ente

Nazionale Energia Alternativa, Consiglio Nazionale delle

Ricerche, case farmaceutiche di fama mondiale,

compagnie telefoniche americane ed europee, la Banca

d'Italia. Il gioco non era piu' tale, si era fatto pesante e io

non lo sapevo e un giorno venni arrestato per reati di

natura informatica.

[…] La Falange Armata ce la siamo inventata per farci

pubblicità, in realtà la nostra unica vera attività illecita è

stata quella di utilizzare numeri di carte di credito […]

Ma perché dovrebbero prendersela con la nostra azienda?

Quattro anni fa dei ragazzi scrissero un messaggio, il quale apparve su tutta una serie di

monitor e terminali, sparsi per l'Italia. Il messaggio recitava: "Ieri il potere erano le armi

nucleari, era la potenza economica; oggi il potere e' rappresentato dall'informazione.

Milioni di dati, dati economici e personali, che transitano su centinaia di reti, attraverso

migliaia di computer. Abbiamo l'informazione, abbiamo il potere: guardatevi intorno, i

vostri nuovi nemici saranno i monitor". Forse quei ragazzini non si sbagliavano poi di

molto.

D'altra parte era facilissimo, in

alcune di queste aziende le

password (parole chiave per

entrare in un sistema) erano

"prova", "Pippo" oppure

"Maria” […] Quando cercavo

lavoro, mi sono proposto alla

Fiat per curargli la sicurezza

del sistema informatico",

racconta poi Raoul. "Mi hanno

detto che non ne avevano

bisogno. Quella sera stessa ho

verificato che non era così". (

Raoul Chiesa “nobody”, ex hacker, esperto di sicurezza informatica](https://image.slidesharecdn.com/canella-convegnoprivacy2004-151022224822-lva1-app6891/75/Alessandro-Canella-convegno-privacy-23-Marzo-2004-8-2048.jpg)