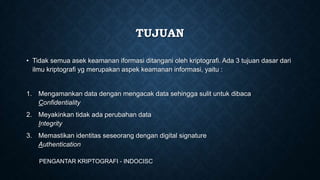

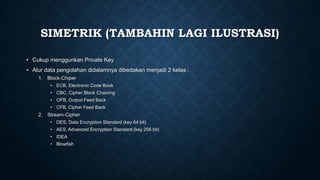

Dokumen ini membahas tentang kriptografi, termasuk tujuan utamanya seperti confidentiality, integrity, dan authentication. Selain itu, dijelaskan juga tentang komponen utama kriptografi, proses dasar, serta perbedaan antara kriptografi simetrik dan asimetrik. Melalui kriptografi, informasi dapat dilindungi dari pihak ketiga dengan menggunakan teknik enkripsi dan dekripsi.