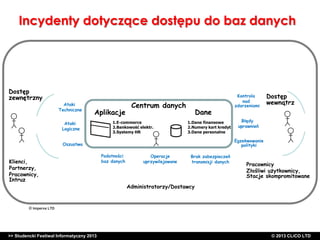

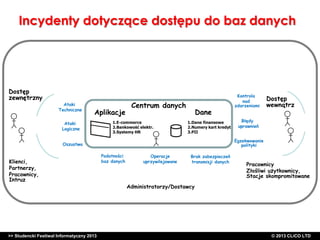

75% odnotowanych incydentów bezpieczeństwa baz danych związanych jest z połączeniami wewnątrz centrów obliczeniowych. Składają się na to następujące problemy:

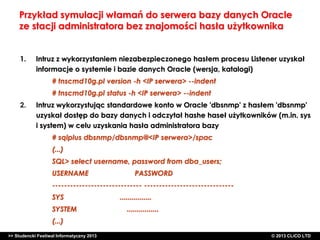

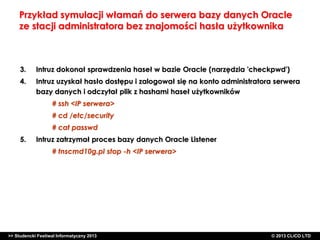

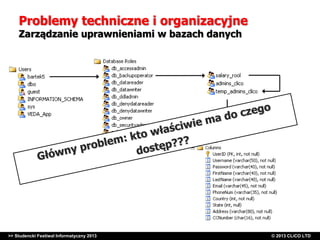

brak kontroli nad osobami posiadającymi obszerne uprawnienia administracyjne (sysdba, system etc.)

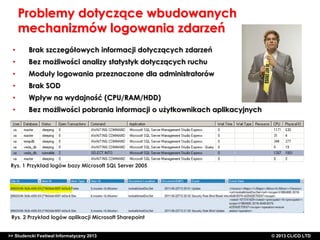

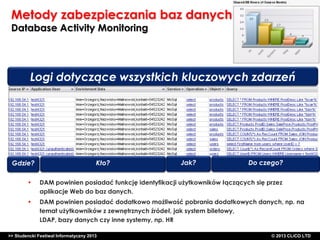

brak efektywnych mechanizmów rejestrowania działań użytkowników oraz monitoringu dostawców

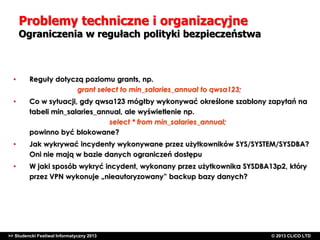

błędy dotyczące konfiguracji bazy oraz zarządzania uprawnieniami użytkowników

według analiz tylko kilka procent wydatków ukierunkowanych jest na ochronę informacji, reszta to inwestycje skupiające się na ochronie i efektywnej pracy sieci (systemy klasy firewall, utm, ips, antywirus etc).

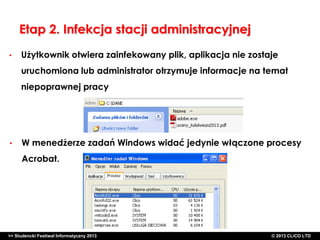

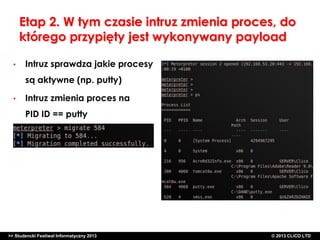

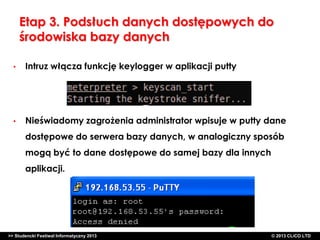

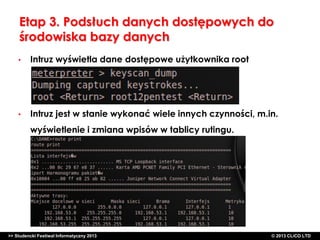

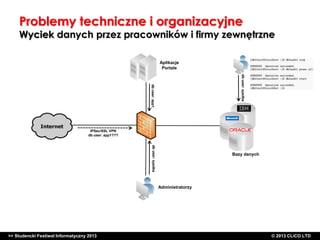

Wyciek informacji z bazy danych powodują najczęściej zainfekowane uprzednio stacje administratorów, które następnie wykorzystywane są w strefach baz danych (mamy tu do czynienia z tzw. atakiem Island Hopping). Jeszcze większym problemem są osoby uprzywilejowane (jak administratorzy, deweloperzy, dostawcy), zmieniający miejsce pracy. Podczas przeprowadzonej ankiety 70 % pracowników instytucji zadeklarowało, iż odchodząc z firmy skopiuje informacje wrażliwe.

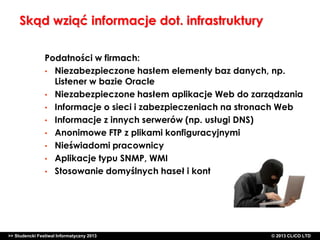

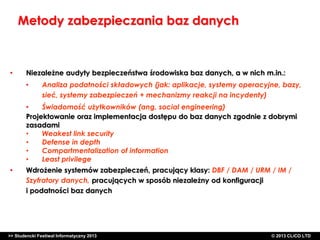

W czasie wykładu zaprezentowane zostaną przykłady rzeczywistych włamań do baz danych przy użyciu ataków bezpośrednich (ataki typu server-side wykorzystujące braki poprawek lub błędy konfiguracji bazy danych), poprzez infekcję stacji klienckich (ataki client-site) oraz przy wykorzystaniu podatności aplikacji Web. Uczestnicy zapoznają się również z różnymi metodami zabezpieczania baz danych przez duże instytucje w Polsce.