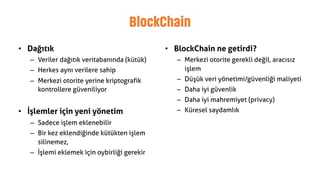

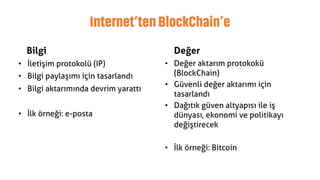

BlockChain, sadece Bitcoin'in temelinde yer alan bir seferlik bir teknoloji değil. Aynı zamanda, Internet'te bilgi paylaşılmasına benzer bir şekilde değer aktarımı işlemlerinin, ortada güvenilir bir üçüncü taraf olmadan da yapılmasını sağlayacak önemli bir protokol. Bu protokolle ilgili Murat Lostar'ın II. Garanti Bankası Bilgi Güvenliği Günleri'nde yaptığı sunum içeriği.