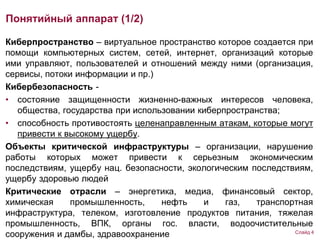

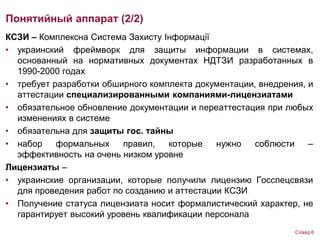

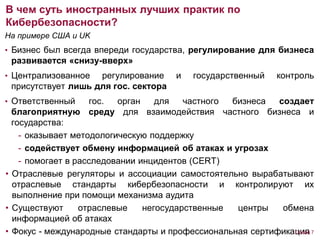

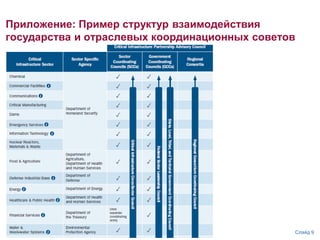

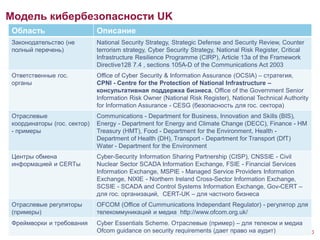

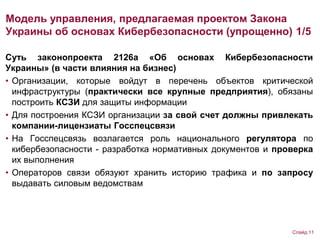

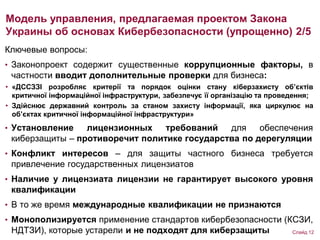

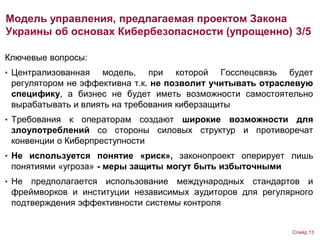

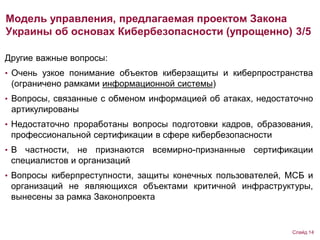

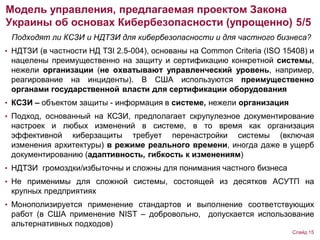

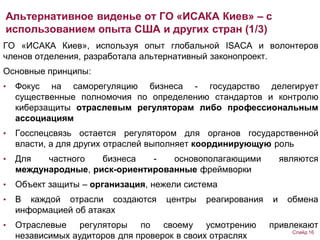

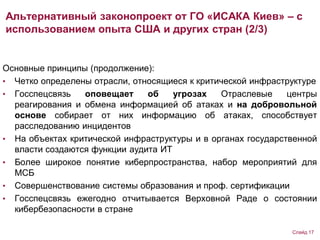

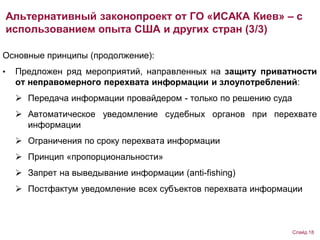

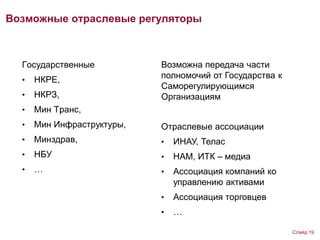

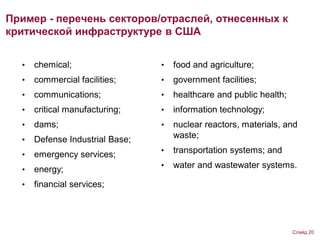

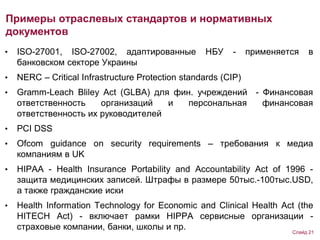

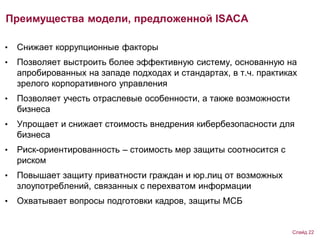

Документ представляет альтернативные предложения по кибербезопасности в Украине от организации ISACA Киев, касающиеся проекта закона 2126а. Основное внимание уделяется важности саморегуляции бизнеса и внедрению международных стандартов в качестве ключевого элемента для защиты критической инфраструктуры. Также подчеркиваются недостатки существующей модели управления, включая коррупционные факторы и недостаточную эффективность государственного регулирования.