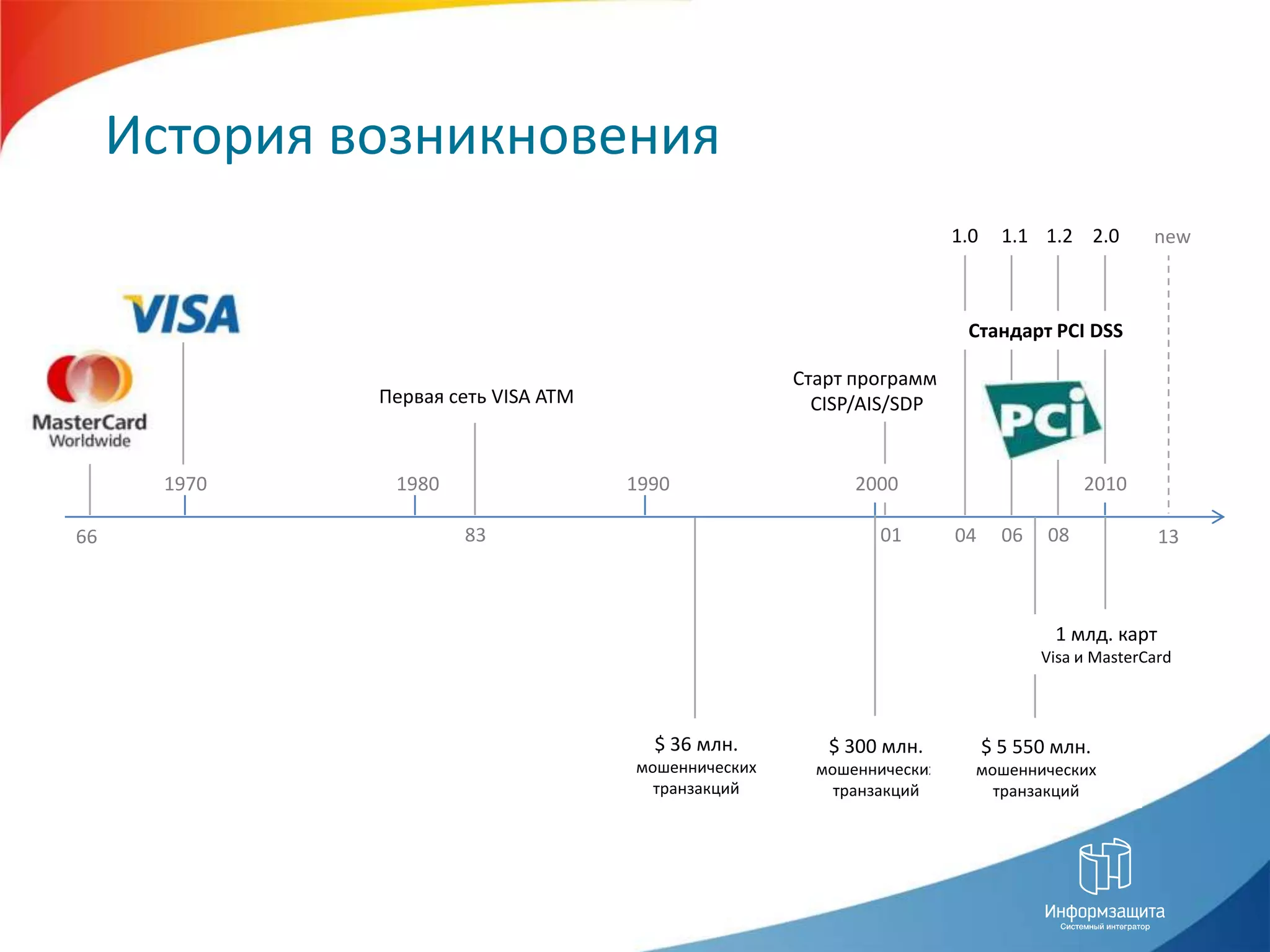

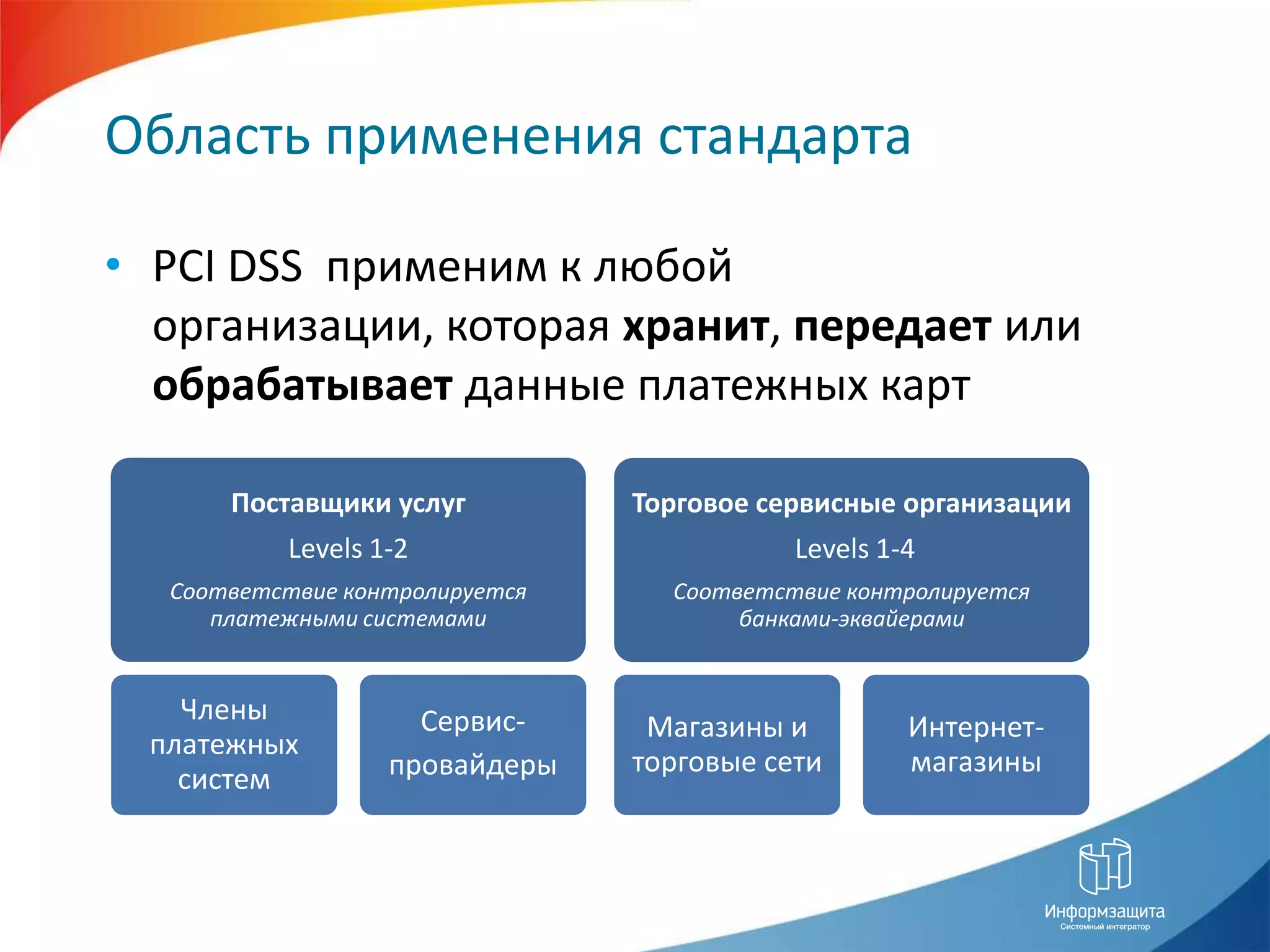

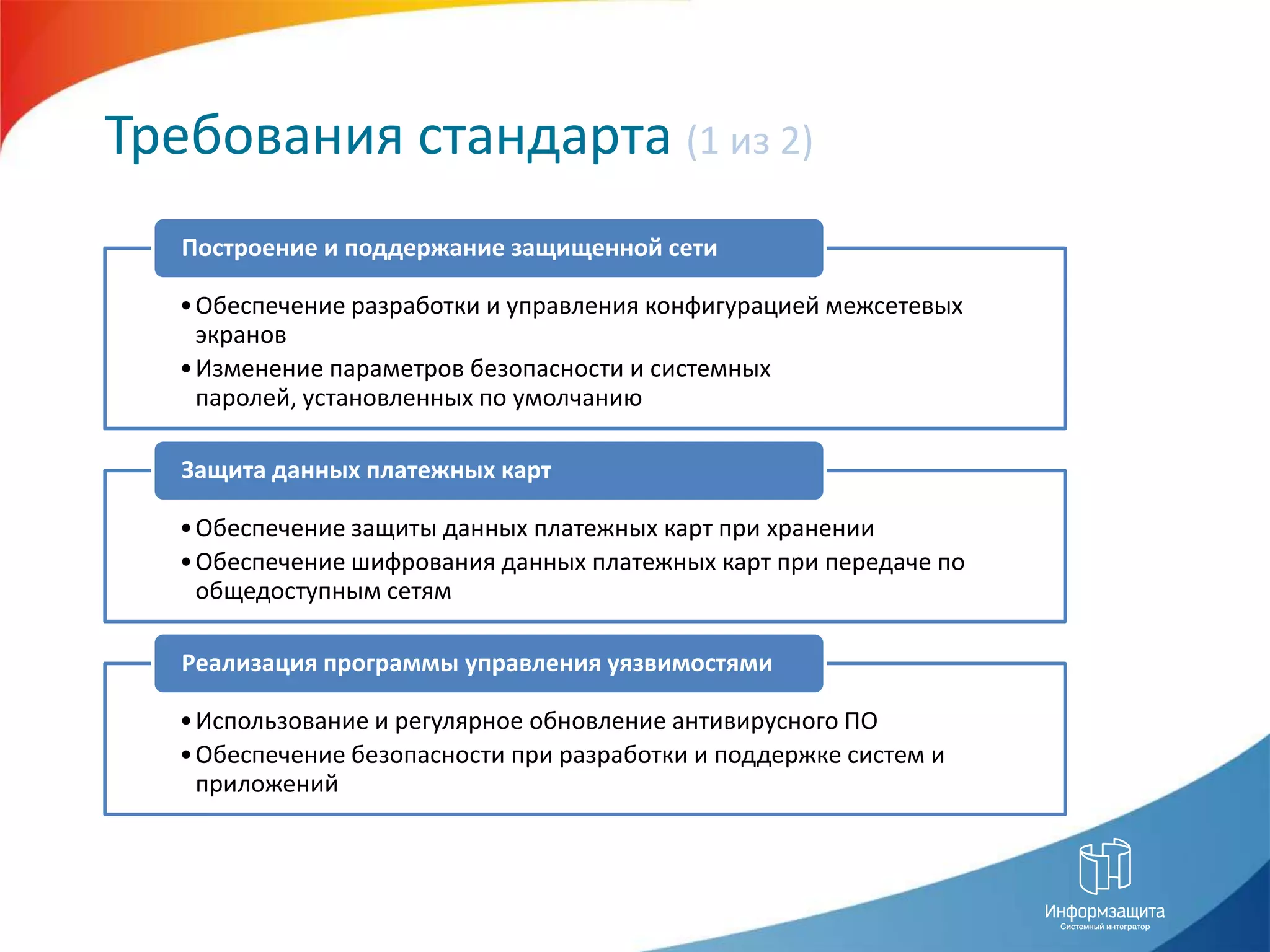

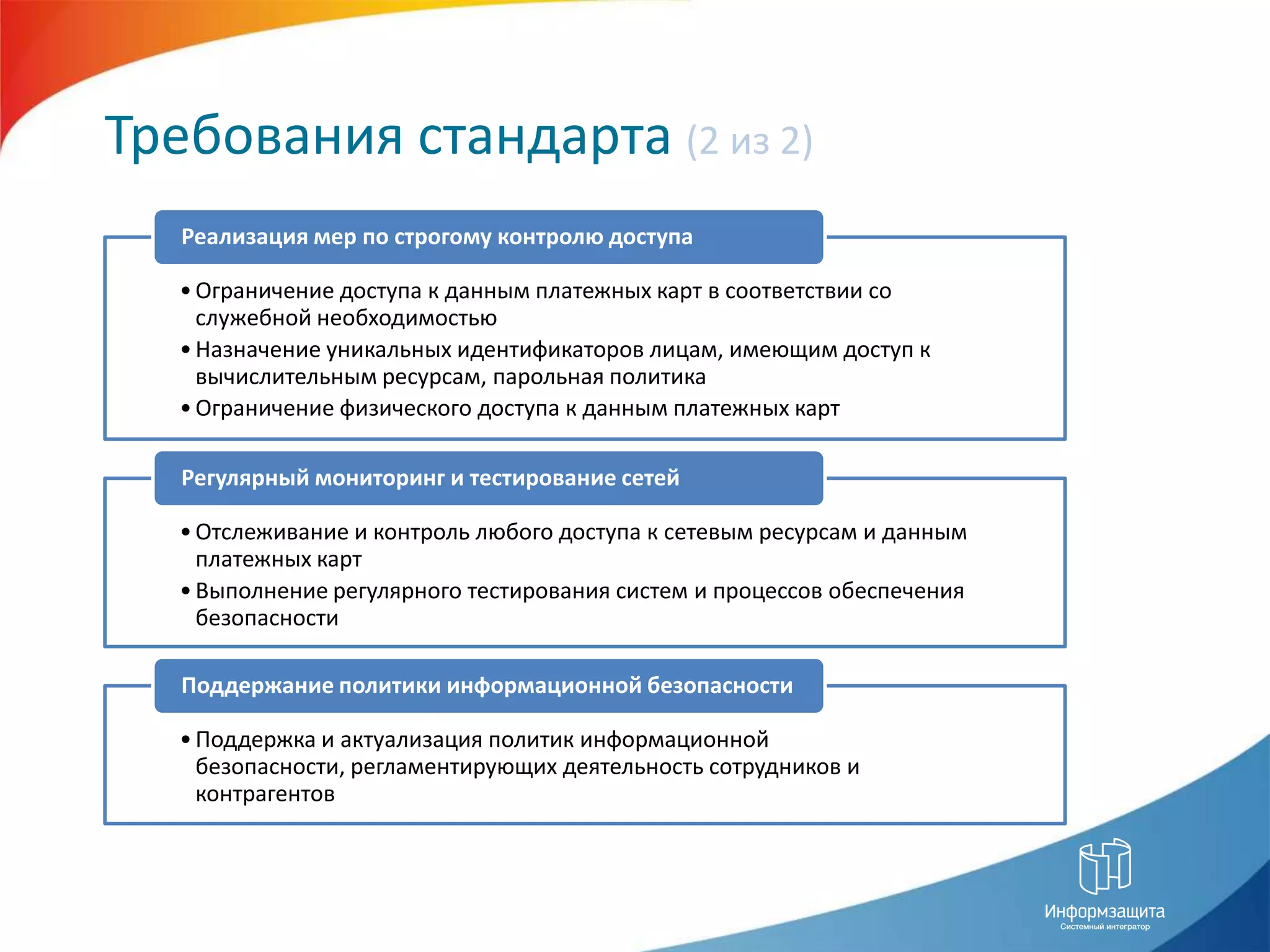

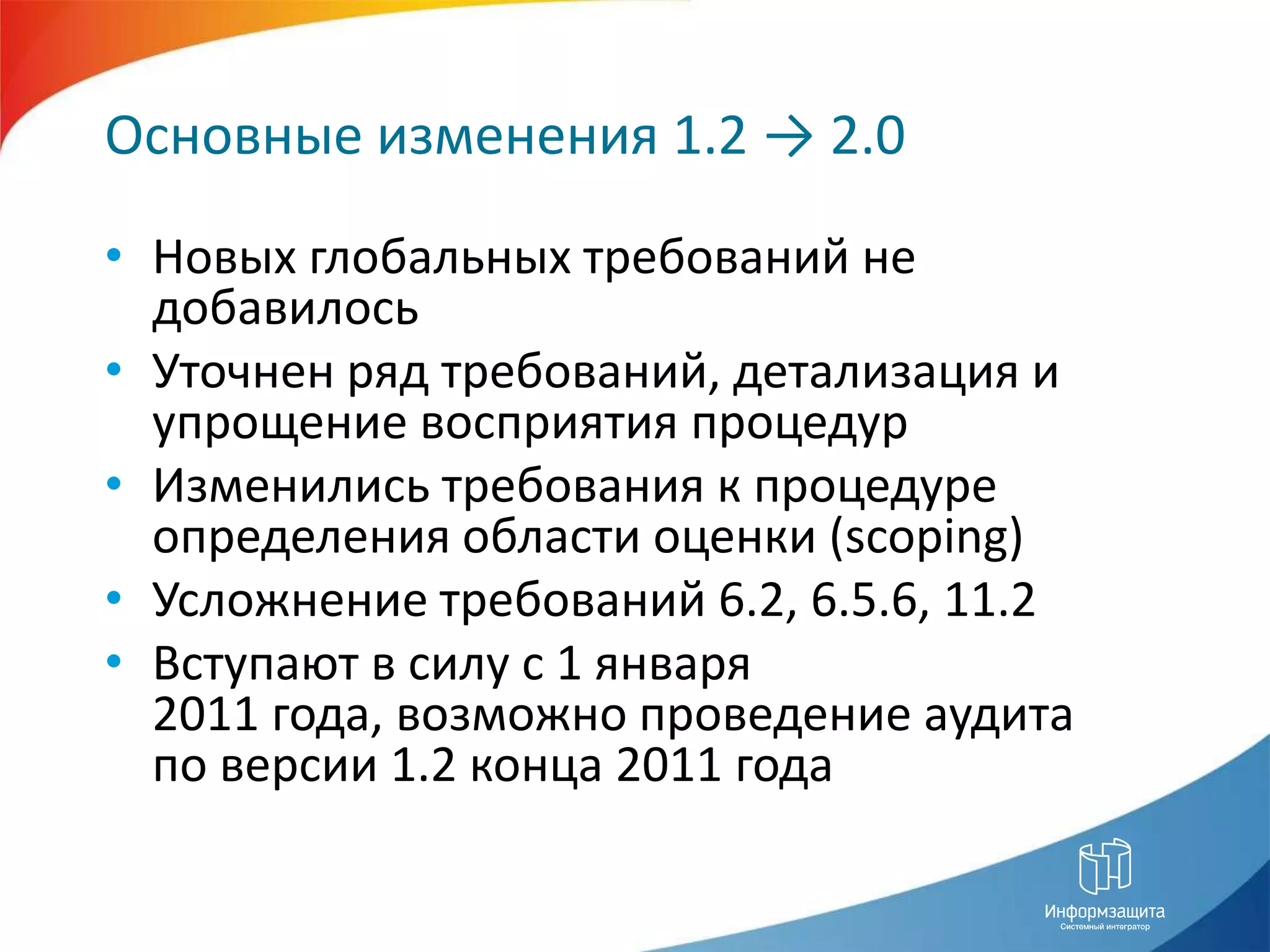

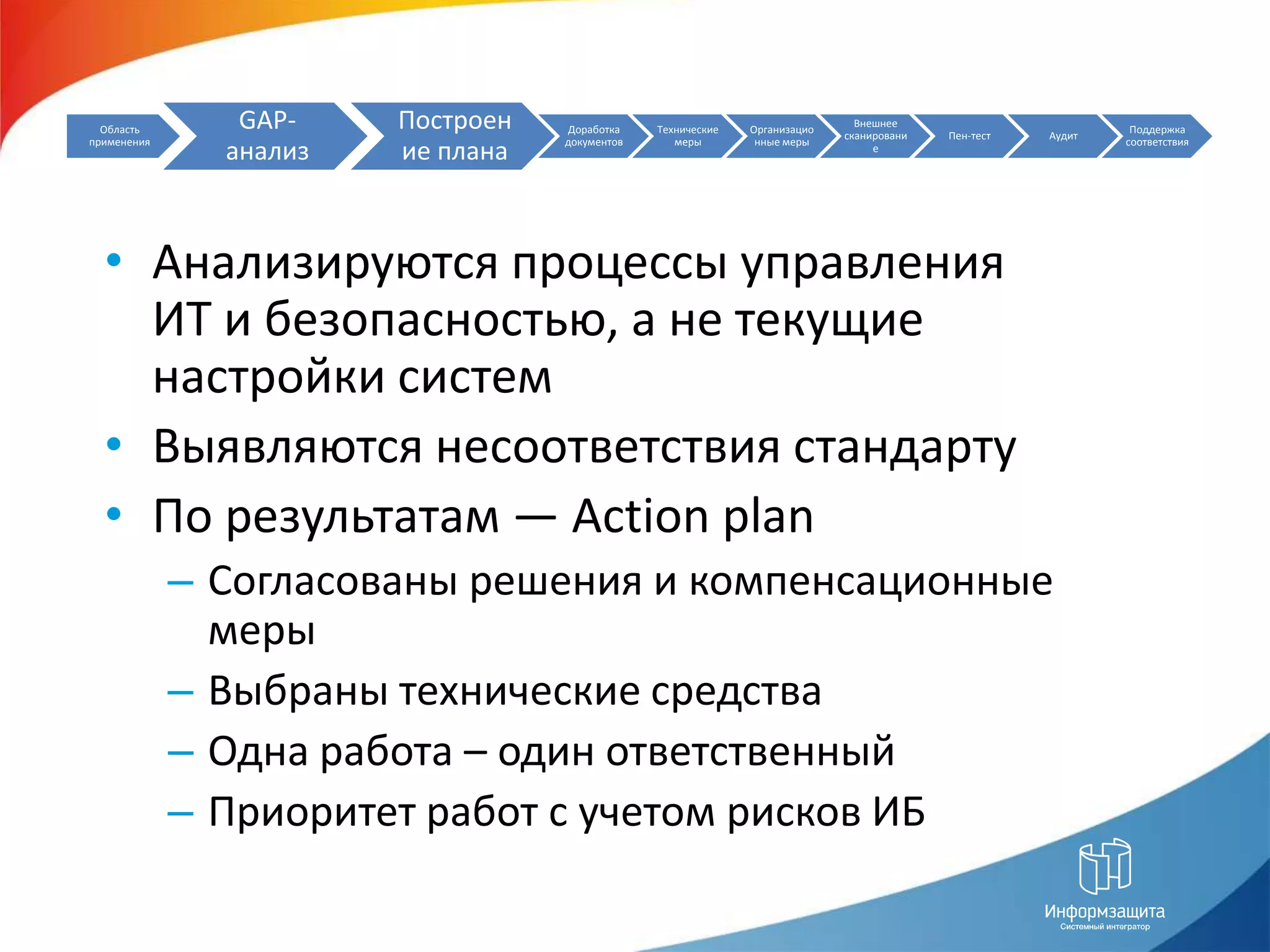

Документ посвящен стандарту PCI DSS, его применению в сфере безопасности данных платежных карт и требованиям для достижения соответствия. Рассматриваются основные изменения в стандарте, история его возникновения и детали аудита для организаций, работающих с платежными картами. Также подчеркивается важность технологий защиты и процесс сертификации для различных устройств, связанных с обработкой и хранением данных карт.