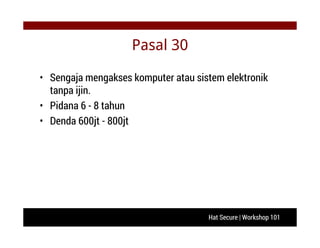

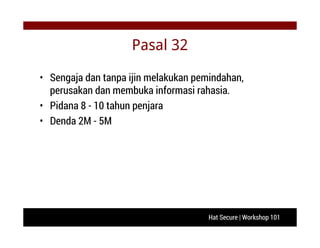

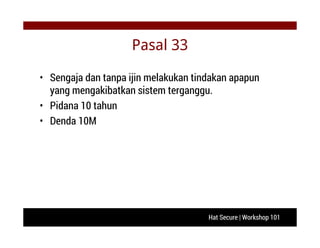

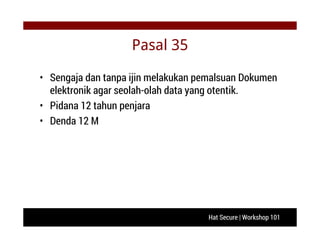

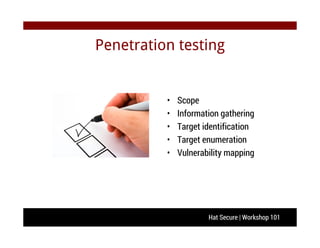

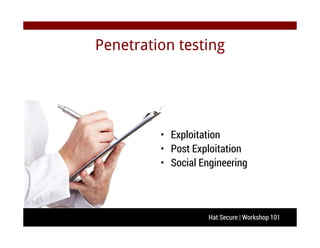

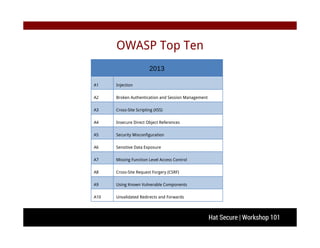

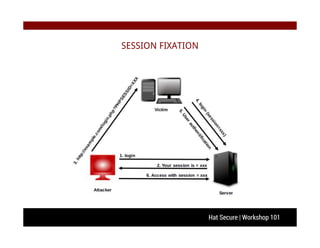

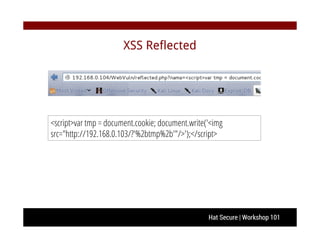

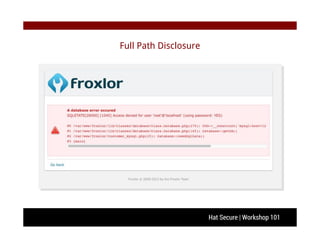

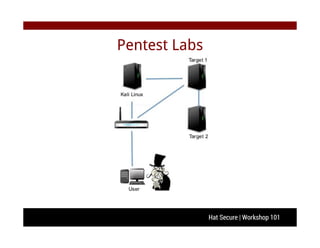

Dokumen ini memberikan informasi tentang workshop 101 Penetration Testing dan Vulnerability Assessment yang mencakup berbagai aspek hukum, teknik, serta potensi celah keamanan aplikasi web berdasarkan OWASP Top Ten. Diskusi mencakup penegakan hukum terkait akses tidak sah, metode serangan seperti SQL Injection, dan masalah umum konfigurasi keamanan. Workshop juga mencakup langkah-langkah pengujian dan mitigasi yang diperlukan untuk meningkatkan keamanan perangkat lunak.