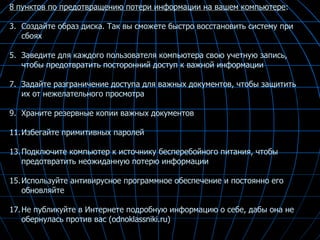

Документ предоставляет важную информацию о безопасности в интернете, включая принципы информационной безопасности и методы защиты от вирусов и мошенничества. Рассматриваются различные аспекты, такие как авторизация, использование антивирусного ПО, меры предосторожности от спама и киберпреступления. Также описываются рекомендации по созданию надежных паролей и управление личной информацией для защиты от взлома.