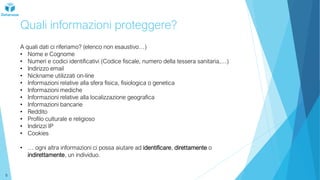

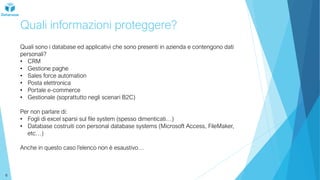

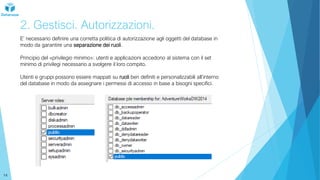

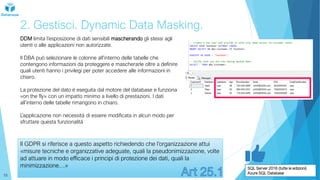

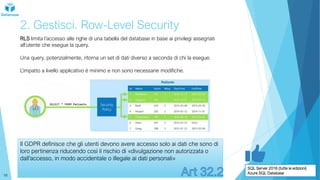

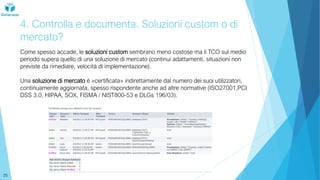

Il documento discute come le aziende devono adeguarsi al GDPR nella gestione dei database, evidenziando l'importanza di proteggere i dati personali e rispettare le norme di compliance. Viene presentato un approccio in quattro fasi: scoprire e classificare i dati, gestire l'accesso, proteggere le informazioni e controllare e documentare le attività. Sono inclusi dettagli sulle misure tecniche e organizzative da implementare per garantire la sicurezza e la riservatezza dei dati.