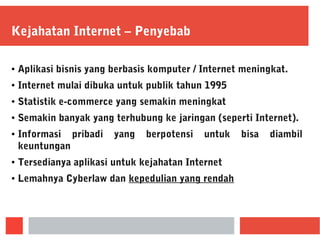

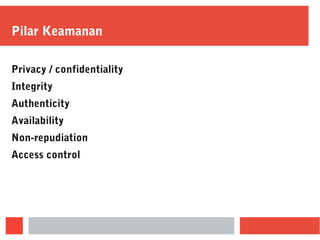

Dokumen ini membahas keamanan jaringan komputer dan pentingnya DNS filtering untuk melindungi data pribadi dan sumber daya jaringan dari ancaman di internet. Menjelaskan berbagai jenis serangan siber, metode perlindungan, serta prinsip-prinsip keamanan seperti kerahasiaan, integritas, dan autentikasi. Pengetahuan pengguna dan kepatuhan hukum juga ditekankan sebagai faktor penting dalam menciptakan lingkungan internet yang aman.

![Privacy

● Proteksi data [hak pribadi] yang sensitif

● Nama, tempat tanggal lahir, agama, hobby, penyakit yang

pernah diderita, status perkawinan

● Data pelanggan

● Sangat sensitif dalam e-commerce, healthcare

Serangan: sniffer

Proteksi: enkripsi](https://image.slidesharecdn.com/keamananinternetdengandns-150603011327-lva1-app6891/85/Keamanan-internet-dengan-dns-8-320.jpg)