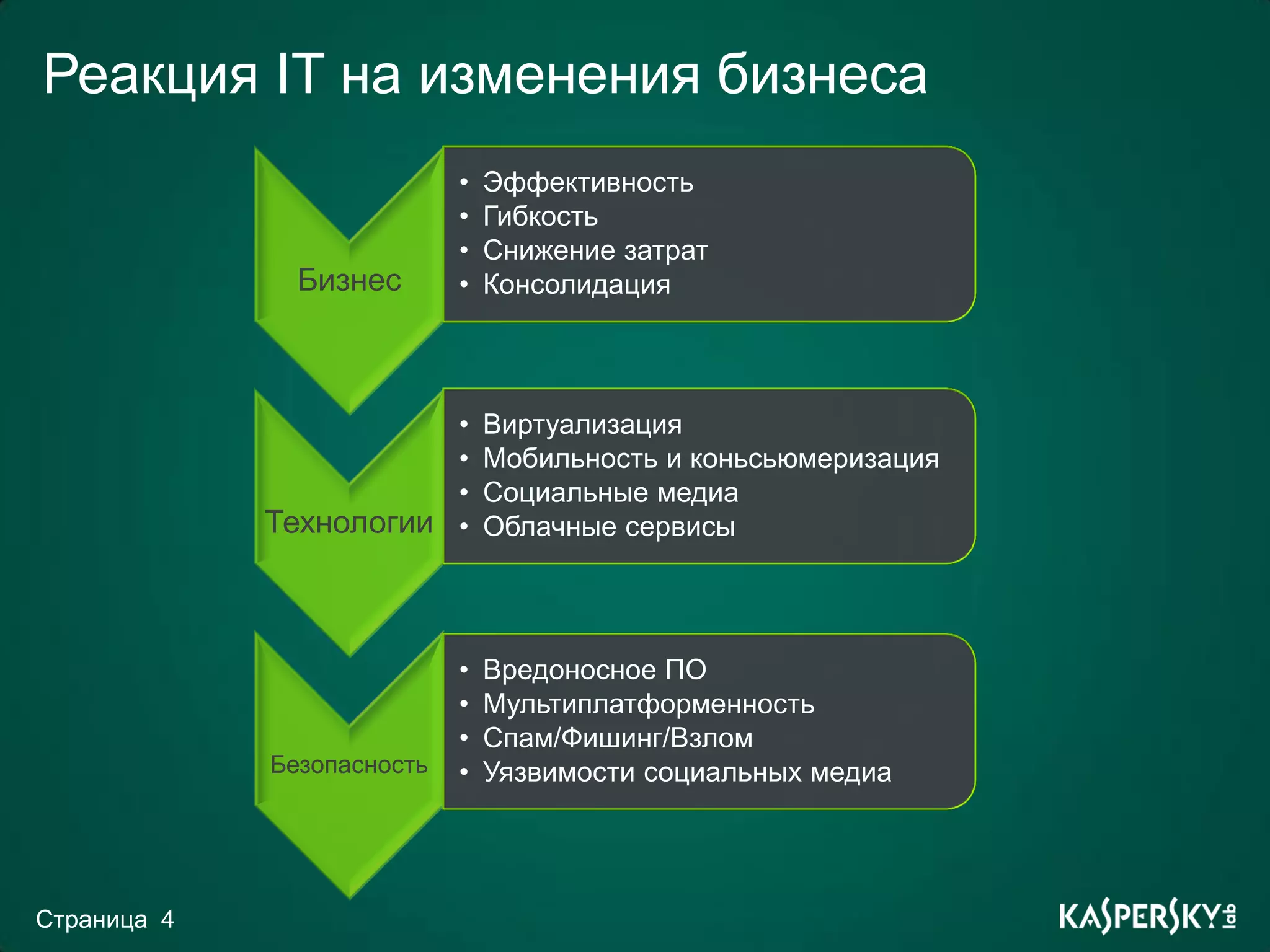

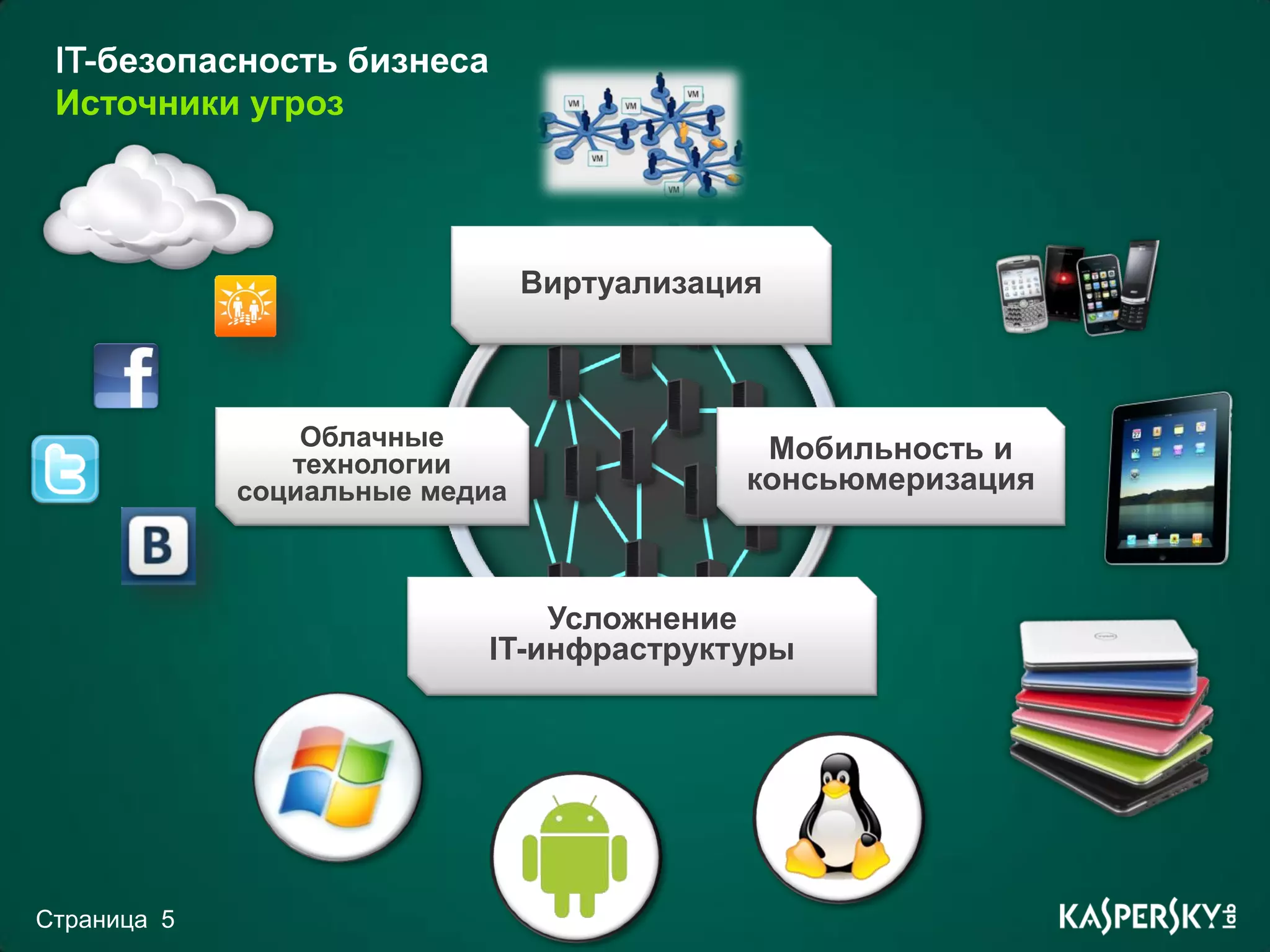

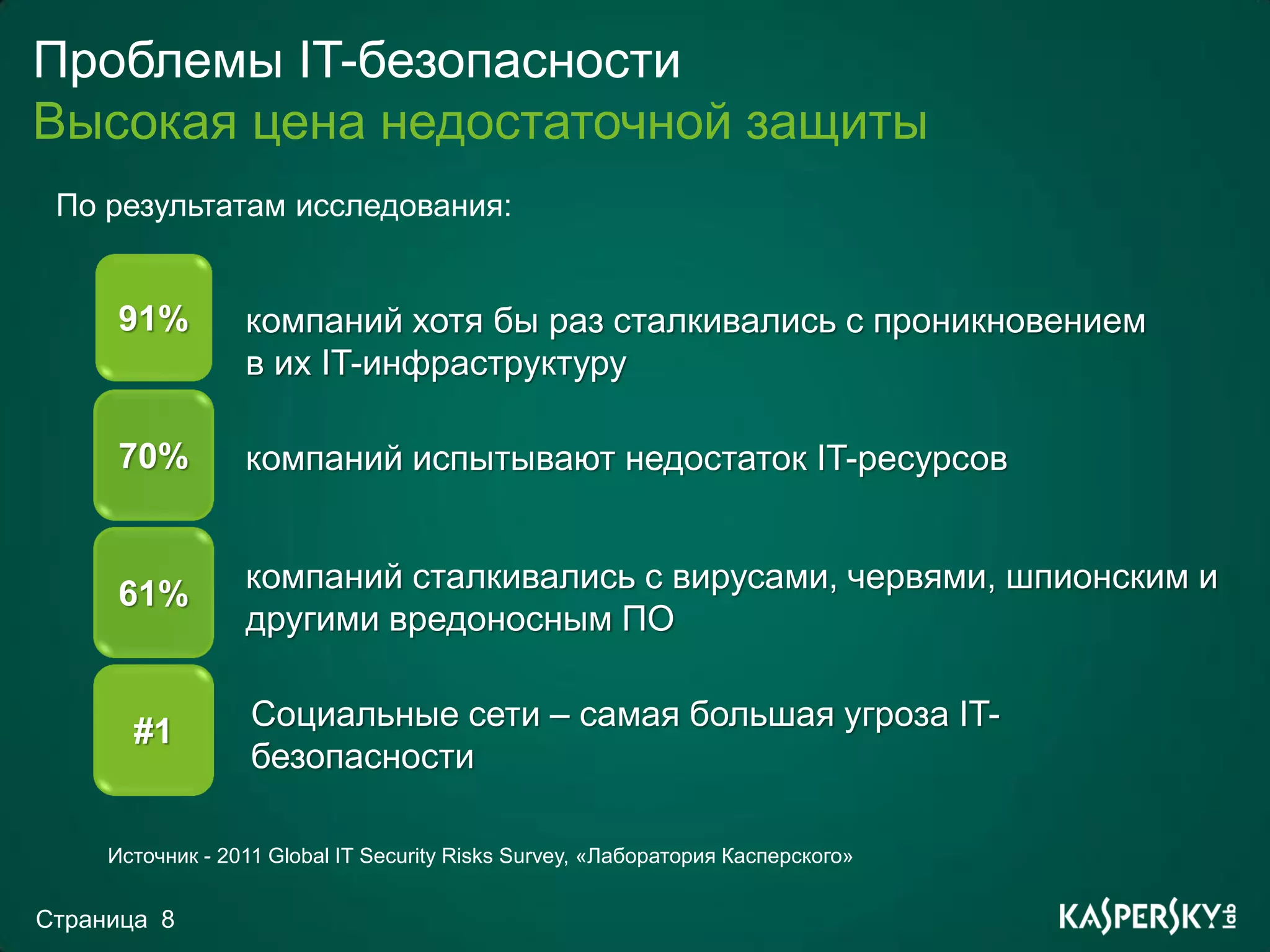

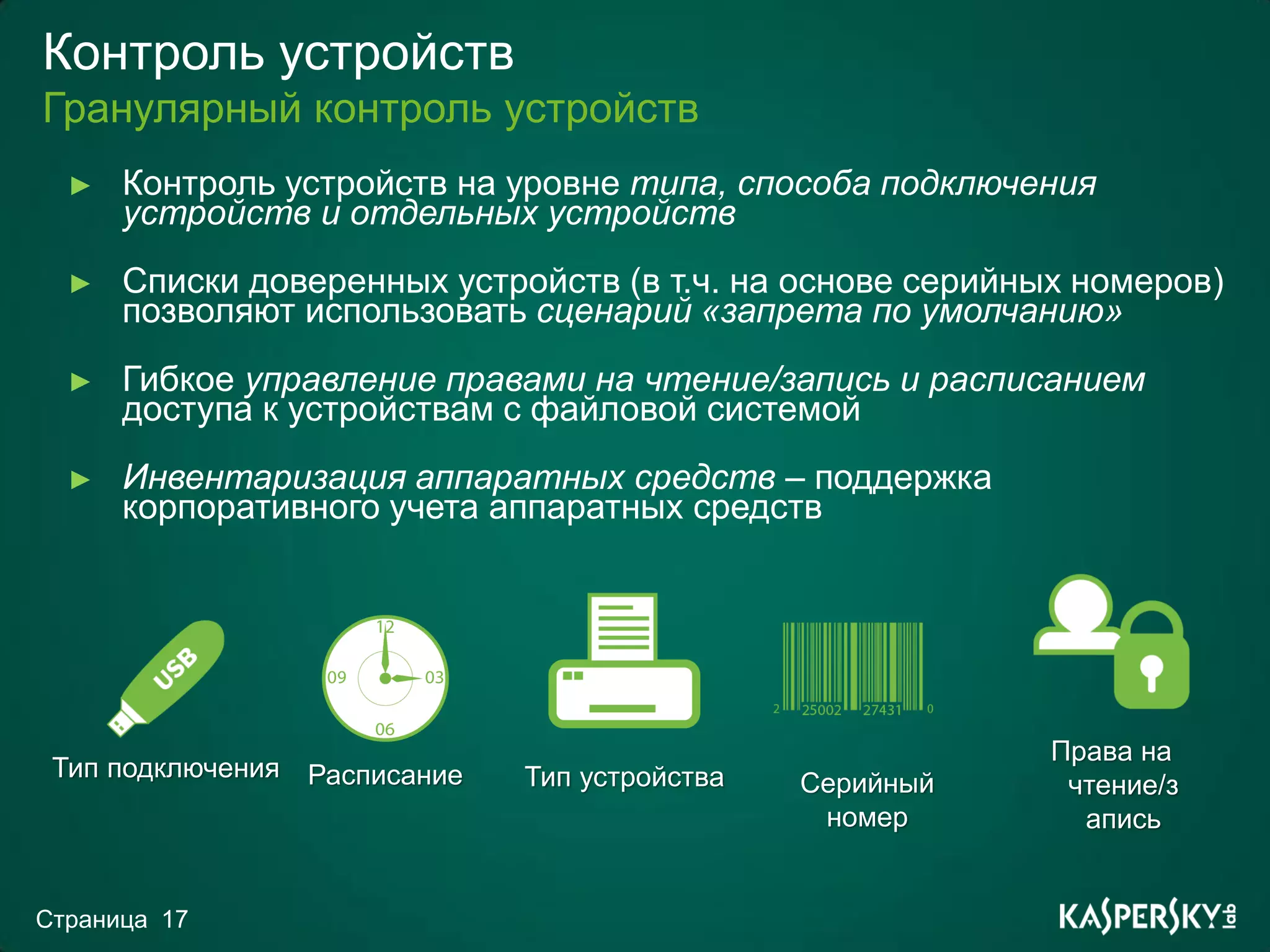

Kaspersky Endpoint Security 8 для Windows предлагает эффективные инструменты контроля для защиты корпоративных сетей от множества угроз, включая вредоносные программы и утечки данных. Решение обеспечивает интегрированный подход к безопасности с функциями мониторинга, контроля устройств и веб-ресурсов, что помогает повысить гибкость и производительность бизнеса. Документ также подчеркивает важность реагирования на новые угрозы и предлагает различные политики безопасности для защиты IT-инфраструктуры.