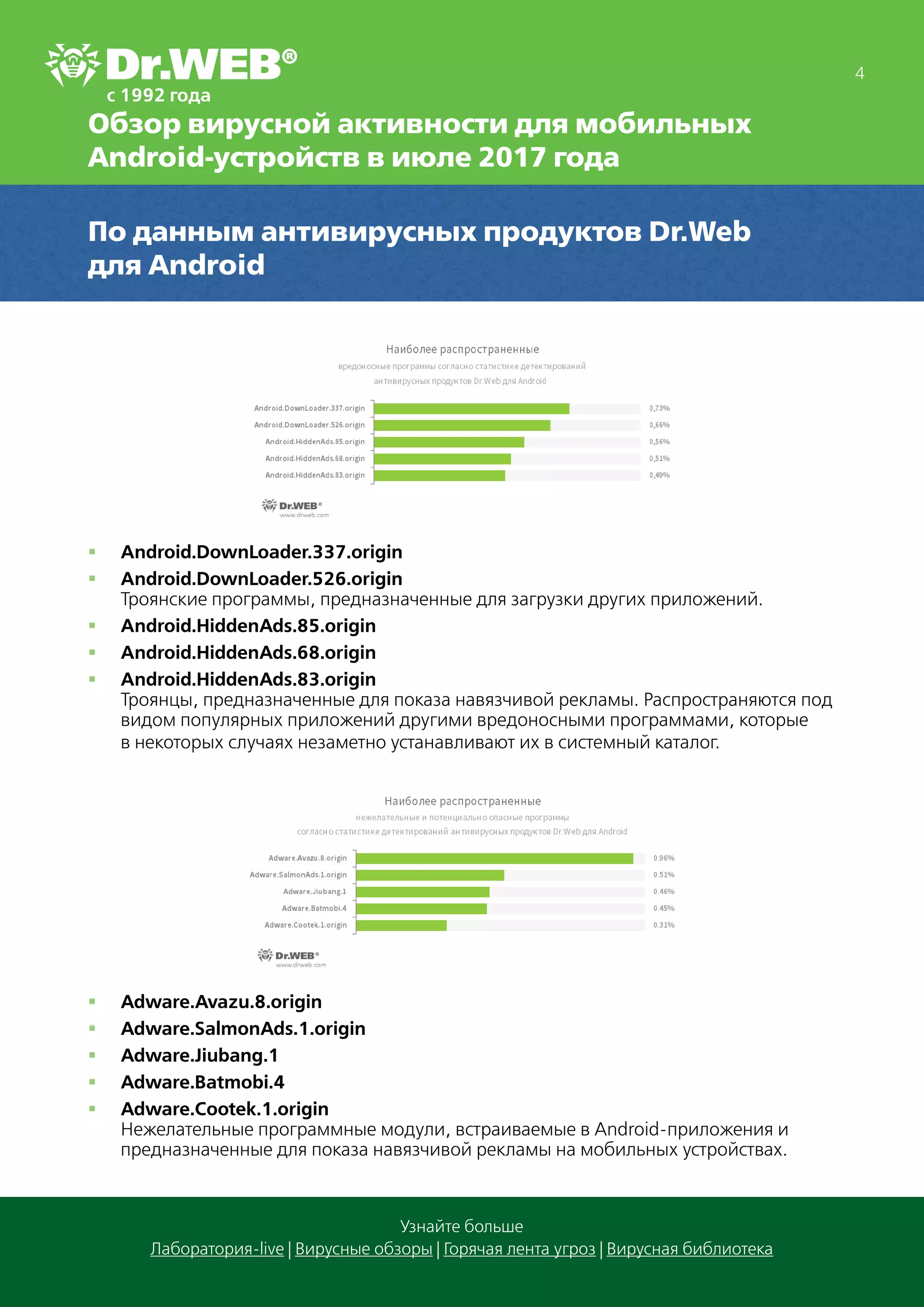

В июле 2017 года специалисты компании «Доктор Веб» зафиксировали активность нескольких вредоносных программ на мобильных устройствах Android, включая предустановленный троянец, который внедрялся в системные библиотеки и крал конфиденциальные данные. Обнаружен также опасный банковский троянец, способный управлять зараженными устройствами и фишинговать пользовательские данные. Для защиты от этих угроз рекомендуется установка антивирусных продуктов Dr.Web для Android.