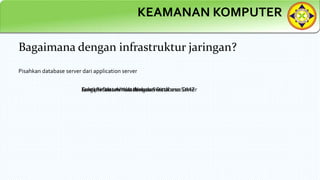

Dokumen ini membahas tentang keamanan database dari serangan hacker dengan memberikan contoh kasus pencurian database besar-besaran di beberapa perusahaan besar dan dampaknya. Dokumen ini juga menjelaskan langkah-langkah pencegahan untuk mengamankan database seperti konfigurasi database engine dan infrastruktur dengan benar, membatasi akses user, memisahkan database server dari application server, serta mengenkripsi lalu lintas data.