Report

Share

Recommended

SAMU DIGITAL DAYS ALL’INTERNO DI SAMUEXPO

La sicurezza informatica è un processo costituito da numerosi elementi e infinite variabili, quindi nella di cyber security il rischio zero non esiste! Ma esistono metodologie atte alla prevenzione e alla corretta gestione e ve ne parleremo in questo talk.

SMART HOME di Risco

SMART HOME è la soluzione per la casa intelligente per la gestione di una casa connessa.

Smart Home consente di:

- gestire i consumi energetici (tra cui illuminazione e climatizzazione)

- controllare le tapparelle

- accendere e spegnere gli elettrodomestici

- massimizzare la protezione dell’abitazione quando si è fuori casa

ICTF overview

The document discusses the benefits of exercise for mental health. It states that regular physical activity can help reduce anxiety and depression and improve mood and cognitive functioning. Exercise causes chemical changes in the brain that may help alleviate symptoms of mental illness.

FDCC - SCAP - Overview

Overview on Federal Desktop Core Configuration (FDCC): Configuration for Windows XP/Vista machine suggested by NIST.

Overview on Security Content Automation Protocol (SCAP): a look into the automatization of security assessment.

Recommended

SAMU DIGITAL DAYS ALL’INTERNO DI SAMUEXPO

La sicurezza informatica è un processo costituito da numerosi elementi e infinite variabili, quindi nella di cyber security il rischio zero non esiste! Ma esistono metodologie atte alla prevenzione e alla corretta gestione e ve ne parleremo in questo talk.

SMART HOME di Risco

SMART HOME è la soluzione per la casa intelligente per la gestione di una casa connessa.

Smart Home consente di:

- gestire i consumi energetici (tra cui illuminazione e climatizzazione)

- controllare le tapparelle

- accendere e spegnere gli elettrodomestici

- massimizzare la protezione dell’abitazione quando si è fuori casa

ICTF overview

The document discusses the benefits of exercise for mental health. It states that regular physical activity can help reduce anxiety and depression and improve mood and cognitive functioning. Exercise causes chemical changes in the brain that may help alleviate symptoms of mental illness.

FDCC - SCAP - Overview

Overview on Federal Desktop Core Configuration (FDCC): Configuration for Windows XP/Vista machine suggested by NIST.

Overview on Security Content Automation Protocol (SCAP): a look into the automatization of security assessment.

Linux Day 2013 - Attacchi informatici a Smartphone e Tablet via WiFi

Abstract: Smartphone e Tablet trainano le vendite del settore informatico degli ultimi anni, gli utenti inconsci dei problemi di sicurezza si collegano incautamente a reti WiFi sconosciute mettendo a rischio le proprie informazioni personali. Una dimostrazione pratica permetterà di sensibilizzare l'utente medio e rivelerà ai più esperti come creare un finto Access Point con la distribuzione BackBox Linux.

More Info: http://www.oversecurity.net/2013/10/28/linux-day-2013-orvieto-diario-di-viaggio-e-slide/

Mobile Network Security: Quanto sono sicure le reti cellulari? - Smau Milano ...

Sicurezza delle reti cellulari

A tutt'oggi il GSM (Global System for Mobile Communications), sebbene progettualmente datato (1987), è lo standard di radio-comunicazione cellulare più diffuso al mondo contando, infatti, più di 4.4 miliardi di utenti in più di 200 stati. La sua popolarità e diffusione a livello globale, ha garantito, nel tempo, la possibilità di comunicare mantenendo un'efficiente mobilità, grazie la quale à massivamente utilizzato non solo dalla gente comune, ma anche da criminali ed organizzazioni terroristiche. Al fine di combattere queste ultime, è stato introdotto il cosiddetto sistema di Lawful Interception, il quale garantisce alle forze di Polizia, previo autorizzazione della Magistratura, la possibilità di localizzare ed intercettare determinate utenze attraverso l'utilizzo di diverse tecniche, tra le quali l'uso di IMSI-Catcher: particolari apparati portatili molto costosi in grado di tracciare e intercettare un telefono cellulare. Gli IMSI-Catcher sono utilizzati principalmente nel caso in cui non si conoscano (a priori e in dettaglio) i dati sugli utenti da tracciare e intercettare, o nel caso si sospetti la presenza d'insiders all'interno delle stesse compagnie telefoniche, i quali potrebbero compromettere le indagini.

Il seguente intervento tratterà diverse tematiche inerenti lo stato dell'arte della sicurezza delle reti cellulari. Quali vulnerabilità risiedono in esse. E quali tool vengono utilizzati per portare a termine con successo attacchi agli utenti e alla rete. Verranno inoltre presentati alcuni casi di studio reali e alcune ricerche condotte.

Wardriving Milano

Presentazione di Matteo Flora sui risultati di un survey cittadino delle reti Wireless a Milano.

www.lastknight.com

Domotica - vero esempio di Convergenza

analisi della domotica come vero esempio di convergenza settoriale in ambito tecnologico

Smau Bologna 2011 Gentili-Fratepietro cyberwar

Come le PMI favoriscono la cyberwarfare: botnet e social network alla portata di tutti

5G Privacy e sicurezza. Daniele Perucchini, Fondazione Ugo Bordoni

Infrastructures for Data "Roundtable: 5G and Enabling Infrastructures". May 18th 2018. Engineering Department, University of Roma Tre

Linux, sicurezza & social hacking

LinuxDay 2009

Una presentazione rivolta agli studenti del triennio informatico di un ITIS su Linux e qualche nozione di sicurezza. Venne accompagnata da una demo di social hacking su Facebook.

La (in)sicurezza nell'era della IoT

Come la Internet of Things ha reso la nostra esistenza meno sicura

Relazione tavola rotonda 14 marzo final

www.lucky-bet.site => Bet on Sports - 50% Deposit Bonus

www.lucky-bet.site/casino => Online Casino - 5000$ Welcome Bonus

www.lucky-bet.site/lotto247 => Lotto247 - Win Big, Live Free

Relazione della Tavola Rotonda "Mobile Security: Rischie, Tecnologie e Mercato" Organizzata dal Gruppo "Italian Security Professional" tenutasi a Milano il 14 marzo 2011 all'interno del Security Summit

Smau 2010 Milano: Seminario Clusit per Intel sulla security

Breve rassegna dei problemi di sicurezza che possono causare le diverse tecnologie che in questo momento sono più richieste

L'ecosistema della scena "hacker"

Stefano Chiccarelli, CEO di Quantum Leap, è stato invitato come relatore all’evento ICT Security 2012 tenutosi a Roma presentando l’intervento dal titolo L’ecosistema della scena “hacker”. L’intervento è stato incentrato sul fornire una panoramica rispetto a come è cambiato l’hacking negli ultimi 20 anni, e sulla “persistenza” delle minacce informatiche nel 2012. Sono stati inoltre approfonditi i temi riguardo a cosa veramente mette a rischio la sicurezza negli ambienti “enterprise”, portando degli esempi concreti di “attacchi” effettuati durante le attività di Penetration Test nelle aziende Italiane clienti di Quantum Leap. Lo scopo ultimo dell’intervento è stato quello di portare all’attenzione del pubblico il fenomeno relativo alle minacce persistenti non “avanzate”, che spesso rappresentano per le aziende un rischio concreto e sottovalutato alla portata di agenti di minaccia opportunistici o poco esperti.

Security acqua 4 0 telecontrollo 2015 versione_estesa

Acqua Sicura 4.0, ovvero come proteggere dai rischi cyber/informatici i sistemi di controllo e telecontrollo nelle utility e negli acquedotti.

Se ne parla a Forum Telecontrollo 2015, a fine settembre a Milano, Hangar Bicocca.

Smau Milano 2011 Gentili-Fratpietro cyberwar

Come le PMI favoriscono la cyberwarfare: botnet e social network alla portata di tutti

Aspetti di sicurezza del crittosistema Pretty Good Privacy (PGP)

Security aspects of Pretty Good Privacy (PGP) cryptosystem

La sicurezza dei dati esposti sulla rete Francesco Marinuzzi, Ph.D. Ingegnere

Sicurezza informatica, privacy e ruolo degli ingegneri nella responsabilità.

More Related Content

Similar to BLUETOOTH SECURITY - part2

Linux Day 2013 - Attacchi informatici a Smartphone e Tablet via WiFi

Abstract: Smartphone e Tablet trainano le vendite del settore informatico degli ultimi anni, gli utenti inconsci dei problemi di sicurezza si collegano incautamente a reti WiFi sconosciute mettendo a rischio le proprie informazioni personali. Una dimostrazione pratica permetterà di sensibilizzare l'utente medio e rivelerà ai più esperti come creare un finto Access Point con la distribuzione BackBox Linux.

More Info: http://www.oversecurity.net/2013/10/28/linux-day-2013-orvieto-diario-di-viaggio-e-slide/

Mobile Network Security: Quanto sono sicure le reti cellulari? - Smau Milano ...

Sicurezza delle reti cellulari

A tutt'oggi il GSM (Global System for Mobile Communications), sebbene progettualmente datato (1987), è lo standard di radio-comunicazione cellulare più diffuso al mondo contando, infatti, più di 4.4 miliardi di utenti in più di 200 stati. La sua popolarità e diffusione a livello globale, ha garantito, nel tempo, la possibilità di comunicare mantenendo un'efficiente mobilità, grazie la quale à massivamente utilizzato non solo dalla gente comune, ma anche da criminali ed organizzazioni terroristiche. Al fine di combattere queste ultime, è stato introdotto il cosiddetto sistema di Lawful Interception, il quale garantisce alle forze di Polizia, previo autorizzazione della Magistratura, la possibilità di localizzare ed intercettare determinate utenze attraverso l'utilizzo di diverse tecniche, tra le quali l'uso di IMSI-Catcher: particolari apparati portatili molto costosi in grado di tracciare e intercettare un telefono cellulare. Gli IMSI-Catcher sono utilizzati principalmente nel caso in cui non si conoscano (a priori e in dettaglio) i dati sugli utenti da tracciare e intercettare, o nel caso si sospetti la presenza d'insiders all'interno delle stesse compagnie telefoniche, i quali potrebbero compromettere le indagini.

Il seguente intervento tratterà diverse tematiche inerenti lo stato dell'arte della sicurezza delle reti cellulari. Quali vulnerabilità risiedono in esse. E quali tool vengono utilizzati per portare a termine con successo attacchi agli utenti e alla rete. Verranno inoltre presentati alcuni casi di studio reali e alcune ricerche condotte.

Wardriving Milano

Presentazione di Matteo Flora sui risultati di un survey cittadino delle reti Wireless a Milano.

www.lastknight.com

Domotica - vero esempio di Convergenza

analisi della domotica come vero esempio di convergenza settoriale in ambito tecnologico

Smau Bologna 2011 Gentili-Fratepietro cyberwar

Come le PMI favoriscono la cyberwarfare: botnet e social network alla portata di tutti

5G Privacy e sicurezza. Daniele Perucchini, Fondazione Ugo Bordoni

Infrastructures for Data "Roundtable: 5G and Enabling Infrastructures". May 18th 2018. Engineering Department, University of Roma Tre

Linux, sicurezza & social hacking

LinuxDay 2009

Una presentazione rivolta agli studenti del triennio informatico di un ITIS su Linux e qualche nozione di sicurezza. Venne accompagnata da una demo di social hacking su Facebook.

La (in)sicurezza nell'era della IoT

Come la Internet of Things ha reso la nostra esistenza meno sicura

Relazione tavola rotonda 14 marzo final

www.lucky-bet.site => Bet on Sports - 50% Deposit Bonus

www.lucky-bet.site/casino => Online Casino - 5000$ Welcome Bonus

www.lucky-bet.site/lotto247 => Lotto247 - Win Big, Live Free

Relazione della Tavola Rotonda "Mobile Security: Rischie, Tecnologie e Mercato" Organizzata dal Gruppo "Italian Security Professional" tenutasi a Milano il 14 marzo 2011 all'interno del Security Summit

Smau 2010 Milano: Seminario Clusit per Intel sulla security

Breve rassegna dei problemi di sicurezza che possono causare le diverse tecnologie che in questo momento sono più richieste

L'ecosistema della scena "hacker"

Stefano Chiccarelli, CEO di Quantum Leap, è stato invitato come relatore all’evento ICT Security 2012 tenutosi a Roma presentando l’intervento dal titolo L’ecosistema della scena “hacker”. L’intervento è stato incentrato sul fornire una panoramica rispetto a come è cambiato l’hacking negli ultimi 20 anni, e sulla “persistenza” delle minacce informatiche nel 2012. Sono stati inoltre approfonditi i temi riguardo a cosa veramente mette a rischio la sicurezza negli ambienti “enterprise”, portando degli esempi concreti di “attacchi” effettuati durante le attività di Penetration Test nelle aziende Italiane clienti di Quantum Leap. Lo scopo ultimo dell’intervento è stato quello di portare all’attenzione del pubblico il fenomeno relativo alle minacce persistenti non “avanzate”, che spesso rappresentano per le aziende un rischio concreto e sottovalutato alla portata di agenti di minaccia opportunistici o poco esperti.

Security acqua 4 0 telecontrollo 2015 versione_estesa

Acqua Sicura 4.0, ovvero come proteggere dai rischi cyber/informatici i sistemi di controllo e telecontrollo nelle utility e negli acquedotti.

Se ne parla a Forum Telecontrollo 2015, a fine settembre a Milano, Hangar Bicocca.

Smau Milano 2011 Gentili-Fratpietro cyberwar

Come le PMI favoriscono la cyberwarfare: botnet e social network alla portata di tutti

Aspetti di sicurezza del crittosistema Pretty Good Privacy (PGP)

Security aspects of Pretty Good Privacy (PGP) cryptosystem

La sicurezza dei dati esposti sulla rete Francesco Marinuzzi, Ph.D. Ingegnere

Sicurezza informatica, privacy e ruolo degli ingegneri nella responsabilità.

Similar to BLUETOOTH SECURITY - part2 (20)

Linux Day 2013 - Attacchi informatici a Smartphone e Tablet via WiFi

Linux Day 2013 - Attacchi informatici a Smartphone e Tablet via WiFi

Mobile Network Security: Quanto sono sicure le reti cellulari? - Smau Milano ...

Mobile Network Security: Quanto sono sicure le reti cellulari? - Smau Milano ...

5G Privacy e sicurezza. Daniele Perucchini, Fondazione Ugo Bordoni

5G Privacy e sicurezza. Daniele Perucchini, Fondazione Ugo Bordoni

Smau 2010 Milano: Seminario Clusit per Intel sulla security

Smau 2010 Milano: Seminario Clusit per Intel sulla security

Security acqua 4 0 telecontrollo 2015 versione_estesa

Security acqua 4 0 telecontrollo 2015 versione_estesa

Aspetti di sicurezza del crittosistema Pretty Good Privacy (PGP)

Aspetti di sicurezza del crittosistema Pretty Good Privacy (PGP)

La sicurezza dei dati esposti sulla rete Francesco Marinuzzi, Ph.D. Ingegnere

La sicurezza dei dati esposti sulla rete Francesco Marinuzzi, Ph.D. Ingegnere

SMobile Network Security: quanto sono sicure le reti cellulari?

SMobile Network Security: quanto sono sicure le reti cellulari?

More from Ce.Se.N.A. Security

Mona cheatsheet

This document provides a cheat sheet for using the Mona.py tool to analyze crashes and facilitate exploit development. It outlines commands for configuring Mona, searching for pointers and patterns in memory, finding code snippets, generating cyclic patterns, and automating ROP chain generation for bypassing DEP. The document explains how to use Mona to suggest exploit primitives after a crash, find useful gadgets like POP/POP/RET sequences, and provide starting points for ROP payloads.

Exploit techniques - a quick review

The document discusses various techniques for exploiting buffer overflows to bypass data execution prevention (DEP) protections, including return-oriented programming (ROP). It describes using Windows API functions like VirtualAlloc to allocate executable memory and copy shellcode. ROP gadgets can be used to craft the stack and call the API functions with the correct parameters, such as allocating memory at a given address and size and marking it executable. The document provides an example stack layout to call VirtualAlloc and memcpy to allocate and copy shellcode into executable memory to bypass DEP.

Msfpayload/Msfencoder cheatsheet

This document provides a cheat sheet for using the msfpayload and msfencode tools in Metasploit. It lists the options for msfpayload to generate payloads, and for msfencode to encode payloads using different encoder types. Examples are given to generate a Windows reverse TCP shell payload, encode it using different encoders, and handle the session in Metasploit.

Anonymous email

A brief on history of email anonymization technology:

from Type 0 to Type 3 remailers.

Appendix on nym servers.

Iena

The fundamental objective is stopping and so identifying, the attacks even before they might bring

about damage to the system; for that reason a good project has to operate at the source of the attack.

Both IDS and IPS act during the attack, so sometimes they are ineffective. The instrument that will be designed must have the purpose of identifying any attack before it comes out. To make this sort of “magic prevention” possible, let’s imagine we have to attack a system by taking on the attacker’s point of view.

More from Ce.Se.N.A. Security (20)

Rilevamento di attacchi di rete tramite protocolli di monitoraggio per route...

Rilevamento di attacchi di rete tramite protocolli di monitoraggio per route...

Rilevamento di attacchi di rete tramite protocolli di monitoraggio per router...

Rilevamento di attacchi di rete tramite protocolli di monitoraggio per router...

Analisi sulla sicurezza di una autovettura moderna

Analisi sulla sicurezza di una autovettura moderna

BLUETOOTH SECURITY - part2

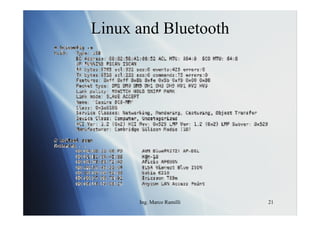

- 1. Linux and Bluetooth Ing. Marco Ramilli 21

- 2. Bluetooth Security Commands Ing. Marco Ramilli 22

- 3. Pairing Function Ing. Marco Ramilli 23

- 4. Important connection Ing. Marco Ramilli 24

- 5. Sniffing e hacking Bluetooth Di seguito vengono riportati una serie di tools che hanno fatto la storia dell’bluetooth hacking, anche tuttora svolgono un ruolo importante nella problematica di sicurezza dei 2.4 GHz Ing. Marco Ramilli 25

- 6. Ing. Marco Ramilli 26

- 7. Ing. Marco Ramilli 27

- 8. Ing. Marco Ramilli 28

- 9. Ing. Marco Ramilli 29

- 10. Ing. Marco Ramilli 30

- 11. Ing. Marco Ramilli 31

- 12. Ing. Marco Ramilli 32

- 13. Ing. Marco Ramilli 33

- 14. Ing. Marco Ramilli 34

- 15. Ing. Marco Ramilli 35

- 16. Cabir (1) Cabir è l’ultimo worm basato su tecnologia BlueTooth. Una volta infetti, Cabir cerca di inviare file malevoli ad ogni cellulare visibile nell’arco d’azione del vostro dispositivo, cercando di infiltrarsi . Ing. Marco Ramilli 36

- 17. Cabir (2) Ing. Marco Ramilli 37

- 18. Sicurezza Concludendo, non pensiamo che la problematica relativa alla sicurezza di questa tecnologia sia inerente soltanto a dispositivi Mobile Phone. Con la distribuzione del software e la centralizzazione delle risorse la tecnologia BlueTooth ha causato numerosi problemi di sicurezza anche in sistemi operativi di tutto rispetto come Mac OS e Linux. Ing. Marco Ramilli 38

- 19. Bibliografia Ing. Marco Ramilli 39

- 20. Bibliografia www.niksula.cs.hut.fi www.bluetooth.com www.bluetooth.org SecurityFocus Palowireless Ing. Marco Ramilli 40