More Related Content

PDF

PDF

regrowth_configurationtool PDF

Leap MotionとLambdaで「第九」を鳴らしてみる PDF

体で覚えるSQS! DEVIO-MTUP11-TOKYO-007 PDF

Single Command Deployのための gradle-aws-plugin講座 PDF

社内向けTech Talk資料~Fluentdの基本紹介~ PPTX

AWSのElastic BeanstalkでWordPressを 構築レスで導入してみる。 PDF

Ruby で zabbix agent の loadable module を作れる loadable module を C言語 + mruby で作った What's hot

PPTX

PDF

PDF

Amazon ElastiCache(初心者向け 超速マスター編)JAWSUG大阪 PDF

PDF

松本克彦 ピグにおけるリアルタイムランキングの導入 PDF

クラウド環境向けZabbixカスタマイズ紹介(第5回Zabbix勉強会) PDF

PDF

Docker ホスティングサービス 'Arukas' での Mesos + Marathon の活用について(Mesos勉強会) PDF

ElastiCacheを利用する上でキャッシュをどのように有効に使うべきか PDF

Introduction of Azure Docker Integration PPTX

PPT

Performance and Scalability of Web Service PDF

PDF

PDF

Understanding Azure Application Gateway PPTX

PDF

PDF

PDF

PDF

Viewers also liked

PDF

20141216 CM re:Growth 梢さんと頑張るシステムサポート PDF

PDF

Microsoft Office 魔改造 2014冬 PDF

DynamoDB Streamを使ったリアルタイム分析 PDF

20141216 CM re:Growth Previewが通りにくい“Aurora”を ガッツリ触ってみた! #cmdevio PDF

Cm re growth-reinvent-app304-kaji PDF

20131210 CM re:Growth - Infrastructure as Code から Full Reproducible Infrastru... PDF

20131210 classmethod re:Growth session04 PDF

Developers.IO MeetUp 01 Massive Messaging Platform Deployment in a Week. PPTX

Developers.io meetup 01 2013/12/10 PDF

Re growth takekawa-slideshare PDF

2013.12.10 Classmethod re:Grwoth PDF

Cm re growth-devio-mtup11-sapporo-004 PPTX

6リージョン同時75万接続のメッセージ配信基盤をCloudFormationとCapistranoで3日で構築した話 PDF

LambdaとMobileの美味しいかもしれない関係 PDF

Cloud FormationによるBlue-Green Deployment - Dev io mtup11 003 PPTX

Similar to MSPとしてのオペチー向けReadOnly IAMポリシー

PDF

IAM & Consolidated Billing -ほぼ週刊AWSマイスターシリーズ第4回 PDF

AWS Black Belt Techシリーズ AWS IAM PDF

[AWSマイスターシリーズ]Identity and Access Management (IAM) PDF

Data Lake Security on AWS PDF

20120201 aws meister-reloaded-iam-and-billing-public PDF

20200630 AWS Black Belt Online Seminar Amazon Cognito PPTX

PDF

[AWSマイスターシリーズ] AWS SDK for Java / .NET PDF

Security JAWS AWS reInvent 2022 Security reCap 20230228 PDF

AWSマイスターシリーズReloaded -Amazon Glacier- PDF

PDF

PDF

[!注意! 2013年2月時点の資料] Amazon Web Services (AWS)について PDF

[AWSマイスターシリーズ] AWS SDK for PHP / Ruby / boto(Python) / JavaScript in Node.js PDF

20191125 Container Security PDF

[AWS DevDay] Cognito / Amplify で加速するエンタープライズのアプリケーション開発 PDF

Developers.IO 2018 ビジネスを阻害しない!AWS アカウントの管理 PDF

PDF

PPTX

MSPとしてのオペチー向けReadOnly IAMポリシー

- 1.

- 2.

自己紹介

• 三井田誠(みいだ)

• id: macotomii

• AWSコンサルティング部

• 2014年3月入社

• AWSオペレーションチーム(オペチー)

• 主にQA対応、障害対応、定例作業対応など

!

• ダジャレ好き

• 麻婆豆腐好き

Ⓒ Classmethod, Inc.

2

- 3.

アジェンダ

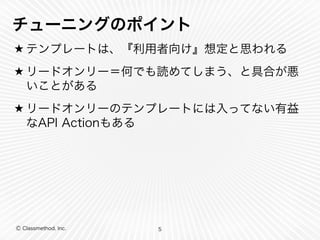

• リードオンリー権限のチューニング

• MSPから見たチューニングのポイント

!

• Let’s tunings!

• 既存(Read Only Access)の修正

• Read Only Accessに含まれない他サービスのポリシー統合

Ⓒ Classmethod, Inc.

3

- 4.

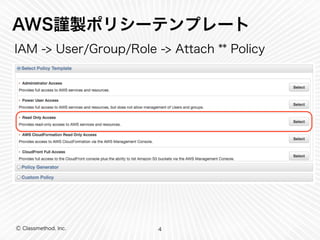

- 5.

- 6.

Let’s tuning!

IAMポリシーの例

Ⓒ Classmethod, Inc.

6

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"ds:Check*",

"ds:Describe*",

"ds:Get*",

"ds:List*",

"ec2:DescribeNetworkInterfaces",

"ec2:DescribeSubnets",

"ec2:DescribeVpcs"

],

"Effect": "Allow",

"Resource": "*"

}

]

}

この赤い部分、

アクションをチューニング

していきます

- 7.

Let’s tuning!

S3のReadOnly

Ⓒ Classmethod, Inc.

GetObjectの許可は

具合が悪いので・・・

(機密性)

7

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"s3:Get*",

"s3:List*"

],

"Resource": "*"

}

]

}

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"s3:GetBucket*",

"s3:GetLifecycleConfiguration",

"s3:GetObjectAcl",

"s3:GetObjectTorrent",

"s3:GetObjectVersion",

"s3:GetObjectVersionAcl",

"s3:GetObjectVersionTorrent"

],

"Resource": "*"

}

]

}

- 8.

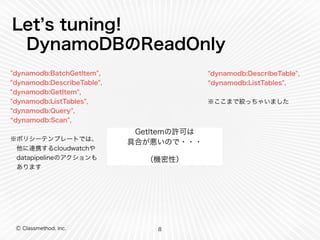

Let’s tuning!

DynamoDBのReadOnly

Ⓒ Classmethod, Inc.

GetItemの許可は

具合が悪いので・・・

(機密性)

8

"dynamodb:BatchGetItem",

"dynamodb:DescribeTable",

"dynamodb:GetItem",

"dynamodb:ListTables",

"dynamodb:Query",

“dynamodb:Scan",

!

※ポリシーテンプレートでは、

他に連携するcloudwatchや

datapipelineのアクションも

あります

"dynamodb:DescribeTable",

“dynamodb:ListTables",

!

※ここまで絞っちゃいました

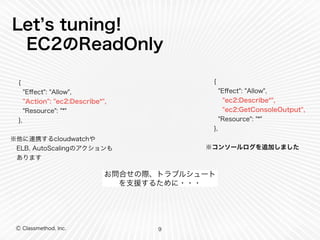

- 9.

Let’s tuning!

EC2のReadOnly

Ⓒ Classmethod, Inc.

お問合せの際、トラブルシュート

を支援するために・・・

9

{

"Effect": "Allow",

"Action": "ec2:Describe*",

"Resource": "*"

},

!

※他に連携するcloudwatchや

ELB, AutoScalingのアクションも

あります

{

"Effect": "Allow",

"ec2:Describe*",

"ec2:GetConsoleOutput",

"Resource": "*"

},

!

※コンソールログを追加しました

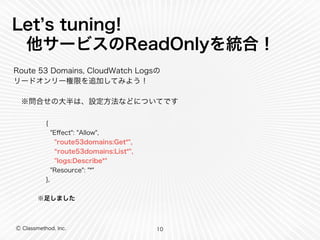

- 10.

Let’s tuning!

他サービスのReadOnlyを統合!

Route 53 Domains, CloudWatch Logsの

リードオンリー権限を追加してみよう!

!

※問合せの大半は、設定方法などについてです

Ⓒ Classmethod, Inc.

10

{

"Effect": "Allow",

"route53domains:Get*",

“route53domains:List*",

"logs:Describe*"

"Resource": "*"

},

!

※足しました

- 11.

最後に!

• 厳密なチューニングには骨が折れる!コツは!

• APIリファレンスと仲良くなる

• APIはAWSで何が出来るのかの入り口!自ずと

詳しくなってきて、何かと知識がつくw

!

• お客様との契約条項で、ReadOnlyと言わずに、PowerUser権限を委譲してもらう

Ⓒ Classmethod, Inc.

11

- 12.

Ⓒ Classmethod, Inc.

#cmdevio

ご静聴ありがとうございました。

スライドは後日ブログで公開します。

12

DevIO MTUP11-001

I am IAMer…

哎呀!麻!!

![Let’s tuning!

IAMポリシーの例

Ⓒ Classmethod, Inc.

6

{

"Version": "2012-10-17",

"Statement": [

{

"Action": [

"ds:Check*",

"ds:Describe*",

"ds:Get*",

"ds:List*",

"ec2:DescribeNetworkInterfaces",

"ec2:DescribeSubnets",

"ec2:DescribeVpcs"

],

"Effect": "Allow",

"Resource": "*"

}

]

}

この赤い部分、

アクションをチューニング

していきます](https://image.slidesharecdn.com/devio-mtup11-tokyo-013-141216065611-conversion-gate01/85/MSP-ReadOnly-IAM-6-320.jpg)

![Let’s tuning!

S3のReadOnly

Ⓒ Classmethod, Inc.

GetObjectの許可は

具合が悪いので・・・

(機密性)

7

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"s3:Get*",

"s3:List*"

],

"Resource": "*"

}

]

}

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"s3:GetBucket*",

"s3:GetLifecycleConfiguration",

"s3:GetObjectAcl",

"s3:GetObjectTorrent",

"s3:GetObjectVersion",

"s3:GetObjectVersionAcl",

"s3:GetObjectVersionTorrent"

],

"Resource": "*"

}

]

}](https://image.slidesharecdn.com/devio-mtup11-tokyo-013-141216065611-conversion-gate01/85/MSP-ReadOnly-IAM-7-320.jpg)