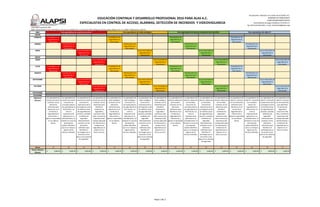

Póster Cursos Especialistas en VIDEOVIGILANCIA, CONTROL DE ACCESO, ALARMAS y DETECCIÓN DE INCENDIOS

- 1. MES ENERO FEBRERO Propedéutico de Seguridad de la Información Propedéutico de Seguridad de la Información Propedéutico de Seguridad de la Información Propedéutico de Seguridad de la Información MARZO Introducción a la Seguridad de la Información Introducción a la Seguridad de la Información Introducción a la Seguridad de la Información Introducción a la Seguridad de la Información ABRIL Curso Intermedio de Seguridad de la Información Curso Intermedio de Seguridad de la Información Curso Intermedio de Seguridad de la Información Curso Intermedio de Seguridad de la Información MAYO JUNIO Curso Avanzado de Seguridad de la Información Curso Avanzado de Seguridad de la Información Curso Avanzado de Seguridad de la Información Curso Avanzado de Seguridad de la Información JULIO Propedéutico de Seguridad de la Información Propedéutico de Seguridad de la Información Propedéutico de Seguridad de la Información Propedéutico de Seguridad de la Información AGOSTO Introducción a la Seguridad de la Información Introducción a la Seguridad de la Información Introducción a la Seguridad de la Información Introducción a la Seguridad de la Información SEPTIEMBRE Curso Intermedio de Seguridad de la Información Curso Intermedio de Seguridad de la Información Curso Intermedio de Seguridad de la Información Curso Intermedio de Seguridad de la Información OCTUBRE Curso Avanzado de Seguridad de la Información Curso Avanzado de Seguridad de la Información Curso Avanzado de Seguridad de la Información Curso Avanzado de Seguridad de la Información NOVIEMBRE DICIEMBRE Objetivo/ Alcance Los operadores de cuartos de control, contarán con los elementos suficientes para adentrarse en el mundo de la Seguridad de la Información y aplicar lo aprendido en sus labores diarias. Los operadores de cuartos de control, conocerán los conceptos básicos de seguridad de la Información, así como la importancia de aplicarlos en su actividad diaria. Al finalizar el curso los participantes podrán identificar que es un ataque y algunas de las técnicas utilizadas. Los operadores de cuartos de control, conocerán la importancia de la convergencia entre las distintas áreas de seguridad para prevenir y atender incidentes de seguridad. Adicionalmente contarán con los elementos suficientes para identificar la tecnología que se encuentra como base en los sistemas de seguridad. Los operadores de cuartos de control, contarán con los elementos para identificar incidentes de seguridad y reaccionar ante ellos, conocerá la importancia del manejo adecuado de información y tendencias de seguridad que se esperan en un futuro cercano. Los operadores de video analógico, contarán con los elementos suficientes para adentrarse en el mundo de la Seguridad de la Información y aplicar lo aprendido en sus labores diarias. Los operadores de video analógico, conocerán los conceptos básicos de seguridad de la Información, así como la importancia de aplicarlos en su actividad diaria. Al finalizar el curso los participantes podrán identificar que es un ataque y algunas de las técnicas utilizadas. Los operadores de video analógico, conocerán la importancia de la convergencia entre las distintas áreas de seguridad para prevenir y atender incidentes de seguridad. Adicionalmente contarán con los elementos suficientes para identificar la tecnología que se encuentra como base en los sistemas de seguridad. Los operadores de video analógico, contarán con los elementos para identificar incidentes de seguridad y reaccionar ante ellos, conocerá la importancia del manejo adecuado de información y tendencias de seguridad que se esperan en un futuro cercano. Los operadores de alarma y deteccion de incendios, contarán con los elementos suficientes para adentrarse en el mundo de la Seguridad de la Información y aplicar lo aprendido en sus labores diarias. Los operadores de alarma y deteccion de incendios, conocerán los conceptos básicos de seguridad de la Información, así como la importancia de aplicarlos en su actividad diaria. Al finalizar el curso los participantes podrán identificar que es un ataque y algunas de las técnicas utilizadas. Los operadores de alarma y deteccion de incendios, conocerán la importancia de la convergencia entre las distintas áreas de seguridad para prevenir y atender incidentes de seguridad. Adicionalmente contarán con los elementos suficientes para identificar la tecnología que se encuentra como base en los sistemas de seguridad. Los operadores de alarma y deteccion de incendios, contarán con los elementos para identificar incidentes de seguridad y reaccionar ante ellos, conocerá la importancia del manejo adecuado de información y tendencias de seguridad que se esperan en un futuro cercano. Los operadores de video IP, contarán con los elementos suficientes para adentrarse en el mundo de la Seguridad de la Información y aplicar lo aprendido en sus labores diarias. Los operadores de video IP, conocerán los conceptos básicos de seguridad de la Información, así como la importancia de aplicarlos en su actividad diaria. Al finalizar el curso los participantes podrán identificar que es un ataque y algunas de las técnicas utilizadas. Los operadores de video IP, conocerán la importancia de la convergencia entre las distintas áreas de seguridad para prevenir y atender incidentes de seguridad. Adicionalmente contarán con los elementos suficientes para identificar la tecnología que se encuentra como base en los sistemas de seguridad. Los operadores de video IP, contarán con los elementos para identificar incidentes de seguridad y reaccionar ante ellos, conocerá la importancia del manejo adecuado de información y tendencias de seguridad que se esperan en un futuro cercano. Horas 12 12 12 12 12 12 12 12 12 12 12 12 12 12 12 12 Precio Unitario (Pesos) $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 www.alapsi.org desde 1995 Sede: Comunmente en Uny-II de México. San Lorenzo #1009, piso 4. Colonia del Valle. Delegación Benito Juárez, México, D.F. C.P. 03100. Teléfono/Fax: (+52) 55 Inscripciones: Depósito a la cuenta de la ALAPSI, A.C. BANAMEX Nº 70005376597 CLABE 002180700053765976 Comprobante de pago al teléfono 55.94.92.57, Ing. Clemente Reséndiz, e-mail: membresia@alapsi.org EDUCACIÓN CONTINUA Y DESARROLLO PROFESIONAL 2016 PARA ALAS A.C. ESPECIALISTAS EN CONTROL DE ACCESO, ALARMAS, DETECCIÓN DE INCENDIOS Y VIDEOVIGILANCIA Para operadores de cuartos de control Para operadores de video analógico Para operadores de alarma y deteccion de incendios Para operadores de video IP http://www.slideshare.net/AngelGEspinosa/pster-cursos-especialistas-en-videovigilancia-control-de-acceso-alarmas-y-deteccin-de-incendios Hoja 1 de 2

- 2. www.alapsi.org desde 1995 Sede: Comunmente en Uny-II de México. San Lorenzo #1009, piso 4. Colonia del Valle. Delegación Benito Juárez, México, D.F. C.P. 03100. Teléfono/Fax: (+52) 55 Inscripciones: Depósito a la cuenta de la ALAPSI, A.C. BANAMEX Nº 70005376597 CLABE 002180700053765976 Comprobante de pago al teléfono 55.94.92.57, Ing. Clemente Reséndiz, e-mail: membresia@alapsi.org EDUCACIÓN CONTINUA Y DESARROLLO PROFESIONAL 2016 PARA ALAS A.C. ESPECIALISTAS EN CONTROL DE ACCESO, ALARMAS, DETECCIÓN DE INCENDIOS Y VIDEOVIGILANCIA Para operadores de cuartos de control Para operadores de video analógico Para operadores de alarma y deteccion de incendios Para operadores de video IP MES ENERO FEBRERO Propedéutico de Seguridad de la Información Propedéutico de Seguridad de la Información Propedéutico de Seguridad de la Información Curso Privacidad de Datos Personales (básico) Curso anti-Robo de datos en dispositivos personales MARZO Introducción a la Seguridad de la Información Introducción a la Seguridad de la Información Introducción a la Seguridad de la Información ABRIL Curso Intermedio de Seguridad de la Información Curso Intermedio de Seguridad de la Información Curso Intermedio de Seguridad de la Información Curso Privacidad de Datos Personales (básico) Curso anti-Robo de datos en dispositivos personales MAYO JUNIO Curso Avanzado de Seguridad de la Información Curso Avanzado de Seguridad de la Información Curso Avanzado de Seguridad de la Información Curso Privacidad de Datos Personales (básico) Curso anti-Robo de datos en dispositivos personales JULIO Propedéutico de Seguridad de la Información Propedéutico de Seguridad de la Información Propedéutico de Seguridad de la Información AGOSTO Introducción a la Seguridad de la Información Introducción a la Seguridad de la Información Introducción a la Seguridad de la Información SEPTIEMBRE Curso Intermedio de Seguridad de la Información Curso Intermedio de Seguridad de la Información Curso Intermedio de Seguridad de la Información Curso Privacidad de Datos Personales (básico) Curso anti-Robo de datos en dispositivos personales OCTUBRE Curso Avanzado de Seguridad de la Información Curso Avanzado de Seguridad de la Información Curso Avanzado de Seguridad de la Información NOVIEMBRE Curso Privacidad de Datos Personales (básico) Curso anti-Robo de datos en dispositivos personales DICIEMBRE Objetivo/ Alcance Los operadores de control de acceso, contarán con los elementos suficientes para adentrarse en el mundo de la Seguridad de la Información y aplicar lo aprendido en sus labores diarias. Los operadores de control de acceso, conocerán los conceptos básicos de seguridad de la Información, así como la importancia de aplicarlos en su actividad diaria. Al finalizar el curso los participantes podrán identificar que es un ataque y algunas de las técnicas utilizadas. Los operadores de control de acceso, conocerán la importancia de la convergencia entre las distintas áreas de seguridad para prevenir y atender incidentes de seguridad. Adicionalmente contarán con los elementos suficientes para identificar la tecnología que se encuentra como base en los sistemas de seguridad. Los operadores de control de acceso, contarán con los elementos para identificar incidentes de seguridad y reaccionar ante ellos, conocerá la importancia del manejo adecuado de información y tendencias de seguridad que se esperan en un futuro cercano. Los monitoristas, contarán con los elementos suficientes para adentrarse en el mundo de la Seguridad de la Información y aplicar lo aprendido en sus labores diarias. Los monitoristas, conocerán los conceptos básicos de seguridad de la Información, así como la importancia de aplicarlos en su actividad diaria. Al finalizar el curso los participantes podrán identificar que es un ataque y algunas de las técnicas utilizadas. Los monitoristas, conocerán la importancia de la convergencia entre las distintas áreas de seguridad para prevenir y atender incidentes de seguridad. Adicionalmente contarán con los elementos suficientes para identificar la tecnología que se encuentra como base en los sistemas de seguridad. Los monitoristas, contarán con los elementos para identificar incidentes de seguridad y reaccionar ante ellos, conocerá la importancia del manejo adecuado de información y tendencias de seguridad que se esperan en un futuro cercano. Los operadores alarmas, contarán con los elementos suficientes para adentrarse en el mundo de la Seguridad de la Información y aplicar lo aprendido en sus labores diarias. Los operadores alarmas, conocerán los conceptos básicos de seguridad de la Información, así como la importancia de aplicarlos en su actividad diaria. Al finalizar el curso los participantes podrán identificar que es un ataque y algunas de las técnicas utilizadas. Los operadores alarmas, conocerán la importancia de la convergencia entre las distintas áreas de seguridad para prevenir y atender incidentes de seguridad. Adicionalmente contarán con los elementos suficientes para identificar la tecnología que se encuentra como base en los sistemas de seguridad. Los operadores alarmas, contarán con los elementos para identificar incidentes de seguridad y reaccionar ante ellos, conocerá la importancia del manejo adecuado de información y tendencias de seguridad que se esperan en un futuro cercano. Tiene un enfoque para conocer, establecer e instrumentar las bases y lineamientos para el cumplimiento de la Ley Federal de Protección de Datos Personales en Posesión de los Particulares (LFPDPPP). Conocer los retos que afrontamos en México en materia de privacidad, protección de datos personales y seguridad de la información aplicables a dispositivos personales de cómputo y telecomunicaciones dentro de los contextos global y local. Comprender aspectos relevantes de la seguridad de la información, aplicables al ciclo de vida de dispositivos personales de cómputo y telecomunicacio- nes Horas 12 12 12 12 12 12 12 12 12 12 12 12 12 16 Precio Unitario (Pesos) $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 6,000.00 $ 8,500.00 Cursos CortosPara operadores de control de acceso Para monitoristas Para operadores de alarmas http://www.slideshare.net/AngelGEspinosa/pster-cursos-especialistas-en-videovigilancia-control-de-acceso-alarmas-y-deteccin-de-incendios Hoja 2 de 2