Il documento presenta un corso sulla sicurezza informatica, approfondendo vari aspetti delle vulnerabilità dei siti web e le azioni preventive da intraprendere. Sono descritti strumenti di analisi e monitoraggio, come nmap e wpscan, e si discutono strategie per proteggere sia le infrastrutture che gli utenti. Infine, si enfatizza l'importanza della formazione continua e della documentazione per gestire le vulnerabilità in modo efficace.

![Polo Giovani Toti

Sabato 27 ottobre 2018

CopyLeft 2018 – Daniele Albrizio

daniele@albrizio.it

Strumenti fuori dal server

● nmap

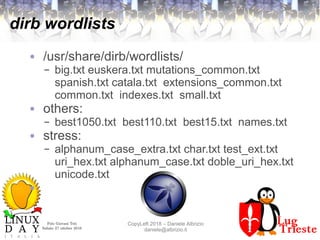

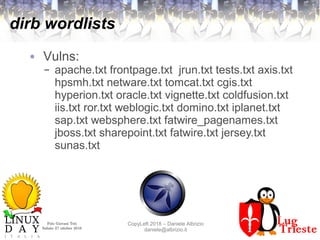

● dirb (Dirbuster)

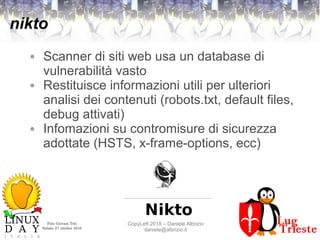

● nikto

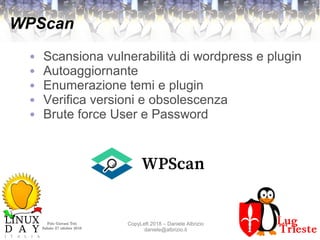

● WPScan (gratis non-free)

● Burp ($)

● Nessus ($)

● [Metasploit (per approfondire)]

I logo dei prodotti sono di proprietà dei rispettivi progetti](https://image.slidesharecdn.com/vasuimieisitiweb-181027125245/85/Va-sui-miei-siti-web-9-320.jpg)