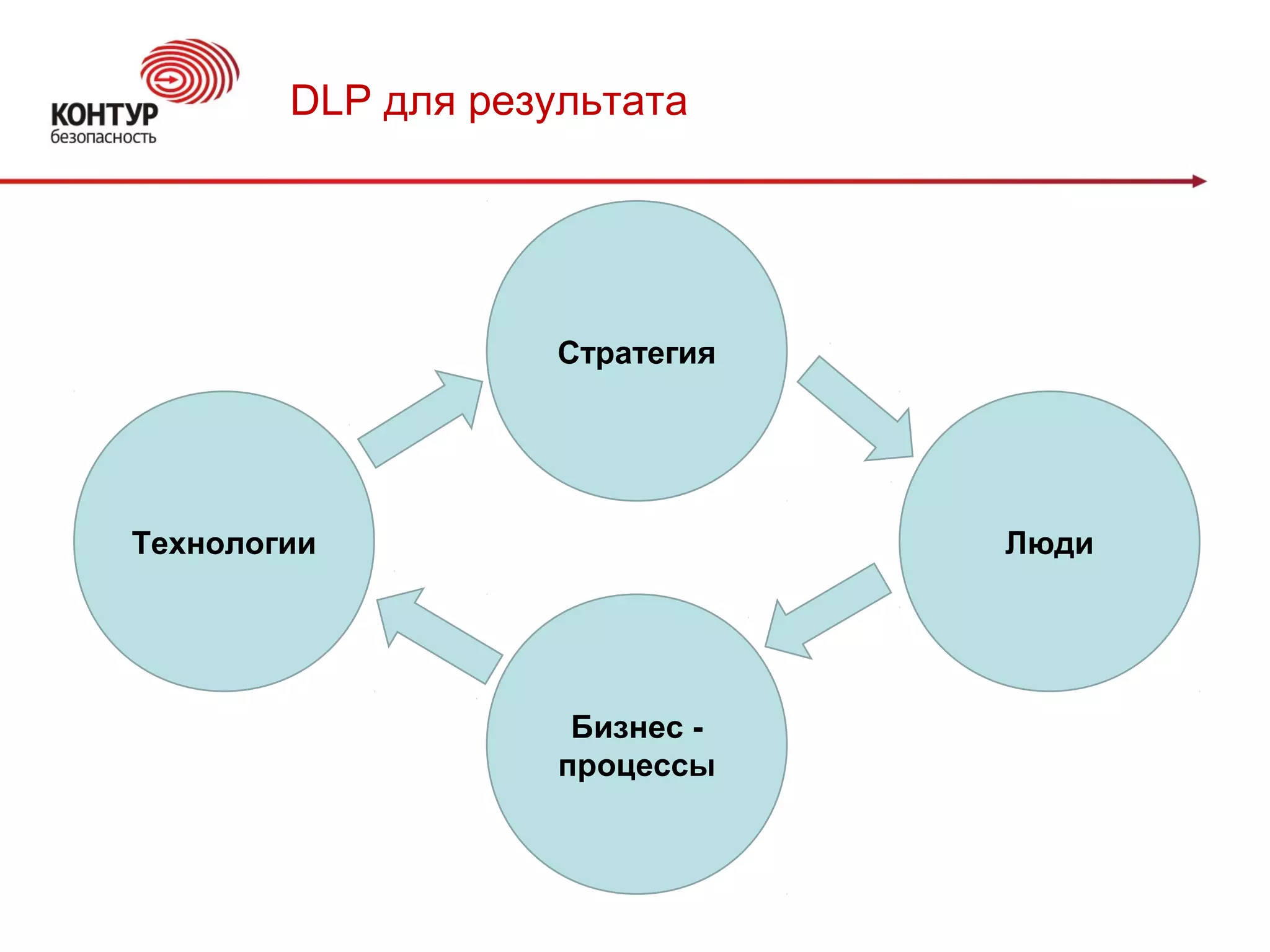

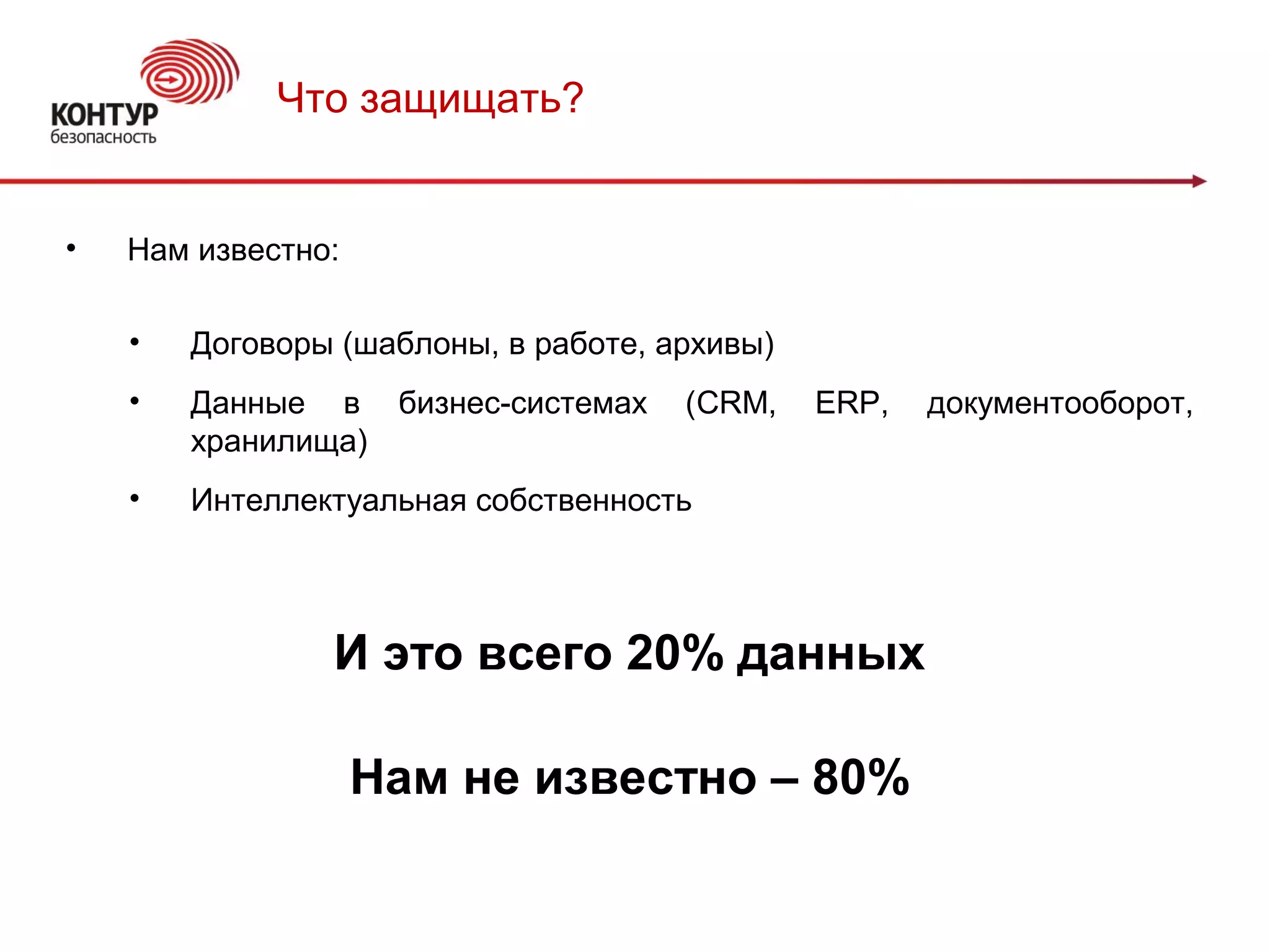

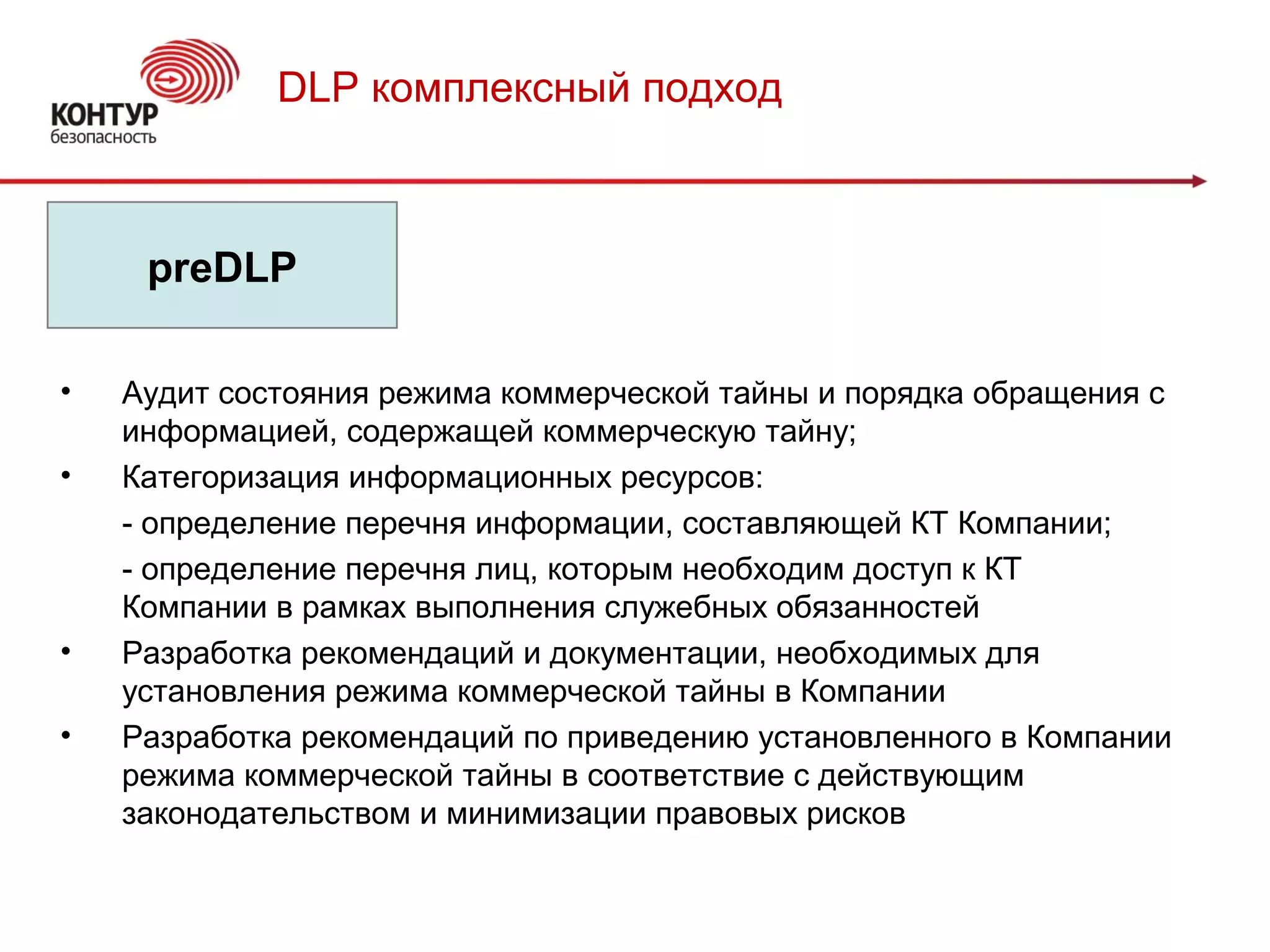

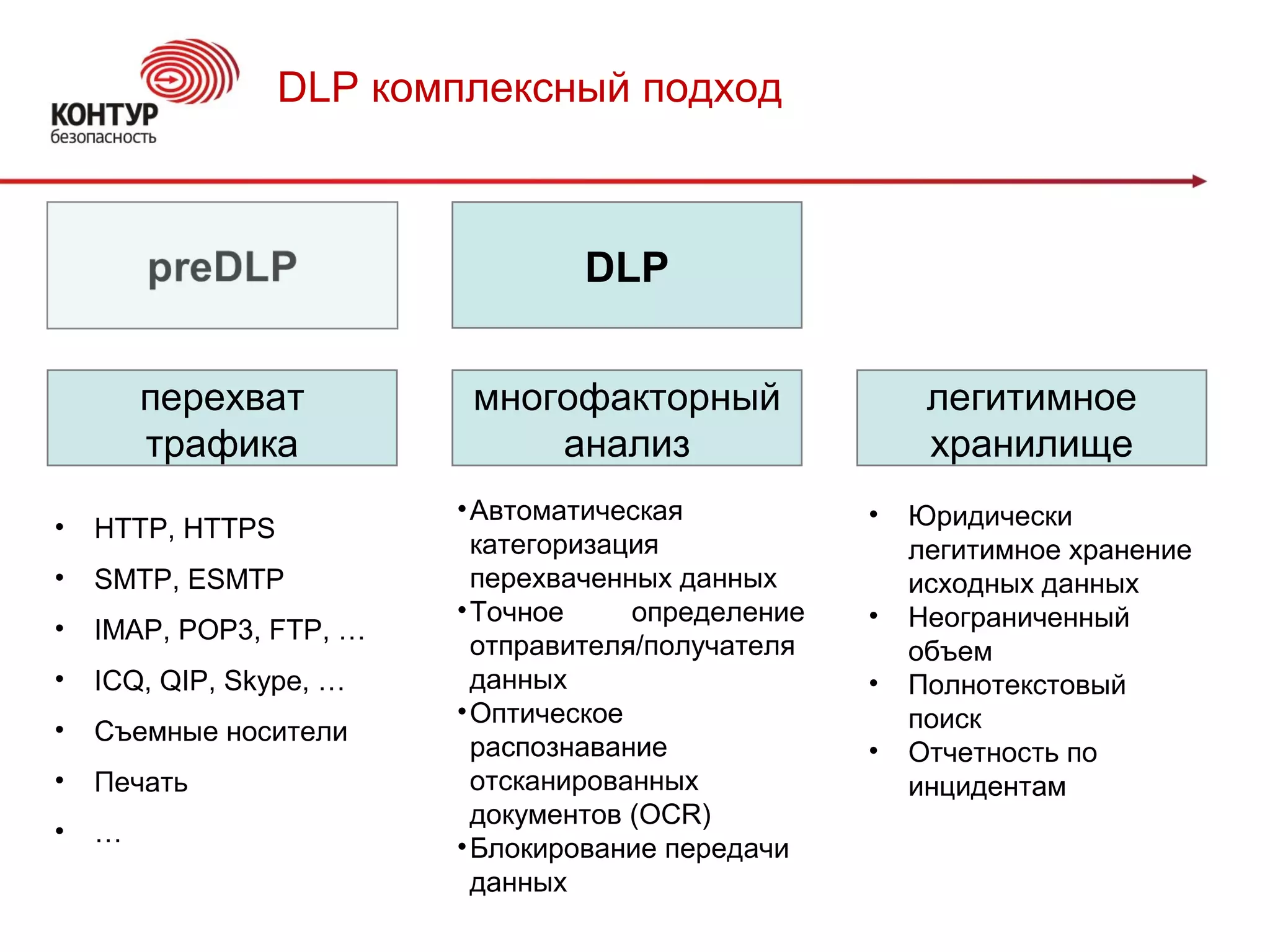

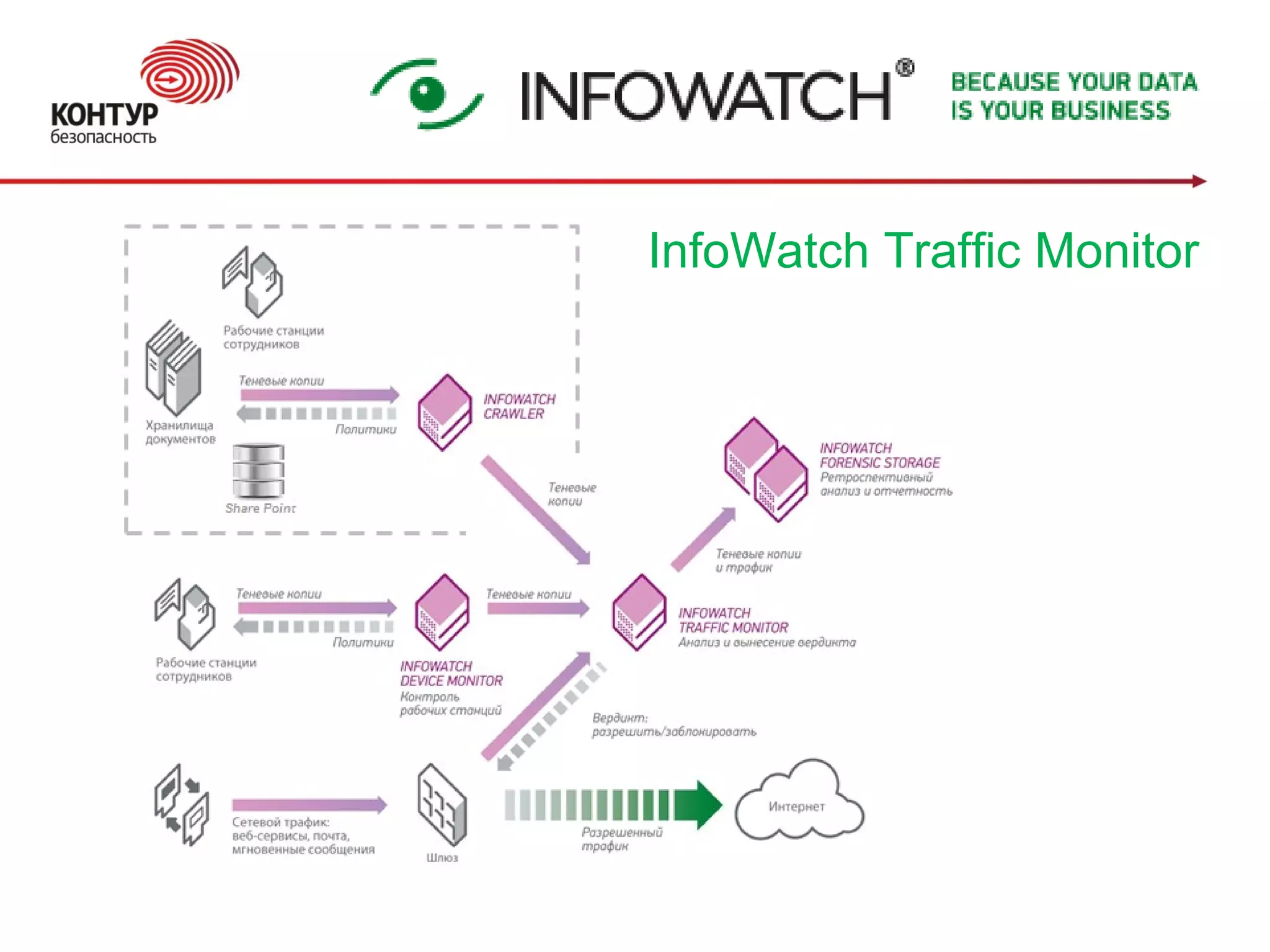

Документ рассматривает недостатки DLP-систем в предотвращении утечек информации и необходимость комплексного подхода к их внедрению. Акцентируется внимание на важности категоризации данных, юридическом обеспечении и правильном реагировании на инциденты. Приводятся примеры технологий и процессов, необходимых для эффективной защиты корпоративной информации.