Report

Share

Recommended

net helper7 통합 제안서_시온

내부정보 유출 방지

IP 관리, 패치관리, USB 매체제어, 프린트관리, 웹사이트관리, PC 취약점 점검, 로컬 저장 통제

IT자산관리 및 장애 처리

불법SW관리, HW실물자산 관리, 전원 절전 관리, 배포관리, 원격 장애관리

한컴MDS_Splunk 기반의 빅데이터 활용 사례 소개

Splunk 한국 총판 한컴MDS에서 100개국, 10,000개 이상의 고객사들을 통해 검증된 머신데이터 플랫폼인 Splunk를 소개합니다.

Splunk란 머신데이터를 아무런 제약 없이 수집 > 저장 > 분석 > 시각화할 수 있는 실시간 분산 플랫폼입니다.

1. 빅데이터 개요

2. Splunk 제품 소개

3. 빅데이터 활용 사례

- 쇼핑몰 웹로그 분석

- 통신사 서비스 분석

- IPTV 서비스 품질 분석

- 콘텐츠 사용자 패턴 분석

- 통합 보안 관제

- 정보보호 규정 준수를 위한 활용

- 네트워크 모니터링

- H사 철분말공장 품질 분석(블레이드 교체 주기 분석)

- K사 전력품질 모니터링

- M사 고장코드별 에러데이터 분석

- 문의: 한컴MDS DAS사업부 splunk@hancommds.com

Recommended

net helper7 통합 제안서_시온

내부정보 유출 방지

IP 관리, 패치관리, USB 매체제어, 프린트관리, 웹사이트관리, PC 취약점 점검, 로컬 저장 통제

IT자산관리 및 장애 처리

불법SW관리, HW실물자산 관리, 전원 절전 관리, 배포관리, 원격 장애관리

한컴MDS_Splunk 기반의 빅데이터 활용 사례 소개

Splunk 한국 총판 한컴MDS에서 100개국, 10,000개 이상의 고객사들을 통해 검증된 머신데이터 플랫폼인 Splunk를 소개합니다.

Splunk란 머신데이터를 아무런 제약 없이 수집 > 저장 > 분석 > 시각화할 수 있는 실시간 분산 플랫폼입니다.

1. 빅데이터 개요

2. Splunk 제품 소개

3. 빅데이터 활용 사례

- 쇼핑몰 웹로그 분석

- 통신사 서비스 분석

- IPTV 서비스 품질 분석

- 콘텐츠 사용자 패턴 분석

- 통합 보안 관제

- 정보보호 규정 준수를 위한 활용

- 네트워크 모니터링

- H사 철분말공장 품질 분석(블레이드 교체 주기 분석)

- K사 전력품질 모니터링

- M사 고장코드별 에러데이터 분석

- 문의: 한컴MDS DAS사업부 splunk@hancommds.com

정보보호체계 제언

기업보안 및 개인정보보호 동향

1. 기업보안 배경 및 목적

2. 개인정보보호법

3. 위반사례

4. 보안의 범위

5. 보안체계 수립 절차

Ⅱ. 기술적 보안수준 현황 (As-Is)

Ⅲ. 기업보안 및 개인정보보호를 위한 기술적 조치방안 (To-Be)

Ⅳ. 상세솔루션 방안(案) – ( ISMS PIMS )

1.1 UTM (NW 통합보안 시스템)

1.2 DLP(정보유출방지)

1.3 DRM(문서암호화)

1.4 DB암호화

1.5 WIPS (무선침입방지시스템)

1.6 EMM (모바일 보안)

1.7 물리적 보안 (보안스티커, 보안 봉인커버)

Ⅵ. 최종 제언

04.a sis to be_정보보호체계 제언1

정보보안및법규준수를위한기술적대책이필요한부분은네트워크보안, DB보안강화로본사연구실은내부사용자(Endpoint) 관리의큰3가지분야로기술적대책을재고하였습니다

빨리빨리 방역 게이트 [Charint] || 2021 INU 메이커 경진대회![빨리빨리 방역 게이트 [Charint] || 2021 INU 메이커 경진대회](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![빨리빨리 방역 게이트 [Charint] || 2021 INU 메이커 경진대회](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

빨리빨리 방역 게이트 by Charint

2021-2 INU 메이커 경진대회 출품작품

서태원 김가희 이효림 정지원 조하은

Trusted IP network solution

지인분의 솔루션을 품앗이로 소개해드립니다. 네트워크 패킷 레벨의 인증을 통해 선별적 보안네트워크를 꾸밀 수 있는 솔루션입니다. 카드결제 네트워크, IPTV, IP전화기 등의 보안문제를 해결해줍니다. 궁금하신 분은 메일을 주세요. 연결시켜 드립니다.

Cyberark (사이버아크) PAM IDENTITY 솔루션 : 접근제어, 인증관리, 권한제어, 자격관리

조직내 권한 계정에 대한 탐색-온보딩-접근제어-감사-기록

접근제어 및 인증 관리

-통합 인증

(Single Sign-On)

- 비밀번호 사용 없는

MFA적용

- 엔드포인트 접속

-Identity 보안

권한 제어

- 자격증명 정보 관리

-공용 계정 및 접속 계정에

대한 세션 관리

- 적절한 권한으로 적절한 시간에 사용 제어

자격관리(Entitlements)

- 프로비저지닝/디프로비저닝 관리

- 사용 권한에 대한 모니터링 및

관리

Imperva CDN Cloud WAF CWAF Basic Security

Imperva Solutions

Application Security

웹서버 보호

Network Security

Network DDoS 보호

Data Security

Database 보호

Cloud-native Security

Serverless 보호

Security Automation

통합 GUI 솔루션

- App Protect Essentials

CDN

DDoS

Cloud WAF

Bot Protection

SIEM Integration

Attack Analytics

Reputation Intelligence

API Schema Protection

- App Protect Professional

Essentials +

DDoS 3초 완화 보장

ABP Detection

ATO Detection

CSP Detection

- App Protect 360

Professional +

WAF Gateway

ABP Protection

ATO Protection

CSP Protection

Enterprise +

RASP

GSLB

More Related Content

Similar to 이노티움_개인정보 보호 신기술 엔파우치 프라이버시

정보보호체계 제언

기업보안 및 개인정보보호 동향

1. 기업보안 배경 및 목적

2. 개인정보보호법

3. 위반사례

4. 보안의 범위

5. 보안체계 수립 절차

Ⅱ. 기술적 보안수준 현황 (As-Is)

Ⅲ. 기업보안 및 개인정보보호를 위한 기술적 조치방안 (To-Be)

Ⅳ. 상세솔루션 방안(案) – ( ISMS PIMS )

1.1 UTM (NW 통합보안 시스템)

1.2 DLP(정보유출방지)

1.3 DRM(문서암호화)

1.4 DB암호화

1.5 WIPS (무선침입방지시스템)

1.6 EMM (모바일 보안)

1.7 물리적 보안 (보안스티커, 보안 봉인커버)

Ⅵ. 최종 제언

04.a sis to be_정보보호체계 제언1

정보보안및법규준수를위한기술적대책이필요한부분은네트워크보안, DB보안강화로본사연구실은내부사용자(Endpoint) 관리의큰3가지분야로기술적대책을재고하였습니다

빨리빨리 방역 게이트 [Charint] || 2021 INU 메이커 경진대회![빨리빨리 방역 게이트 [Charint] || 2021 INU 메이커 경진대회](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![빨리빨리 방역 게이트 [Charint] || 2021 INU 메이커 경진대회](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

빨리빨리 방역 게이트 by Charint

2021-2 INU 메이커 경진대회 출품작품

서태원 김가희 이효림 정지원 조하은

Trusted IP network solution

지인분의 솔루션을 품앗이로 소개해드립니다. 네트워크 패킷 레벨의 인증을 통해 선별적 보안네트워크를 꾸밀 수 있는 솔루션입니다. 카드결제 네트워크, IPTV, IP전화기 등의 보안문제를 해결해줍니다. 궁금하신 분은 메일을 주세요. 연결시켜 드립니다.

Similar to 이노티움_개인정보 보호 신기술 엔파우치 프라이버시 (20)

[법무법인 민후 | 김경환 변호사] 정보보호 관련 법령과 대응방안 (정보보호법,개인정보보호법) ![[법무법인 민후 | 김경환 변호사] 정보보호 관련 법령과 대응방안 (정보보호법,개인정보보호법)](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[법무법인 민후 | 김경환 변호사] 정보보호 관련 법령과 대응방안 (정보보호법,개인정보보호법)](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[법무법인 민후 | 김경환 변호사] 정보보호 관련 법령과 대응방안 (정보보호법,개인정보보호법)

230922_개인정보의_안정성_확보조치_기준_신구대비표.pdf

230922_개인정보의_안정성_확보조치_기준_신구대비표.pdf

More from 시온시큐리티

Cyberark (사이버아크) PAM IDENTITY 솔루션 : 접근제어, 인증관리, 권한제어, 자격관리

조직내 권한 계정에 대한 탐색-온보딩-접근제어-감사-기록

접근제어 및 인증 관리

-통합 인증

(Single Sign-On)

- 비밀번호 사용 없는

MFA적용

- 엔드포인트 접속

-Identity 보안

권한 제어

- 자격증명 정보 관리

-공용 계정 및 접속 계정에

대한 세션 관리

- 적절한 권한으로 적절한 시간에 사용 제어

자격관리(Entitlements)

- 프로비저지닝/디프로비저닝 관리

- 사용 권한에 대한 모니터링 및

관리

Imperva CDN Cloud WAF CWAF Basic Security

Imperva Solutions

Application Security

웹서버 보호

Network Security

Network DDoS 보호

Data Security

Database 보호

Cloud-native Security

Serverless 보호

Security Automation

통합 GUI 솔루션

- App Protect Essentials

CDN

DDoS

Cloud WAF

Bot Protection

SIEM Integration

Attack Analytics

Reputation Intelligence

API Schema Protection

- App Protect Professional

Essentials +

DDoS 3초 완화 보장

ABP Detection

ATO Detection

CSP Detection

- App Protect 360

Professional +

WAF Gateway

ABP Protection

ATO Protection

CSP Protection

Enterprise +

RASP

GSLB

KEYRKE - CSAM 클라우드 비밀자산관리 솔루션 (Cloud Secret Asset Management)

"Secret Asset"은 일반적으로 보안 및 비밀 유지를 위해 조직이나 개인이 보유하고 있는 중요한 자산을 지칭하는 용어로 보안 과 관련된 다양한 정보, 자료, 자원, 시스템, 서비스 등으로 암호화키, 패스워드, API 토큰, 인증서, 민감한 데이터, 기밀 문서, 저 작권 소유권 등의 무형 자산과 그 자산을 관리하는 시스템, 서버, 서비스, 소프트웨어 등 유형 자산을 포함합니다. CSAM은 클라우드 환경에서의 이러한 다양한 비밀자산을 관리하는 솔루션입니다.

SAM_소프트웨어자산관리

자산 손실 및 불법 소프트웨어 사용 등의 누수로 인한 회사 이미지 실추 및 금전적 손해를 예방하며,

통합 자산관리 시스템을 구현하여 업무체계 효율성 강화, 최소의 업무시간으로 최대의 효과를 볼 수 있습니다

OAM_실물자산관리

자산관리 대상에 대한 명확한 기준 정보 관리, 운영관리, 비용관리, 인프라 구축, 초기 데이터 이행, 통계정보 및 사용자 관리의 전 영역을 포함하는

IT통합 자산DB로 구성되어 있으며 Life Cycle 관리를 통하여 불필요한 비용을 절감하고 일원화된 관리 시스템으로 담당자의 업무 부담 감소와 효율성을 향상 시킬 수 있습니다

DLP 정보유출방지솔루션 ESM 보안관리

ESM solution

엔드 포인트 보안관리 솔루션 End-point Security Management

핵심 All In One [정보유출방지,개인정보보호, 화면워터마킹, 매체통제, 온라인보안, 문서관리, 출력물보안, 물리보안]

All In One 통합 보안관리

물리보안, 출력물, 네트워크, 문서 및 개인정보, 보안 검사까지 전반적인 전산 보안 구축 및 운영 시 필요한 모든 기능을 하나의 시스템으로 구현하여 운영 관리의 효율성 극대

이용자 입력단 보안솔루션 (Non-ActiveX 기반)

K-Defense R8(vKeypad)는 가상 보안키패드로서, 키보드를 사용하지 않고 입력단 정보를 보호는 기능을 제공 합니다. 가상 보안키패드와 키보드보안 솔루션을 병행 운영하여 이용자 환경과 선택에 따라 사용 할 수 있으며, 이는 보다 높은 안정성과 보안성을 제공 됩니다.

키보드 입력 값에 대한 탈취는 정통적이고 지속적으로 발생되는 해킹 기법 중에 하나 하며, 점점 지능화 고도화 되고 있습니다.

그에 대응하여 키보드보안솔루션 영역이 확대되었고, 그 연장선에서 종단간암복화(End-To-End) 기능은 키보드 입력부터 암호화하여 WAS 서버에서 복호화를 수행하는데 패스워드 형태 값은 기밀성, 텍스트 행태 값은 무결성을 보장하게 하여 메모리 참조 및 변조 취약점에 대응하는 보안성 높은 구조를 제공 합니다.

ActiveX 형태에서 제공 되던 인터페이스 함수를 똑 같이 non-ActiveX에서도 지원하여 실 작업자 분들에게 편의성과 호환성을 제공하고 사후 관리에서도 도움 됩니다.

More from 시온시큐리티 (20)

Cyberark (사이버아크) PAM IDENTITY 솔루션 : 접근제어, 인증관리, 권한제어, 자격관리

Cyberark (사이버아크) PAM IDENTITY 솔루션 : 접근제어, 인증관리, 권한제어, 자격관리

KEYRKE - CSAM 클라우드 비밀자산관리 솔루션 (Cloud Secret Asset Management)

KEYRKE - CSAM 클라우드 비밀자산관리 솔루션 (Cloud Secret Asset Management)

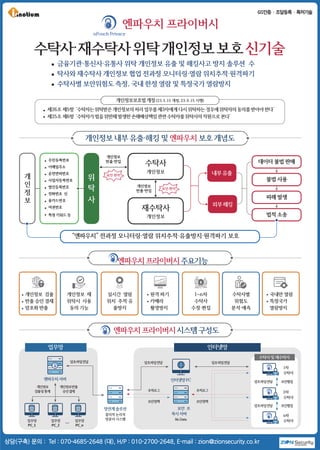

이노티움_개인정보 보호 신기술 엔파우치 프라이버시

- 1. 엔파우치프라이버시시스템구성도 엔파우치서버 개인정보반출 승인결재 개인정보 검출및통계 업무망 PC_1 업무망 PC_2 ... 업무망 PC_n 망연계솔루션 물리적 논리적 망분리 시스템 인터넷망PC 암호파일전달 보안 프 록시서버 NoData 1차 수탁사 2차 수탁사 n차 수탁사 암호파일전달 보안협업 암호파일전달 보안협업 업무망 암호파일전달 암호파일전달 추적로그 보안정책 추적로그 보안정책 인터넷망 수탁사및재수탁사 1~n차 수탁사 수정·편집 개인정보 검출 반출 승인 결재 암호화 반출 실시간 열람 위치 추적·유 출방지 개인정보 재 위탁시 사용 동의 기능 수탁사별 위험도 분석·예측 원격 파기 카메라 촬영방지 국내만 열람 특정국가 열람방지 개인정보내부유출·해킹및엔파우치보호개념도 위 탁 사 개인정보 반출·반입 개인정보 반출·반입 주민등록번호 이메일주소 운전면허번호 사업자등록번호 법인등록번호 전화번호 신 용카드번호 여권번호 특정 키워드등 내부유출 외부해킹 수탁사 개인정보 “엔파우치” 전과정 모니터링·열람 위치추적·유출방지·원격파기 보호 엔파우치프라이버시주요기능 재수탁사 개인정보 개 인 정 보 데이터 불법 판매 불법 사용 피해 발생 법적 소송 엔파우치 프라이버시 nPouch Privacy 수탁사·재수탁사위탁개인정보보호신기술 금융기관·통신사·유통사 위탁 개인정보 유출 및 해킹사고 방지 솔루션 수 탁사와 재수탁사 개인정보 협업 전과정 모니터링·열람 위치추적·원격파기 수탁사별 보안위험도 측정, 국내 한정 열람 및 특정국가 열람방지 개인정보보호법개정(23.3.15 개정, 23.9.15 시행) 제26조 제5항 ‘수탁자는위탁받은개인정보의처리업무를제3자에게다시위탁하는경우에위탁자의동의를받아야한다’ 제25조 제6항 ‘수탁자가법을위반해발생한손해배상책임관련수탁자를위탁사의직원으로본다’ 보안취약 보안취약 상담(구축) 문의 : Tel : 070-4685-2648 (대), H/P : 010-2700-2648, E-mail : zion@zionsecurity.co.kr