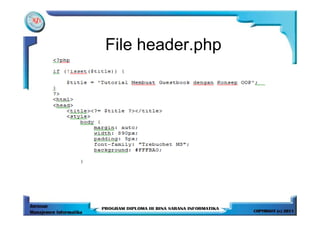

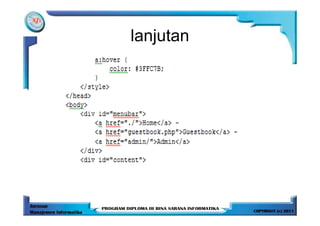

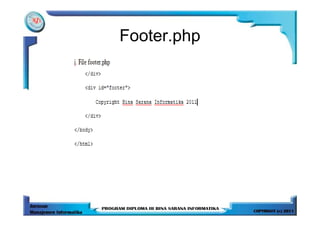

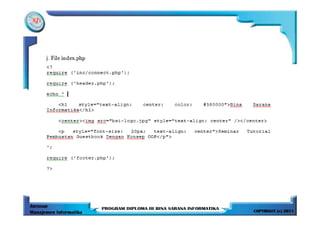

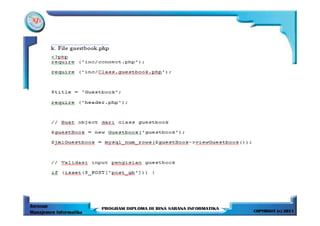

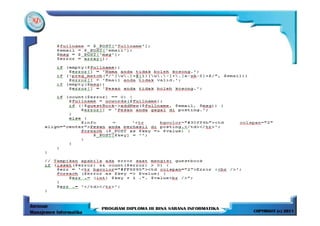

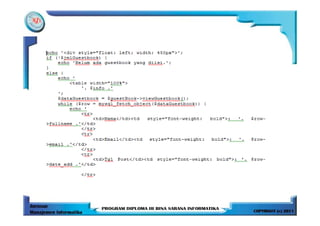

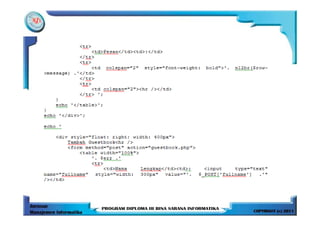

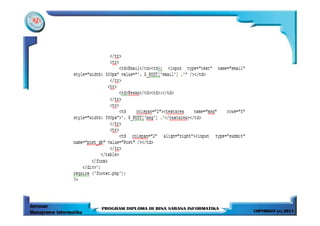

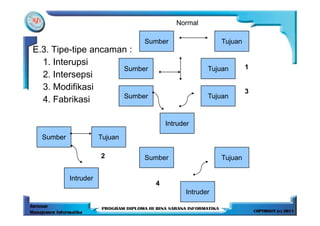

Pertemuan membahas tentang pengembangan aplikasi guestbook dengan membuat berbagai file seperti header.php, footer.php, index.php, dan guestbook.php. Selanjutnya membahas konkurensi proses dan masalah yang ditimbulkannya seperti penggunaan sumber daya bersama dan penyelesaian masalah seperti eksklusi bersama. Terakhir membahas tentang keamanan sistem seperti kerahasiaan, integritas, dan ketersediaan serta ancam