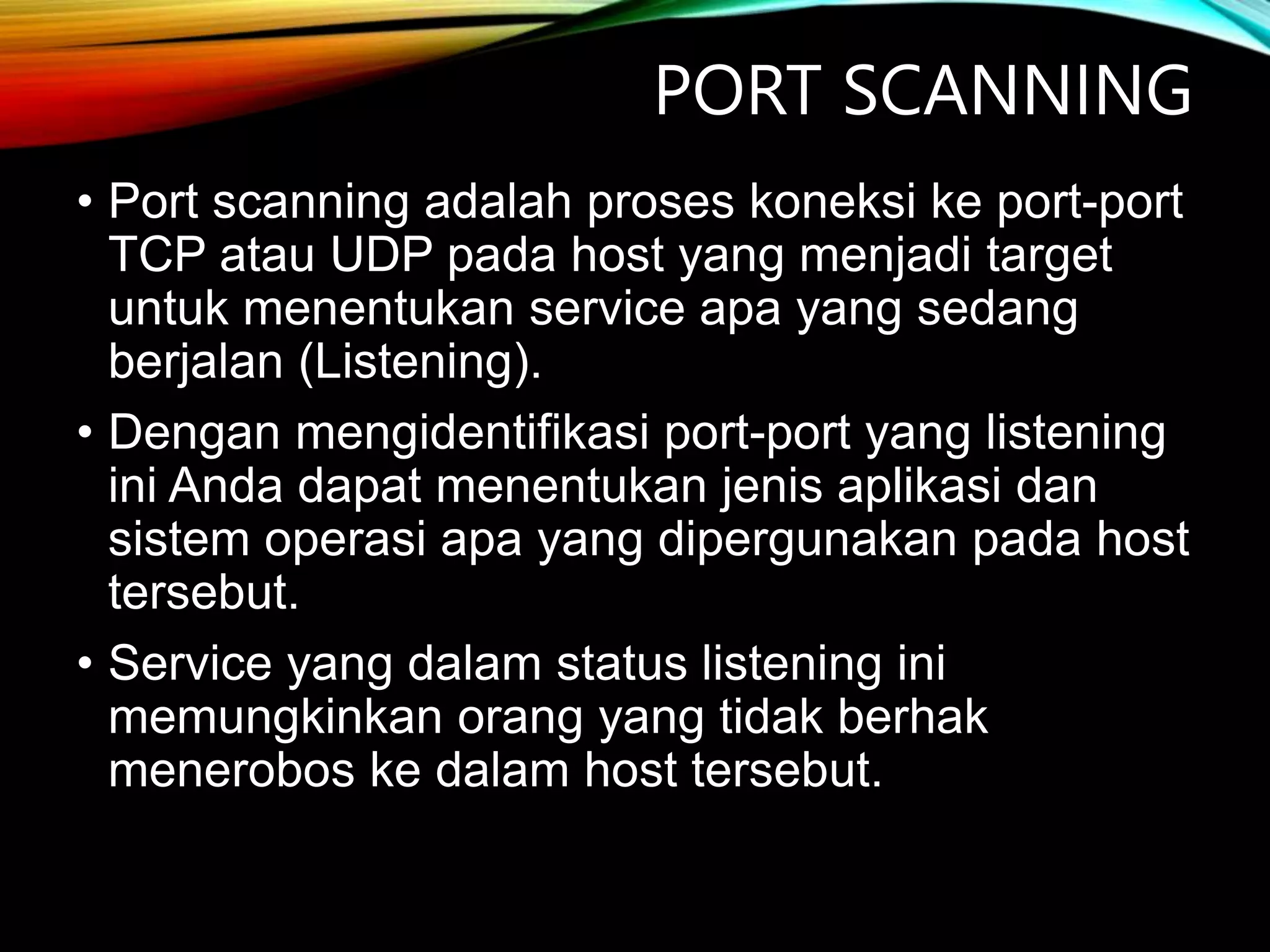

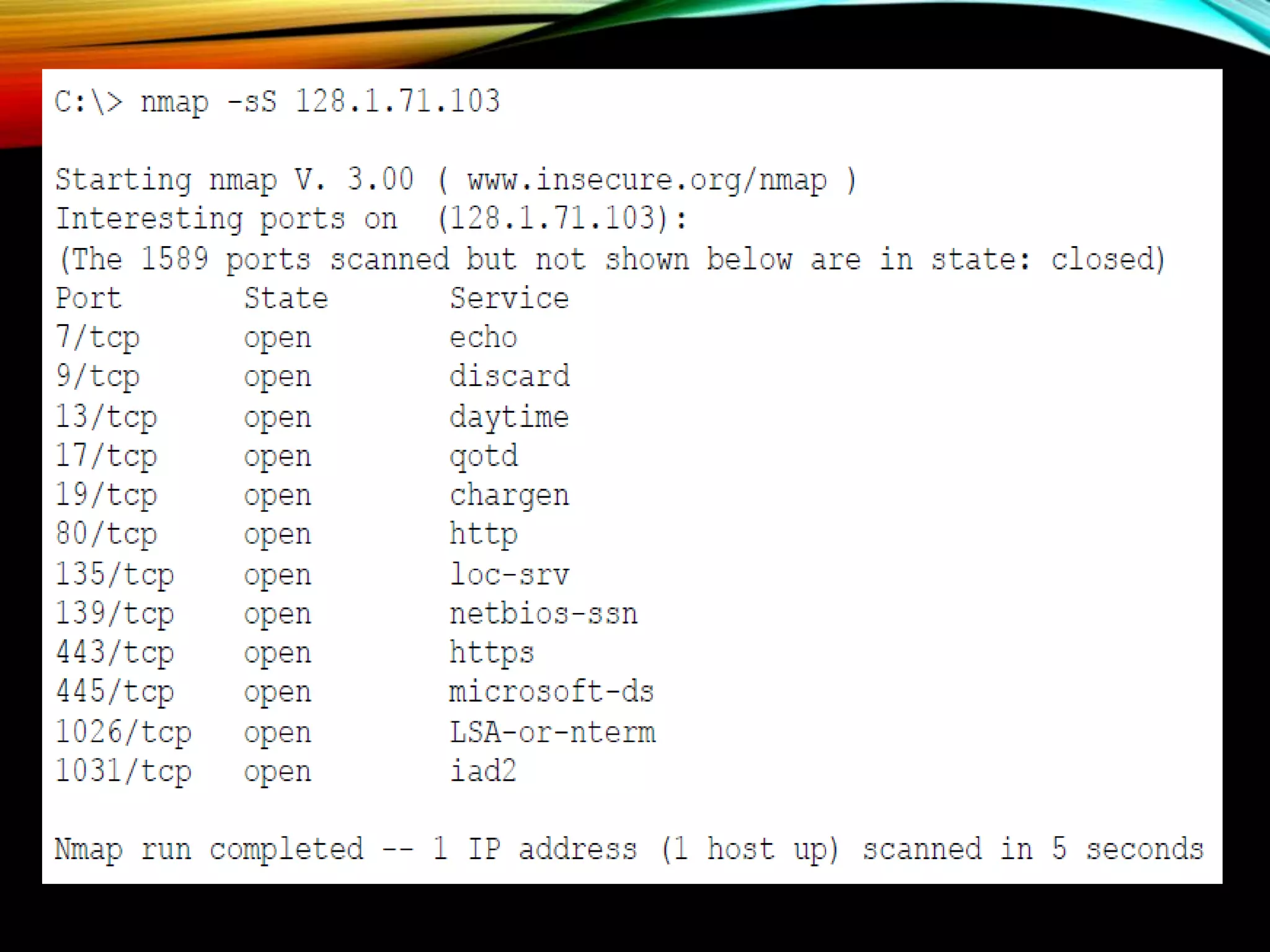

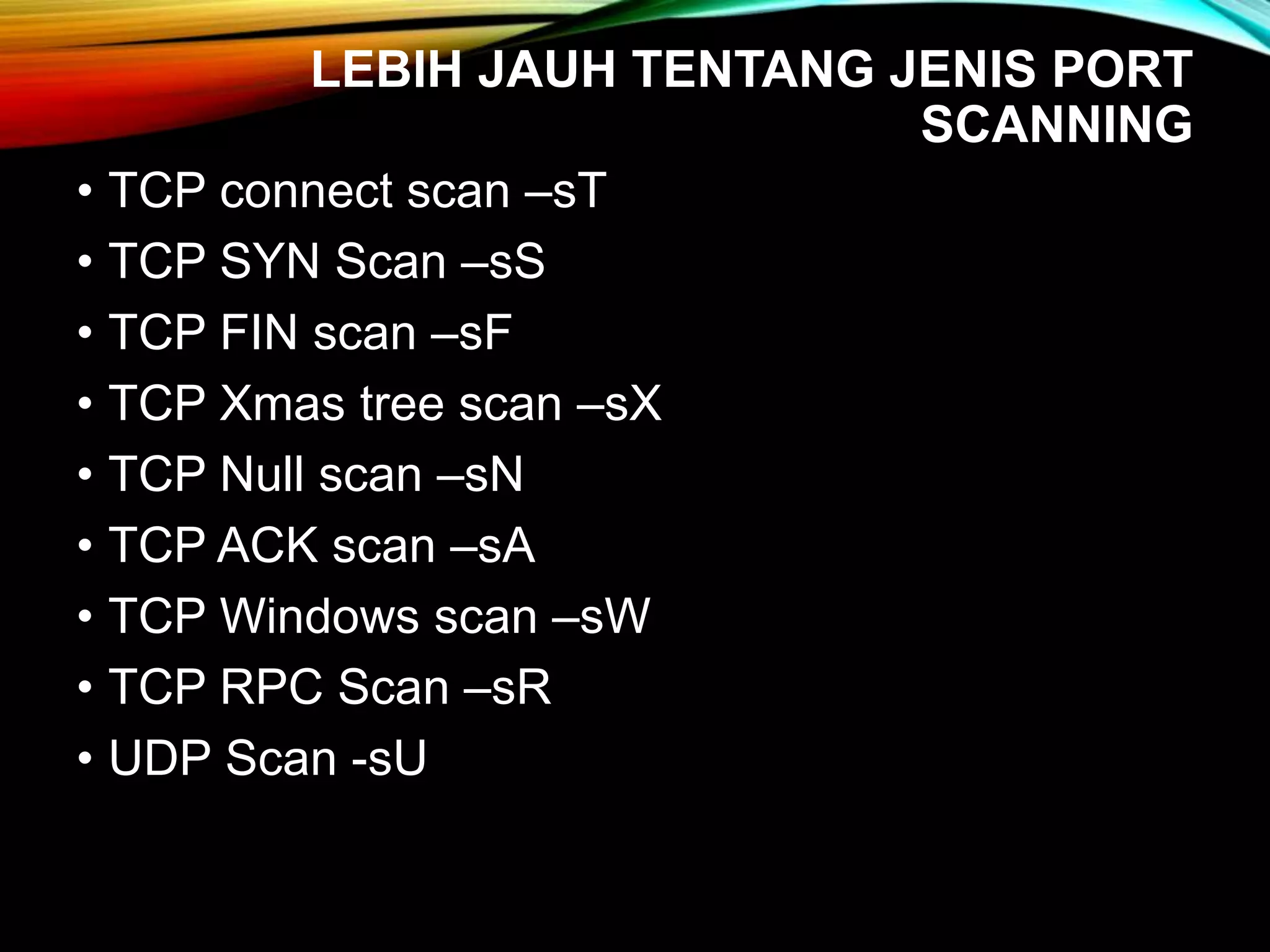

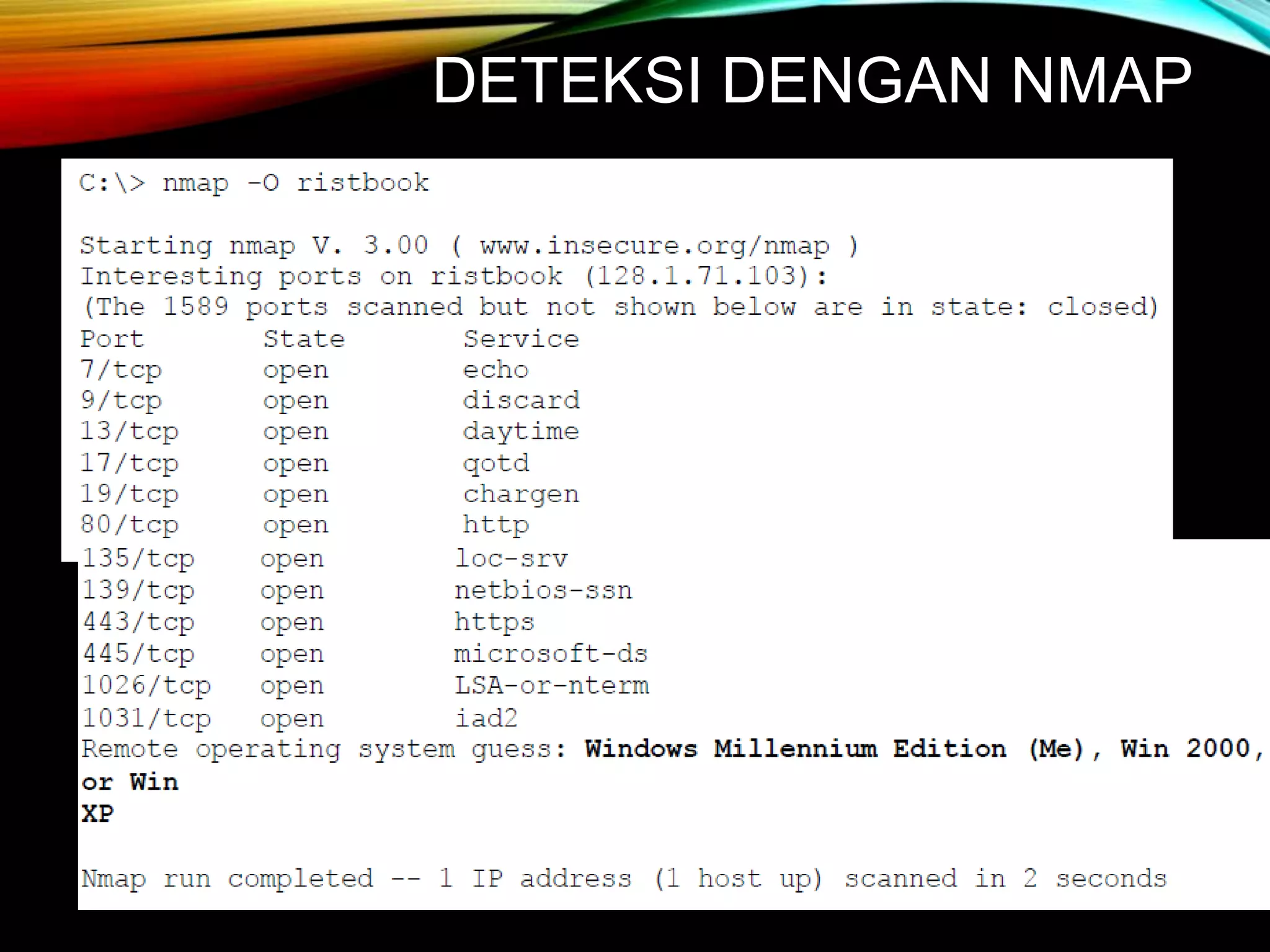

Dokumen ini membahas tentang proses pentest yang mencakup pengintaian dan scanning terhadap target untuk mengidentifikasi kelemahan. Pengintaian dibagi menjadi aktif dan pasif, sedangkan scanning menggunakan alat seperti nmap untuk mengevaluasi port dan mendeteksi status host. Teknik port scanning yang dijelaskan termasuk stealth scan dan cara mendeteksi sistem operasi melalui port yang terbuka.

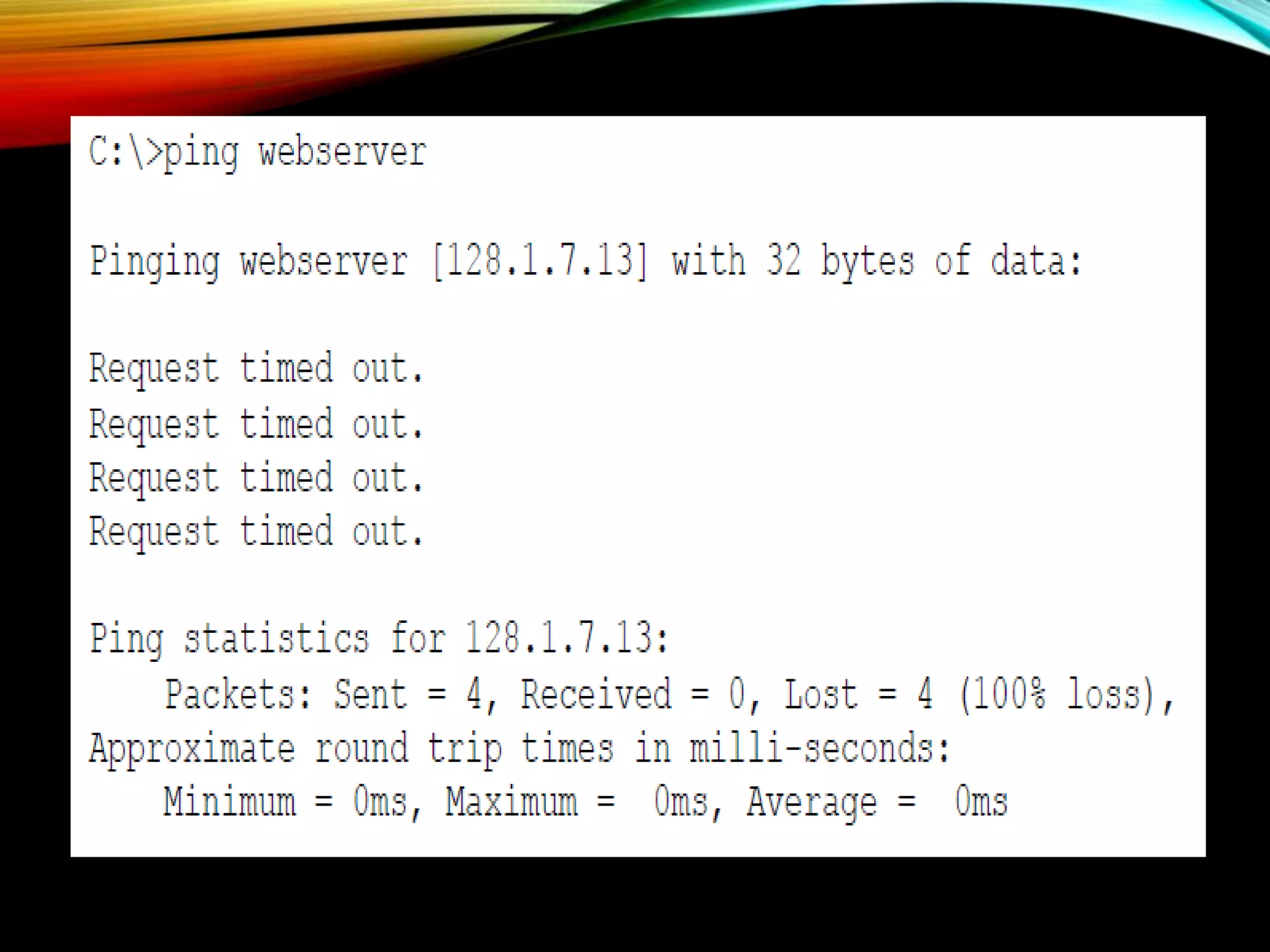

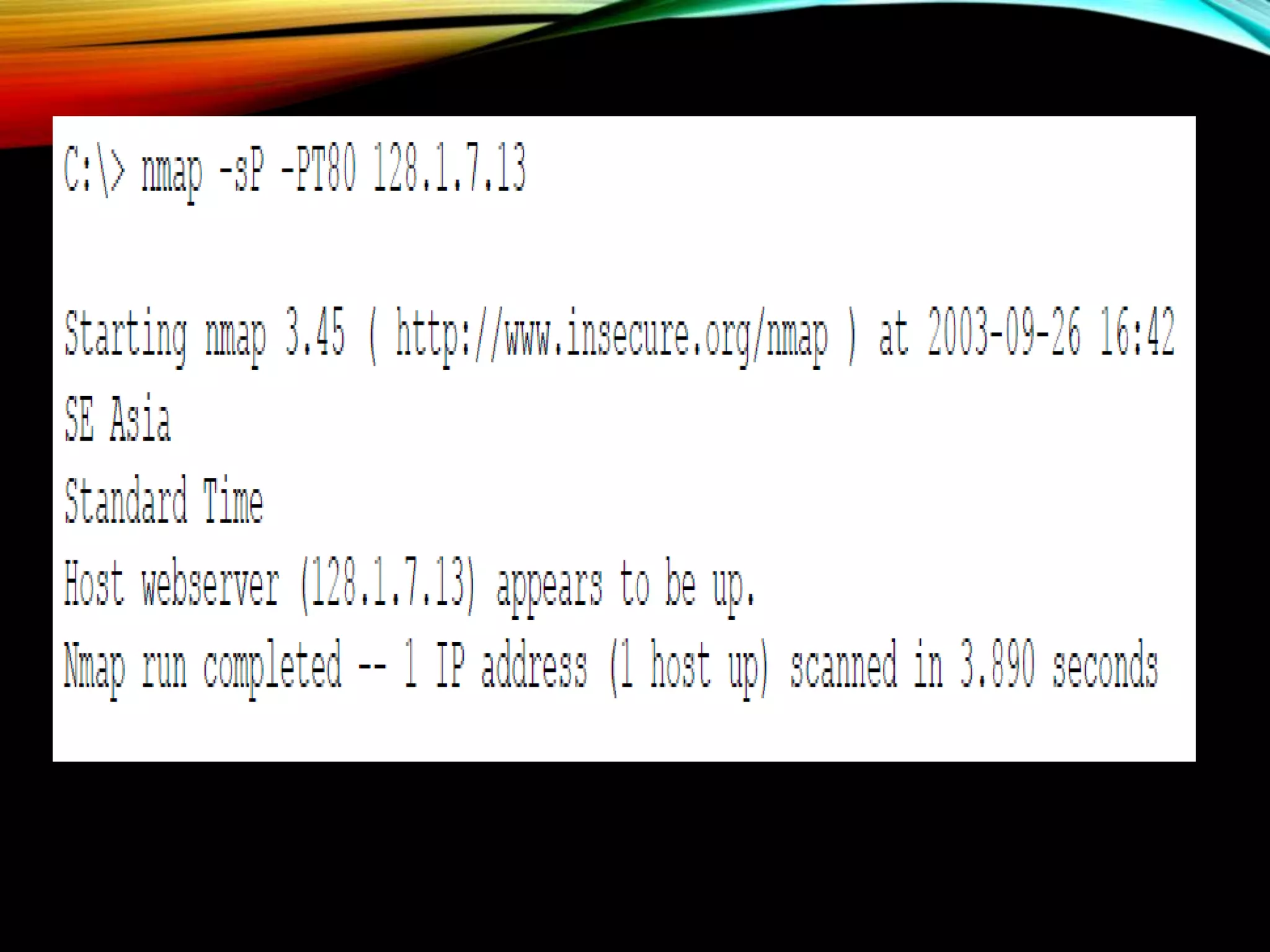

![PING SCANNING

• Mengecek Host yang aktif

• Option –sP merupakan salah satu type scanning dari Nmap

berbasis ICMP

• Umumnya dipergunakan untuk melakukan ping terhadap

sejumlah IP sekaligus

• #nmap –sP [IP]

• Contoh

• #nmap –sP 192.168.1.1/24

• #nmap –sP 192.168.1.91-100](https://image.slidesharecdn.com/pentestportandnetworkscanning-221020105138-84c375e0/75/Pentest-Port-and-Network-Scanning-ppt-5-2048.jpg)