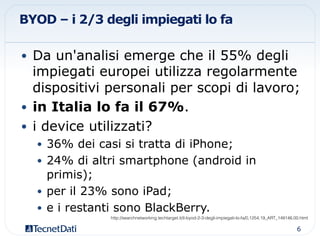

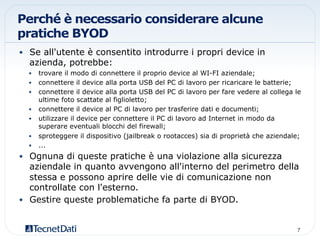

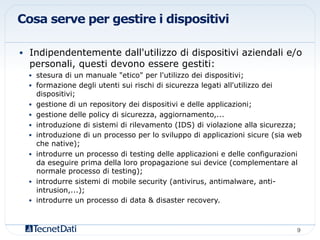

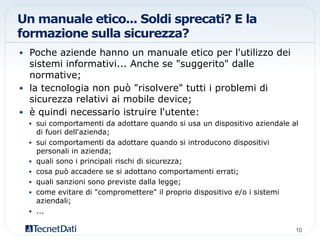

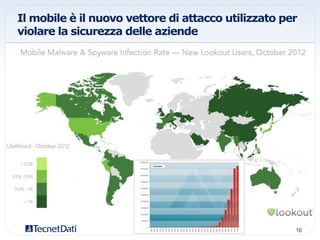

Il documento discute l'importanza del Mobile Device Management (MDM) e del Bring Your Own Device (BYOD) nelle aziende, evidenziando come la maggior parte degli impiegati utilizzi dispositivi personali per lavoro, spesso senza le opportune policy di sicurezza. Sottolinea la necessità di implementare linee guida, formazione e strumenti di sicurezza per gestire i rischi associati all'uso di dispositivi mobili. Infine, pone l'accento sull'importanza di stabilire un repository e delle policy di sicurezza per proteggere le informazioni aziendali.