Praktikum membuat sertifikat SSL menggunakan OpenSSL meliputi instalasi perangkat lunak yang dibutuhkan, pembuatan kunci publik dan privat, permintaan tanda tangan sertifikat, dan penandatanganan mandiri untuk membuat sertifikat. Konfigurasi Apache dilakukan untuk mengaktifkan modul SSL dan menerapkan sertifikat pada situs web https://www.asem.com yang dihosting secara lokal.

![Laporan Pratikum

Menjalankan https

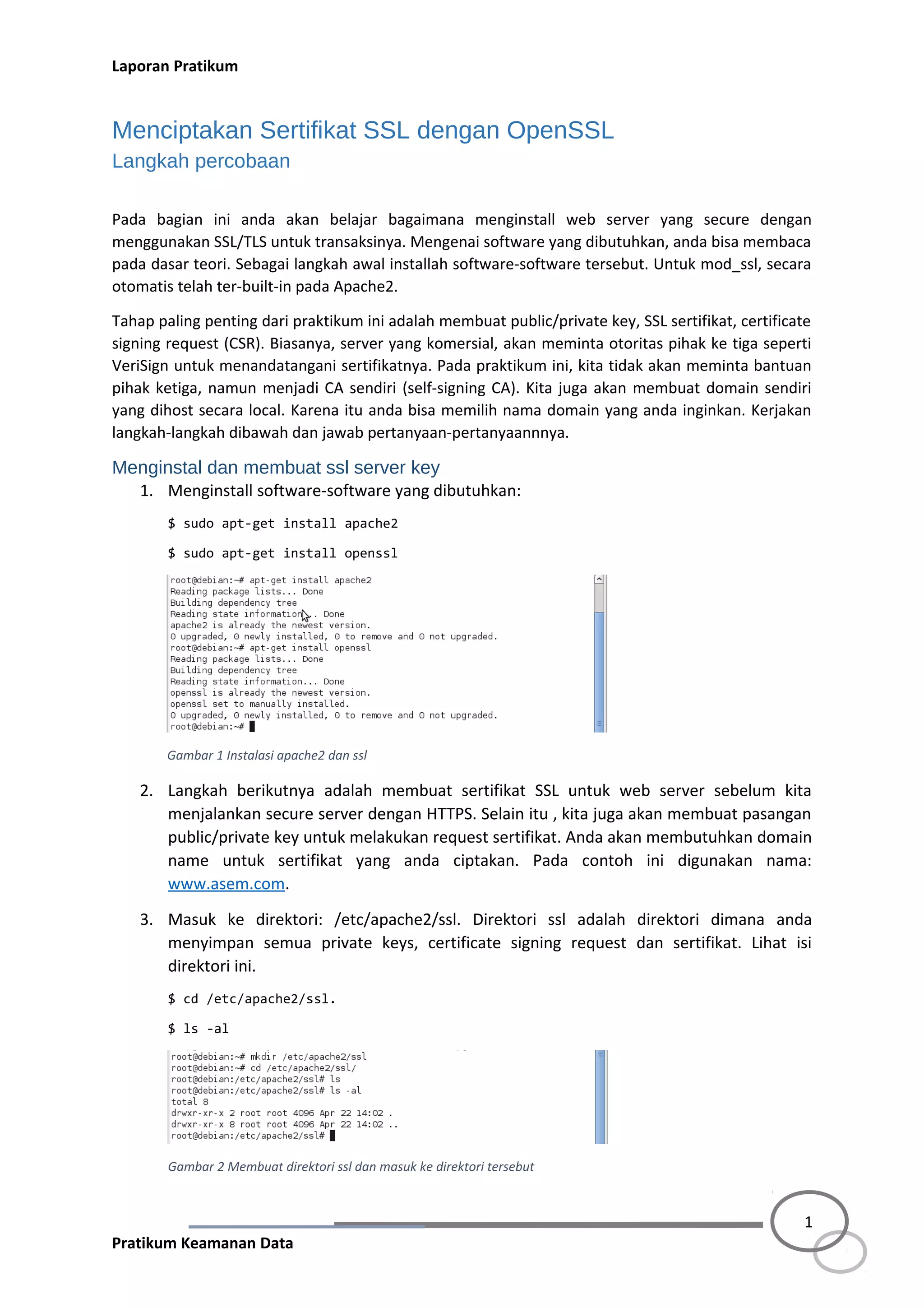

1. Restart apache2 agar efek dari sertifikat SSL mulai efektif.

$ sudo /etc/init.d/apache2 restart

Masukkan passphrase yaitu 123456. Jika cocok maka apache2 akan di-restart dan

memberikan tanda [OK]

Gambar 19 merestart service apache2

2. Buka http://localhost pada browser. Jika apache2 berjalan dengan baik, maka akan muncul

pesan “It Works!”

3. Buka URL berikut https://www.webku.com. Akan muncul:

Pesan ini muncul dari browser kita karena sertikat yang dibangkitkan oleh

www.webku.com bersifat self-signed. Kita akan menerima sertikat tersebut dan

menambahkan eksepsi.

4. Klik tombol : I Understand the Risks, kemudian klik tombol: Add Exception dan terakhir

klik Get Certificate . Klik View. Anda akan melihat sertifikat self-signed yang tadi anda

buat. Setelah itu klik checkbox Permanently store this exception dan klik tombol

Confirm Security Exception.

Gambar 20 Konfigurasi exsepsi https certificate

8

Pratikum Keamanan Data](https://image.slidesharecdn.com/lapreshariini-130707112711-phpapp01/75/Menciptakan-Sertifikat-SSL-dengan-OpenSSL-8-2048.jpg)