Recommended

PDF

PDF

Azure ADとWindows 10によるドメイン環境の拡張

PPTX

AD FS 2 と ACS v2 による Windows azure_step_bystep_v2.2_update1_noanime.pptx.アニメ削除済

PPTX

BoF-09 Silverlight and WIF /TechEd Japan 2010

PPTX

AD FS deep dive - claim rule set

PPT

5/5 ADFS 2.0 を使用して Windows Azure との SSO を実現しよう V1.1

PPTX

.NET ラボ~開発者のためのアイデンティティテクノロジーw/ Windows Phone

PDF

PDF

PDSを実現するにあたっての技術動向の紹介 (OAuth, OpenID Connect, UMAなど)

PPTX

アイデンティティ管理の基礎~Fim adfsアーキテクチャ

PDF

PDF

OpenID Connect - Nat Sakimura at OpenID TechNight #7

PDF

Share point における id管理と認証・認可

PDF

認証基盤ワークショップ_ 認証基盤におけるセキュリティと利便性のこれまでとこれから_第2回全体ミーティング

PDF

PDF

Azure AD B2CにIdPを色々と繋いでみる

PDF

Active Directory のクラウド武装化計画 V2~"AD on Azure IaaS" or "Windows Azure Active Di...

PDF

[SC15] Windows Hello で実現するハイブリッド 生体認証

PPTX

PDF

Vdi を より使いやすいインフラにするためのセキュリティ設計

PDF

最新Active DirectoryによるIDMaaSとハイブリッド認証基盤の実現

PDF

PDF

フェデレーションビジネスとIDaaS_JICS2014

PDF

OpenID Connect, December 2011

PDF

PDF

Microsoft と Digital Identity

PDF

Cloud Identity Summit 2011 TOI

PPTX

#qpstudy 2016.07 第一部 基礎知識編 「ご認証は認可ですか?」�

PDF

Infomation Card と Windows CardSpace のご紹介

PDF

勉強会キット Windows Server 2012 R2 評価版 BYOD 編 v2 20131020 版

More Related Content

PDF

PDF

Azure ADとWindows 10によるドメイン環境の拡張

PPTX

AD FS 2 と ACS v2 による Windows azure_step_bystep_v2.2_update1_noanime.pptx.アニメ削除済

PPTX

BoF-09 Silverlight and WIF /TechEd Japan 2010

PPTX

AD FS deep dive - claim rule set

PPT

5/5 ADFS 2.0 を使用して Windows Azure との SSO を実現しよう V1.1

PPTX

.NET ラボ~開発者のためのアイデンティティテクノロジーw/ Windows Phone

PDF

What's hot

PDF

PDSを実現するにあたっての技術動向の紹介 (OAuth, OpenID Connect, UMAなど)

PPTX

アイデンティティ管理の基礎~Fim adfsアーキテクチャ

PDF

PDF

OpenID Connect - Nat Sakimura at OpenID TechNight #7

PDF

Share point における id管理と認証・認可

PDF

認証基盤ワークショップ_ 認証基盤におけるセキュリティと利便性のこれまでとこれから_第2回全体ミーティング

PDF

PDF

Azure AD B2CにIdPを色々と繋いでみる

PDF

Active Directory のクラウド武装化計画 V2~"AD on Azure IaaS" or "Windows Azure Active Di...

PDF

[SC15] Windows Hello で実現するハイブリッド 生体認証

PPTX

PDF

Vdi を より使いやすいインフラにするためのセキュリティ設計

PDF

最新Active DirectoryによるIDMaaSとハイブリッド認証基盤の実現

PDF

PDF

フェデレーションビジネスとIDaaS_JICS2014

PDF

OpenID Connect, December 2011

PDF

PDF

Microsoft と Digital Identity

PDF

Cloud Identity Summit 2011 TOI

PPTX

#qpstudy 2016.07 第一部 基礎知識編 「ご認証は認可ですか?」�

Similar to マイクロソフトのITコンシューマライゼーション2 - フレキシブルワークスタイルを支えるテクノロジー 第2版

PDF

Infomation Card と Windows CardSpace のご紹介

PDF

勉強会キット Windows Server 2012 R2 評価版 BYOD 編 v2 20131020 版

PDF

MSC 2010 T2-1 クラウドで企業の PC 運用管理が変わる! Windows Intune (基本編)

PDF

AWSの共有責任モデル(shared responsibility model)

PDF

[SC05] 株式会社アシックス様における Azure AD 導入プロジェクトの実際

PDF

Active Directory 最新情報 2012.8.31 暫定版

PDF

ARC-006_サイバー セキュリティ、IT Pro、開発、経営 それぞれの視点

PPTX

PPT

PDF

Dynamic Access Control 解説編

PDF

クラウドにおける Windows Azure Active Directory の役割

PDF

PPTX

PDF

Sec012 windows 10_があなたの情報

PPTX

マイクロソフトのITコンシューマライゼーション 1 - フレキシブルワークスタイルの概要 第2版

PDF

Exchange Hosted Services 製品概要

PDF

ClouDoc intro_jpn_20161012

PDF

Clrh55_LT_kamebuchi_public

PDF

PDF

【de:code 2020】 Development from anywhere! 全ての開発者が生産性を維持するためにマイクロソフトが貢献できること

More from junichi anno

PPTX

PPTX

Azure AD によるリソースの保護 how to protect and govern resources under the Azure AD

PPTX

PDF

Windows PowerShell によるWindows Server 管理の自動化 v4.0 2014.03.13 更新版

PDF

Hyper-V を Windows PowerShell から管理する

PDF

DevSecOps: セキュリティ問題に迅速に対応するためのパイプライン設計

PPTX

Azure ad の導入を検討している方へ ~ active directory の構成パターンと正しい認証方式の選択~

PPTX

Azure AD による Web API の 保護

PDF

Windows File Service 総復習-Windows Server 2012 R2編 第1版

PDF

Dynamic Access Control 演習編

PPTX

V1.1 CD03 Azure Active Directory B2C/B2B コラボレーションによる Customer Identity and Ac...

PPTX

個人情報を守るための�アプリケーション設計(概要)

PDF

Shared Nothing Live Migration で重要な「委任」について

PDF

仮想化した DC を PowerShell で複製する

PPTX

Azure Active Directory 1枚資料 20151125版

PDF

IoT のセキュリティアーキテクチャと実装モデル on Azure

PPTX

PPTX

Windows Server 2012 で管理をもっと自動化する

PDF

File Server on Azure IaaS

PPTX

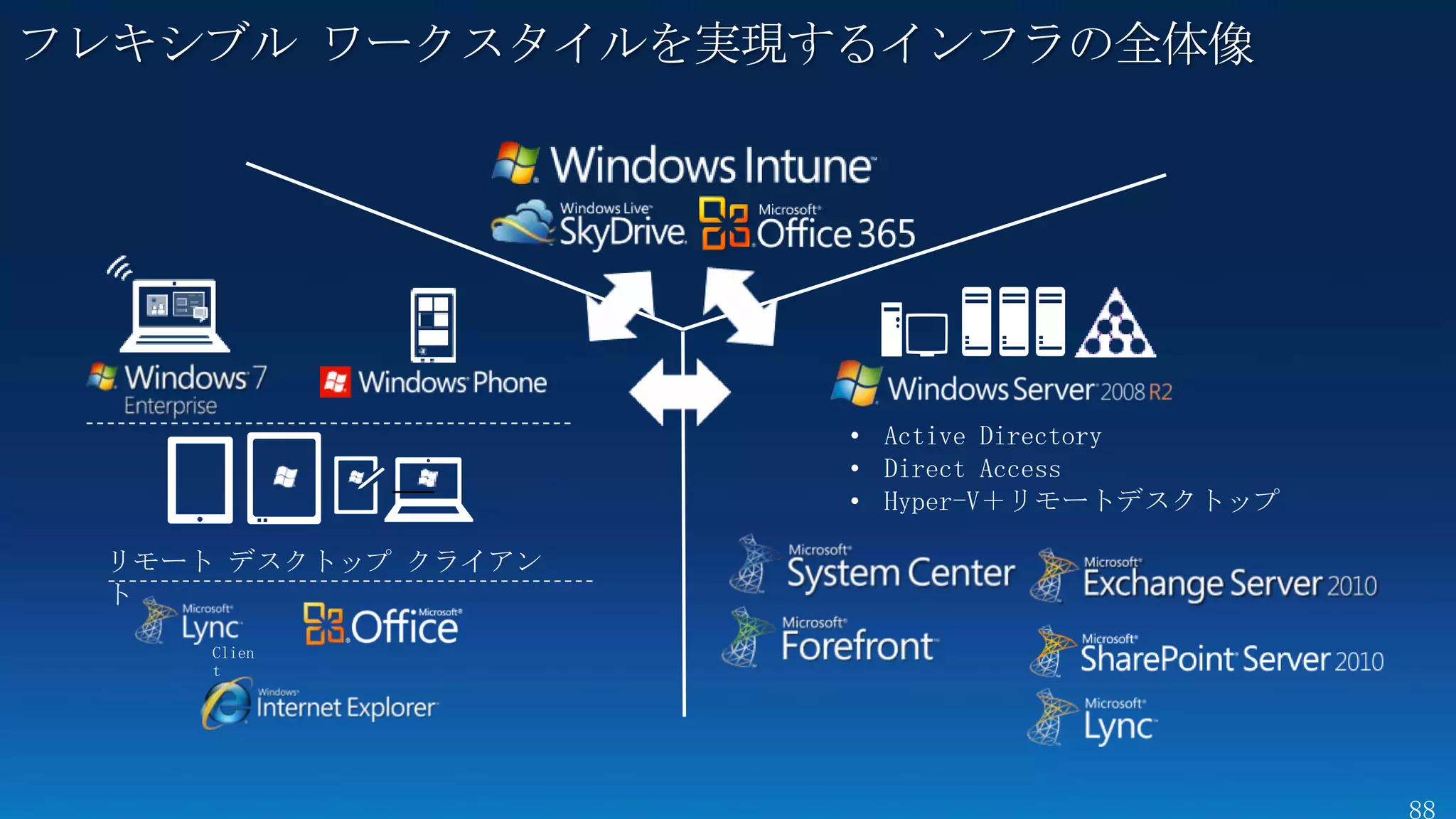

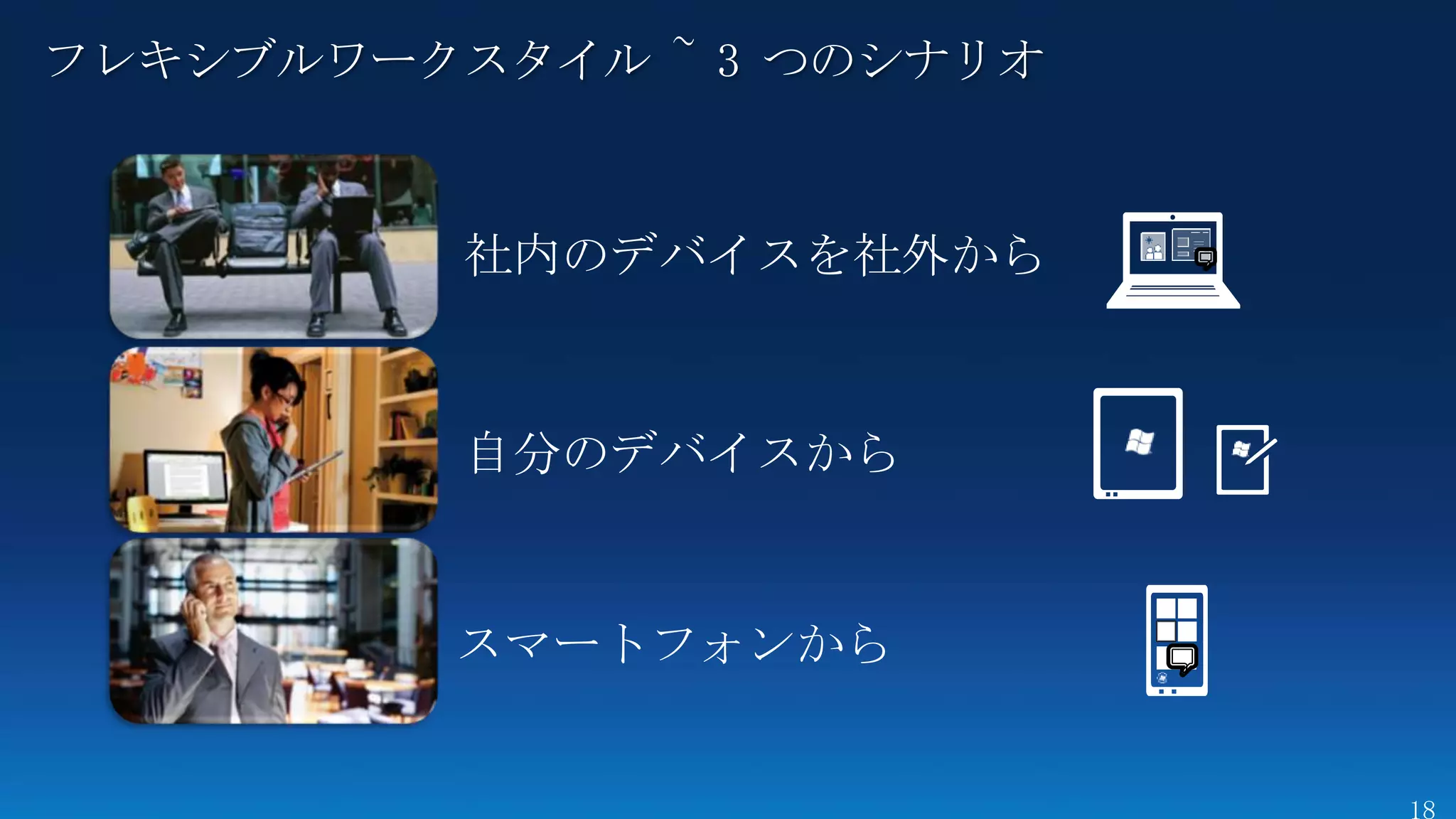

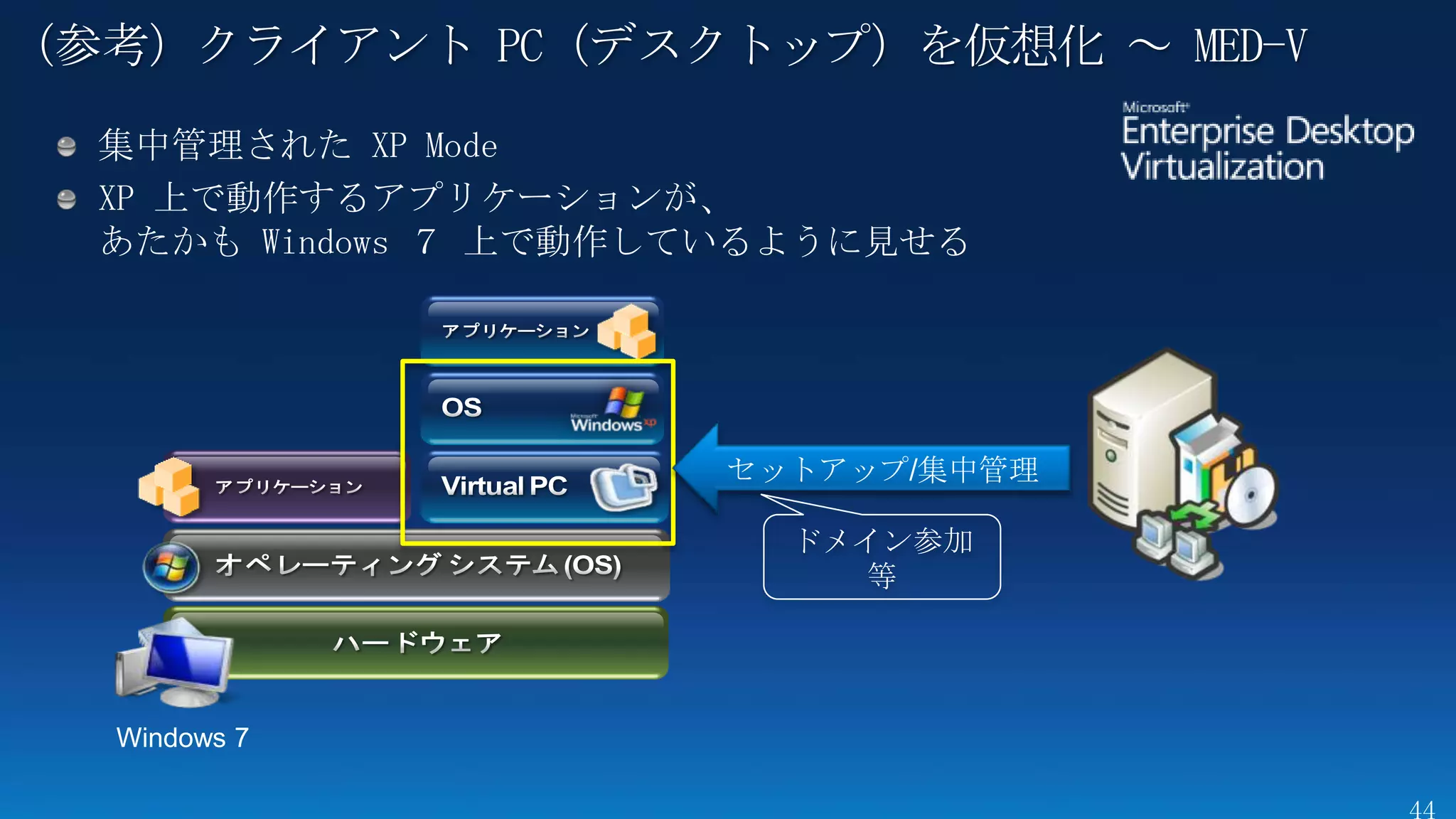

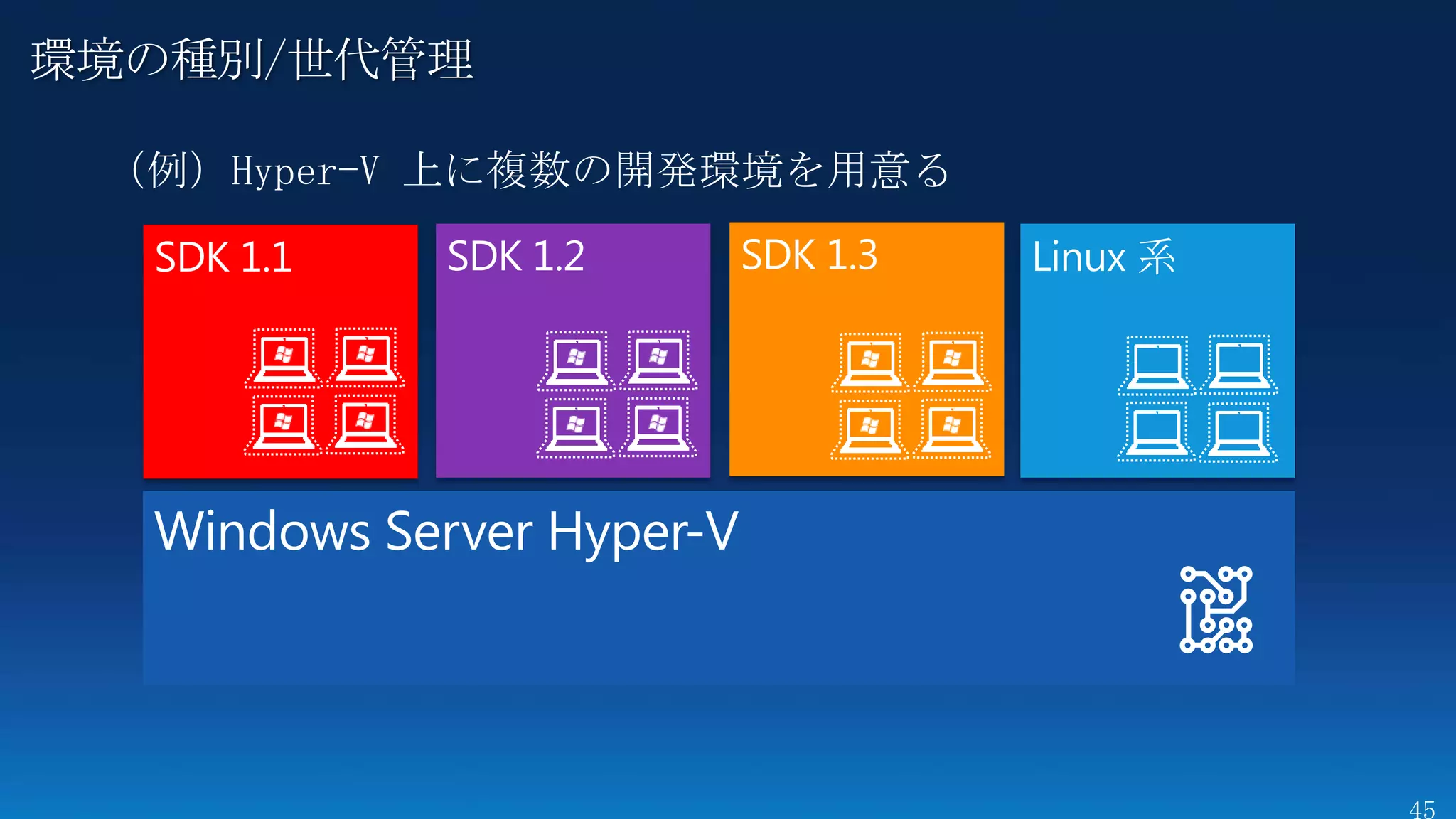

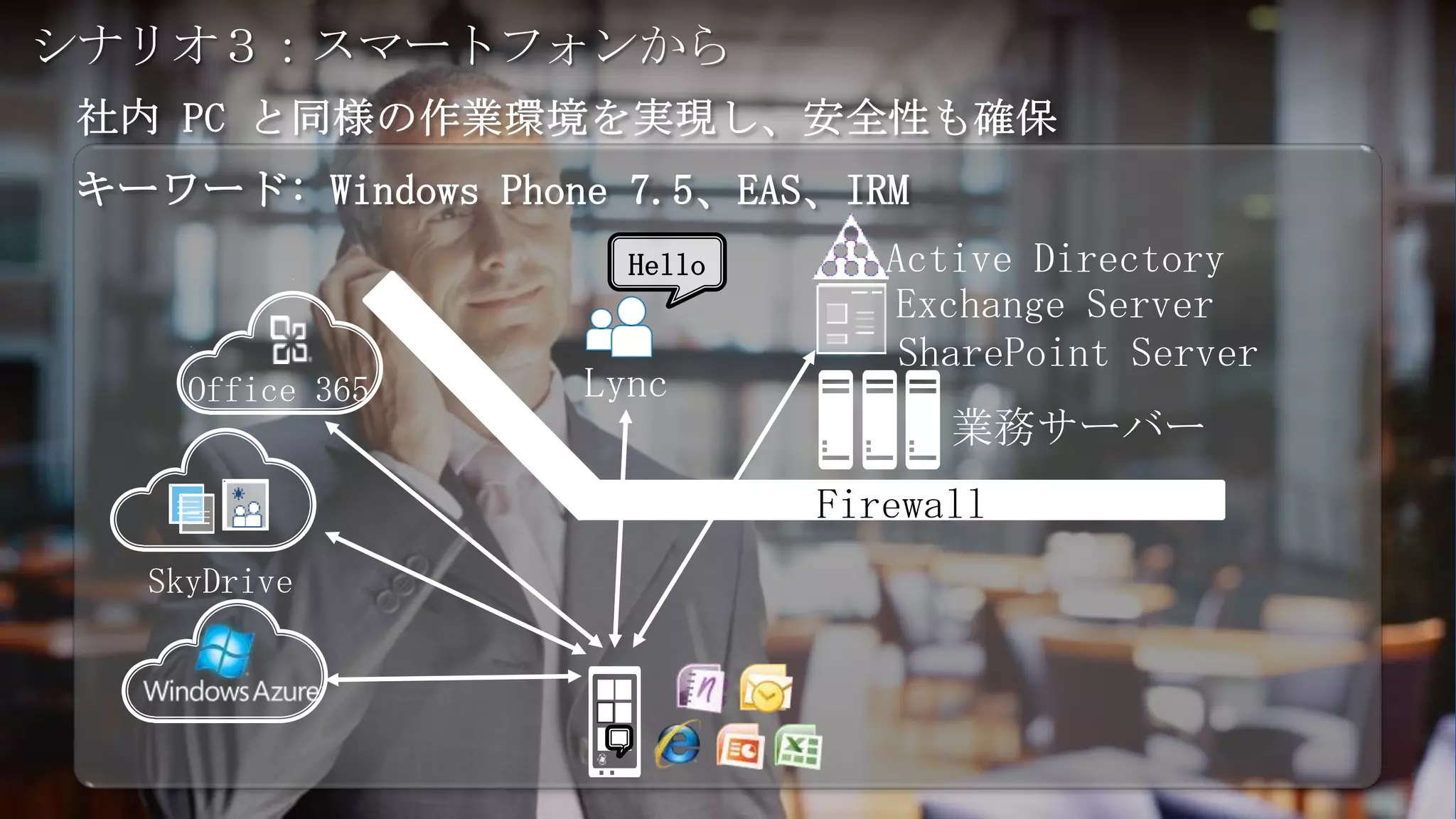

マイクロソフトのITコンシューマライゼーション2 - フレキシブルワークスタイルを支えるテクノロジー 第2版 1. 第2部

Windows XP ではできないことがあります

Windows デバイス による柔軟なワークスタイルの全体像

~ Flexible Workstyle を支えるテクノロジー

日本マイクロソフト株式会社

エバンジェリスト

安納 順一 (あんのう じゅんいち)

http://blogs.technet.com/junichia/

twitter: @junichia, facebook: junichia

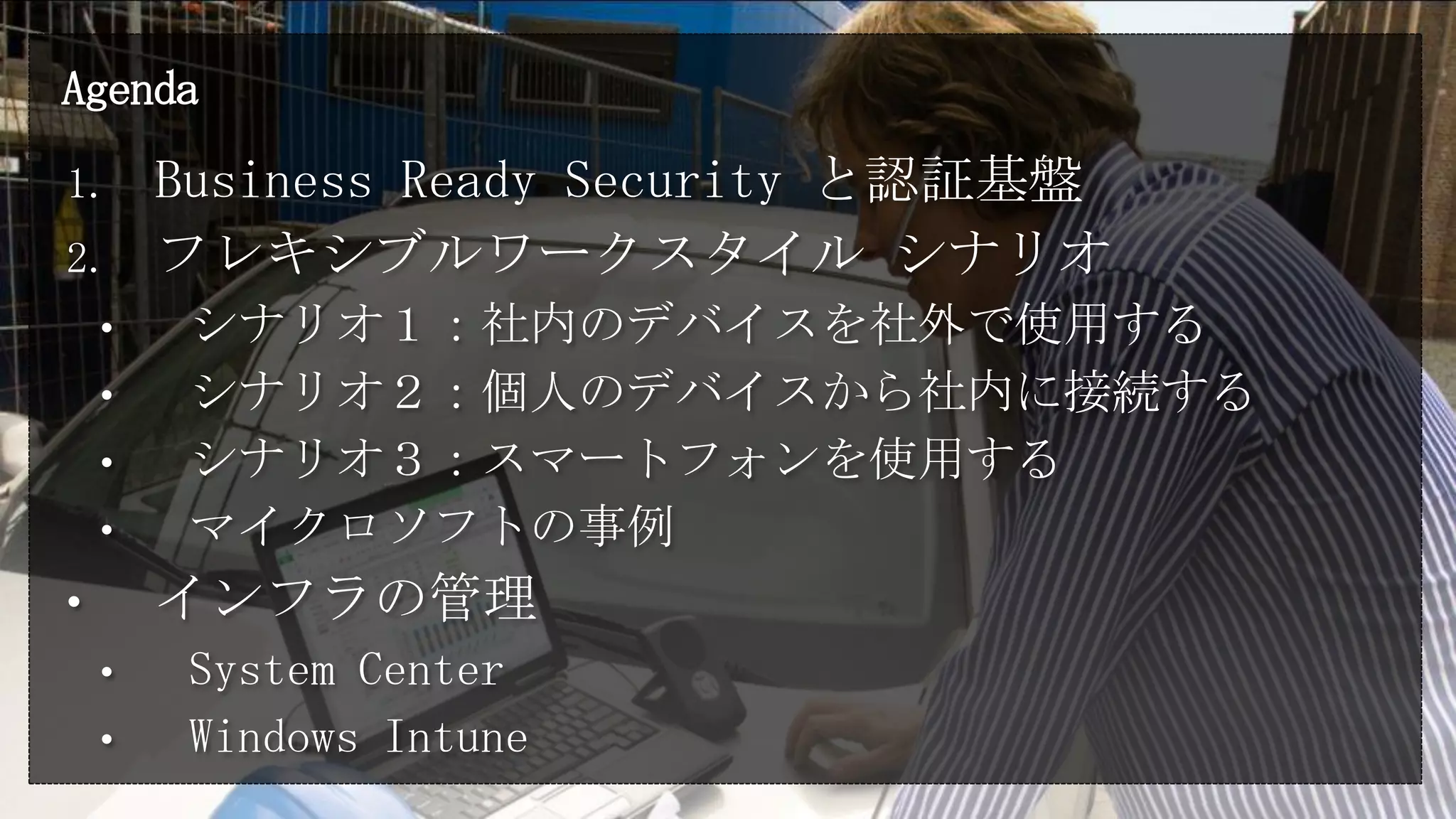

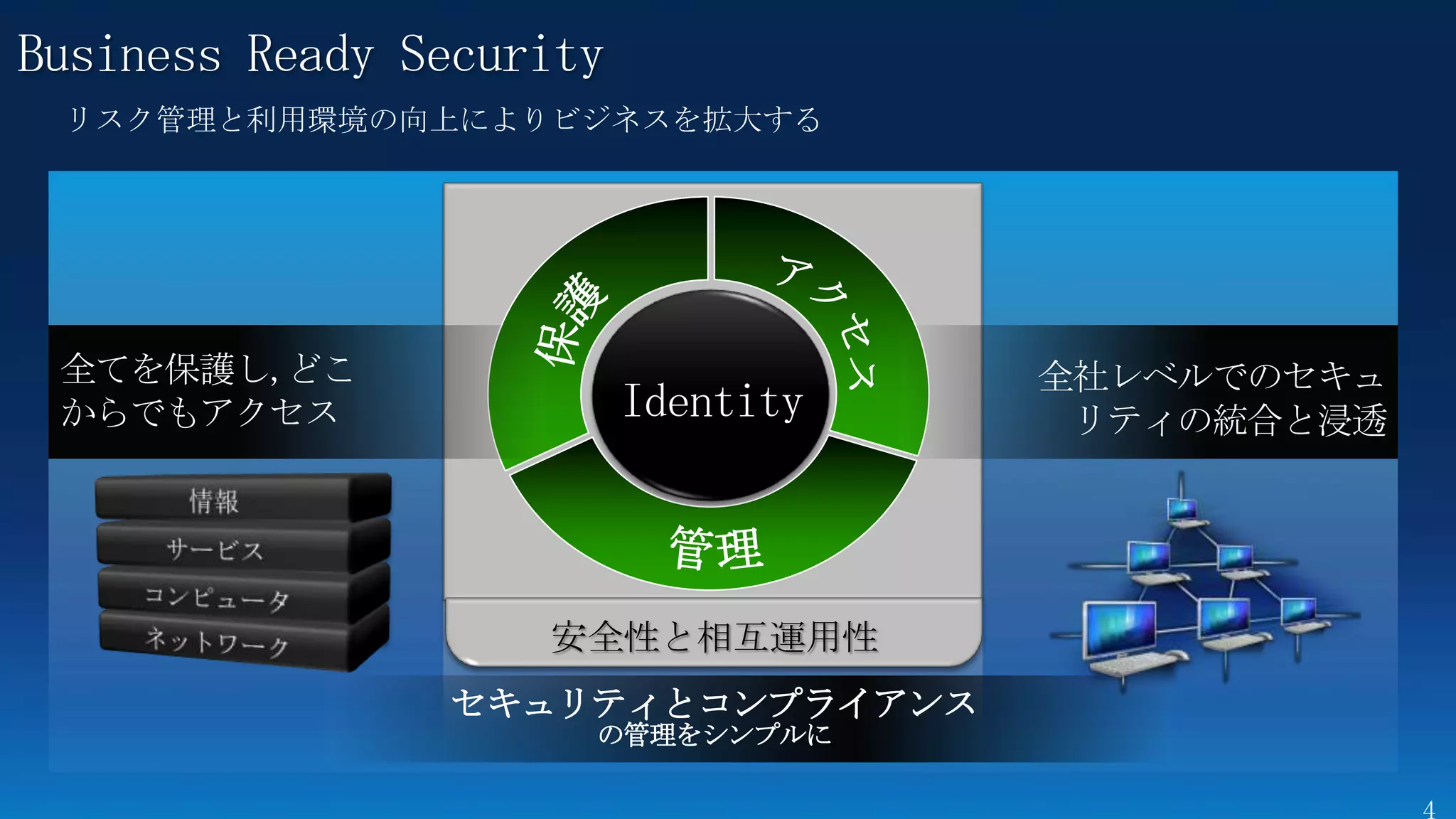

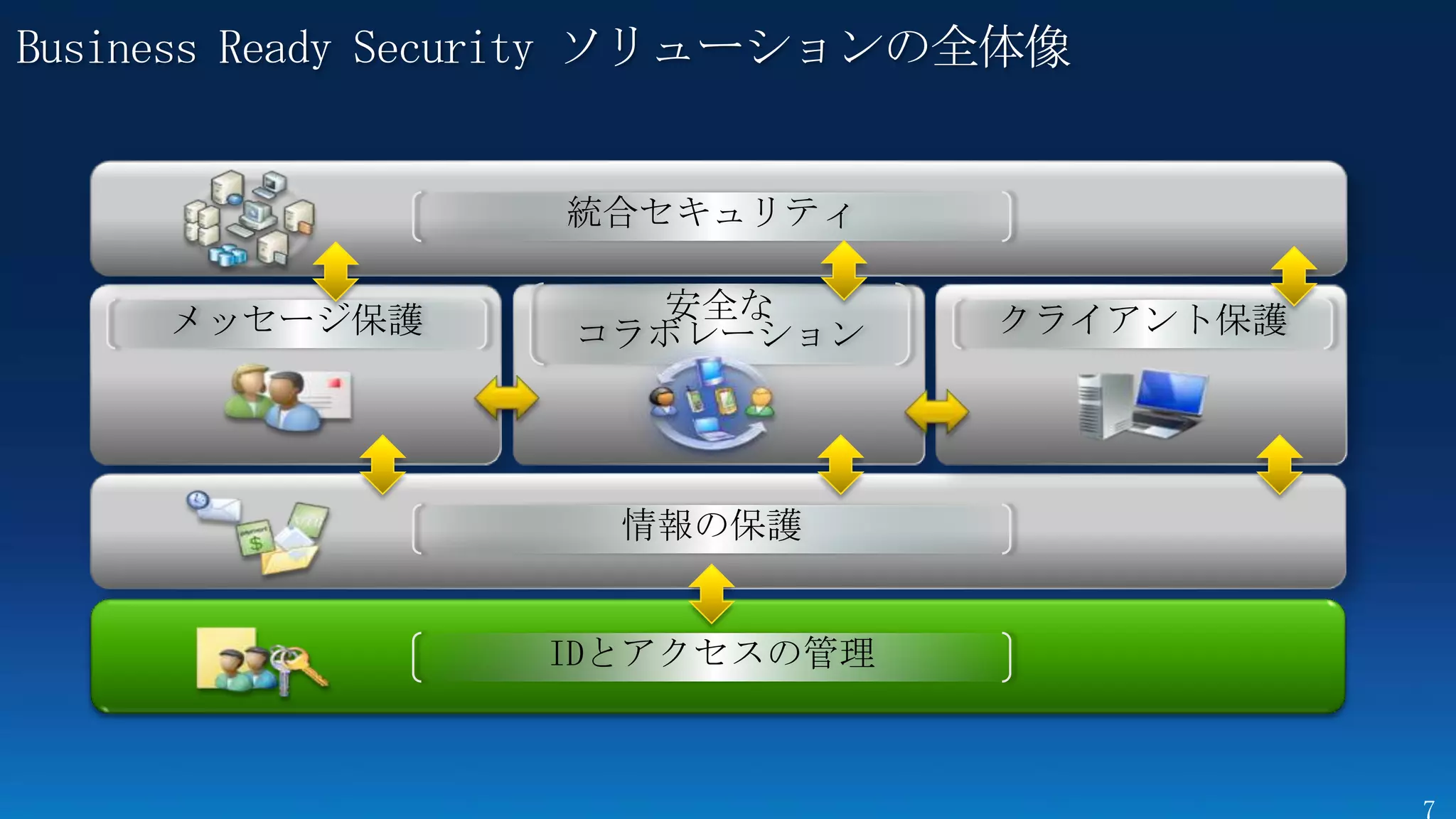

2. 3. 4. Business Ready Security

リスク管理と利用環境の向上によりビジネスを拡大する

全てを保護し,どこ 全社レベルでのセキュ

からでもアクセス Identity リティの統合と浸透

安全性と相互運用性

セキュリティとコンプライアンス

の管理をシンプルに

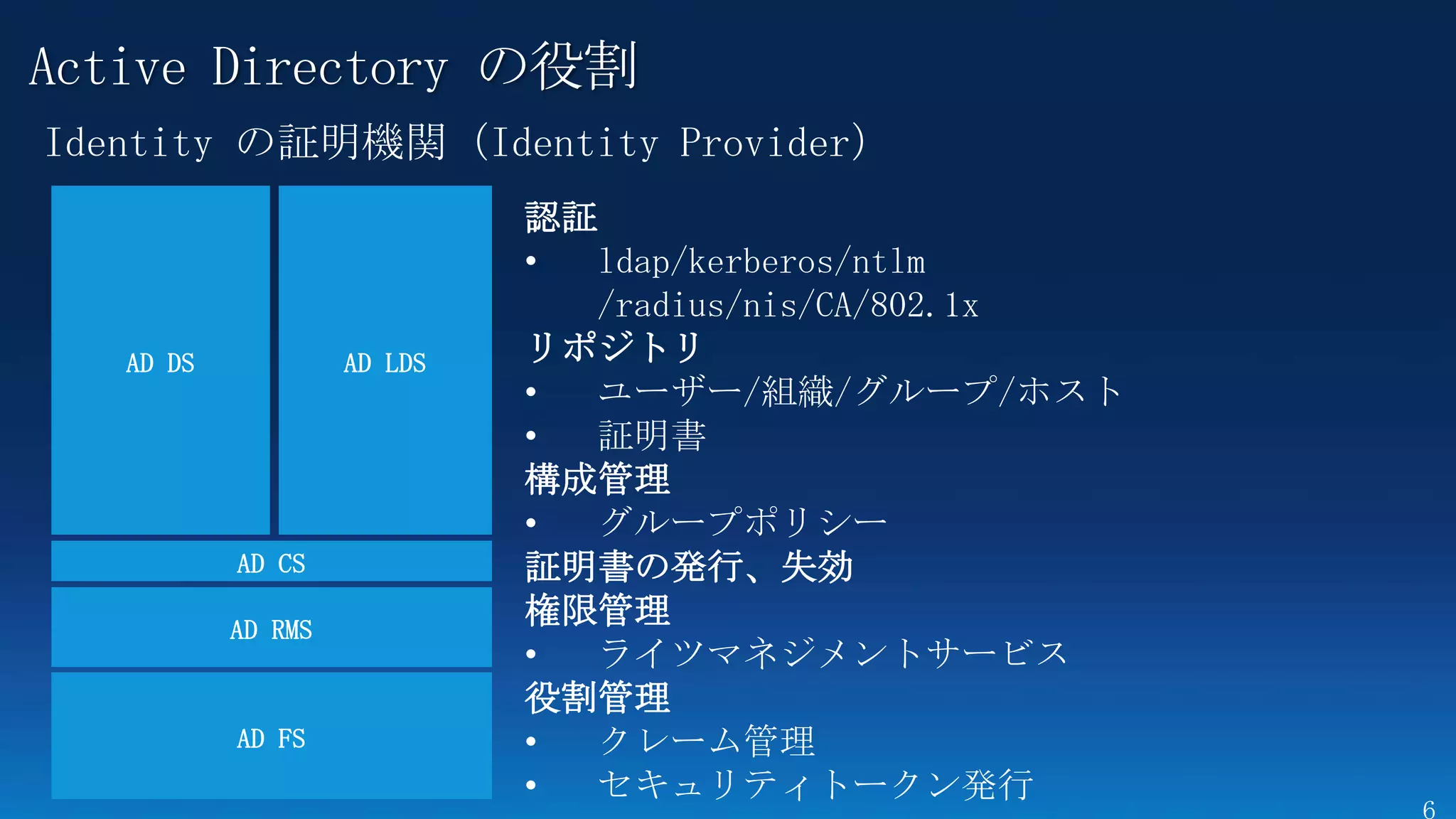

5. 6. Active Directory の役割

Identity の証明機関(Identity Provider)

認証

• ldap/kerberos/ntlm

/radius/nis/CA/802.1x

AD DS AD LDS リポジトリ

• ユーザー/組織/グループ/ホスト

• 証明書

構成管理

• グループポリシー

AD CS 証明書の発行、失効

AD RMS

権限管理

• ライツマネジメントサービス

役割管理

AD FS • クレーム管理

• セキュリティトークン発行

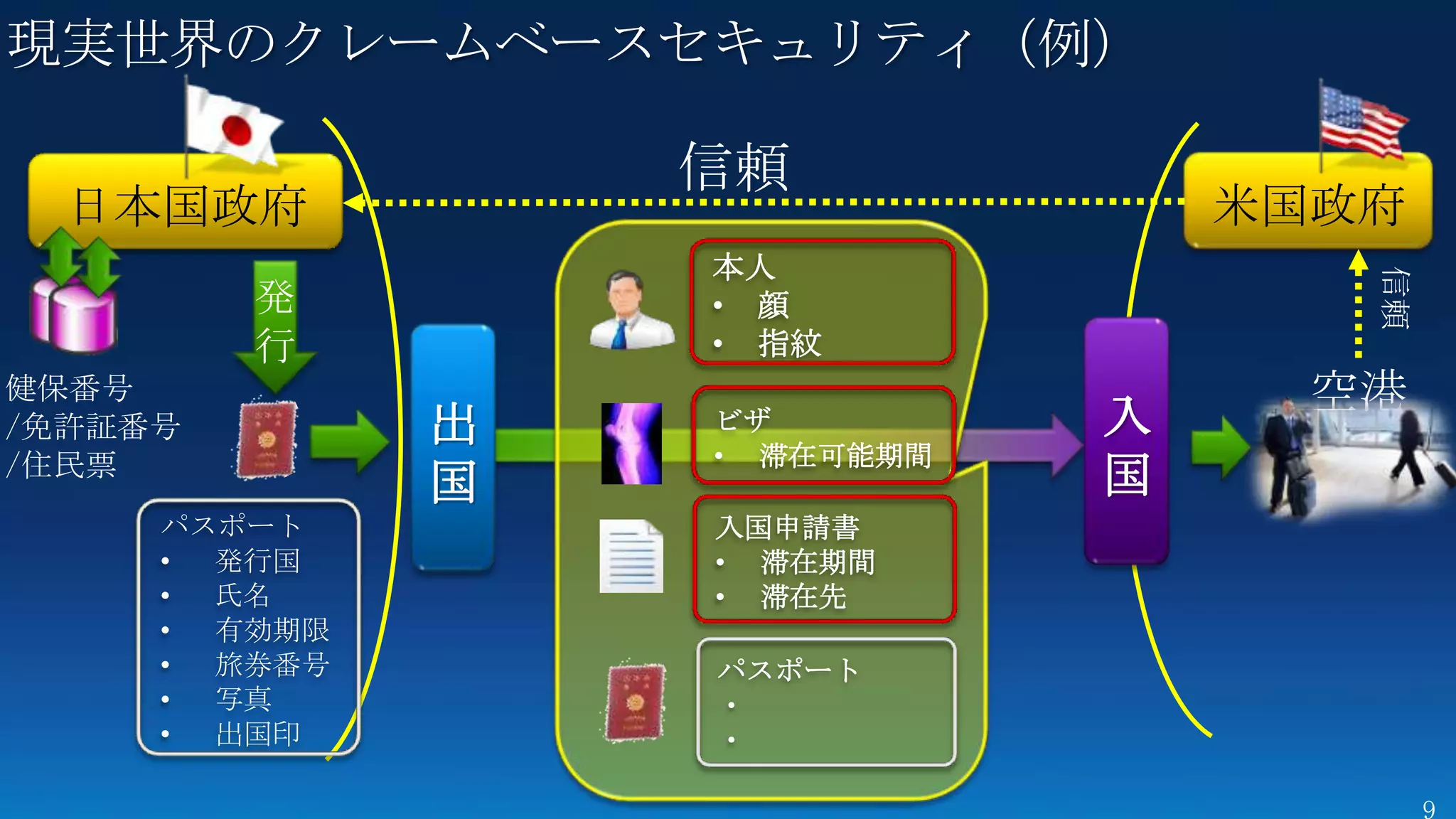

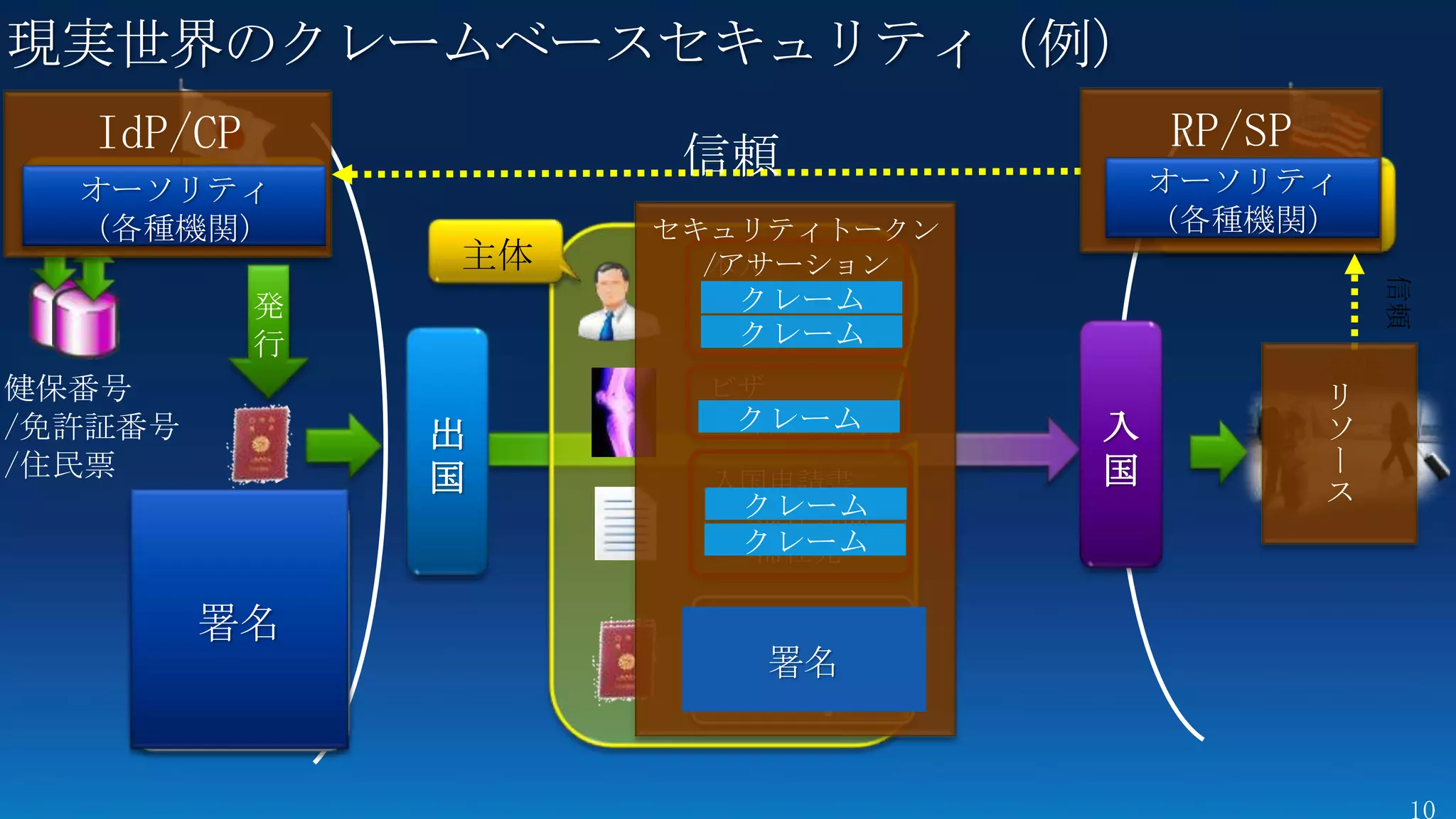

7. 8. 9. 現実世界のクレームベースセキュリティ(例)

信頼

日本国政府 米国政府

本人

信頼

発 • 顔

行 • 指紋

健保番号 空港

/免許証番号 出 ビザ 入

/住民票 • 滞在可能期間

国 国

パスポート 入国申請書

• 発行国 • 滞在期間

• 氏名 • 滞在先

• 有効期限

• 旅券番号 パスポート

• 写真 ・

• 出国印 ・

10. 現実世界のクレームベースセキュリティ(例)

IdP/CP RP/SP

信頼 オーソリティ

オーソリティ

日本国政府 米国政府

(各種機関) セキュリティトークン (各種機関)

主体 /アサーション

本人

信頼

発 • クレーム

顔

行 • クレーム

指紋

空港

健保番号 ビザ リ

/免許証番号 出 • クレーム

滞在期間 入 ソ

/住民票 国 ー

国 入国申請書 ス

パスポート • クレーム

滞在期間

• 発行国 • クレーム

滞在先

• 氏名

• 署名

有効期限 パスポート

• 旅券番号 ・ 署名

• 写真 ・

• 出国印

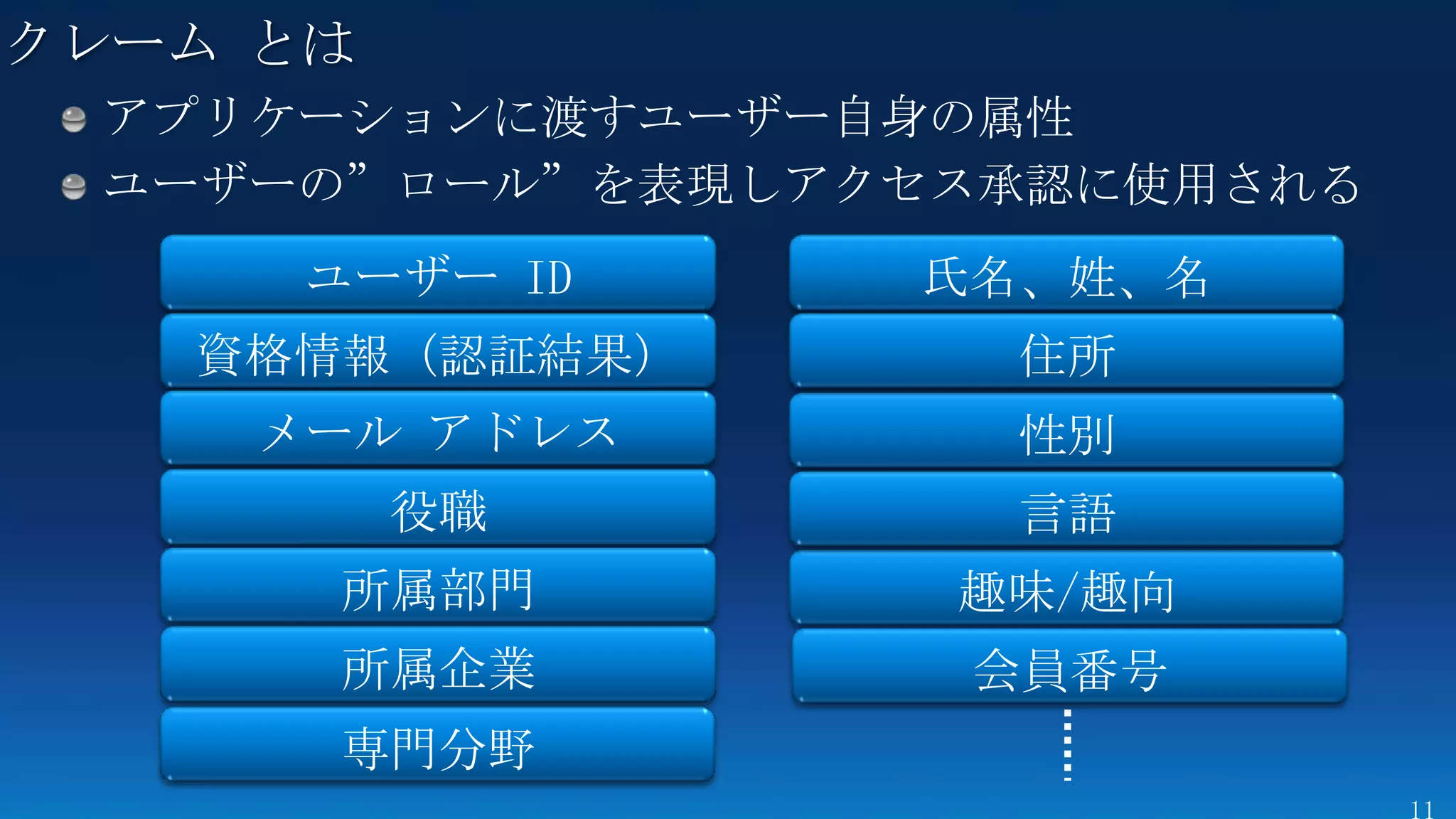

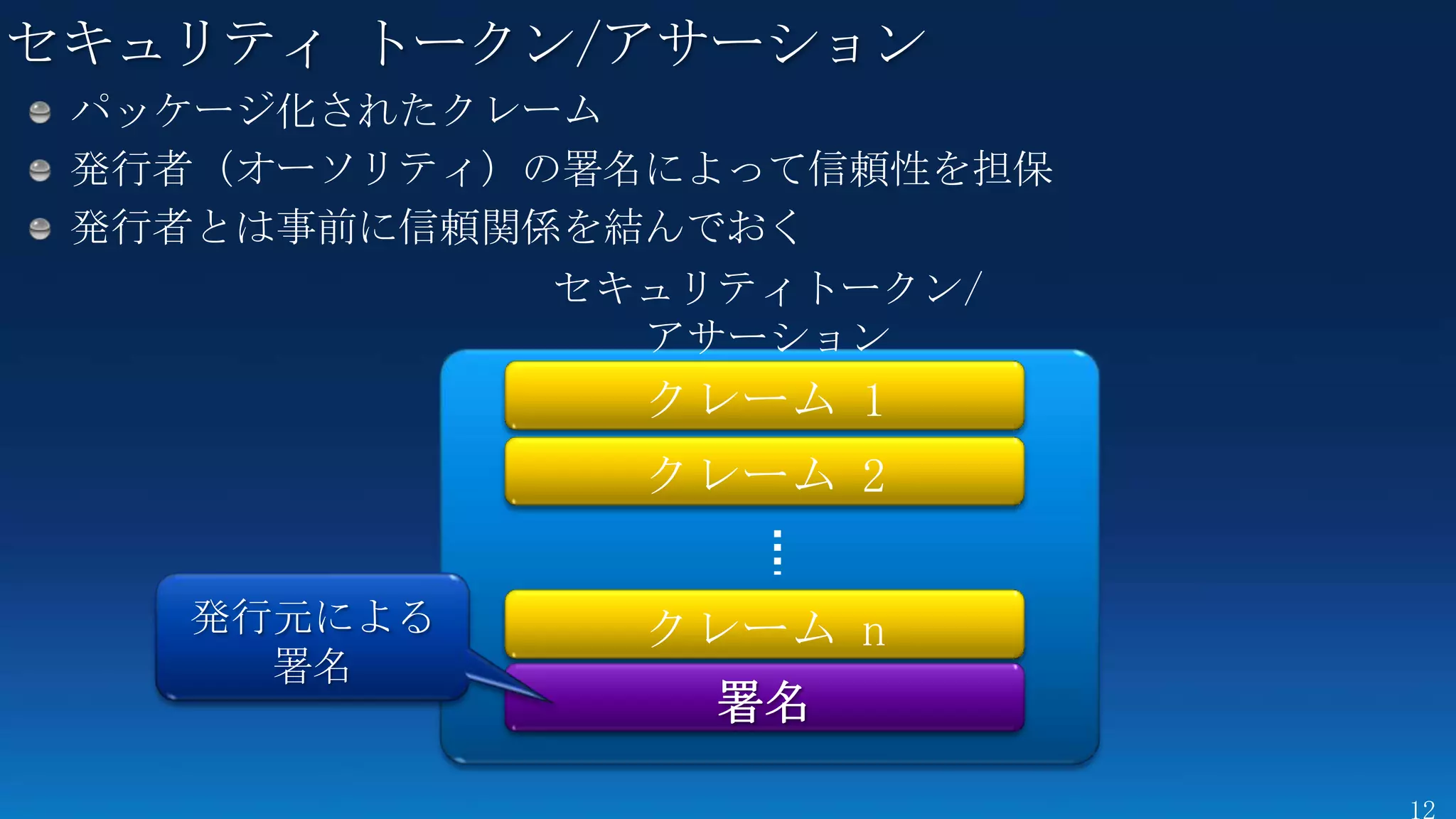

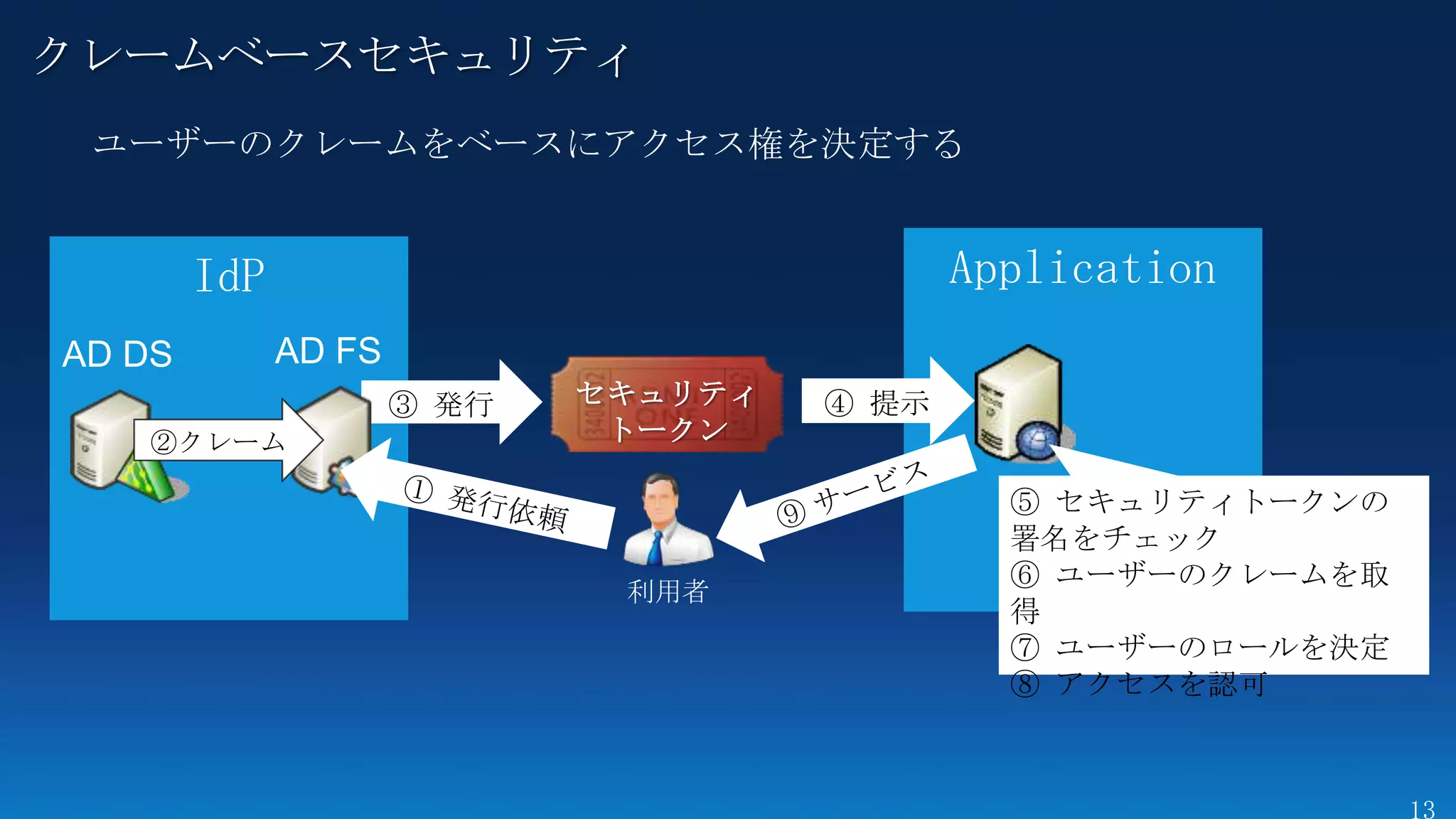

11. 12. 13. クレームベースセキュリティ

③ 発行 セキュリティ ④ 提示

②クレーム トークン

⑤ セキュリティトークンの

署名をチェック

⑥ ユーザーのクレームを取

利用者

得

⑦ ユーザーのロールを決定

⑧ アクセスを認可

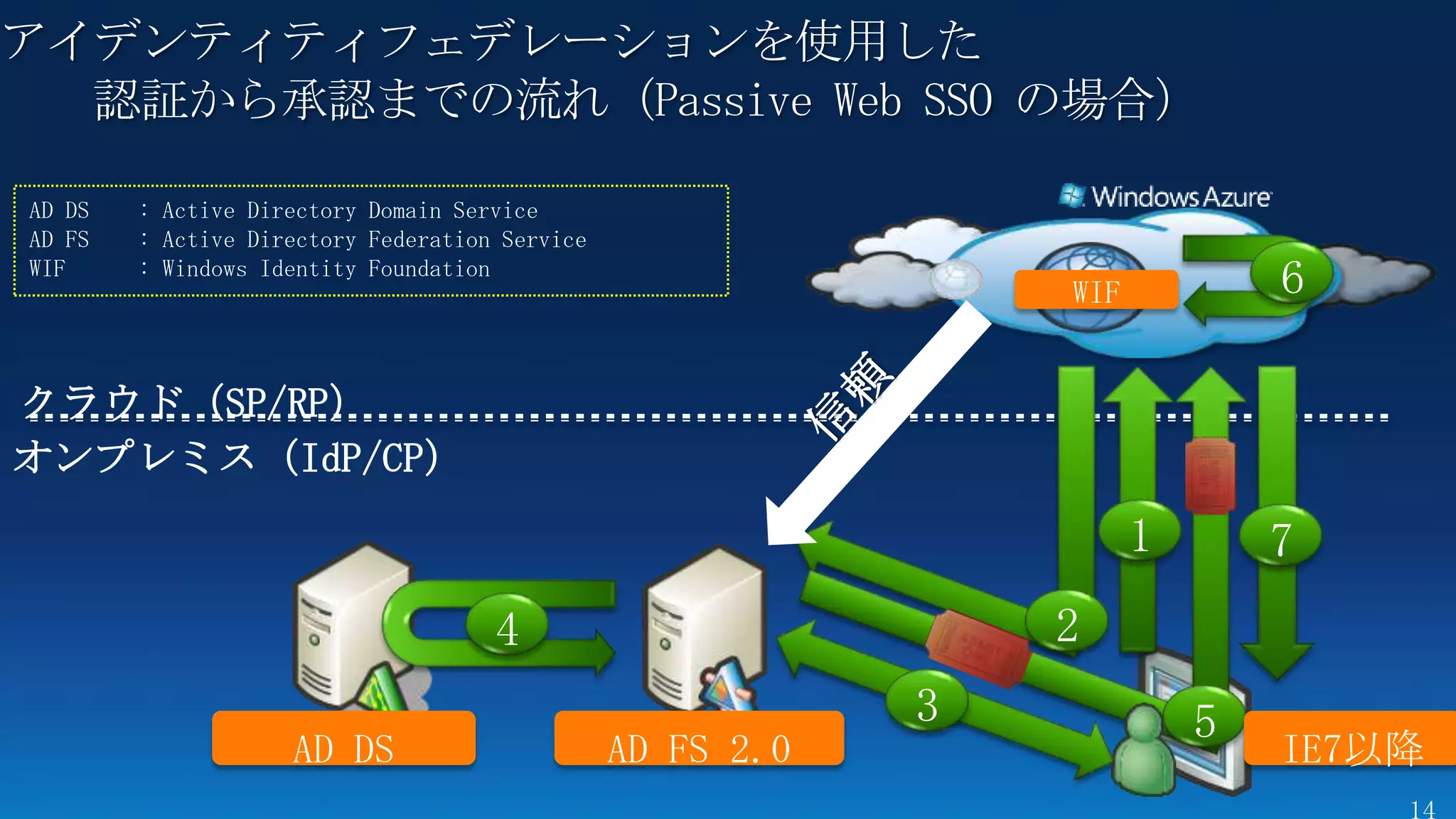

14. アイデンティティフェデレーションを使用した

認証から承認までの流れ(Passive Web SSO の場合)

AD DS : Active Directory Domain Service

AD FS : Active Directory Federation Service

WIF : Windows Identity Foundation

WIF 6

クラウド(SP/RP)

オンプレミス(IdP/CP)

1 7

4 2

3 5

AD DS AD FS 2.0 IE7以降

15. Passive Web SSO の流れ

①ブラウザを使用してアプリケーションにアクセス

②アプリケーションが信頼している CP にリダイレクト

③セキュリティトークン発行のために CP 側 で認証

④認証が完了するとクレームが収集され、ルールにのっとっ

てロールを決定後、セキュリティトークンが生成される

⑤セキュリティトークンはブラウザーが送られ、ブラウザか

らアプリケーションにリダイレクト

⑥セキュリティトークンがアプリケーション内で解析され、

ユーザーのアクセス権が決定

⑦アプリケーションの画面がブラウザに送信

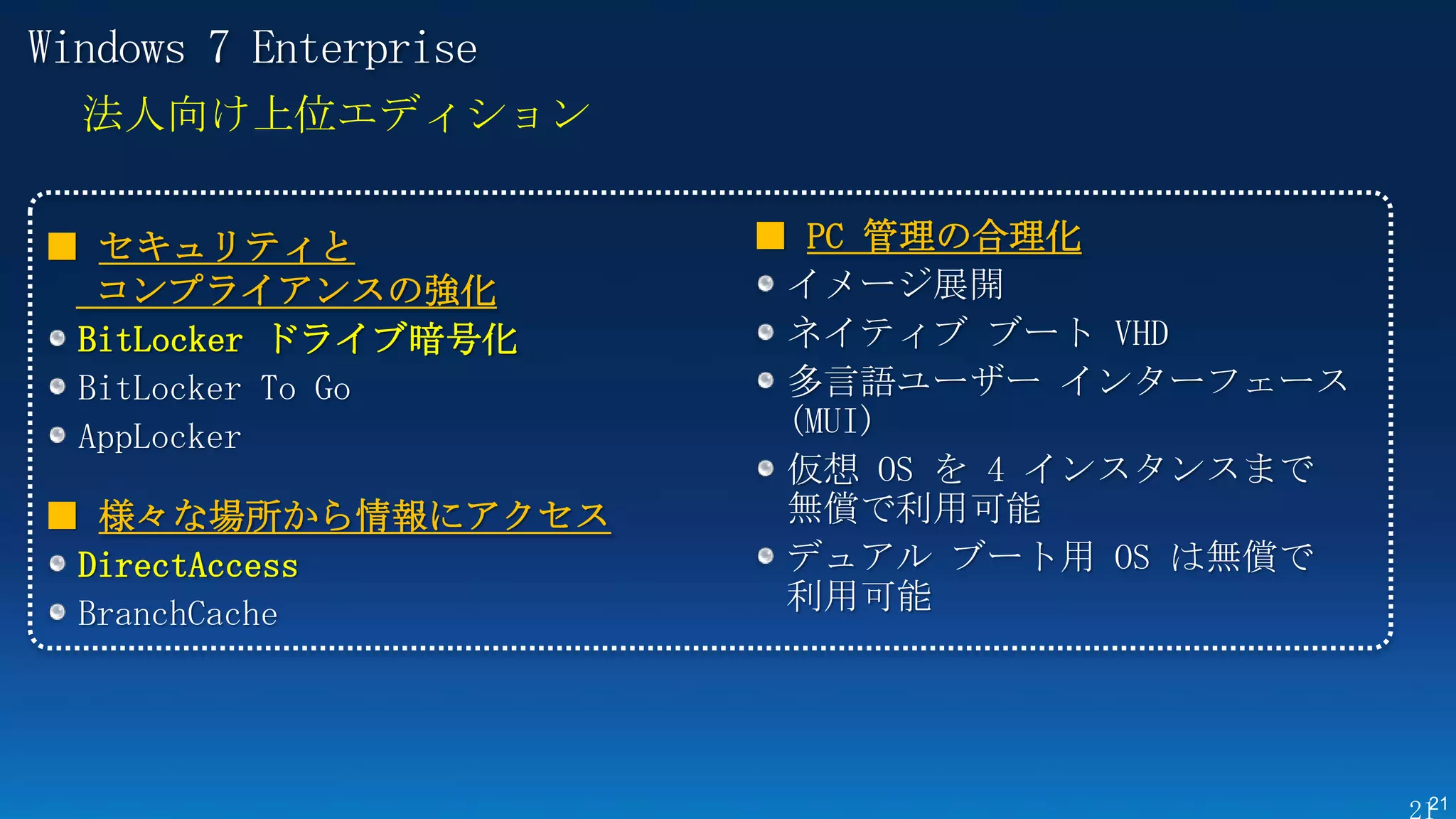

16. 17. 18. 19. 20. 21. Windows 7 Enterprise

法人向け上位エディション

■ セキュリティと ■ PC 管理の合理化

コンプライアンスの強化 イメージ展開

BitLocker ドライブ暗号化 ネイティブ ブート VHD

BitLocker To Go 多言語ユーザー インターフェース

AppLocker (MUI)

仮想 OS を 4 インスタンスまで

■ 様々な場所から情報にアクセス 無償で利用可能

DirectAccess デュアル ブート用 OS は無償で

BranchCache 利用可能

21

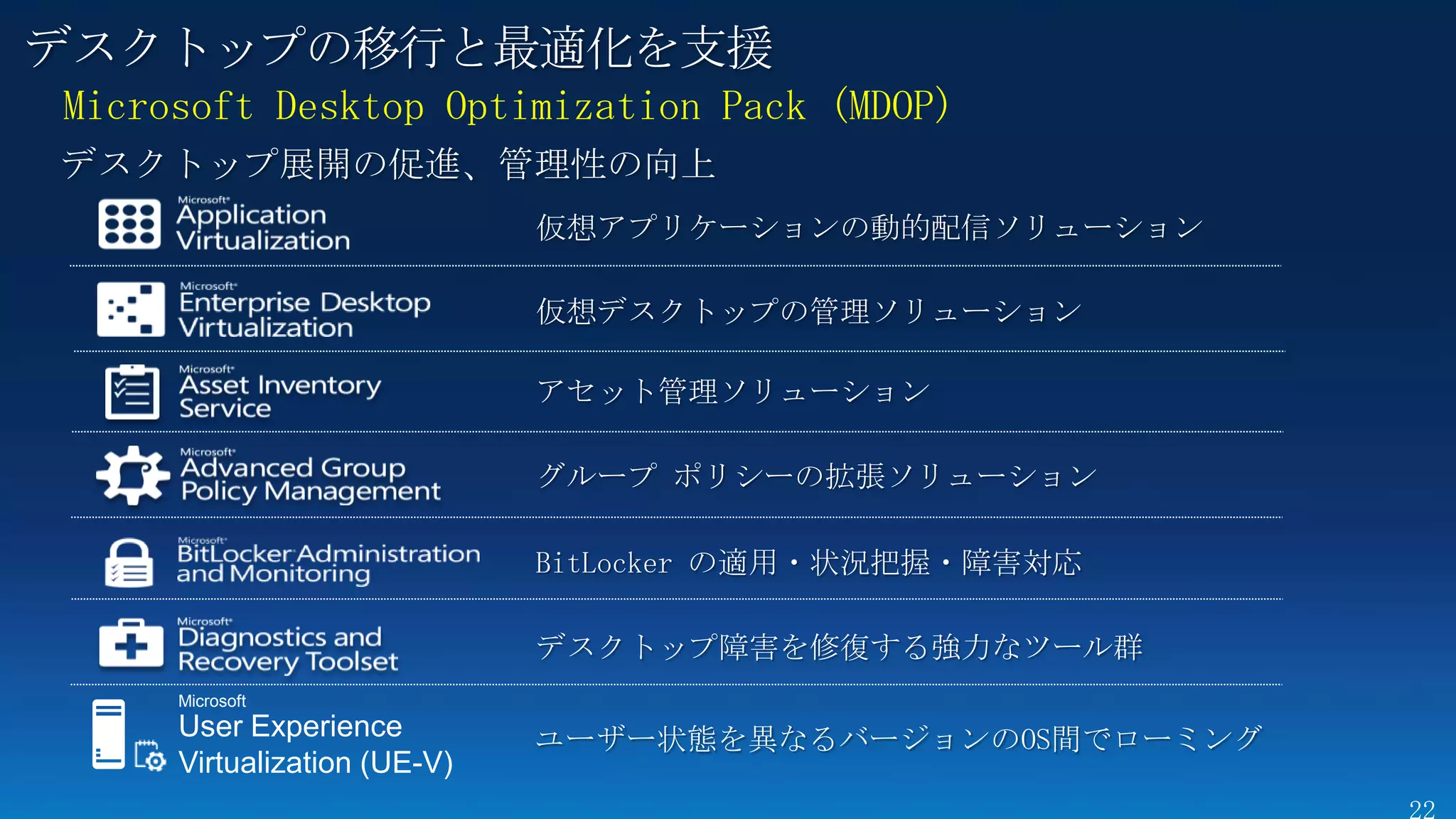

22. デスクトップの移行と最適化を支援

Microsoft Desktop Optimization Pack (MDOP)

デスクトップ展開の促進、管理性の向上

仮想アプリケーションの動的配信ソリューション

仮想デスクトップの管理ソリューション

アセット管理ソリューション

グループ ポリシーの拡張ソリューション

BitLocker の適用・状況把握・障害対応

デスクトップ障害を修復する強力なツール群

Microsoft

User Experience ユーザー状態を異なるバージョンのOS間でローミング

Virtualization (UE-V)

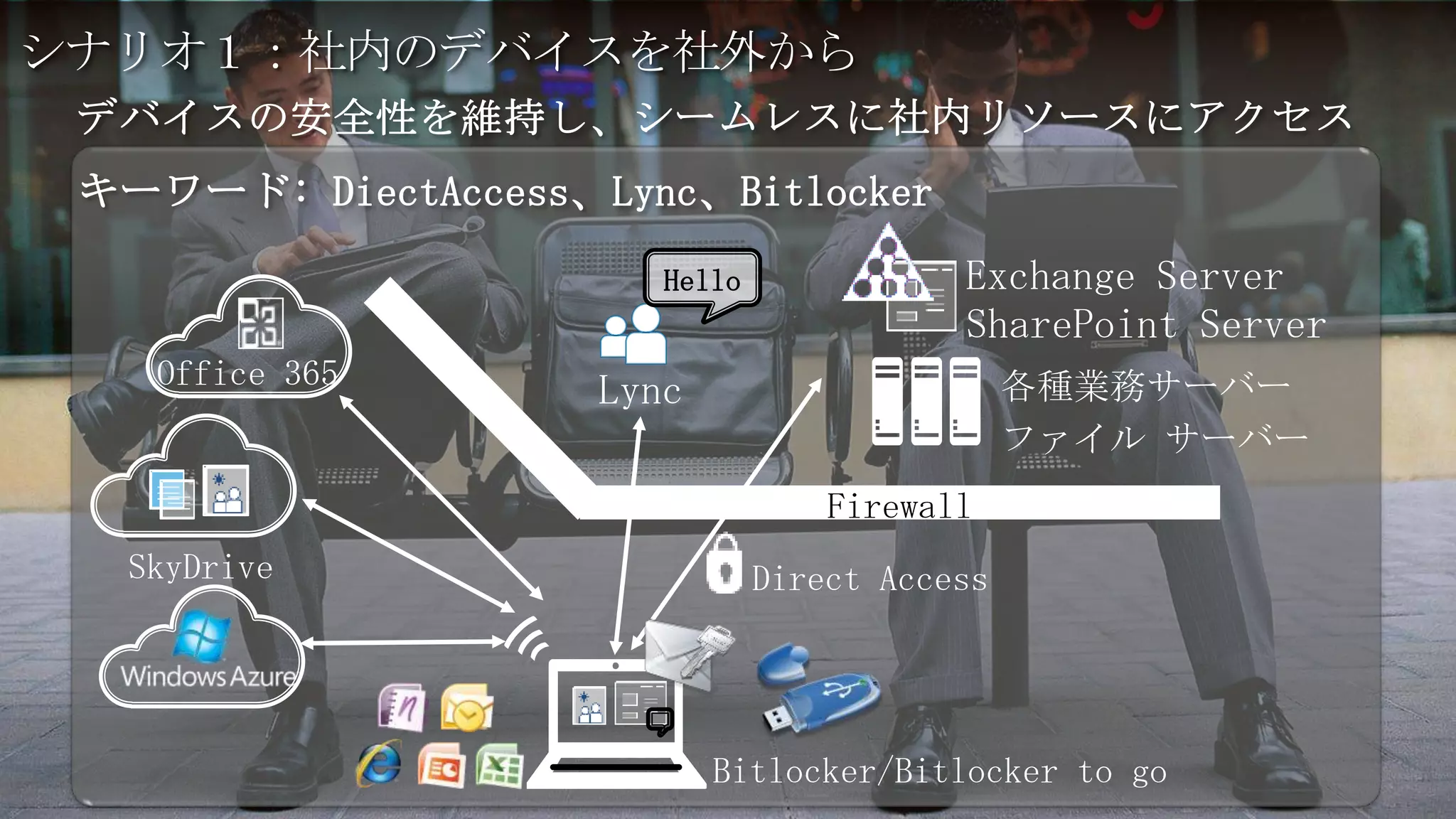

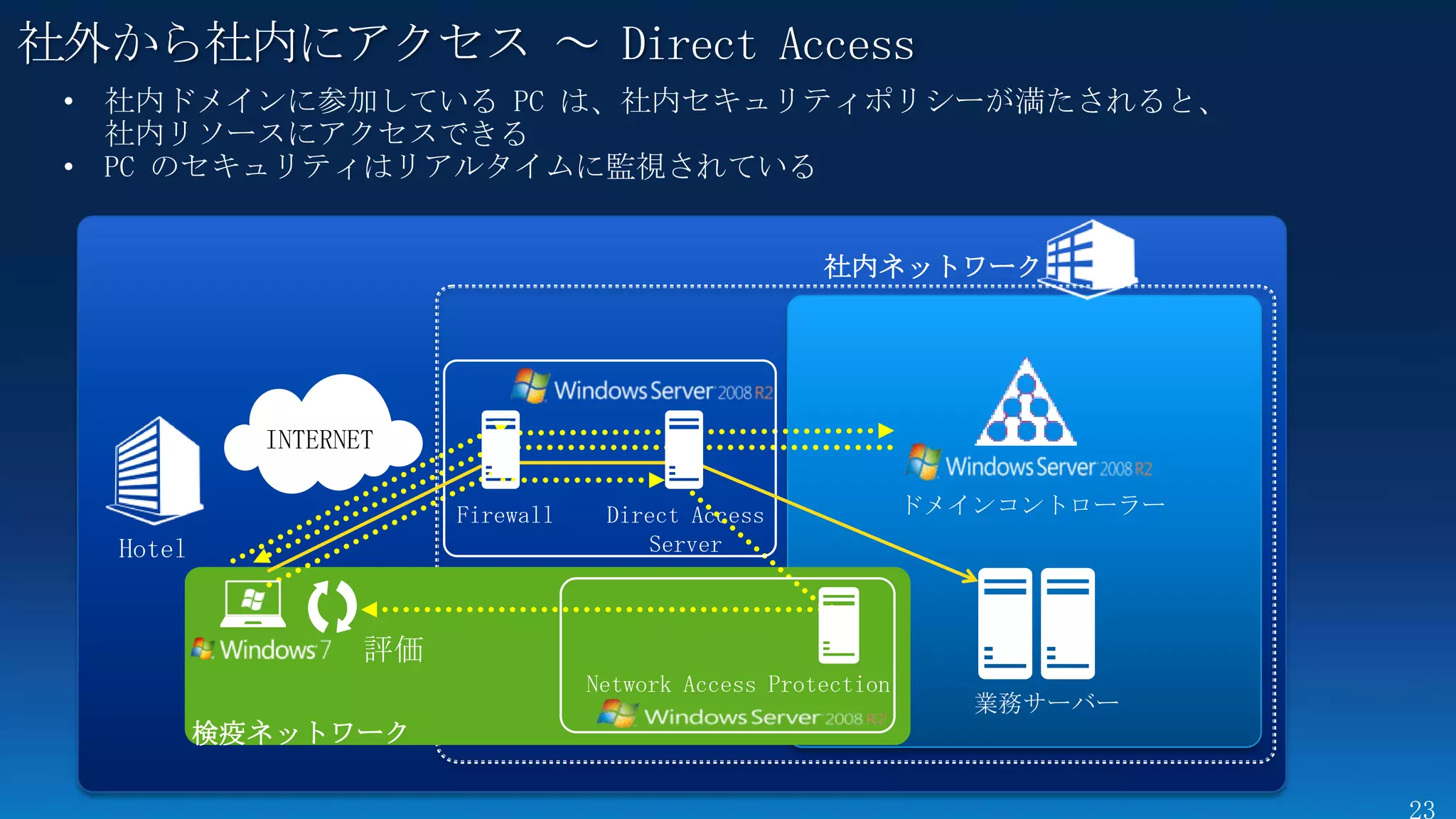

23. 社外から社内にアクセス ~ Direct Access

社内ネットワーク

INTERNET

Firewall Direct Access ドメインコントローラー

Hotel Server

評価

Network Access Protection

業務サーバー

検疫ネットワーク

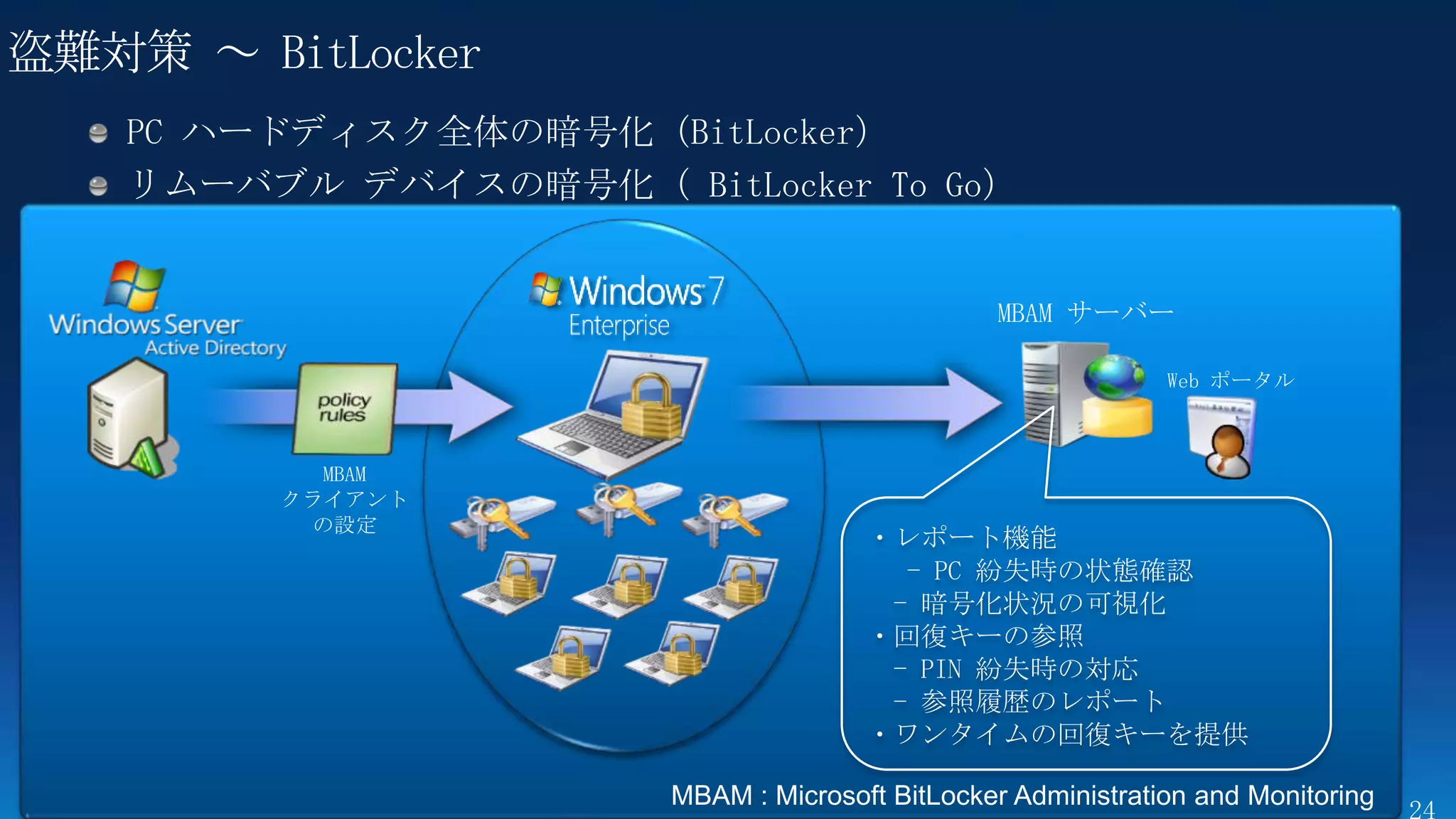

24. MBAM サーバー

Web ポータル

MBAM

クライアント

の設定

・レポート機能

- PC 紛失時の状態確認

- 暗号化状況の可視化

・回復キーの参照

- PIN 紛失時の対応

- 参照履歴のレポート

・ワンタイムの回復キーを提供

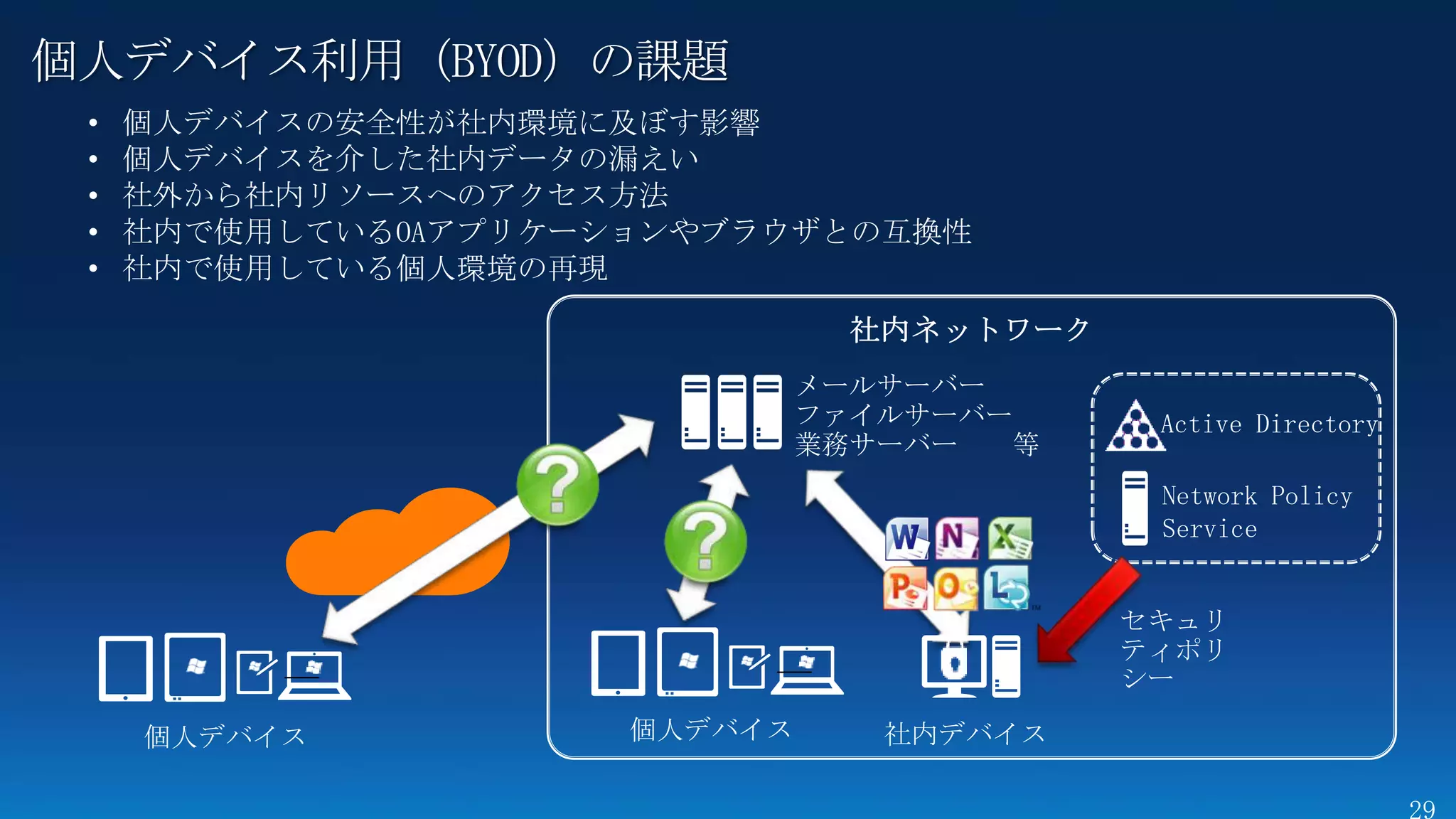

25. 26. 27. 28. 29. 個人デバイス利用(BYOD)の課題

• 個人デバイスの安全性が社内環境に及ぼす影響

• 個人デバイスを介した社内データの漏えい

• 社外から社内リソースへのアクセス方法

• 社内で使用しているOAアプリケーションやブラウザとの互換性

• 社内で使用している個人環境の再現

Active Directory

Network Policy

Service

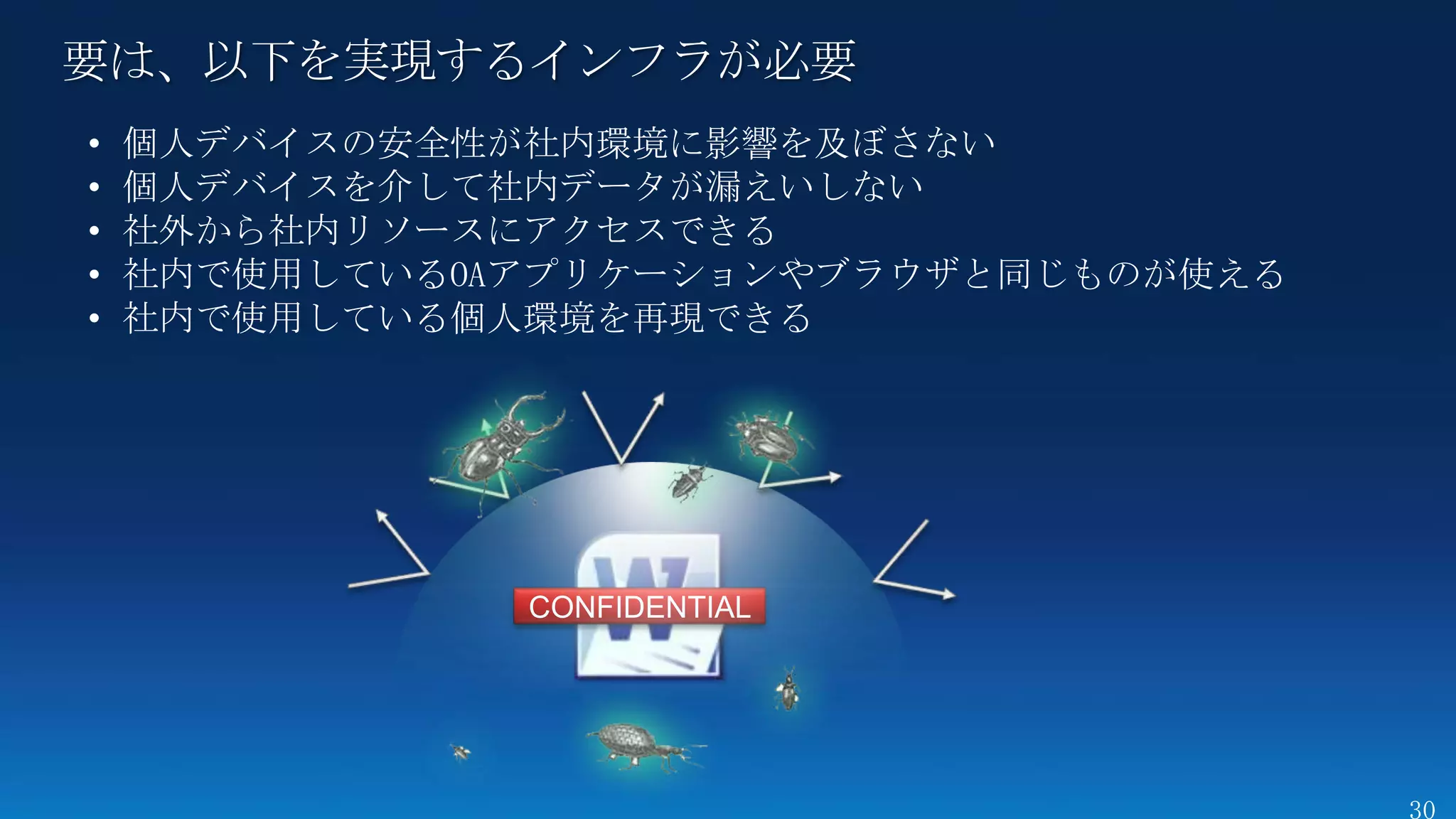

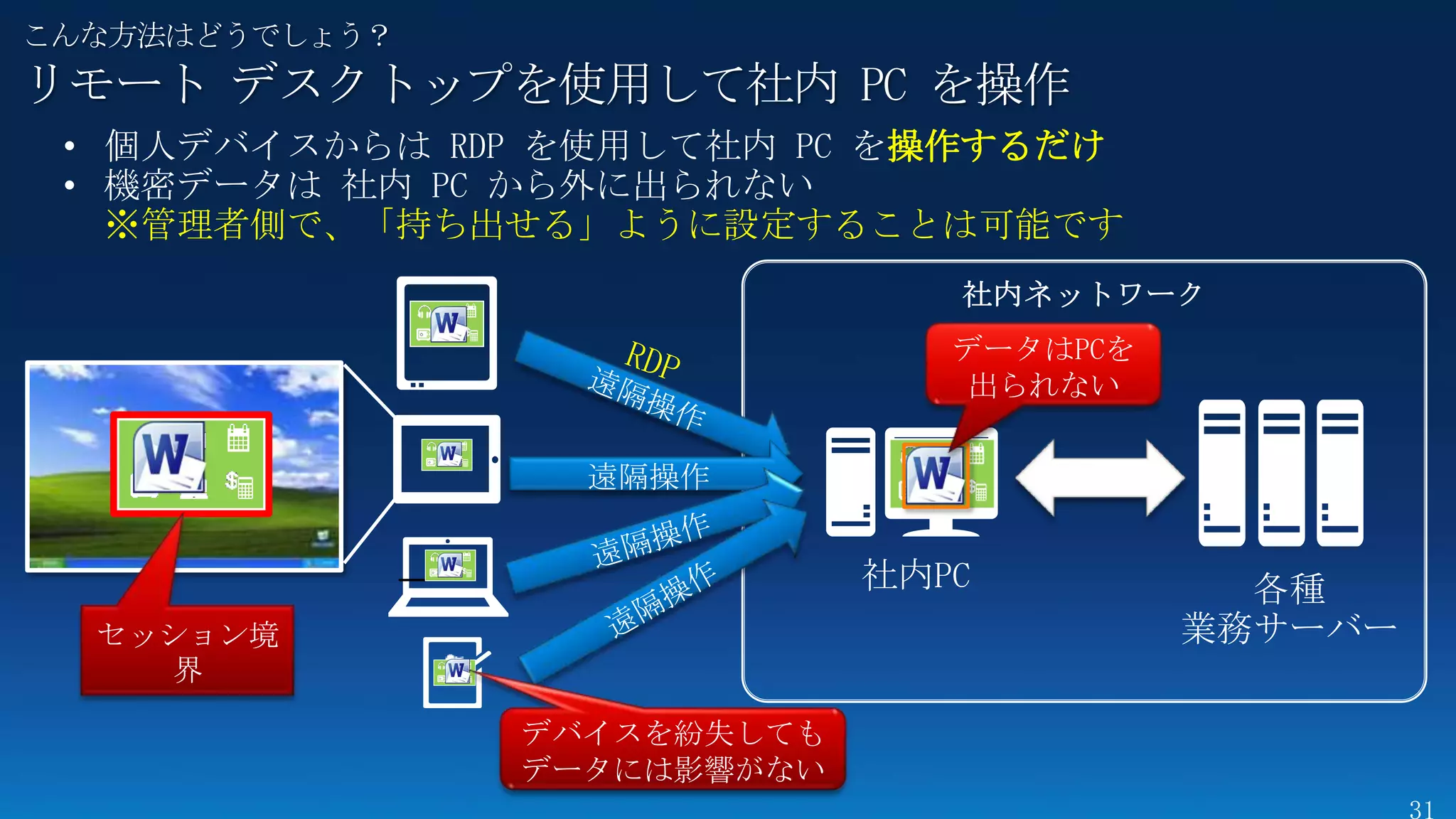

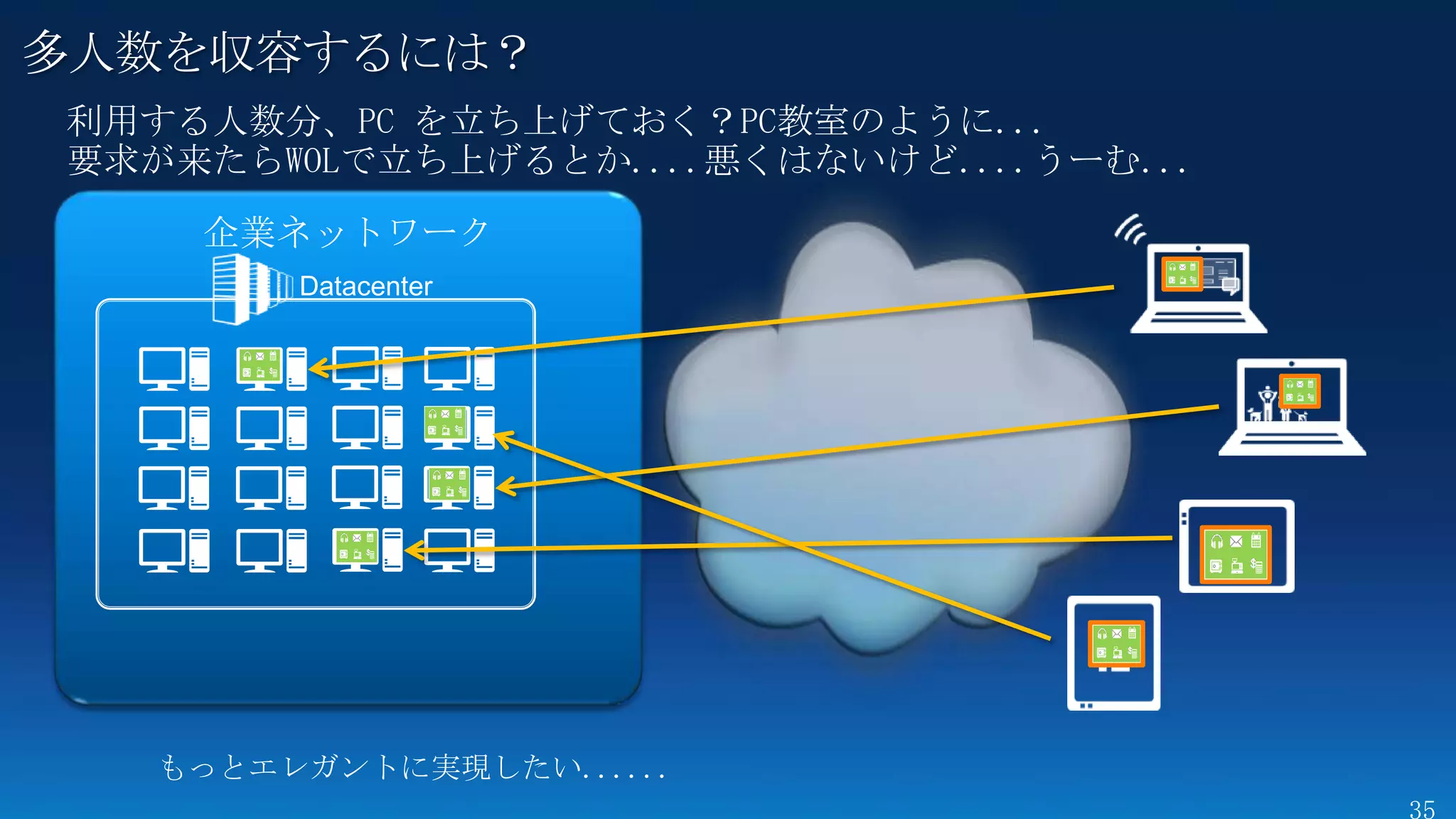

30. 要は、

• 個人デバイスの安全性が社内環境に影響を及ぼさない

• 個人デバイスを介して社内データが漏えいしない

• 社外から社内リソースにアクセスできる

• 社内で使用しているOAアプリケーションやブラウザと同じものが使える

• 社内で使用している個人環境を再現できる

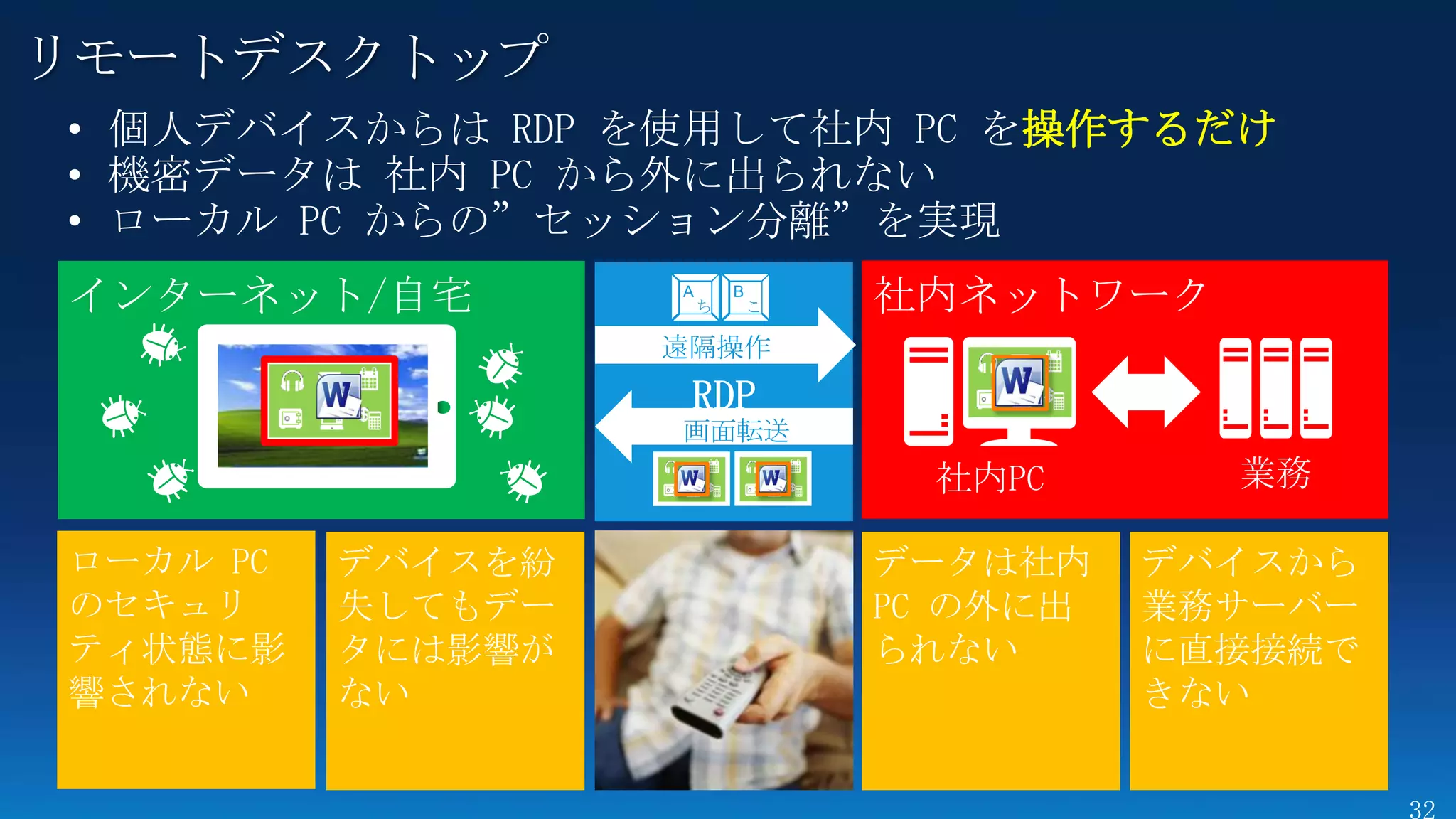

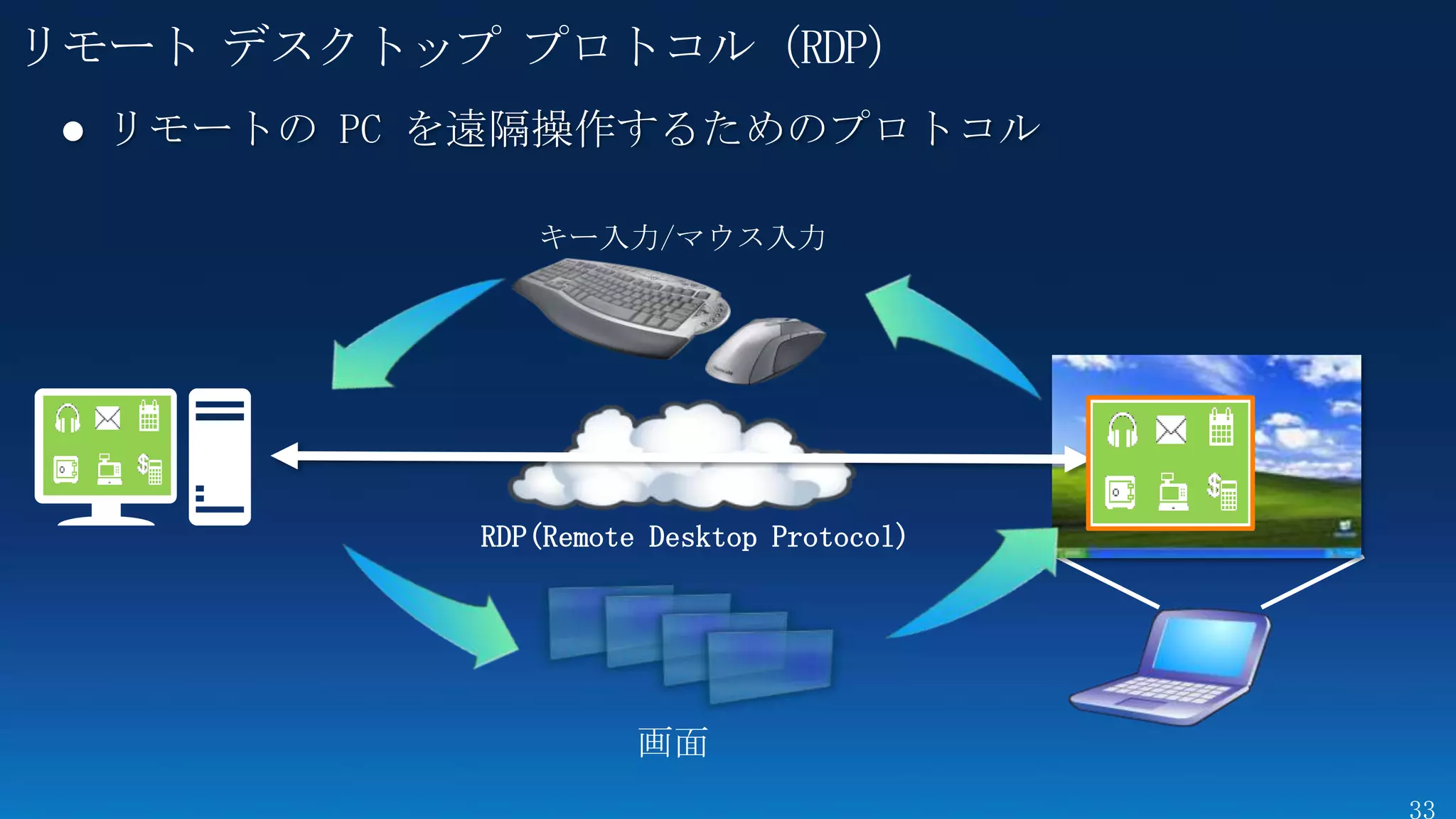

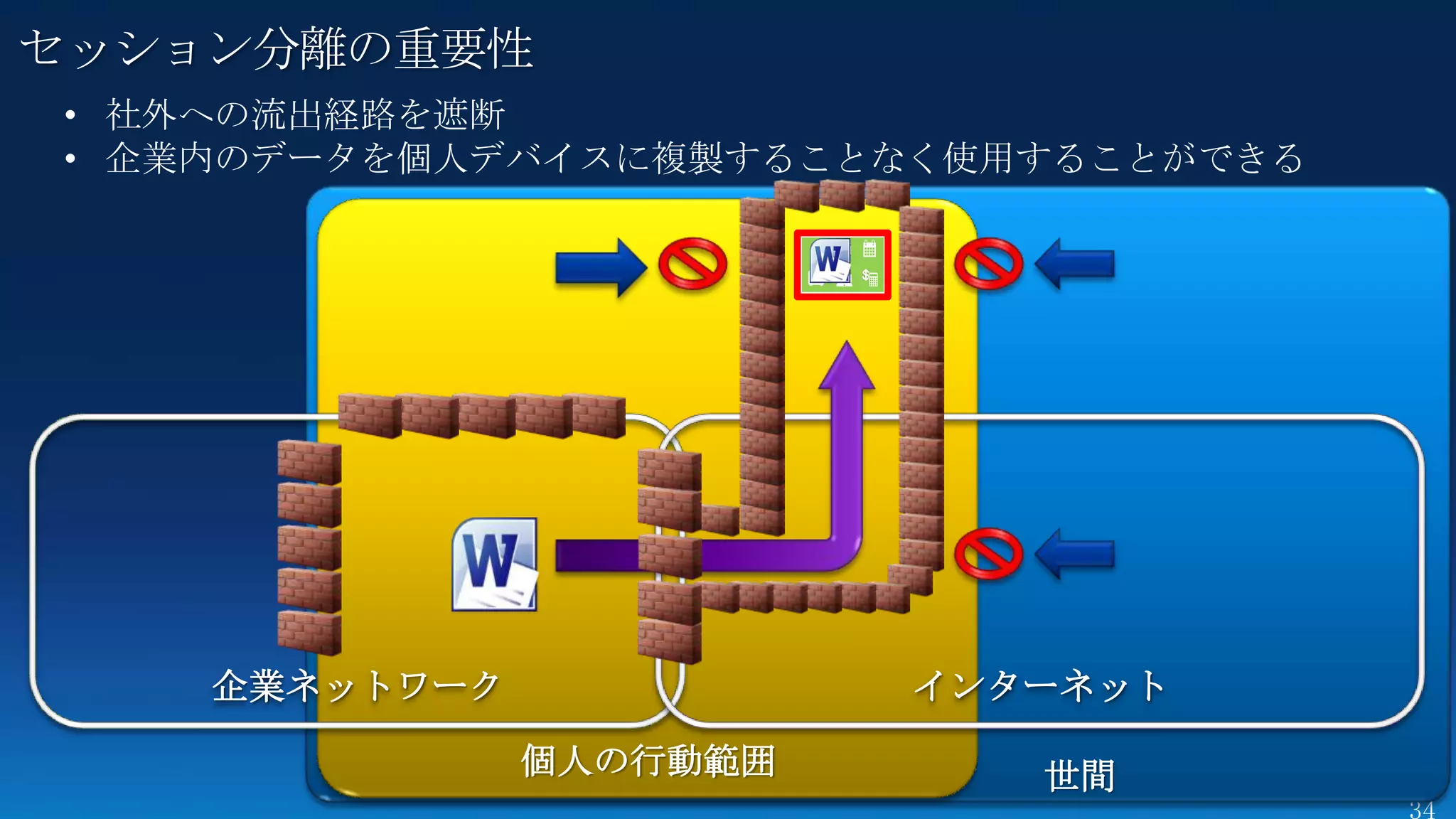

31. 32. リモートデスクトップ

操作するだけ

• ローカル PC からの”セッション分離”を実現

A B

ち こ

遠隔操作

画面転送

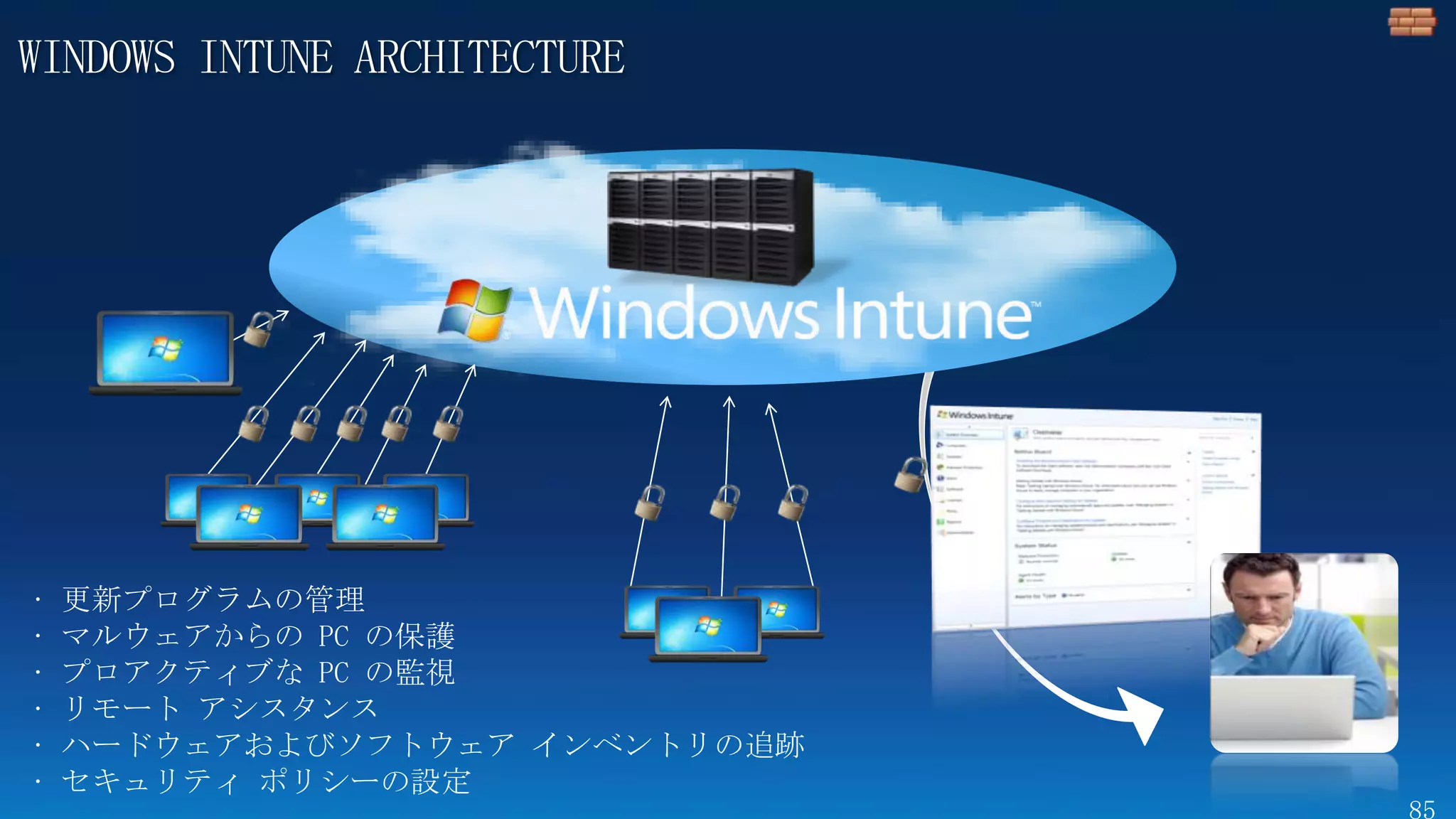

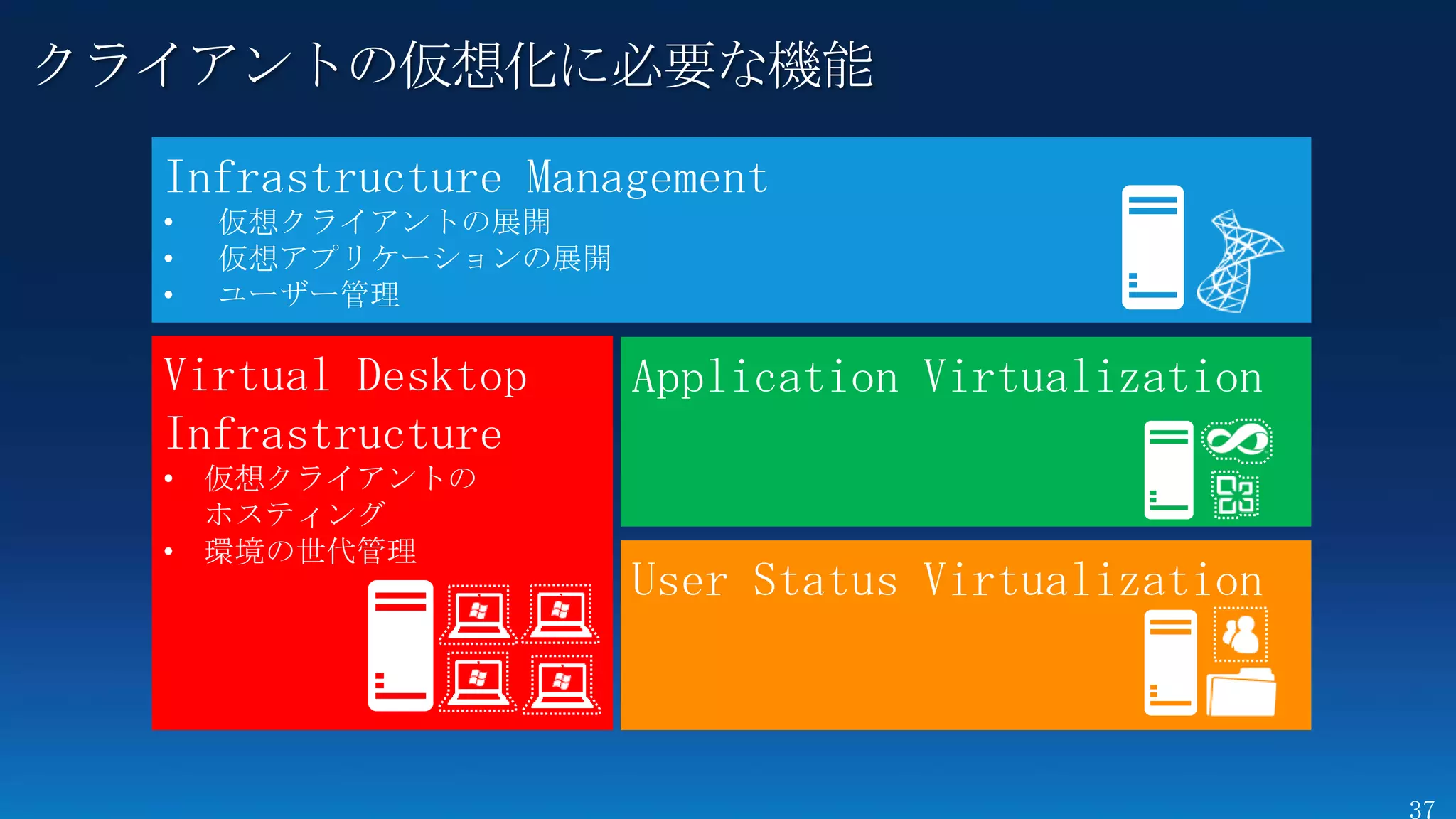

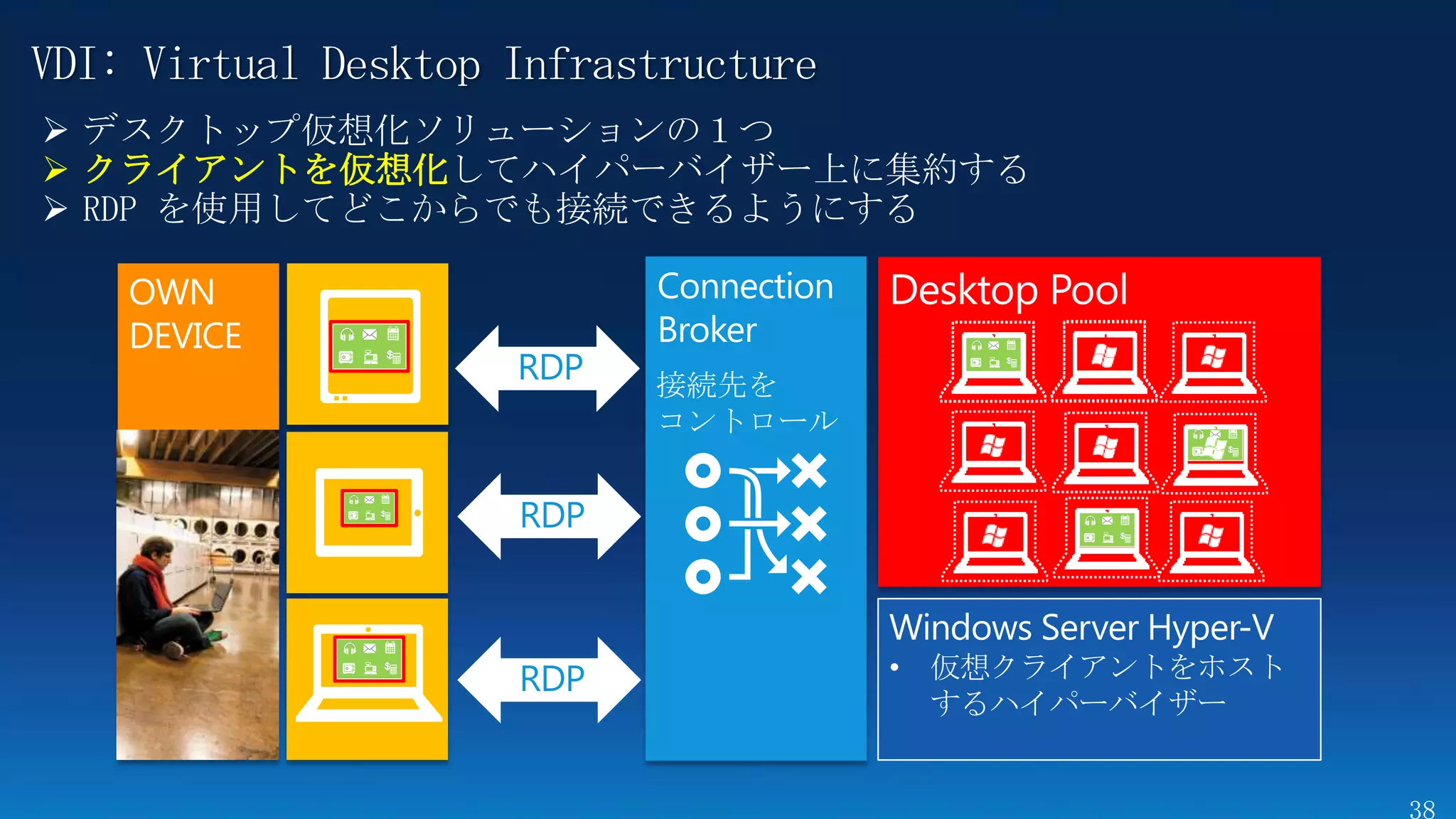

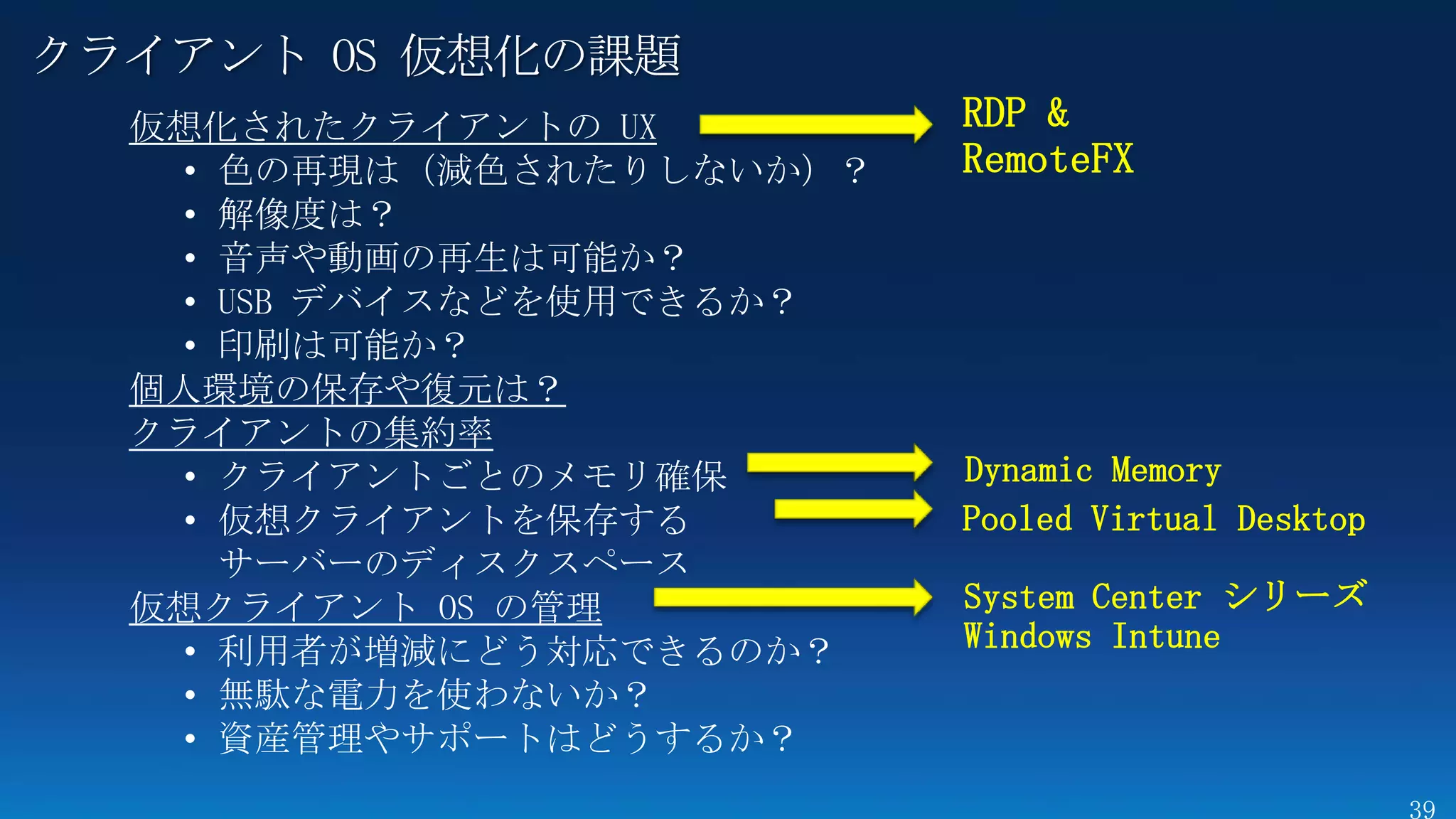

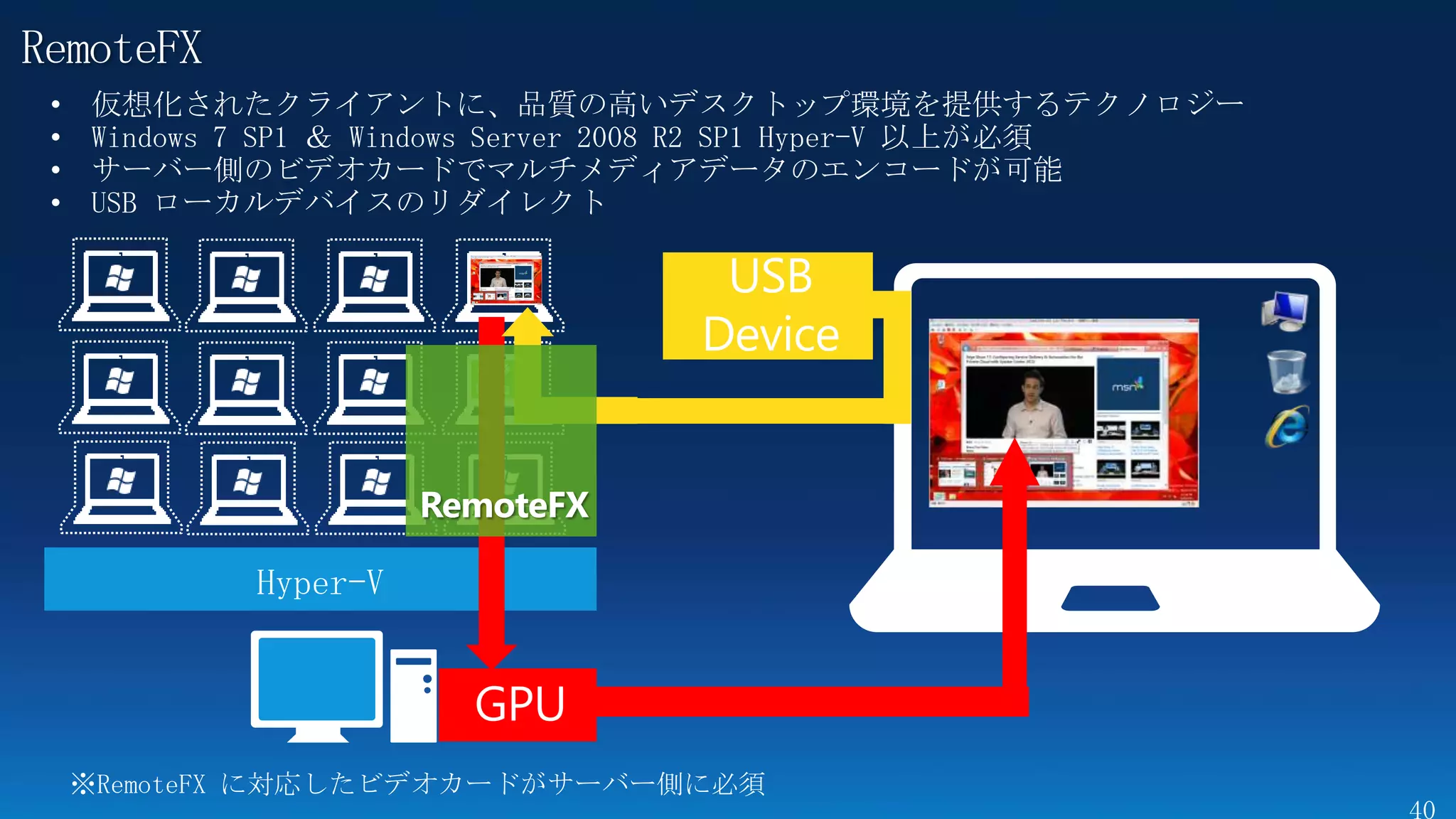

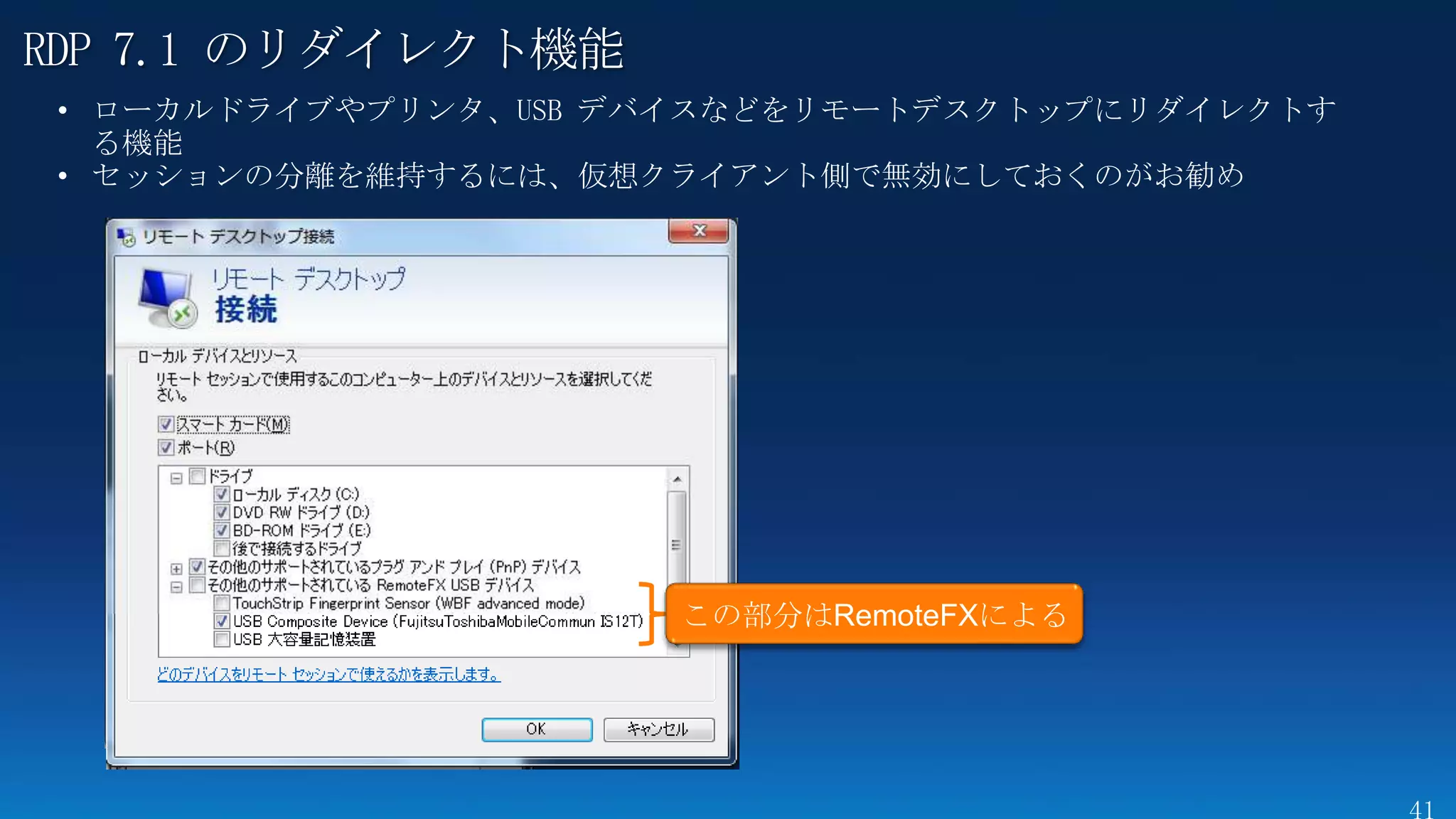

33. 34. 35. 36. 37. 38. 39. クライアント OS 仮想化の課題

RDP &

RemoteFX

Dynamic Memory

Pooled Virtual Desktop

System Center シリーズ

Windows Intune

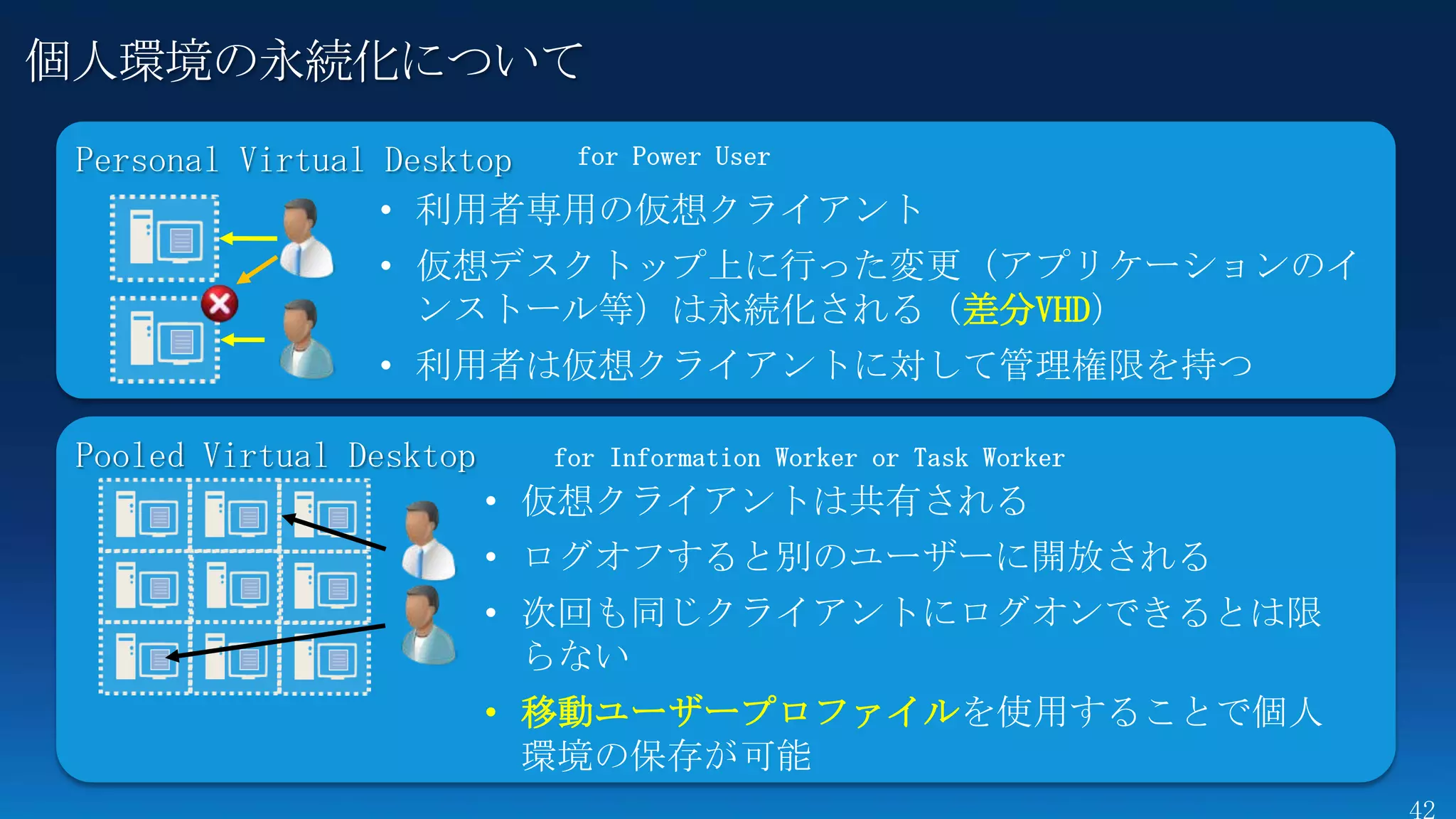

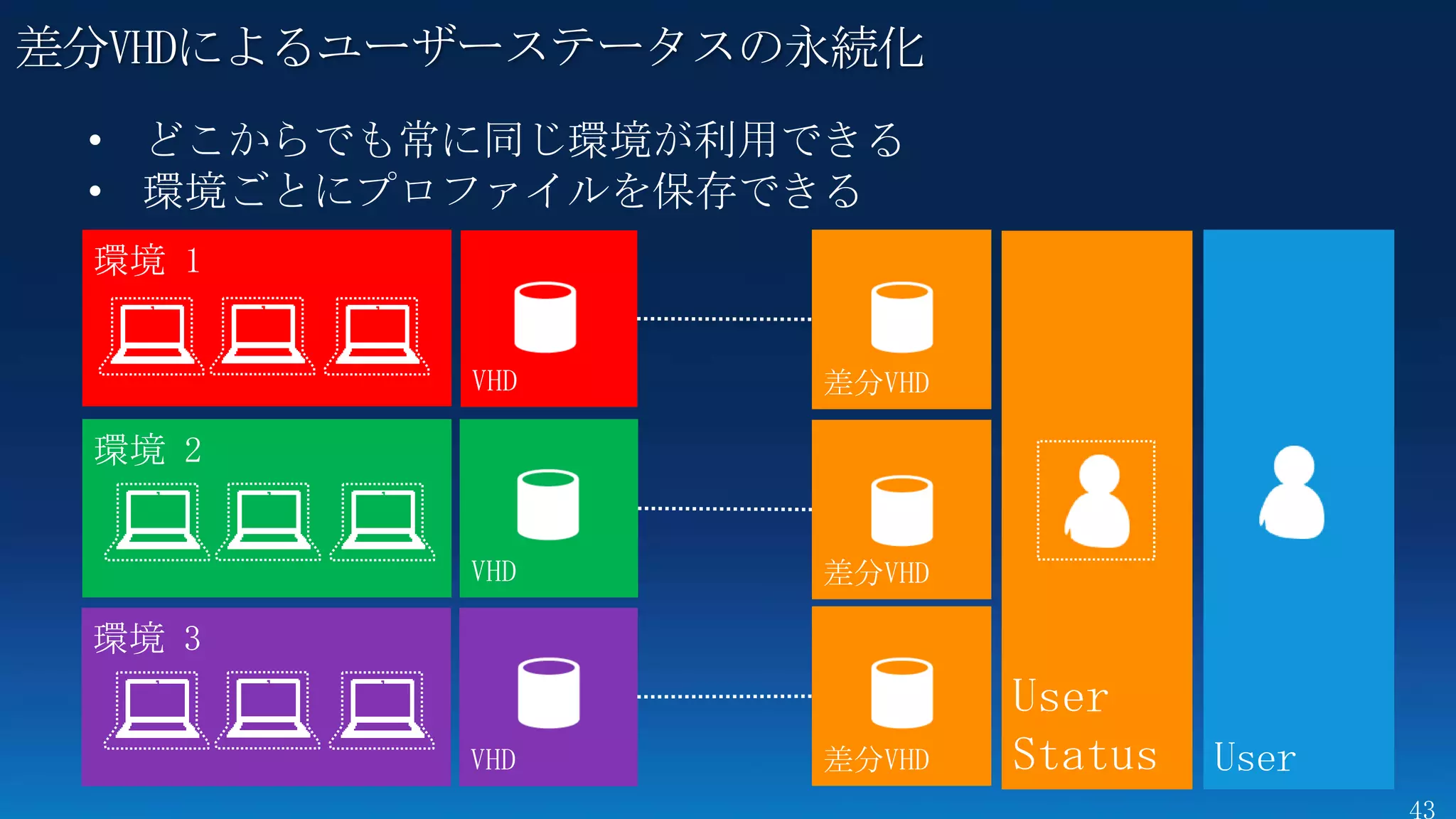

40. 41. 42. 個人環境の永続化について

Personal Virtual Desktop

• 利用者専用の仮想クライアント

• 仮想デスクトップ上に行った変更(アプリケーションのイ

ンストール等)は永続化される(差分VHD)

• 利用者は仮想クライアントに対して管理権限を持つ

Pooled Virtual Desktop

• 仮想クライアントは共有される

• ログオフすると別のユーザーに開放される

• 次回も同じクライアントにログオンできるとは限

らない

• 移動ユーザープロファイルを使用することで個人

環境の保存が可能

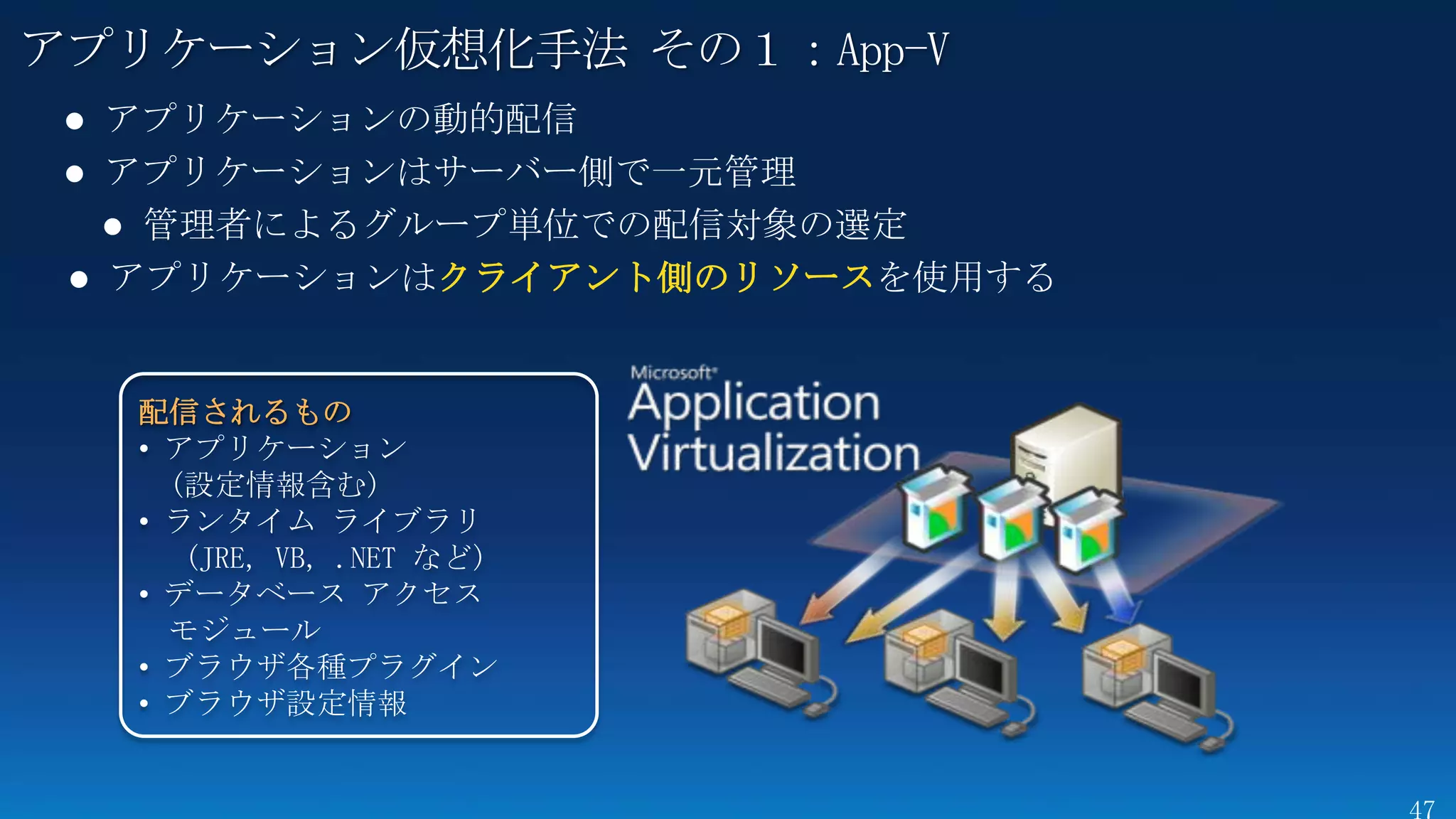

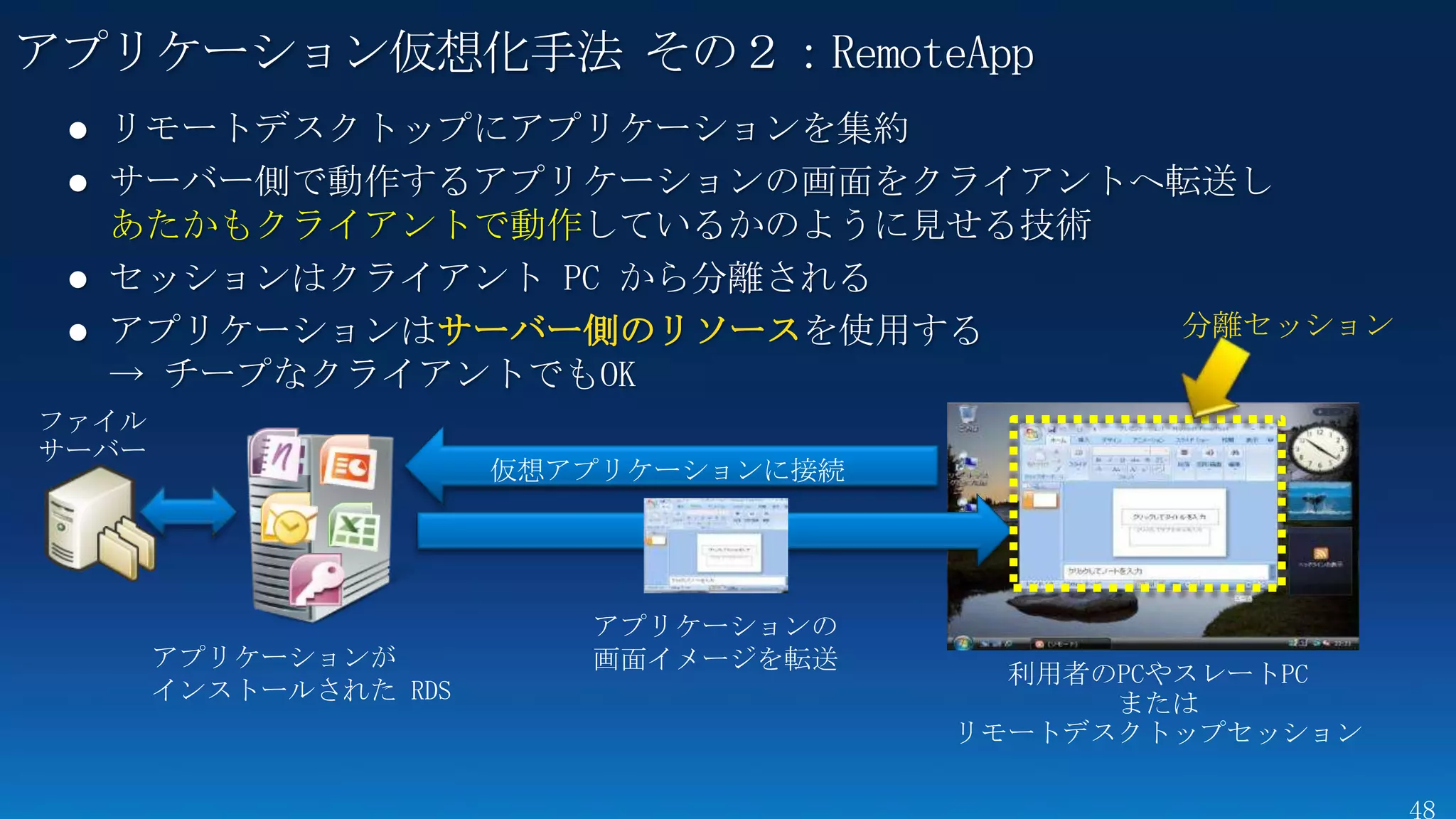

43. 44. 45. 46. 47. アプリケーション仮想化手法 その1:App-V

クライアント側のリソース

配信されるもの

• アプリケーション

(設定情報含む)

• ランタイム ライブラリ

(JRE, VB, .NET など)

• データベース アクセス

モジュール

• ブラウザ各種プラグイン

• ブラウザ設定情報

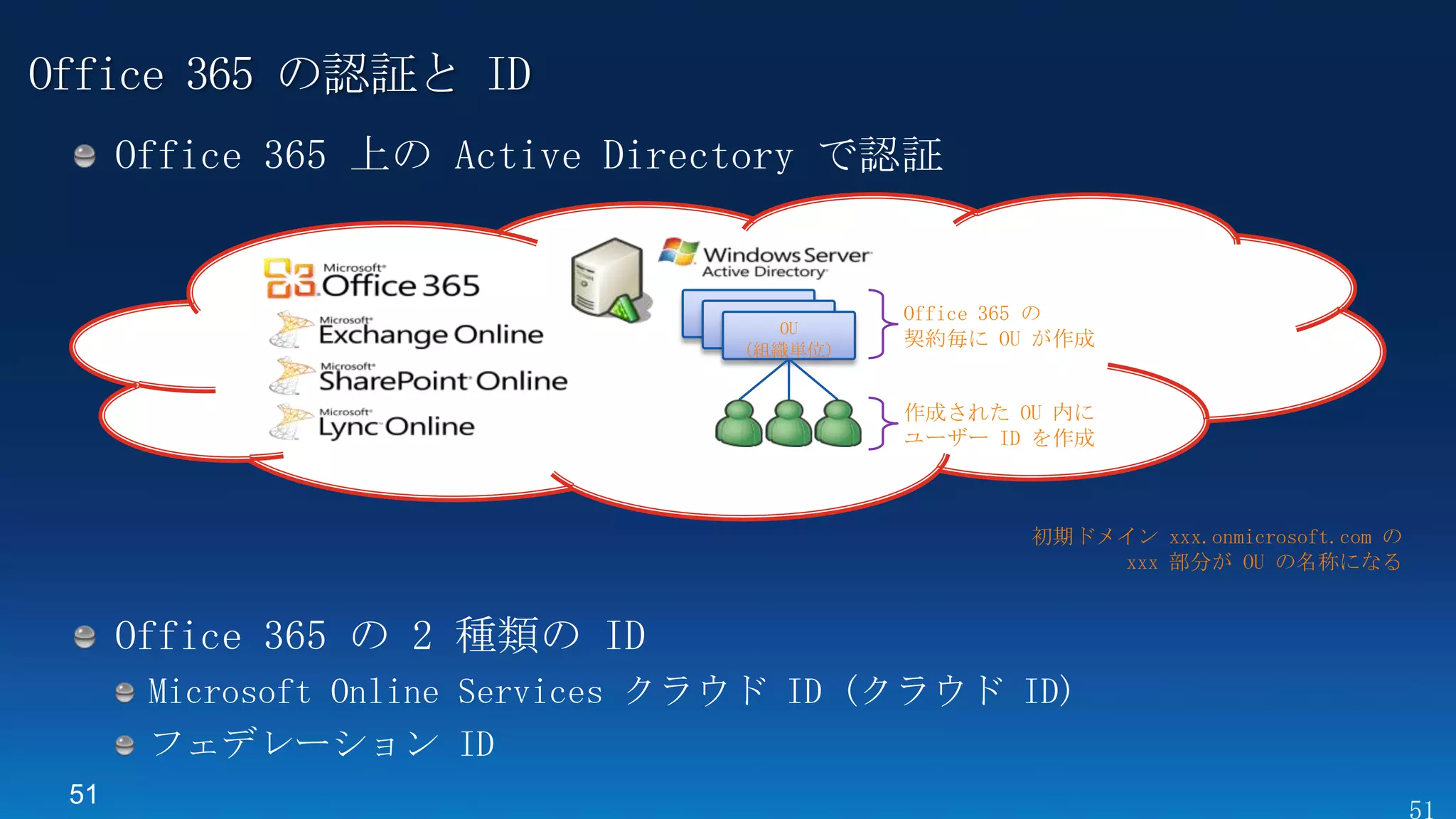

48. 49. 50. 51. Office 365 の

OU

(組織単位)

契約毎に OU が作成

作成された OU 内に

ユーザー ID を作成

初期ドメイン xxx.onmicrosoft.com の

xxx 部分が OU の名称になる

51

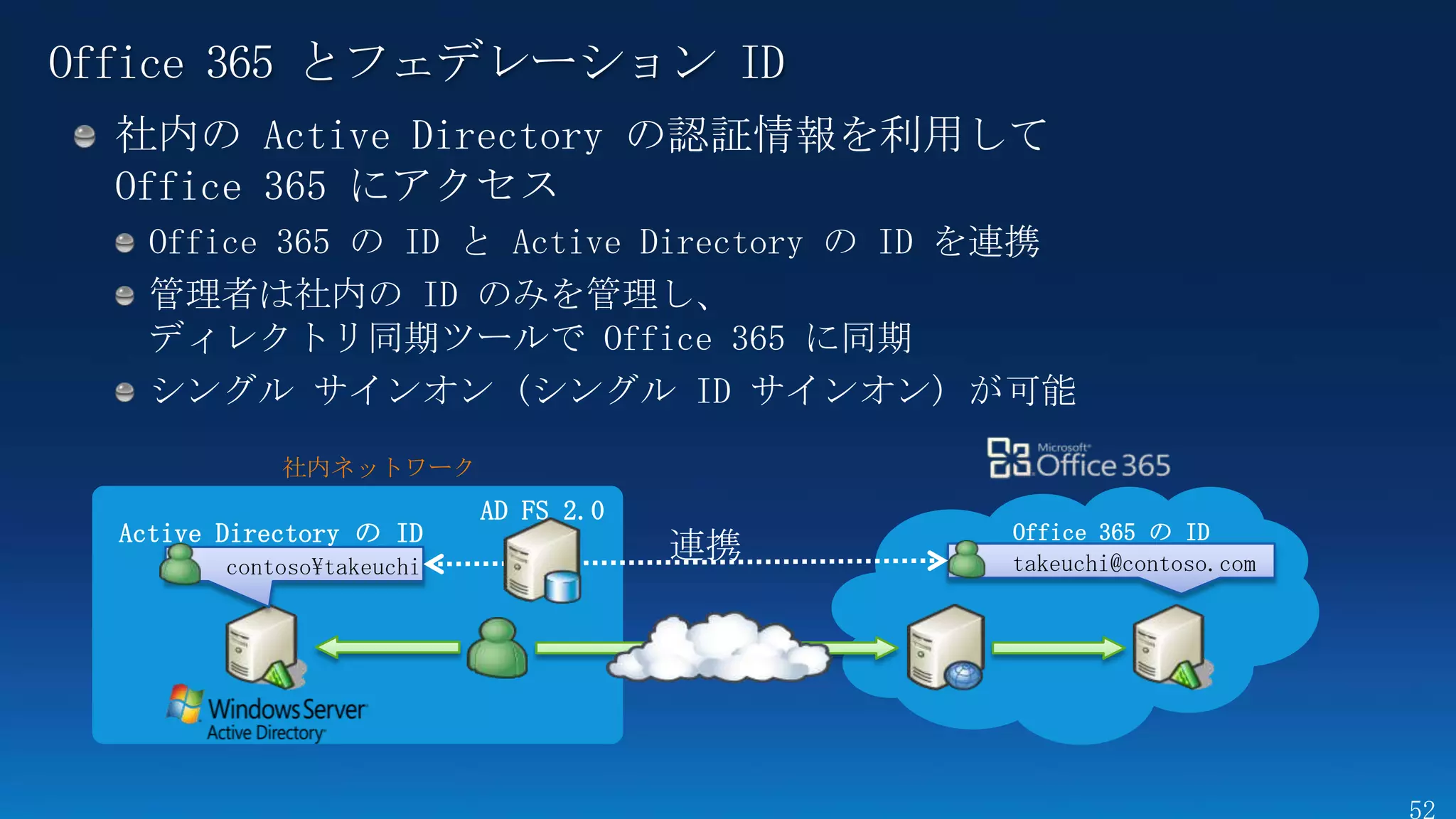

52. 社内ネットワーク

AD FS 2.0

Active Directory の ID Office 365 の ID

contosotakeuchi

連携 takeuchi@contoso.com

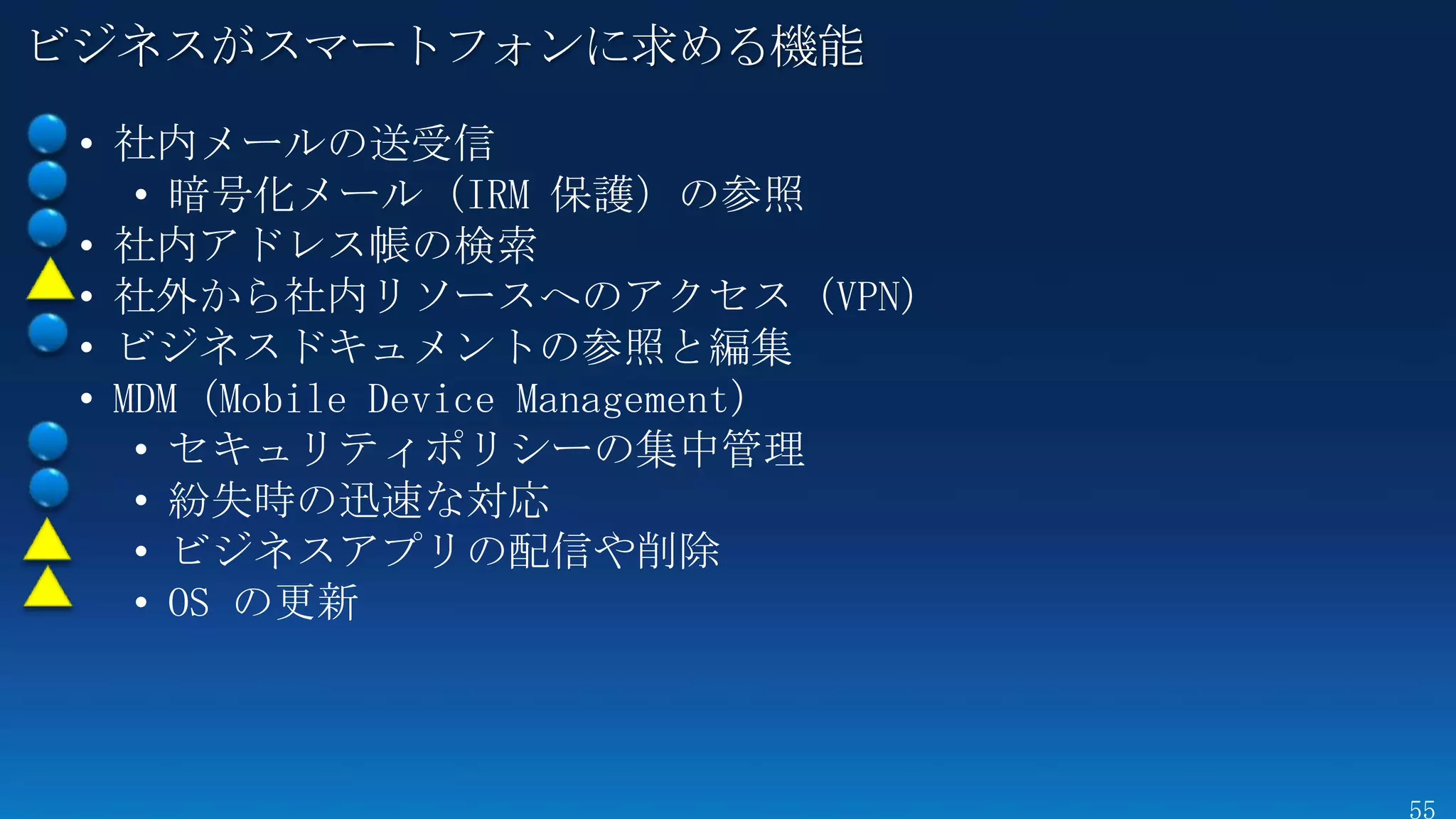

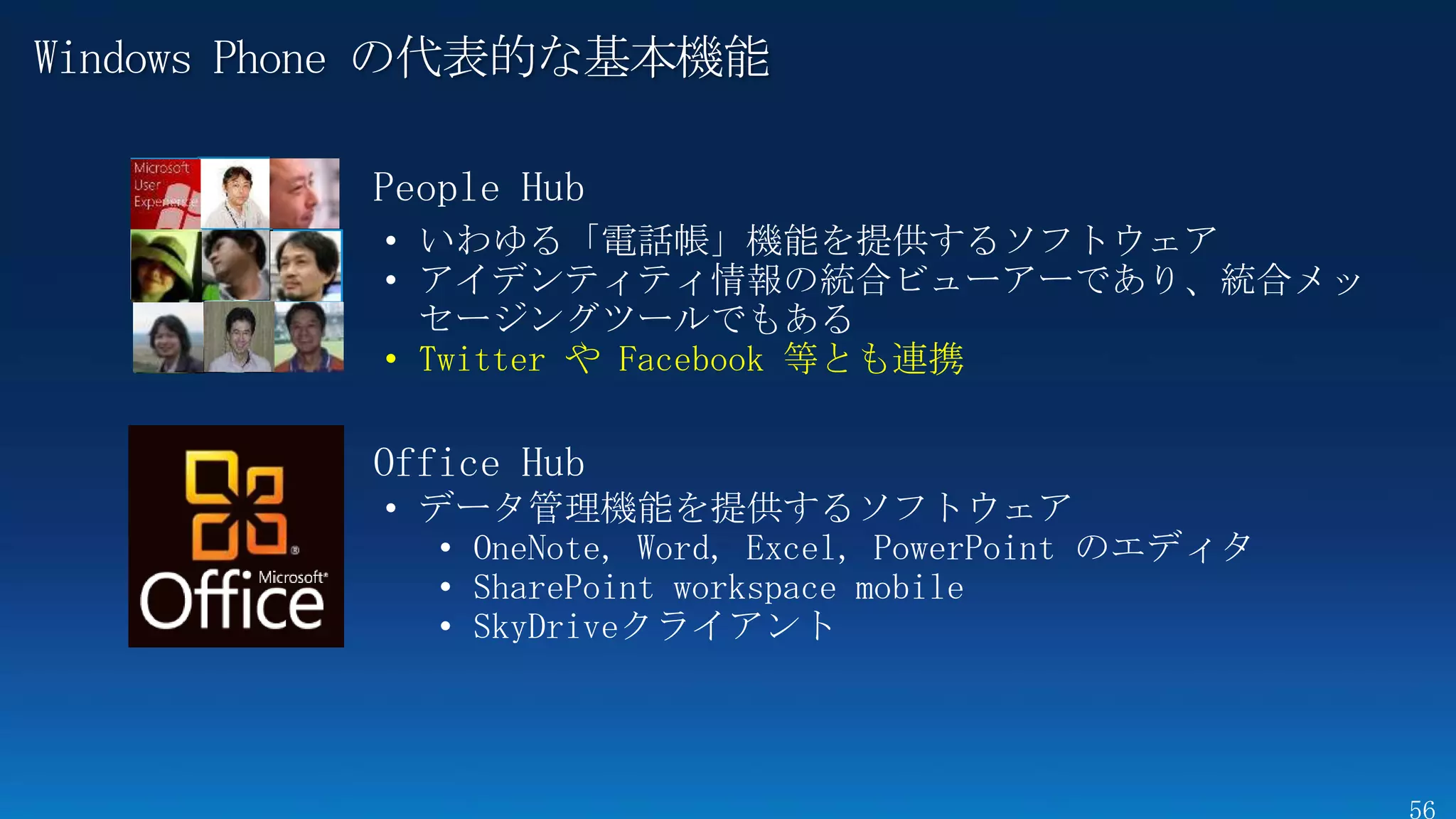

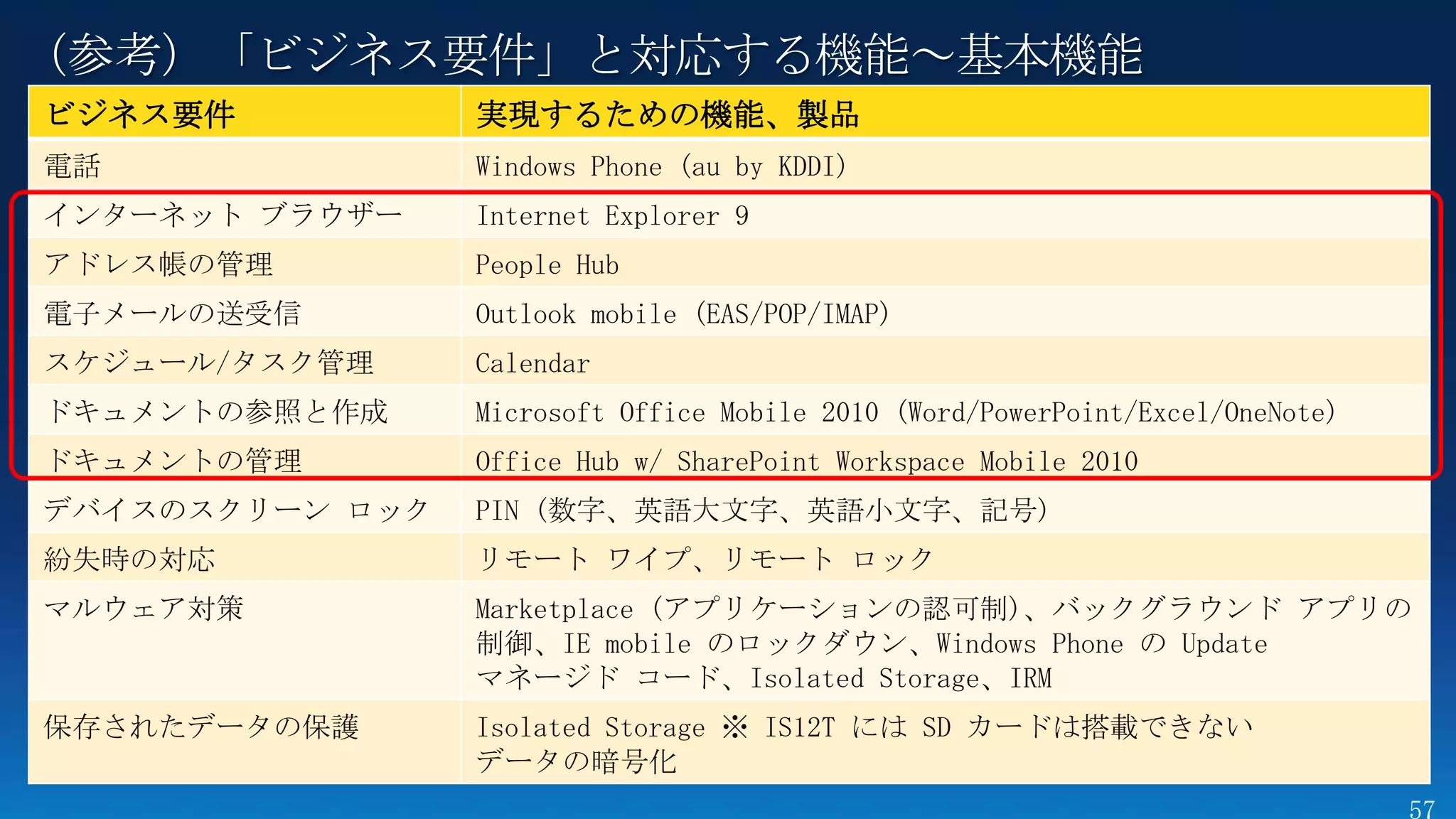

53. 54. 55. 56. 57. (参考)「ビジネス要件」と対応する機能~基本機能

ビジネス要件 実現するための機能、製品

電話 Windows Phone (au by KDDI)

インターネット ブラウザー Internet Explorer 9

アドレス帳の管理 People Hub

電子メールの送受信 Outlook mobile (EAS/POP/IMAP)

スケジュール/タスク管理 Calendar

ドキュメントの参照と作成 Microsoft Office Mobile 2010 (Word/PowerPoint/Excel/OneNote)

ドキュメントの管理 Office Hub w/ SharePoint Workspace Mobile 2010

デバイスのスクリーン ロック PIN (数字、英語大文字、英語小文字、記号)

紛失時の対応 リモート ワイプ、リモート ロック

マルウェア対策 Marketplace (アプリケーションの認可制)、バックグラウンド アプリの

制御、IE mobile のロックダウン、Windows Phone の Update

マネージド コード、Isolated Storage、IRM

保存されたデータの保護 Isolated Storage ※ IS12T には SD カードは搭載できない

データの暗号化

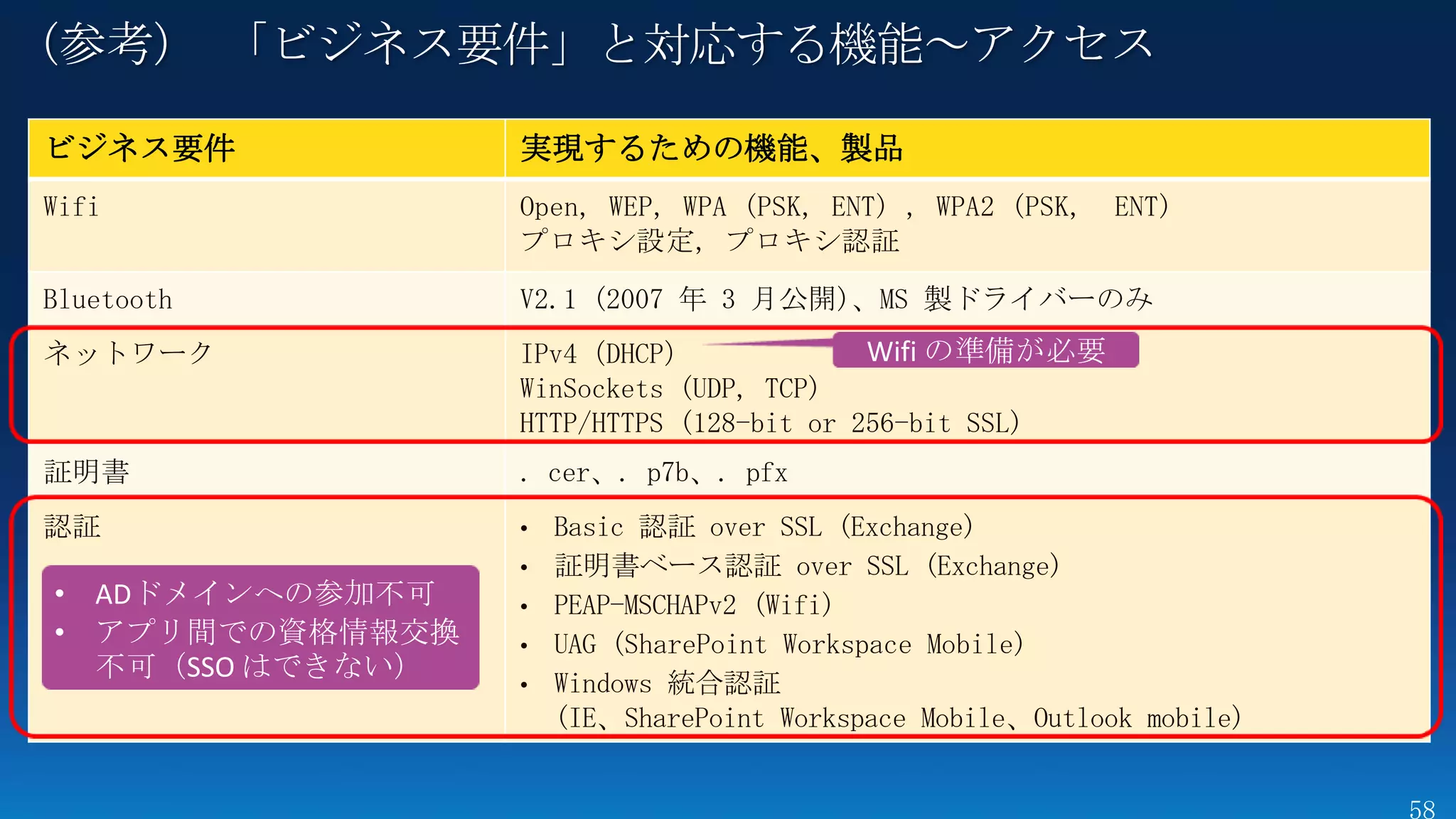

58. (参考) 「ビジネス要件」と対応する機能~アクセス

ビジネス要件 実現するための機能、製品

Wifi Open, WEP, WPA (PSK, ENT) , WPA2 (PSK, ENT)

プロキシ設定, プロキシ認証

Bluetooth V2.1 (2007 年 3 月公開)、MS 製ドライバーのみ

ネットワーク IPv4(DHCP) Wifi の準備が必要

WinSockets (UDP, TCP)

HTTP/HTTPS (128-bit or 256-bit SSL)

証明書 . cer、. p7b、. pfx

認証 • Basic 認証 over SSL (Exchange)

• 証明書ベース認証 over SSL (Exchange)

• ADドメインへの参加不可 • PEAP-MSCHAPv2 (Wifi)

• アプリ間での資格情報交換 • UAG (SharePoint Workspace Mobile)

不可(SSO はできない)

• Windows 統合認証

(IE、SharePoint Workspace Mobile、Outlook mobile)

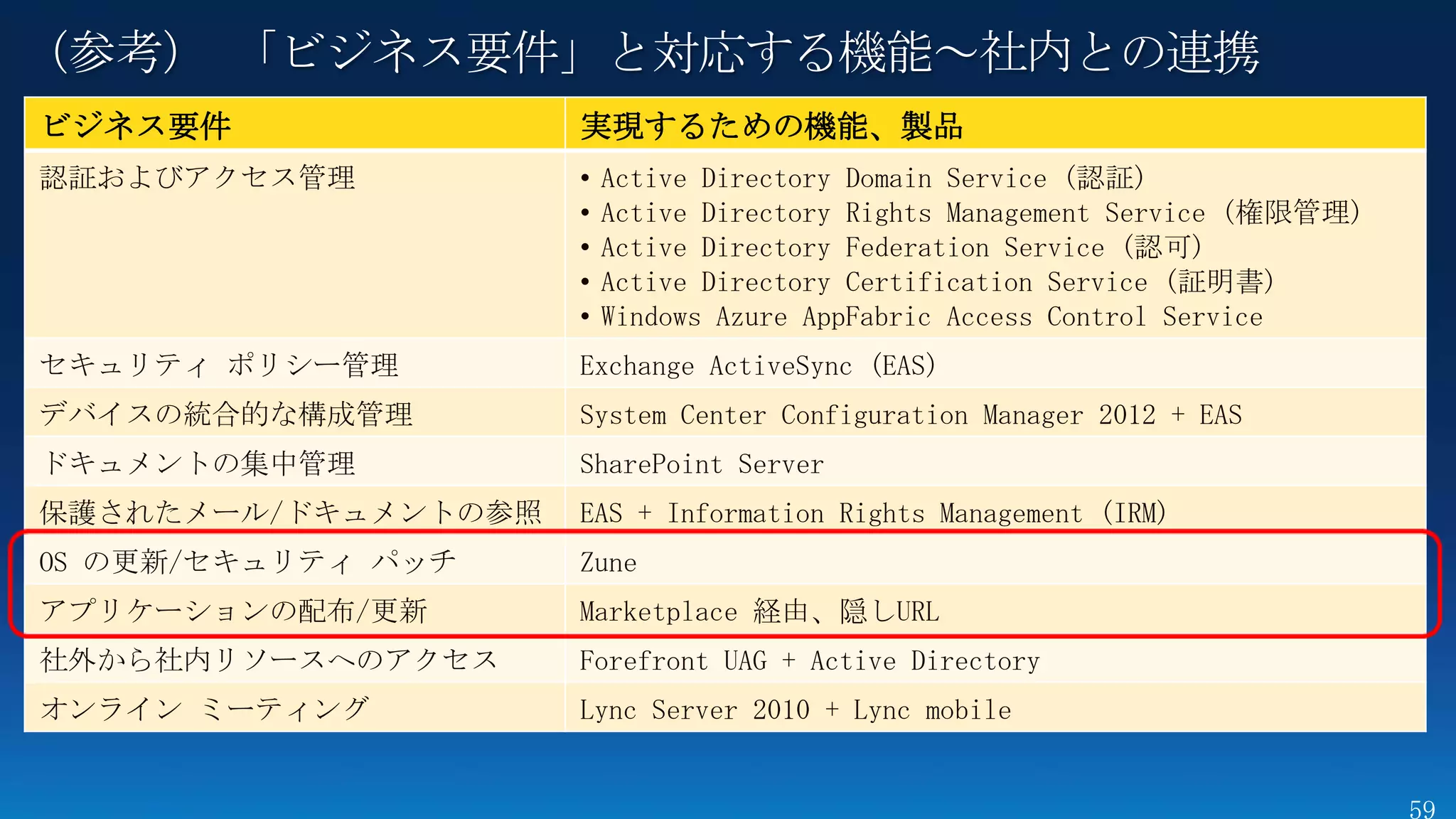

59. (参考) 「ビジネス要件」と対応する機能~社内との連携

ビジネス要件 実現するための機能、製品

認証およびアクセス管理 • Active Directory Domain Service (認証)

• Active Directory Rights Management Service (権限管理)

• Active Directory Federation Service (認可)

• Active Directory Certification Service (証明書)

• Windows Azure AppFabric Access Control Service

セキュリティ ポリシー管理 Exchange ActiveSync (EAS)

デバイスの統合的な構成管理 System Center Configuration Manager 2012 + EAS

ドキュメントの集中管理 SharePoint Server

保護されたメール/ドキュメントの参照 EAS + Information Rights Management (IRM)

OS の更新/セキュリティ パッチ Zune

アプリケーションの配布/更新 Marketplace 経由、隠しURL

社外から社内リソースへのアクセス Forefront UAG + Active Directory

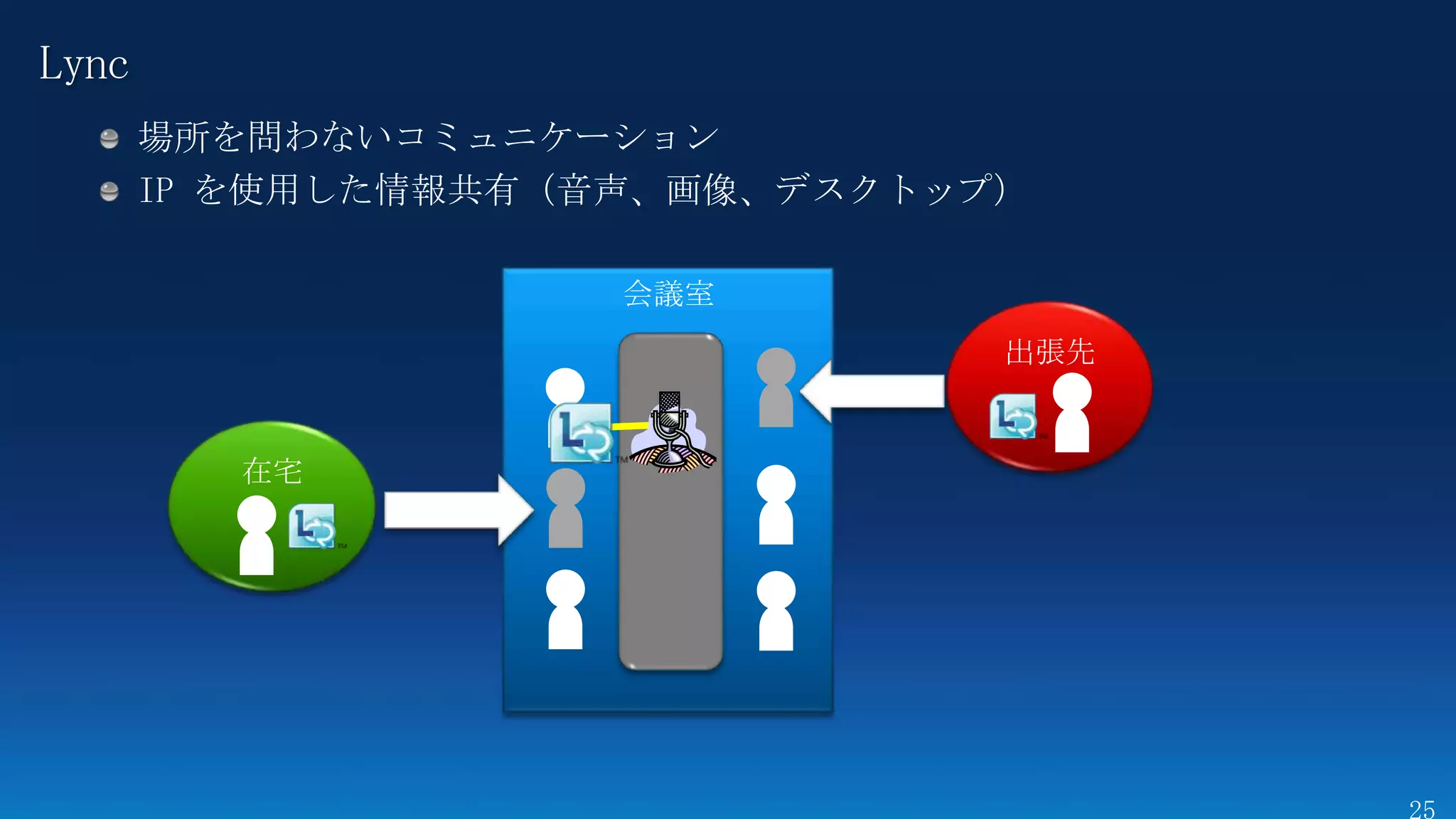

オンライン ミーティング Lync Server 2010 + Lync mobile

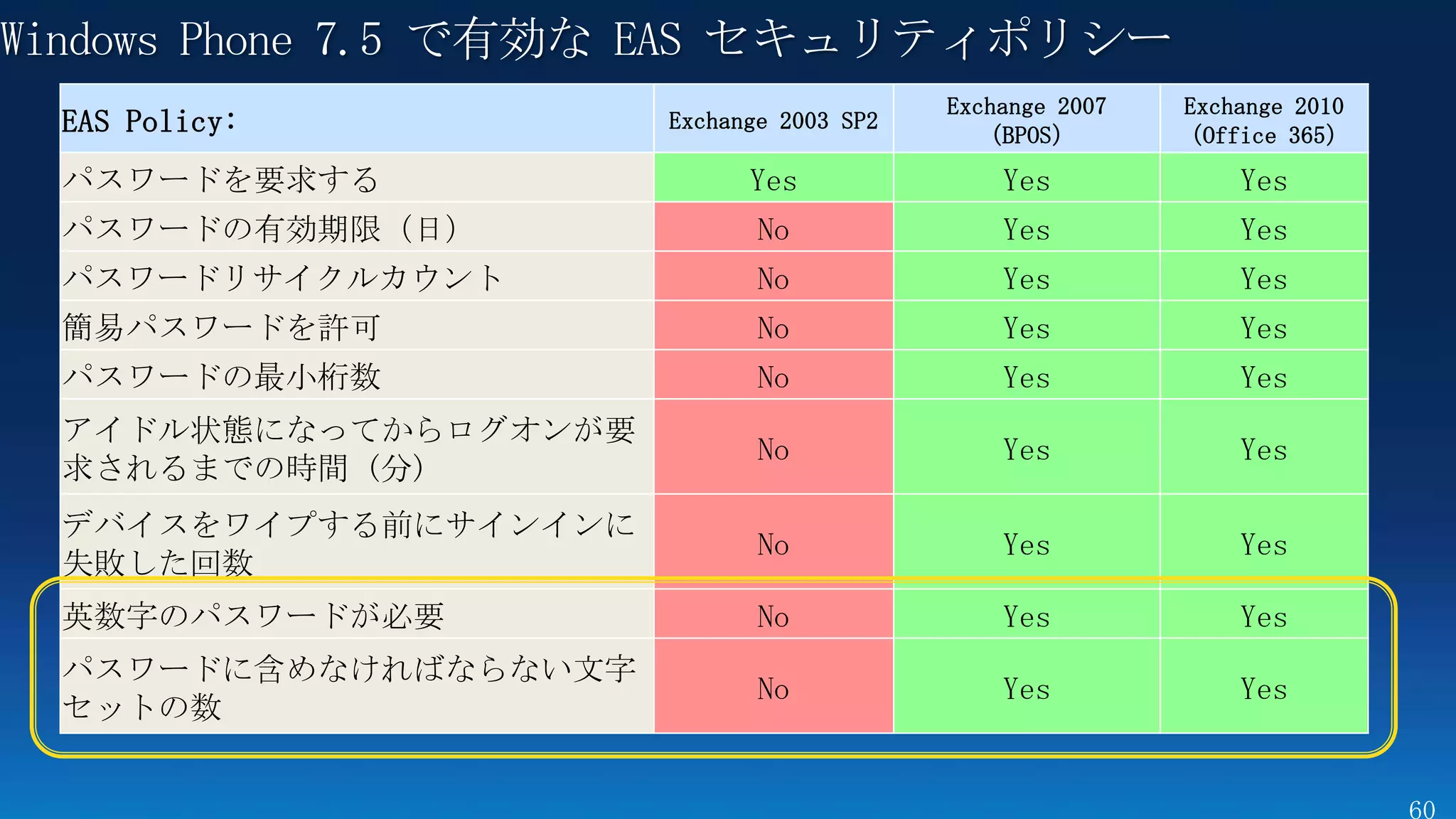

60. Windows Phone 7.5 で有効な EAS セキュリティポリシー

Exchange 2007 Exchange 2010

EAS Policy: Exchange 2003 SP2

(BPOS) (Office 365)

パスワードを要求する Yes Yes Yes

パスワードの有効期限(日) No Yes Yes

パスワードリサイクルカウント No Yes Yes

簡易パスワードを許可 No Yes Yes

パスワードの最小桁数 No Yes Yes

アイドル状態になってからログオンが要

No Yes Yes

求されるまでの時間 (分)

デバイスをワイプする前にサインインに

No Yes Yes

失敗した回数

英数字のパスワードが必要 No Yes Yes

パスワードに含めなければならない文字

No Yes Yes

セットの数

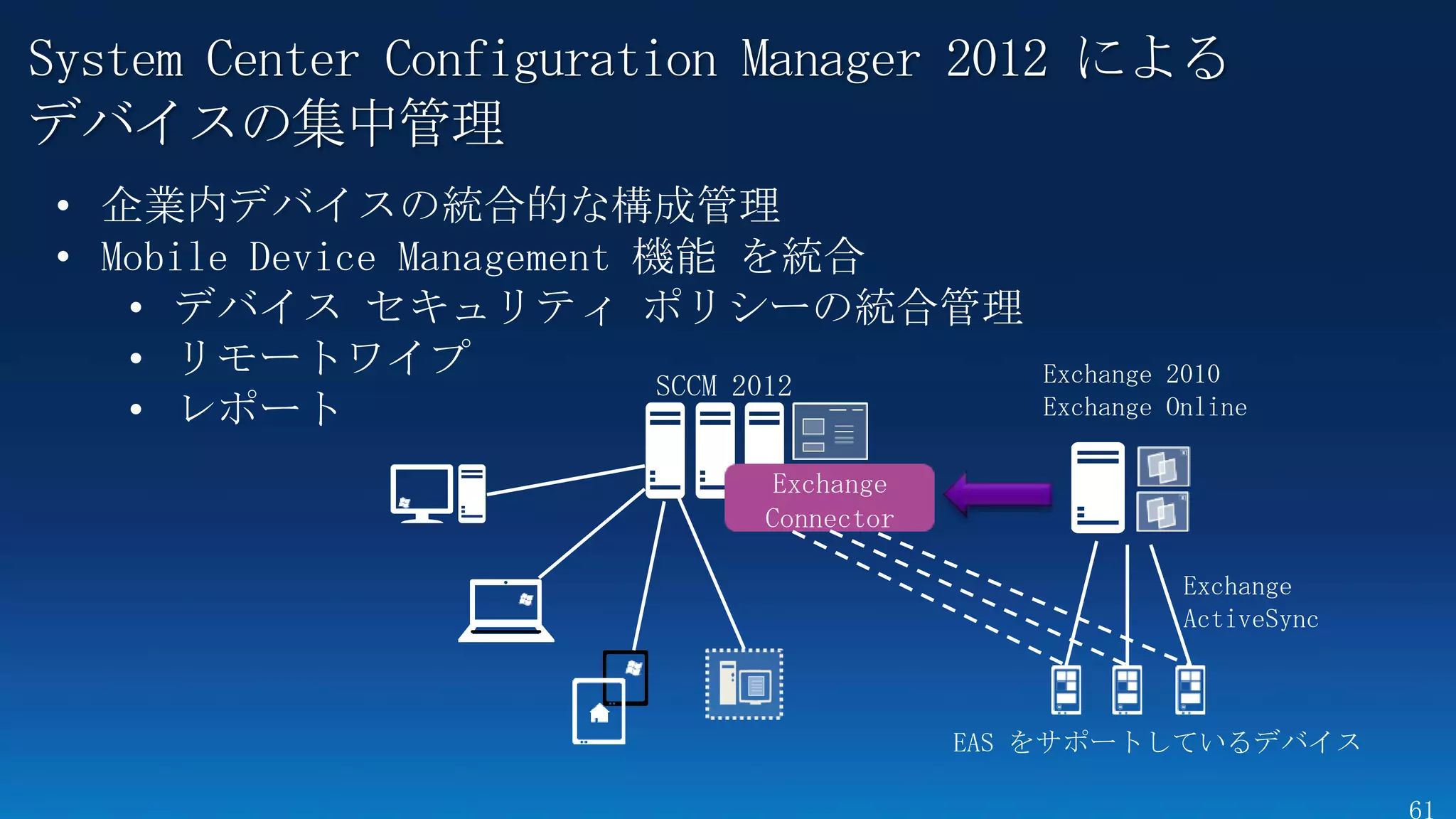

61. System Center Configuration Manager 2012 による

デバイスの集中管理

• 企業内デバイスの統合的な構成管理

• Mobile Device Management 機能 を統合

• デバイス セキュリティ ポリシーの統合管理

• リモートワイプ Exchange 2010

SCCM 2012

• レポート Exchange Online

Exchange

Connector

Exchange

ActiveSync

EAS をサポートしているデバイス

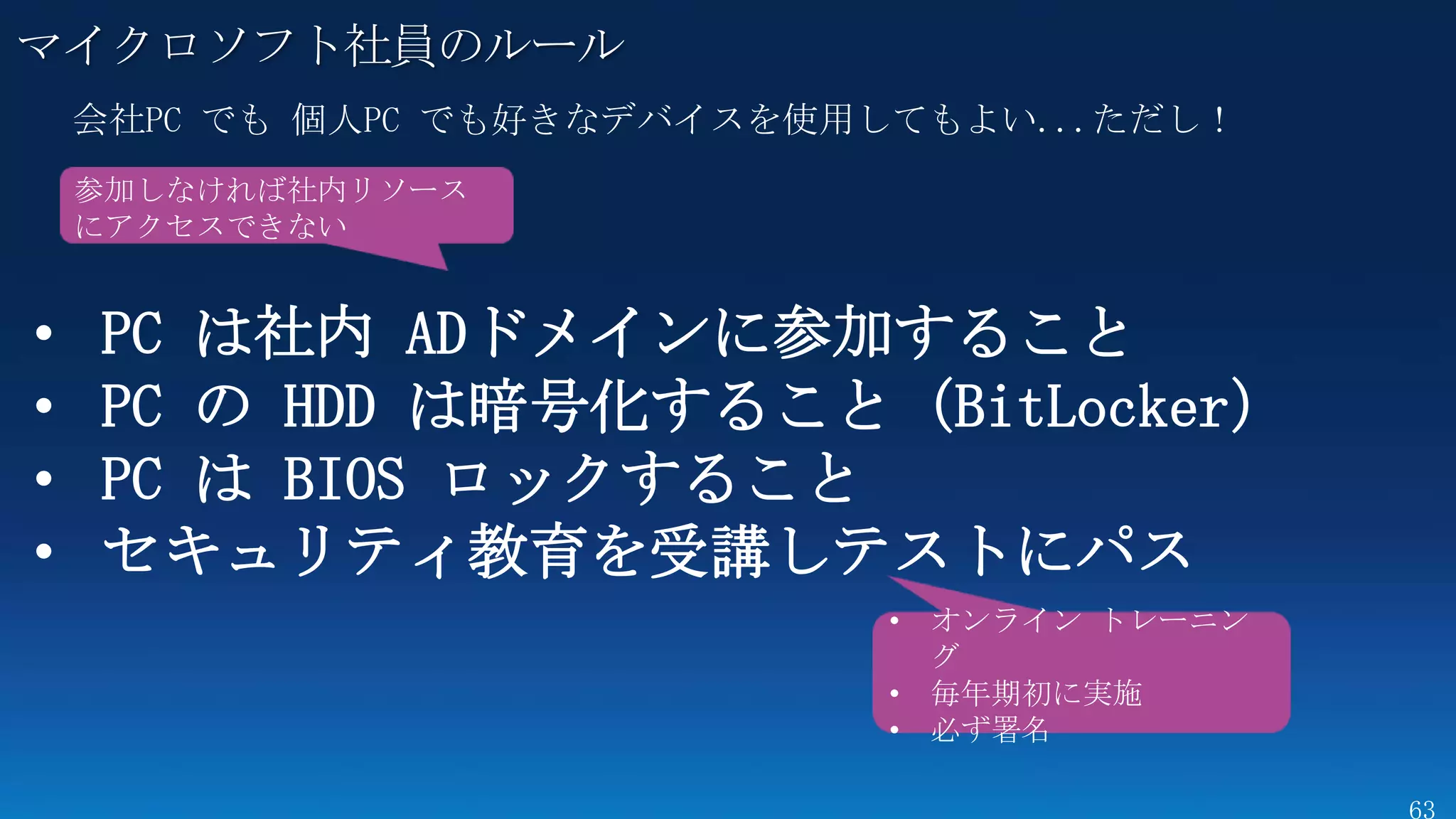

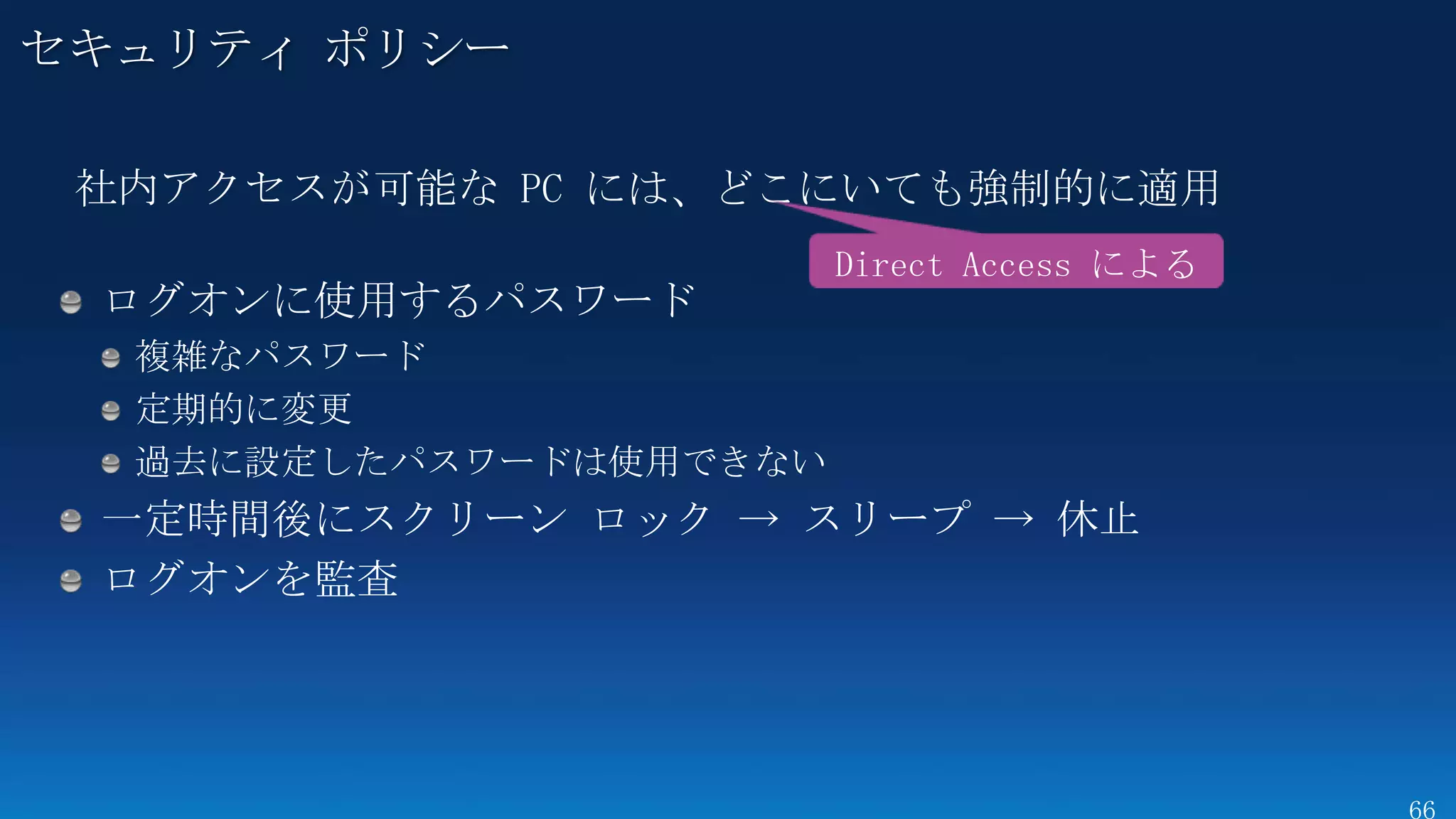

62. 63. マイクロソフト社員のルール

参加しなければ社内リソース

にアクセスできない

• PC は社内 ADドメインに参加すること

• PC の HDD は暗号化すること(BitLocker)

• PC は BIOS ロックすること

• セキュリティ教育を受講しテストにパス

• オンライン トレーニン

グ

• 毎年期初に実施

• 必ず署名

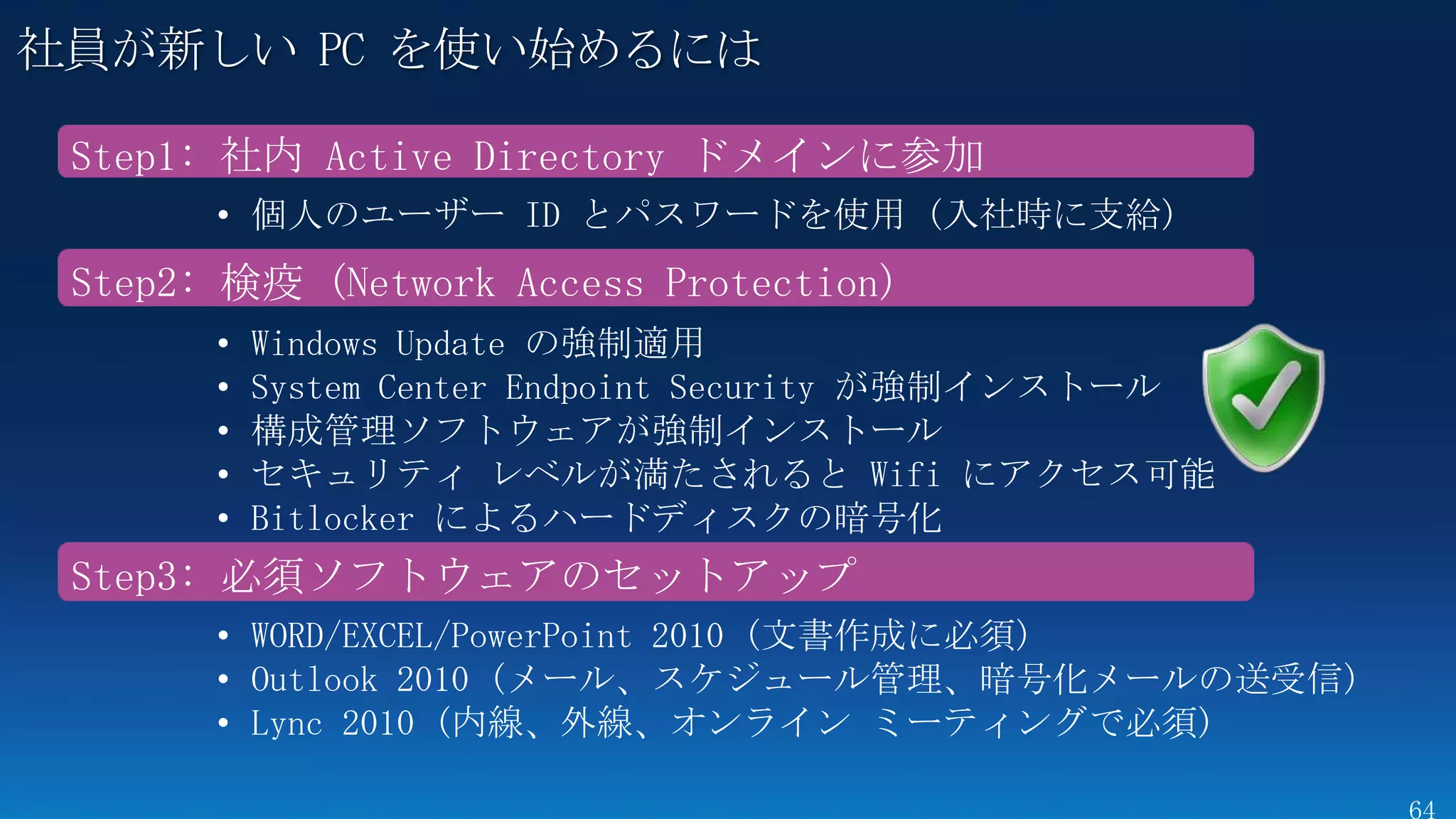

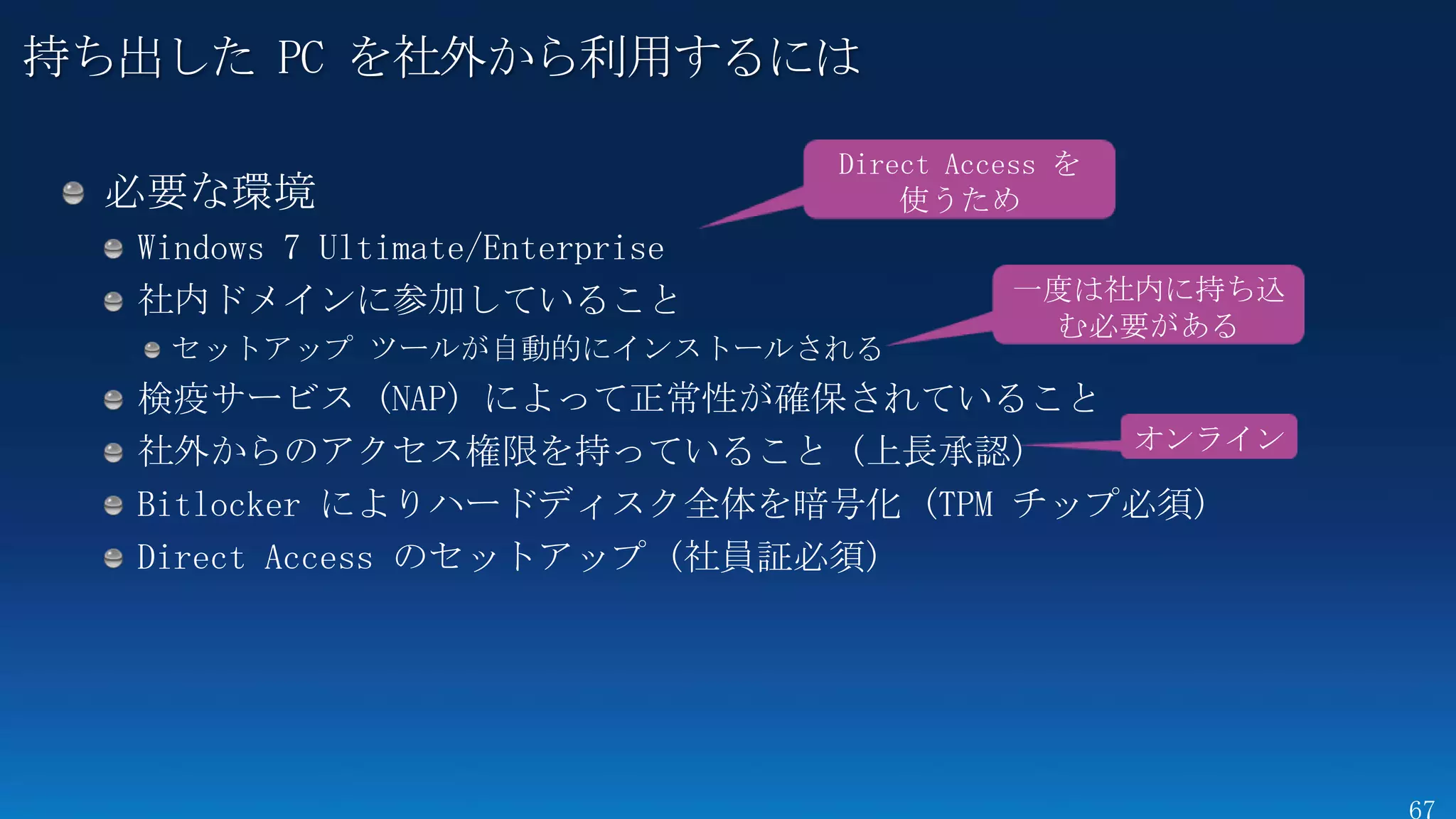

64. 社員が新しい PC を使い始めるには

Step1: 社内 Active Directory ドメインに参加

• 個人のユーザー ID とパスワードを使用 (入社時に支給)

Step2: 検疫 (Network Access Protection)

• Windows Update の強制適用

• System Center Endpoint Security が強制インストール

• 構成管理ソフトウェアが強制インストール

• セキュリティ レベルが満たされると Wifi にアクセス可能

• Bitlocker によるハードディスクの暗号化

Step3: 必須ソフトウェアのセットアップ

• WORD/EXCEL/PowerPoint 2010 (文書作成に必須)

• Outlook 2010 (メール、スケジュール管理、暗号化メールの送受信)

• Lync 2010 (内線、外線、オンライン ミーティングで必須)

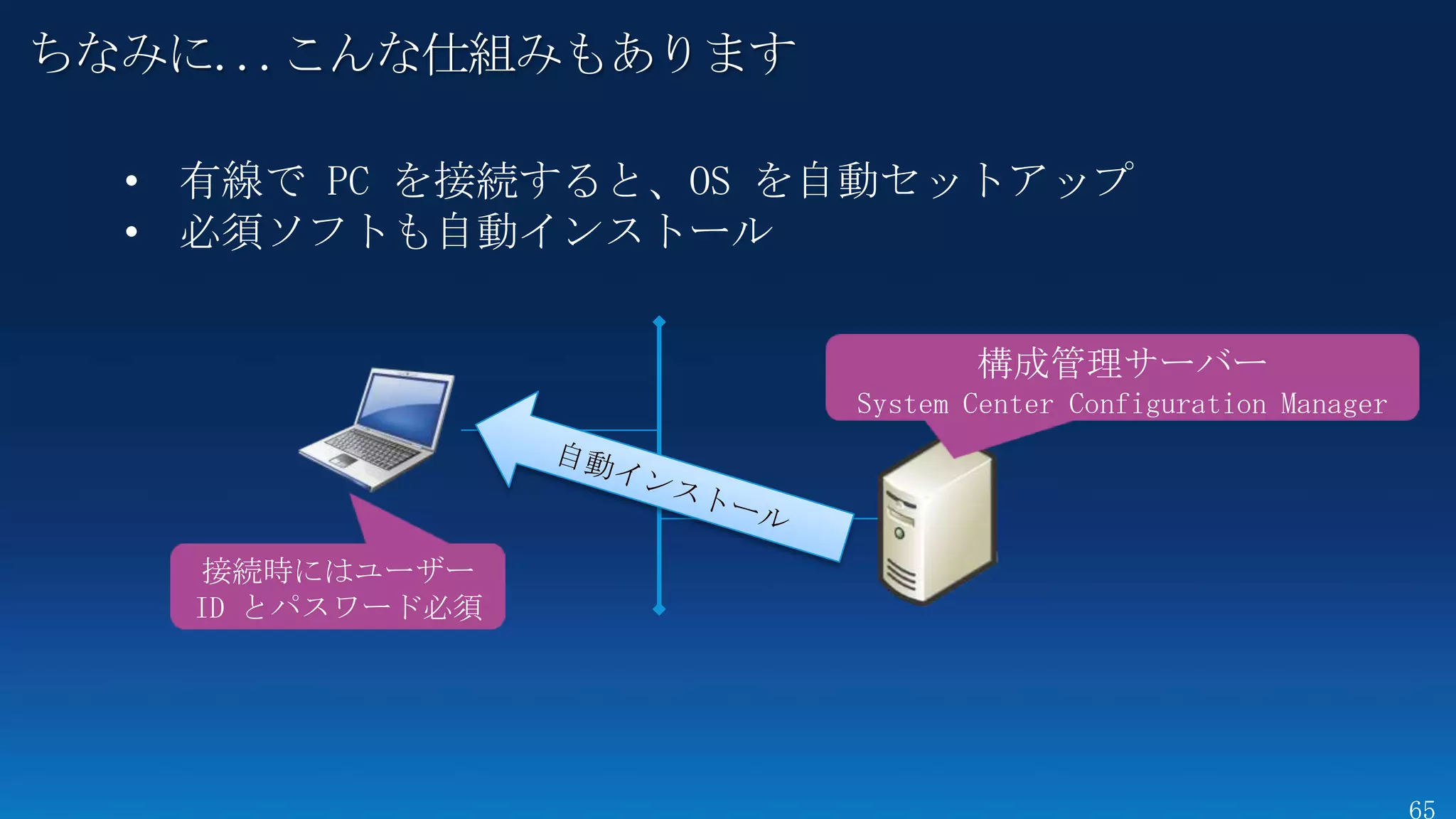

65. ちなみに...こんな仕組みもあります

• 有線で PC を接続すると、OS を自動セットアップ

• 必須ソフトも自動インストール

構成管理サーバー

System Center Configuration Manager

接続時にはユーザー

ID とパスワード必須

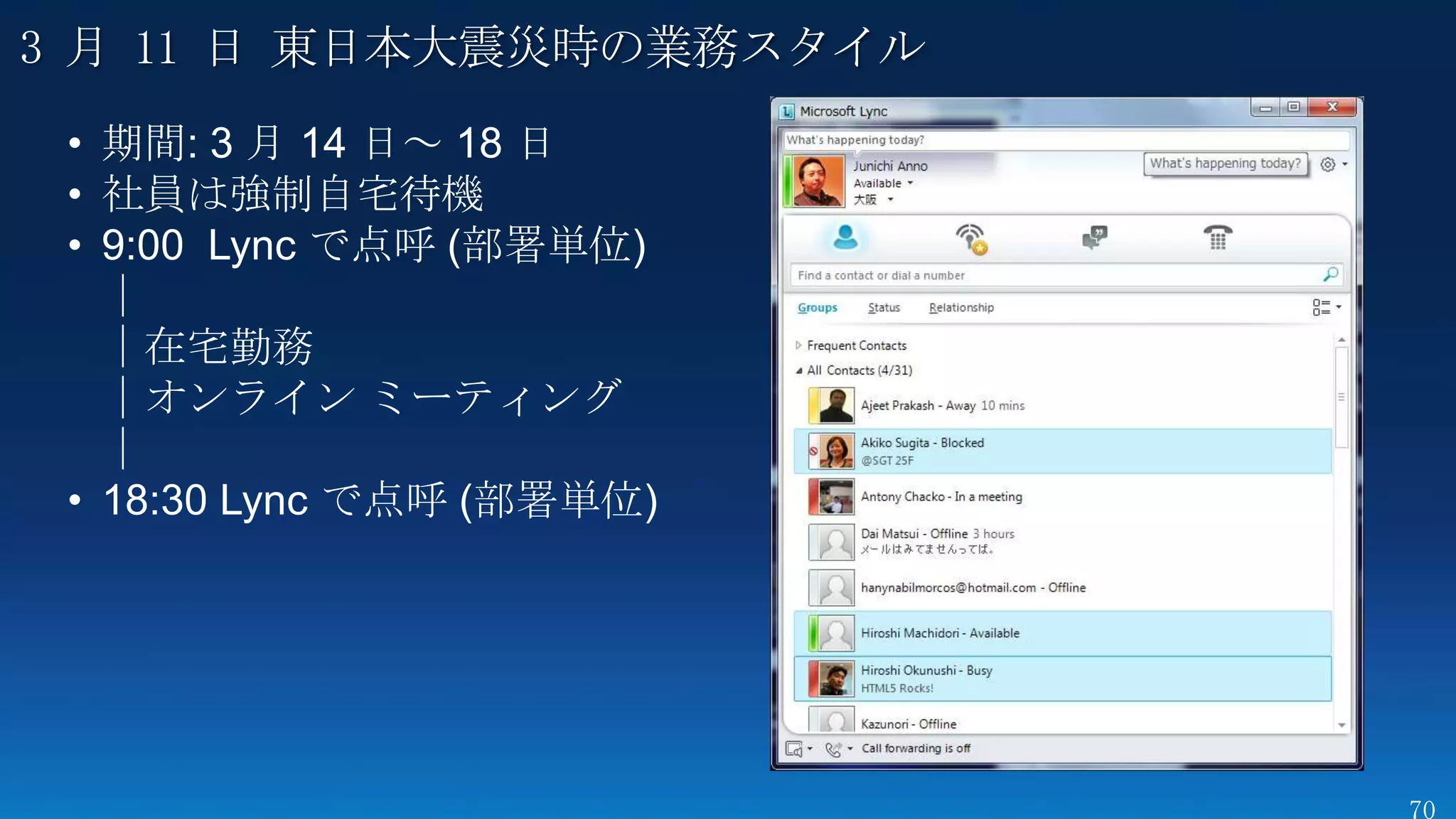

66. 67. 68. 69. 70. 3 月 11 日 東日本大震災時の業務スタイル

• 期間: 3 月 14 日~ 18 日

• 社員は強制自宅待機

• 9:00 Lync で点呼 (部署単位)

|

|在宅勤務

|オンライン ミーティング

|

• 18:30 Lync で点呼 (部署単位)

71. ちなみに...在宅勤務に移行すると会社での電力消費量は 0 に

家庭での電気料金例 850円/月 [想定条件]

・Windows 7 ノートブック 1台

(平均消費電力量 16W)

・稼働時間: 8時間 / 日

・東京電力: 従量電灯B 30A

使用量 5 kWh での試算

89.8

53.4

47.7

震災前平日平均 在宅期間中平日平均 通常業務後平日平均 休日平均

照明 コンセント 動力

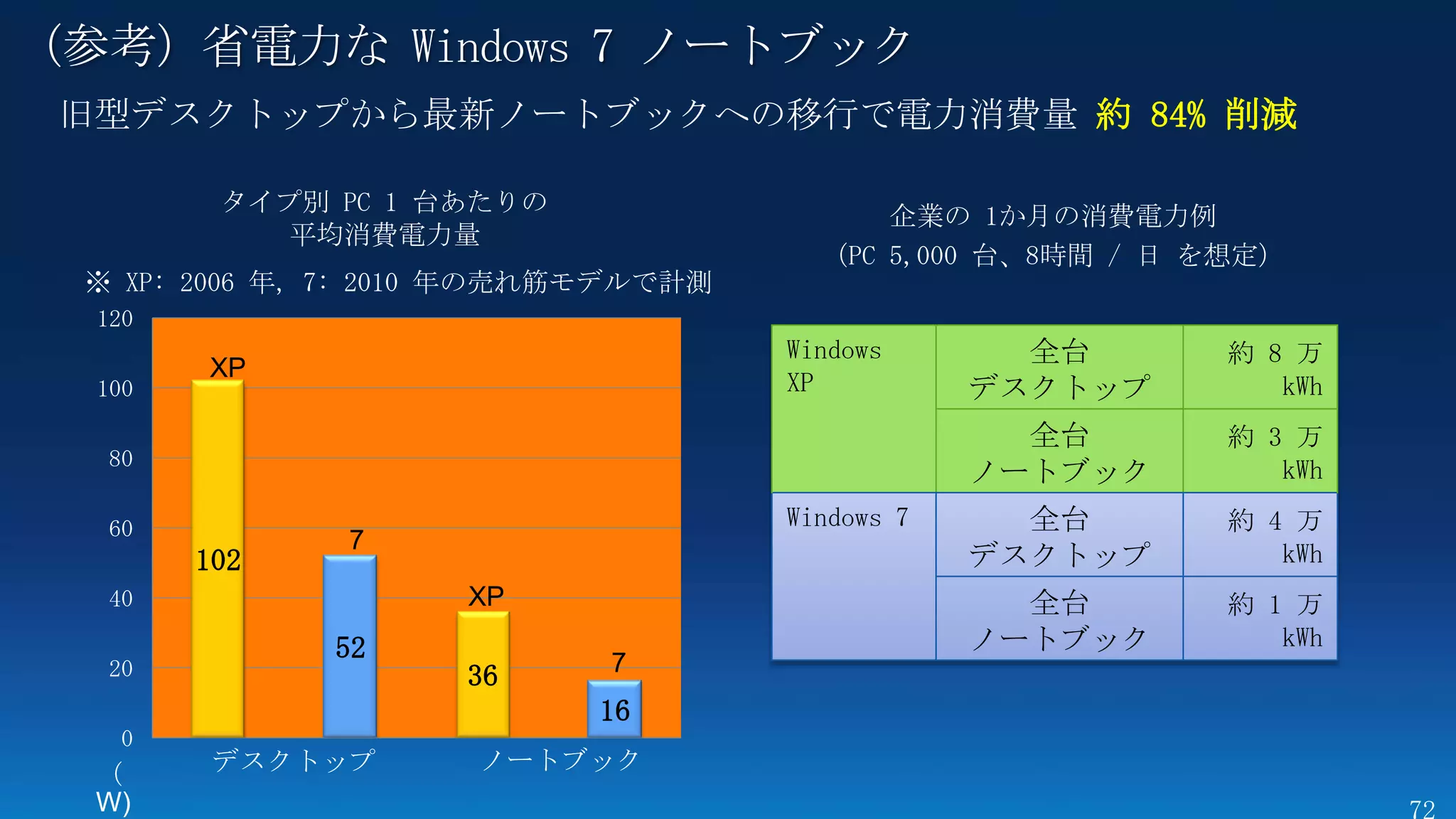

72. (参考)省電力な Windows 7 ノートブック

旧型デスクトップから最新ノートブックへの移行で電力消費量 約 84% 削減

タイプ別 PC 1 台あたりの

企業の 1か月の消費電力例

平均消費電力量

(PC 5,000 台、8時間 / 日 を想定)

※ XP: 2006 年, 7: 2010 年の売れ筋モデルで計測

120

Windows 全台 約 8 万

XP

100 XP デスクトップ kWh

全台 約 3 万

80

ノートブック kWh

60 Windows 7 全台 約 4 万

7 kWh

102 デスクトップ

40 XP 全台 約 1 万

52 ノートブック kWh

20 7

36

16

0

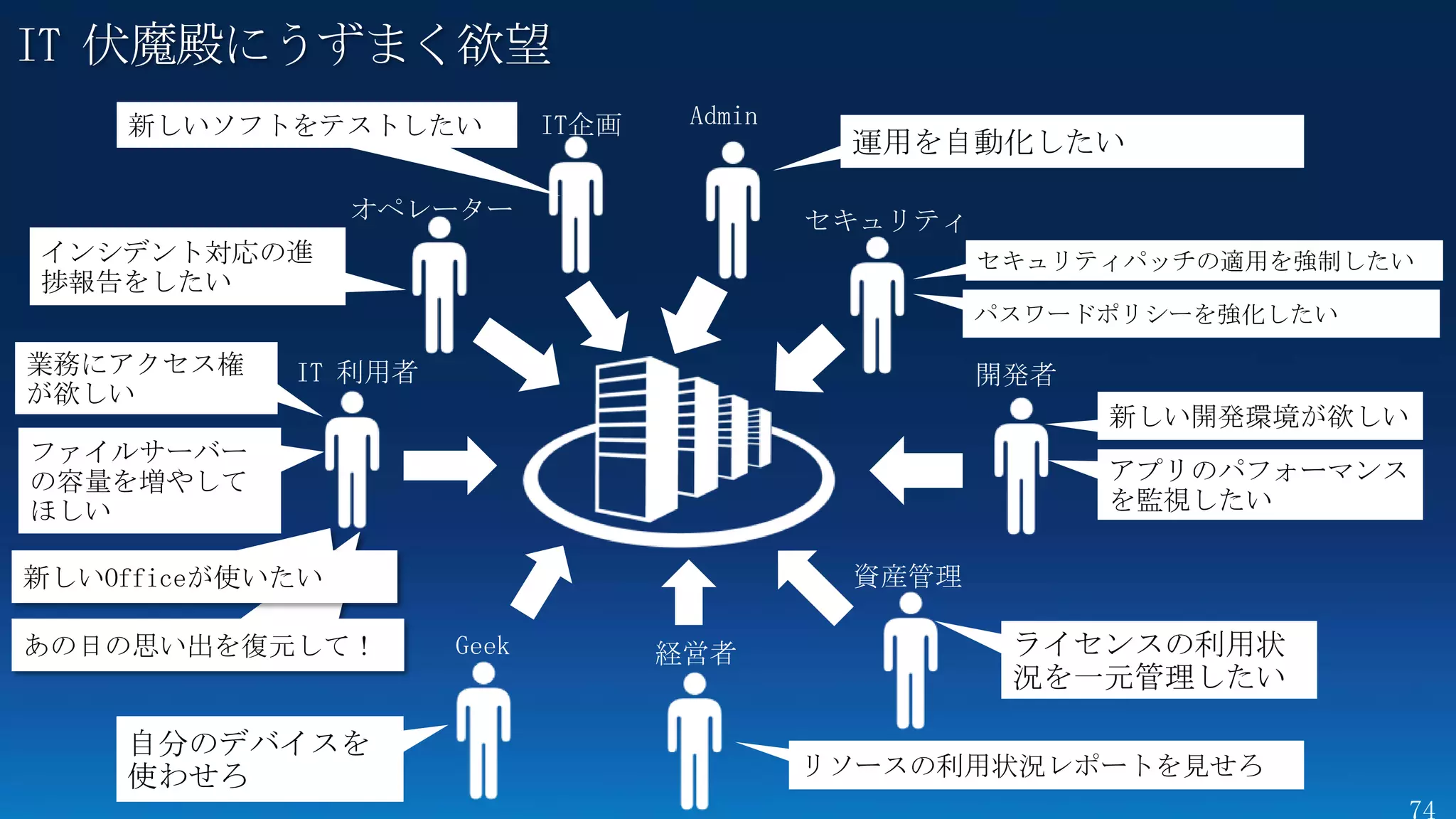

73. 74. IT 伏魔殿にうずまく欲望

新しいソフトをテストしたい

運用を自動化したい

インシデント対応の進 セキュリティパッチの適用を強制したい

捗報告をしたい

パスワードポリシーを強化したい

業務にアクセス権

が欲しい

新しい開発環境が欲しい

ファイルサーバー

の容量を増やして アプリのパフォーマンス

ほしい を監視したい

新しいOfficeが使いたい

あの日の思い出を復元して! ライセンスの利用状

況を一元管理したい

自分のデバイスを

使わせろ リソースの利用状況レポートを見せろ

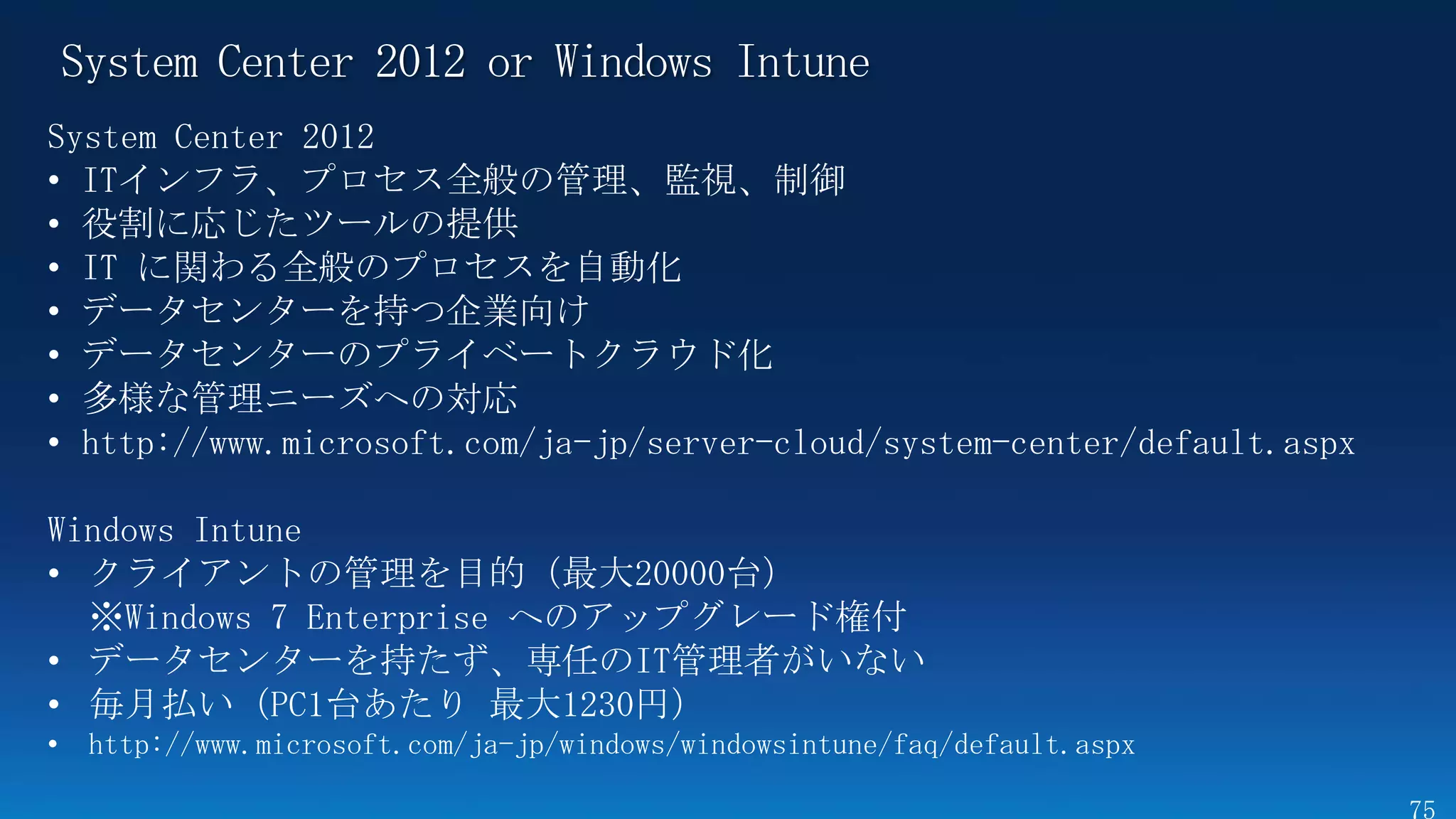

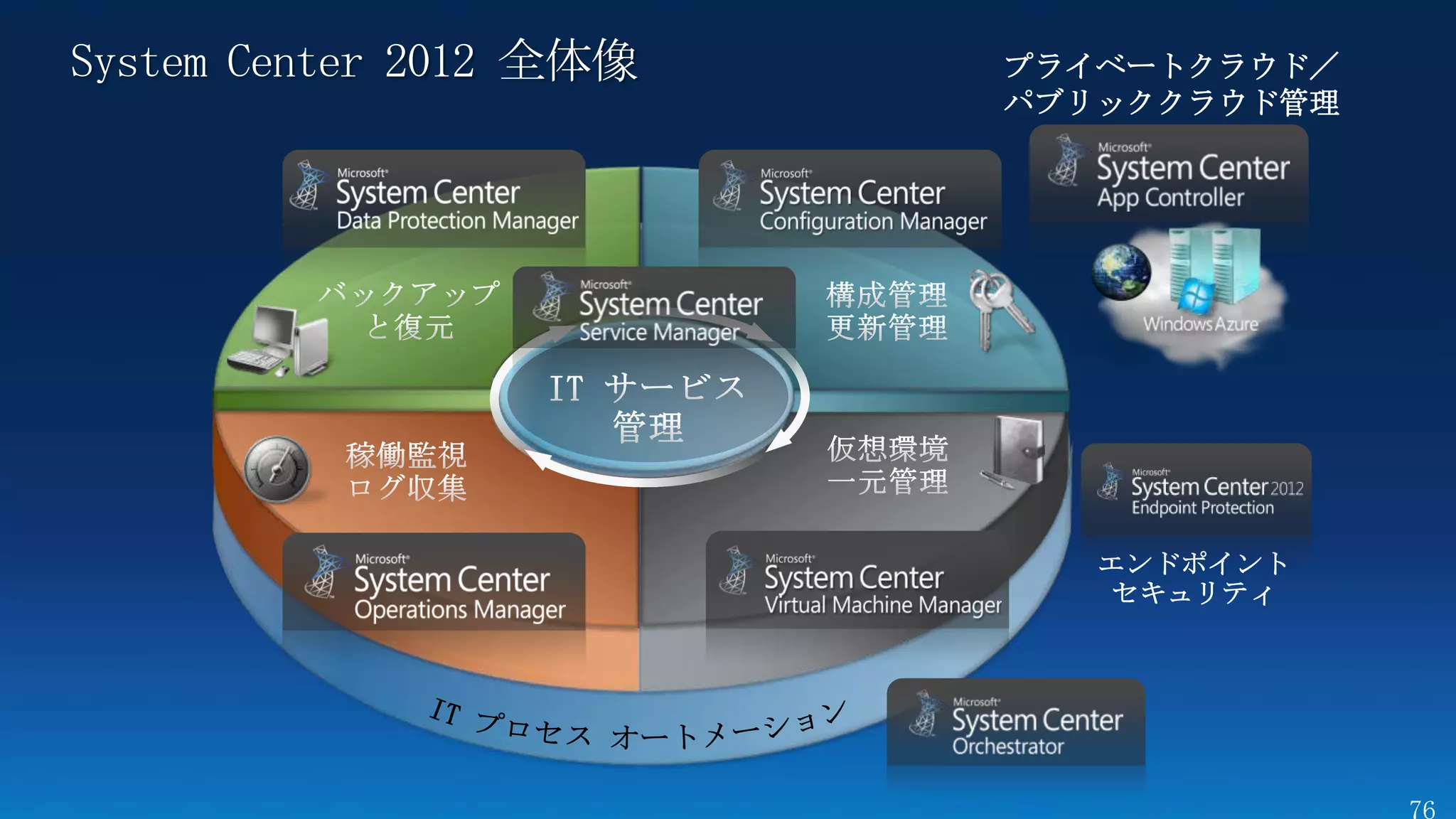

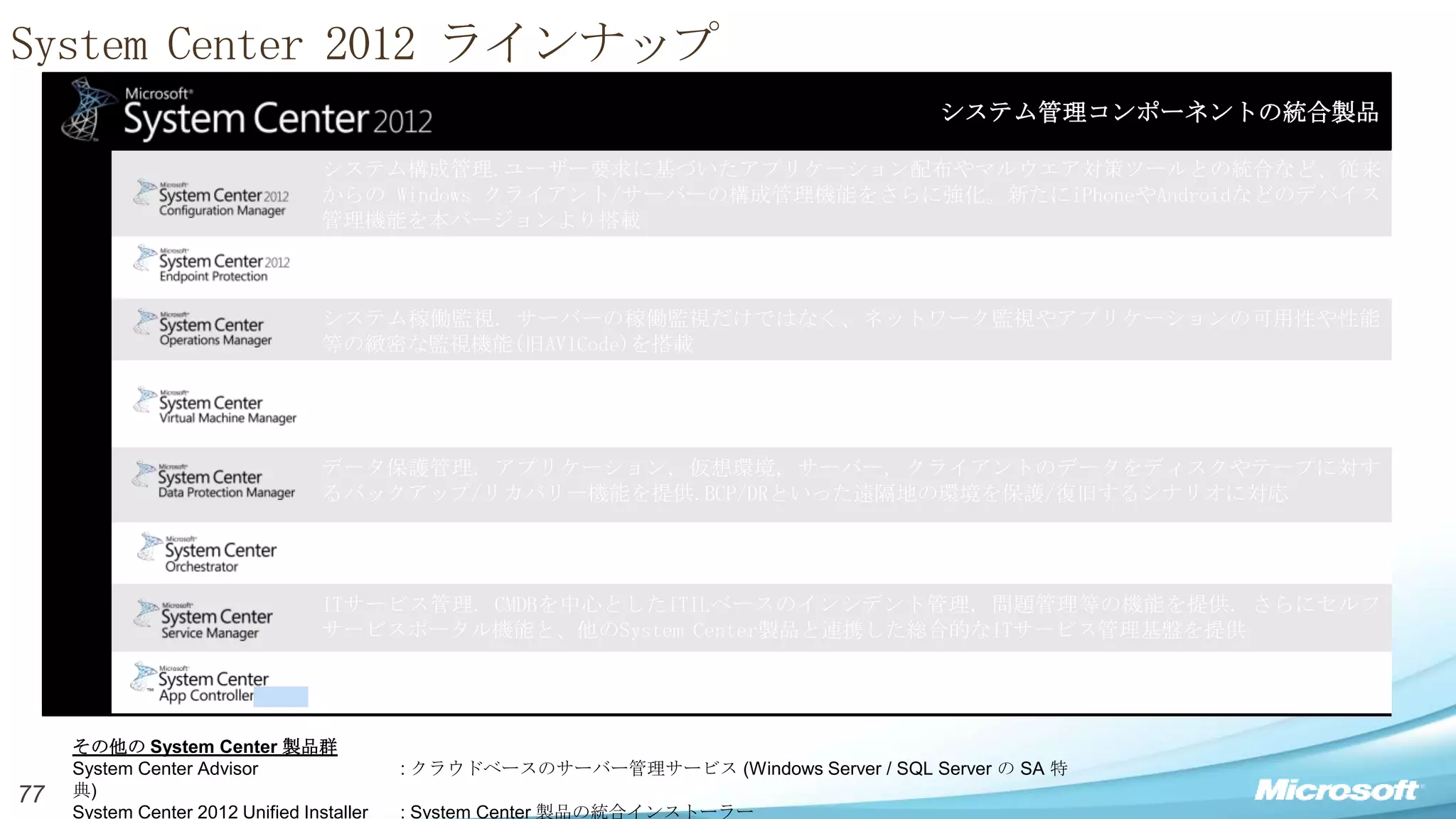

75. 76. 77. System Center 2012 ラインナップ

システム管理コンポーネントの統合製品

システム構成管理.ユーザー要求に基づいたアプリケーション配布やマルウエア対策ツールとの統合など、従来

からの Windows クライアント/サーバーの構成管理機能をさらに強化。新たにiPhoneやAndroidなどのデバイス

管理機能を本バージョンより搭載

マルウェア対策機能(旧 Forefront Endpoint Protection) を System Center のコンポーネントとして提供、

Configuration Manager を管理基盤とし、ウイルス検知状態の確認等を実施

システム稼働監視. サーバーの稼働監視だけではなく、ネットワーク監視やアプリケーションの可用性や性能

等の緻密な監視機能(旧AVICode)を搭載

仮想環境管理. Hyper-V, VMware, Xen等の複数仮想化基盤に対応.物理/仮想サーバーの管理だけではなく、 ス

トレージ, ネットワーク, アプリケーションの多岐にわたるリソースを統合管理することで、柔軟なプライ

ベートクラウド環境を実現

データ保護管理. アプリケーション, 仮想環境, サーバー, クライアントのデータをディスクやテープに対す

るバックアップ/リカバリー機能を提供.BCP/DRといった遠隔地の環境を保護/復旧するシナリオに対応

ITプロセス管理. システム運用管理にともなう様々なタスクをRunbook(作業フロー)としてデザイン、統合管理

し、ITプロセスの自動化を実現 (旧 Opalis)

ITサービス管理. CMDBを中心としたITILベースのインシデント管理, 問題管理等の機能を提供. さらにセルフ

サービスポータル機能と、他のSystem Center製品と連携した総合的なITサービス管理基盤を提供

プライベート&パブリッククラウドサービス管理. アプリケーション管理者にプライベートクラウドとパブ

リッククラウド(Windows Azure)との統合的なセルフサービス管理ポータルを提供

その他の System Center 製品群

System Center Advisor : クラウドベースのサーバー管理サービス (Windows Server / SQL Server の SA 特

77 典)

System Center 2012 Unified Installer : System Center 製品の統合インストーラー

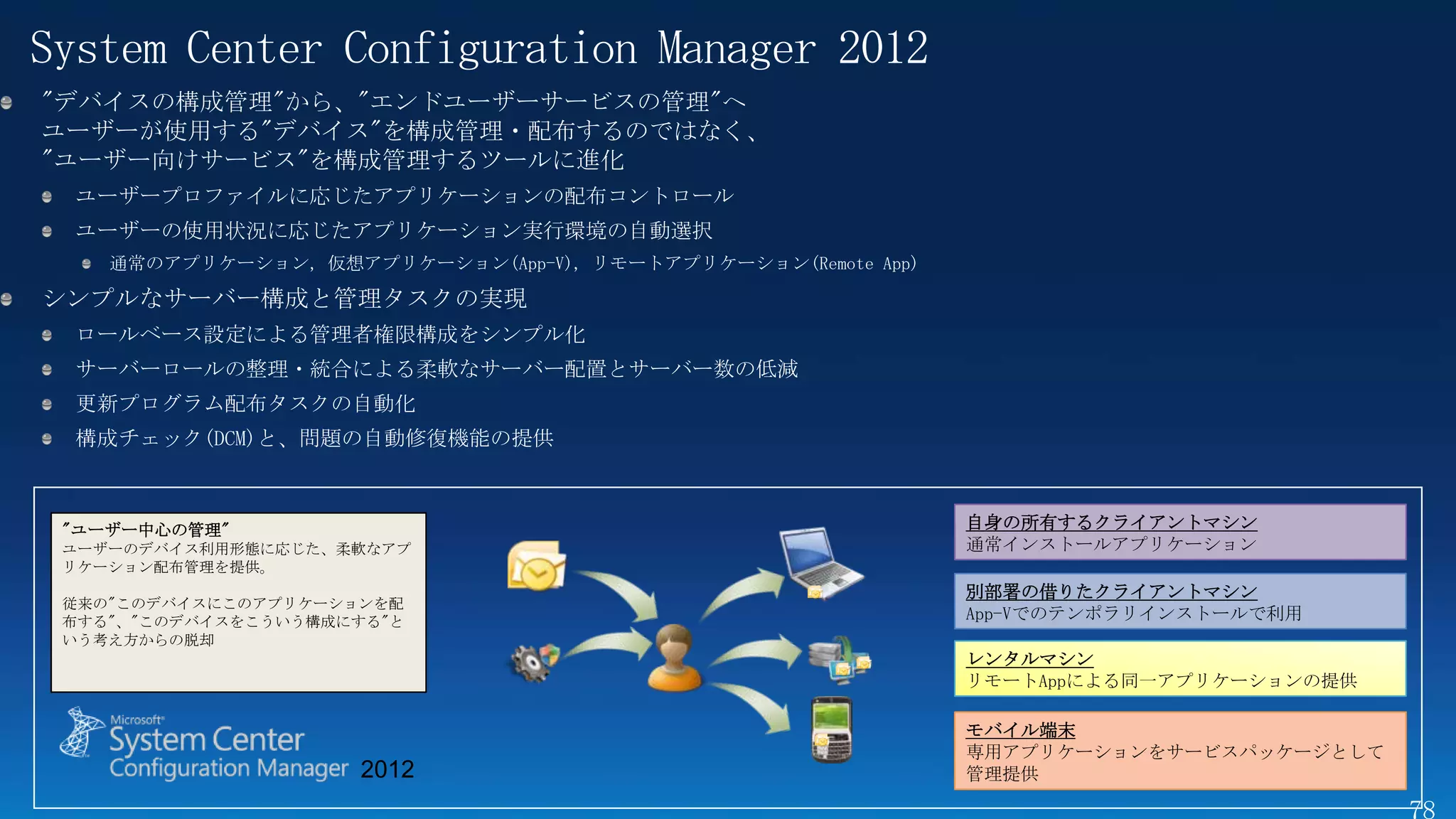

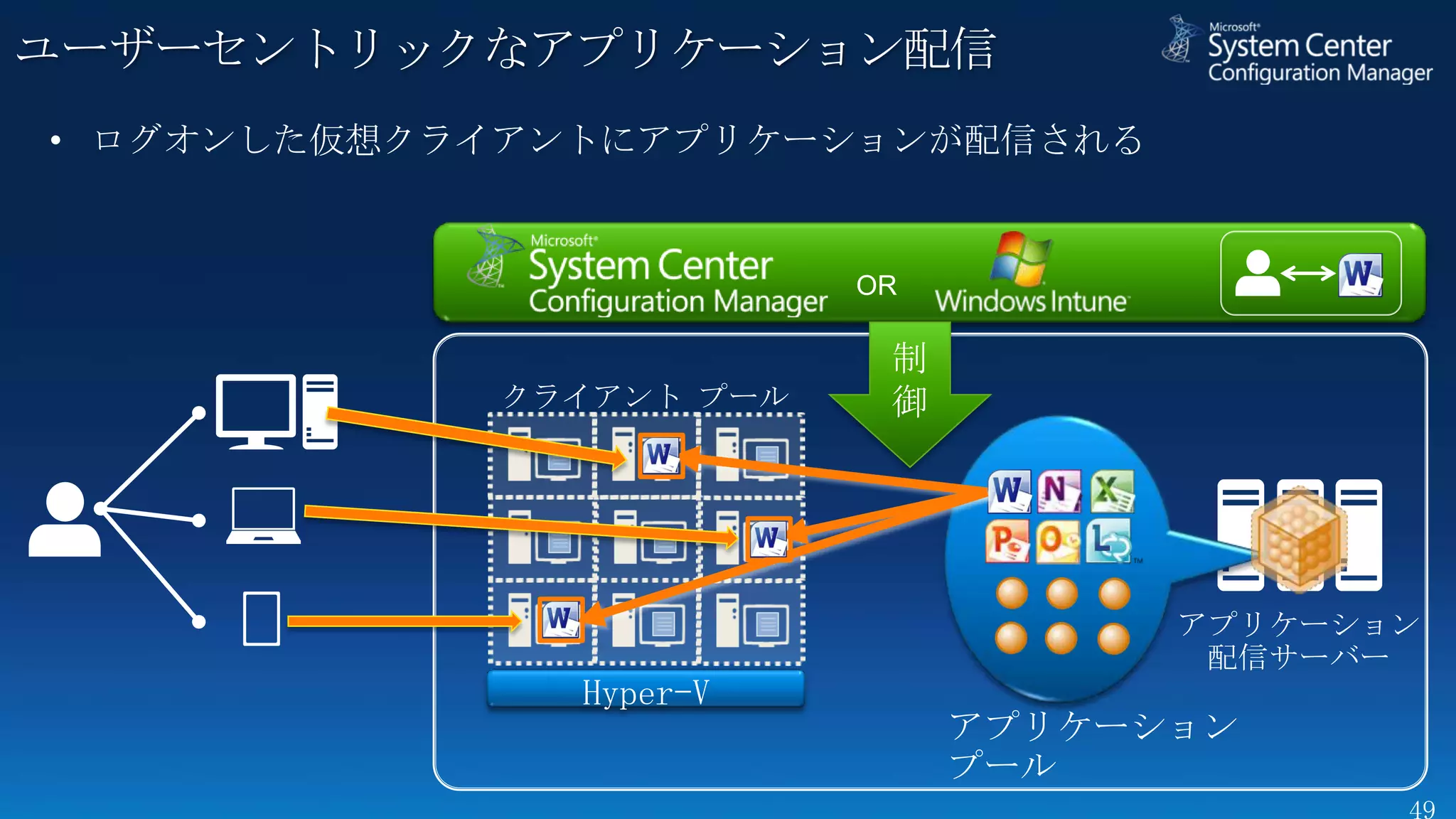

78. System Center Configuration Manager 2012

"デバイスの構成管理"から、"エンドユーザーサービスの管理"へ

ユーザーが使用する"デバイス"を構成管理・配布するのではなく、

"ユーザー向けサービス"を構成管理するツールに進化

ユーザープロファイルに応じたアプリケーションの配布コントロール

ユーザーの使用状況に応じたアプリケーション実行環境の自動選択

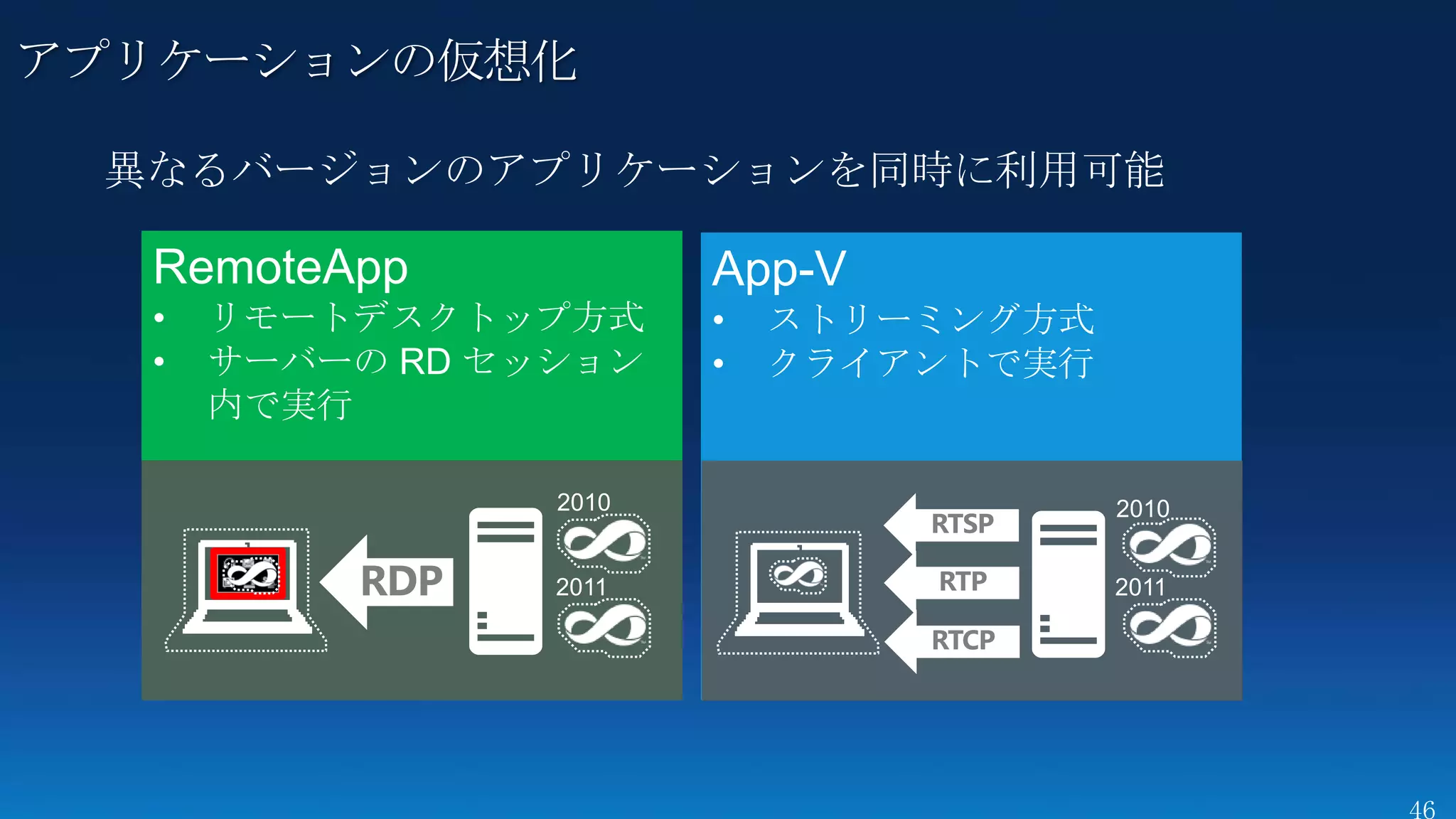

通常のアプリケーション, 仮想アプリケーション(App-V), リモートアプリケーション(Remote App)

シンプルなサーバー構成と管理タスクの実現

ロールベース設定による管理者権限構成をシンプル化

サーバーロールの整理・統合による柔軟なサーバー配置とサーバー数の低減

更新プログラム配布タスクの自動化

構成チェック(DCM)と、問題の自動修復機能の提供

"ユーザー中心の管理" 自身の所有するクライアントマシン

ユーザーのデバイス利用形態に応じた、柔軟なアプ 通常インストールアプリケーション

リケーション配布管理を提供。

別部署の借りたクライアントマシン

従来の"このデバイスにこのアプリケーションを配

布する"、"このデバイスをこういう構成にする"と App-Vでのテンポラリインストールで利用

いう考え方からの脱却

レンタルマシン

リモートAppによる同一アプリケーションの提供

モバイル端末

専用アプリケーションをサービスパッケージとして

2012 管理提供

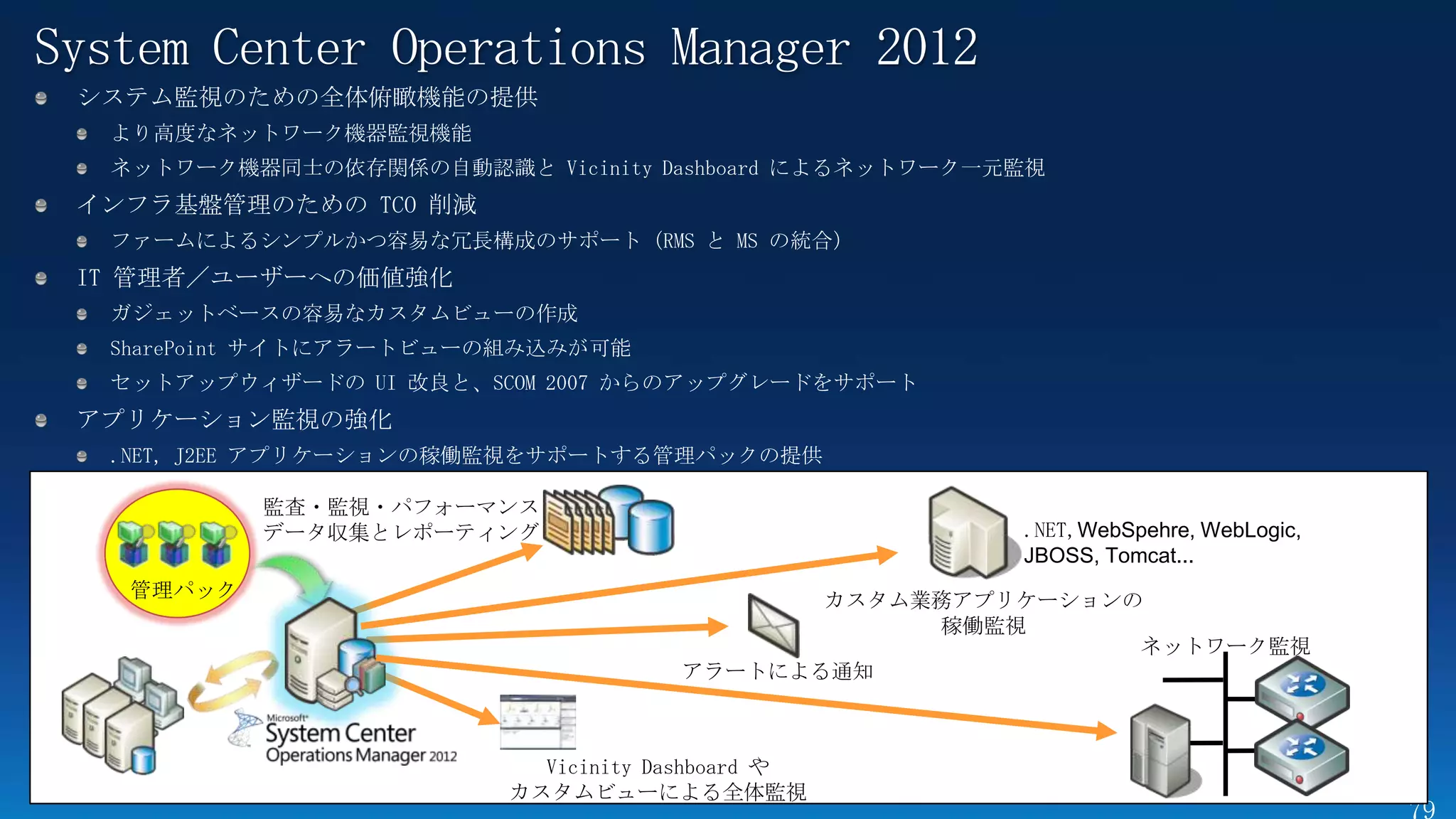

79. System Center Operations Manager 2012

監査・監視・パフォーマンス

データ収集とレポーティング .NET,WebSpehre, WebLogic,

JBOSS, Tomcat...

管理パック カスタム業務アプリケーションの

稼働監視

ネットワーク監視

アラートによる通知

Vicinity Dashboard や

カスタムビューによる全体監視

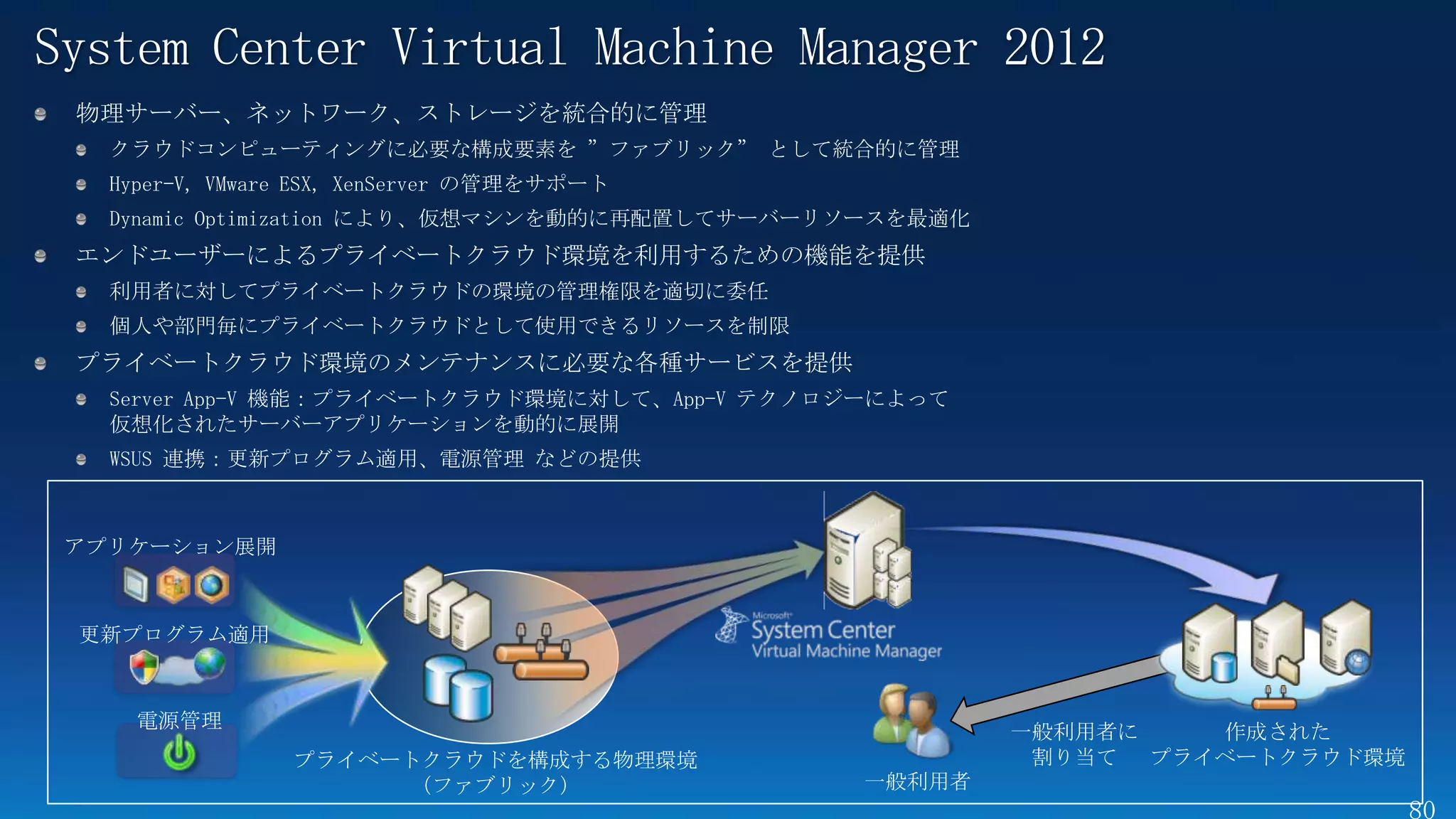

80. System Center Virtual Machine Manager 2012

物理サーバー、ネットワーク、ストレージを統合的に管理

クラウドコンピューティングに必要な構成要素を ”ファブリック” として統合的に管理

Hyper-V, VMware ESX, XenServer の管理をサポート

Dynamic Optimization により、仮想マシンを動的に再配置してサーバーリソースを最適化

エンドユーザーによるプライベートクラウド環境を利用するための機能を提供

利用者に対してプライベートクラウドの環境の管理権限を適切に委任

個人や部門毎にプライベートクラウドとして使用できるリソースを制限

プライベートクラウド環境のメンテナンスに必要な各種サービスを提供

Server App-V 機能:プライベートクラウド環境に対して、App-V テクノロジーによって

仮想化されたサーバーアプリケーションを動的に展開

WSUS 連携:更新プログラム適用、電源管理 などの提供

アプリケーション展開

更新プログラム適用

電源管理

一般利用者に 作成された

プライベートクラウドを構成する物理環境 割り当て プライベートクラウド環境

(ファブリック) 一般利用者

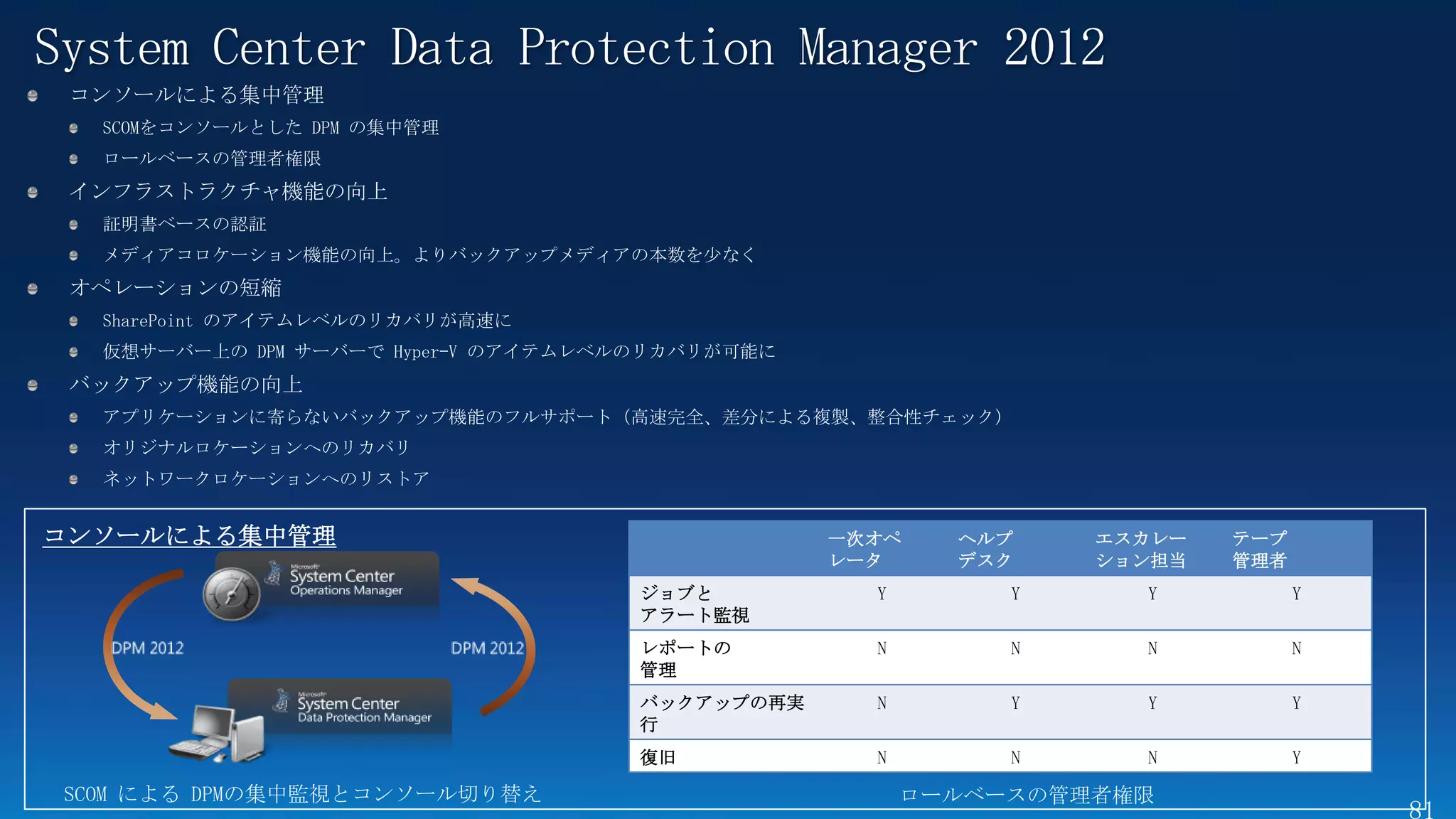

81. System Center Data Protection Manager 2012

コンソールによる集中管理 一次オペ ヘルプ エスカレー テープ

レータ デスク ション担当 管理者

ジョブと Y Y Y Y

アラート監視

レポートの N N N N

管理

バックアップの再実 N Y Y Y

行

復旧 N N N Y

SCOM による DPMの集中監視とコンソール切り替え ロールベースの管理者権限

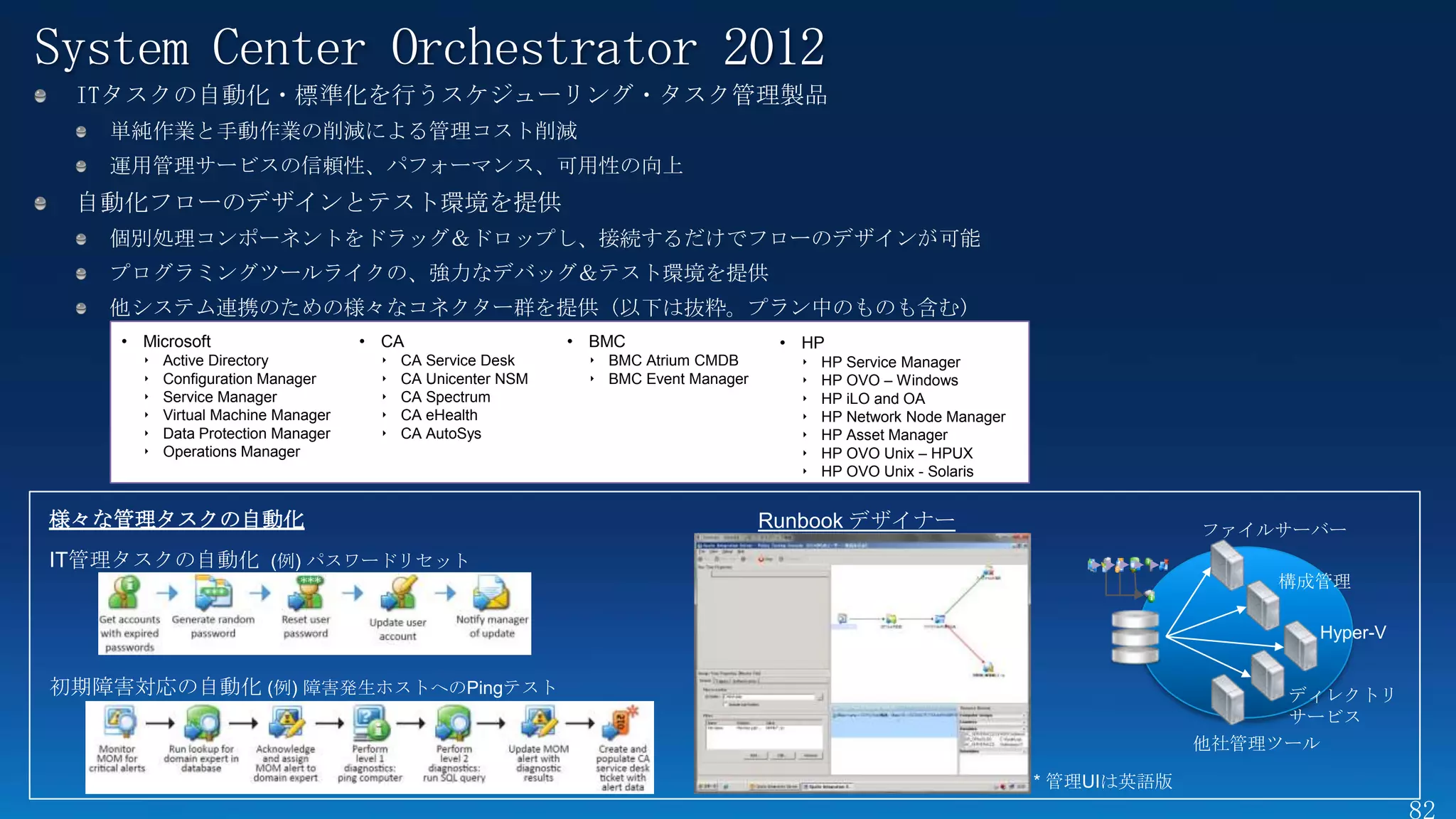

82. System Center Orchestrator 2012

ITタスクの自動化・標準化を行うスケジューリング・タスク管理製品

単純作業と手動作業の削減による管理コスト削減

運用管理サービスの信頼性、パフォーマンス、可用性の向上

自動化フローのデザインとテスト環境を提供

個別処理コンポーネントをドラッグ&ドロップし、接続するだけでフローのデザインが可能

プログラミングツールライクの、強力なデバッグ&テスト環境を提供

他システム連携のための様々なコネクター群を提供 (以下は抜粋。プラン中のものも含む)

• Microsoft • CA • BMC • HP

‣ Active Directory ‣ CA Service Desk ‣ BMC Atrium CMDB ‣ HP Service Manager

‣ Configuration Manager ‣ CA Unicenter NSM ‣ BMC Event Manager ‣ HP OVO – Windows

‣ Service Manager ‣ CA Spectrum ‣ HP iLO and OA

‣ Virtual Machine Manager ‣ CA eHealth ‣ HP Network Node Manager

‣ Data Protection Manager ‣ CA AutoSys ‣ HP Asset Manager

‣ Operations Manager ‣ HP OVO Unix – HPUX

‣ HP OVO Unix - Solaris

様々な管理タスクの自動化 Runbook デザイナー ファイルサーバー

IT管理タスクの自動化 (例) パスワードリセット

構成管理

Hyper-V

初期障害対応の自動化 (例) 障害発生ホストへのPingテスト ディレクトリ

サービス

他社管理ツール

* 管理UIは英語版

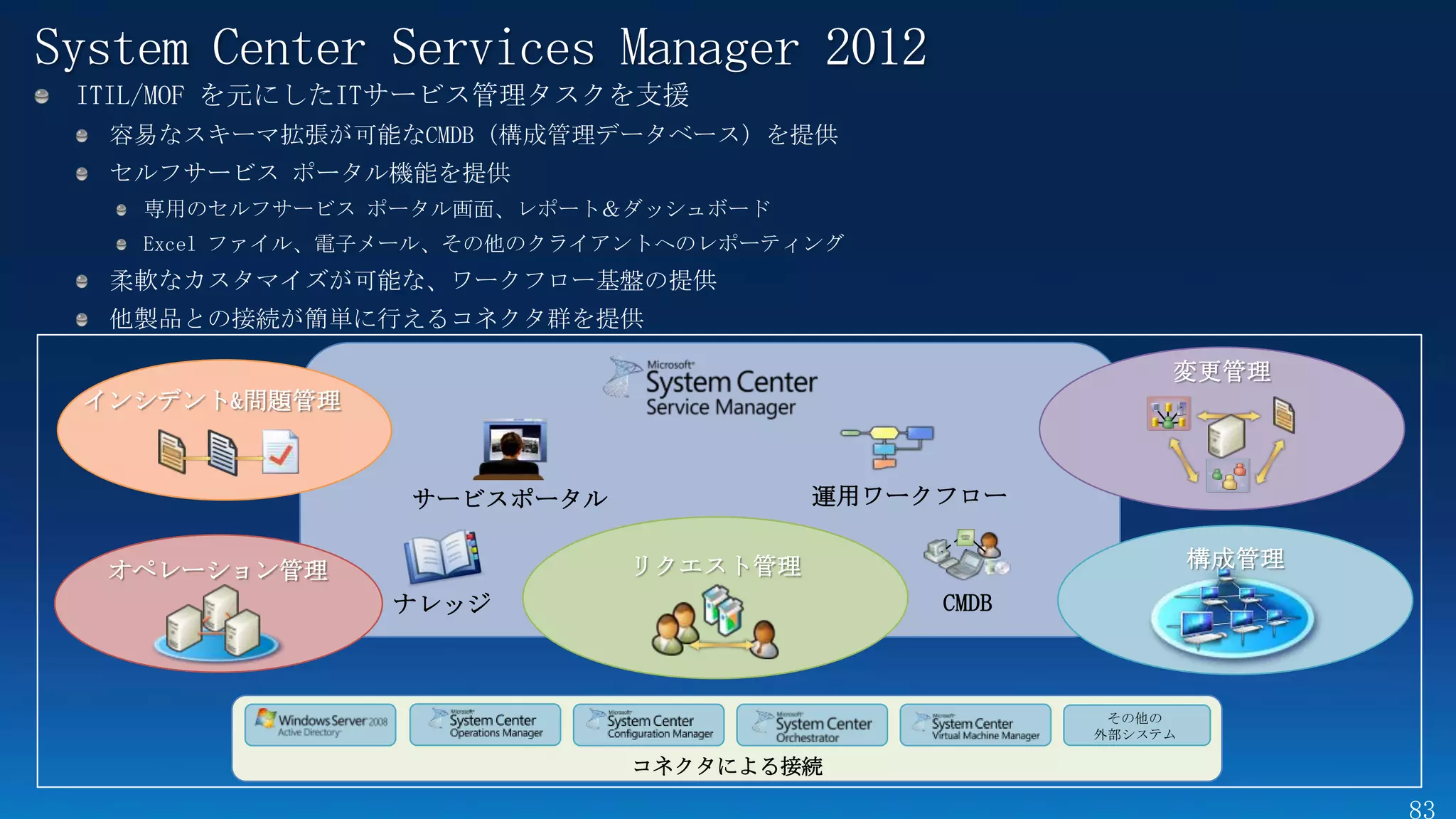

83. System Center Services Manager 2012

変更管理

インシデント&問題管理

サービスポータル 運用ワークフロー

オペレーション管理 リクエスト管理 構成管理

ナレッジ CMDB

その他の

外部システム

コネクタによる接続

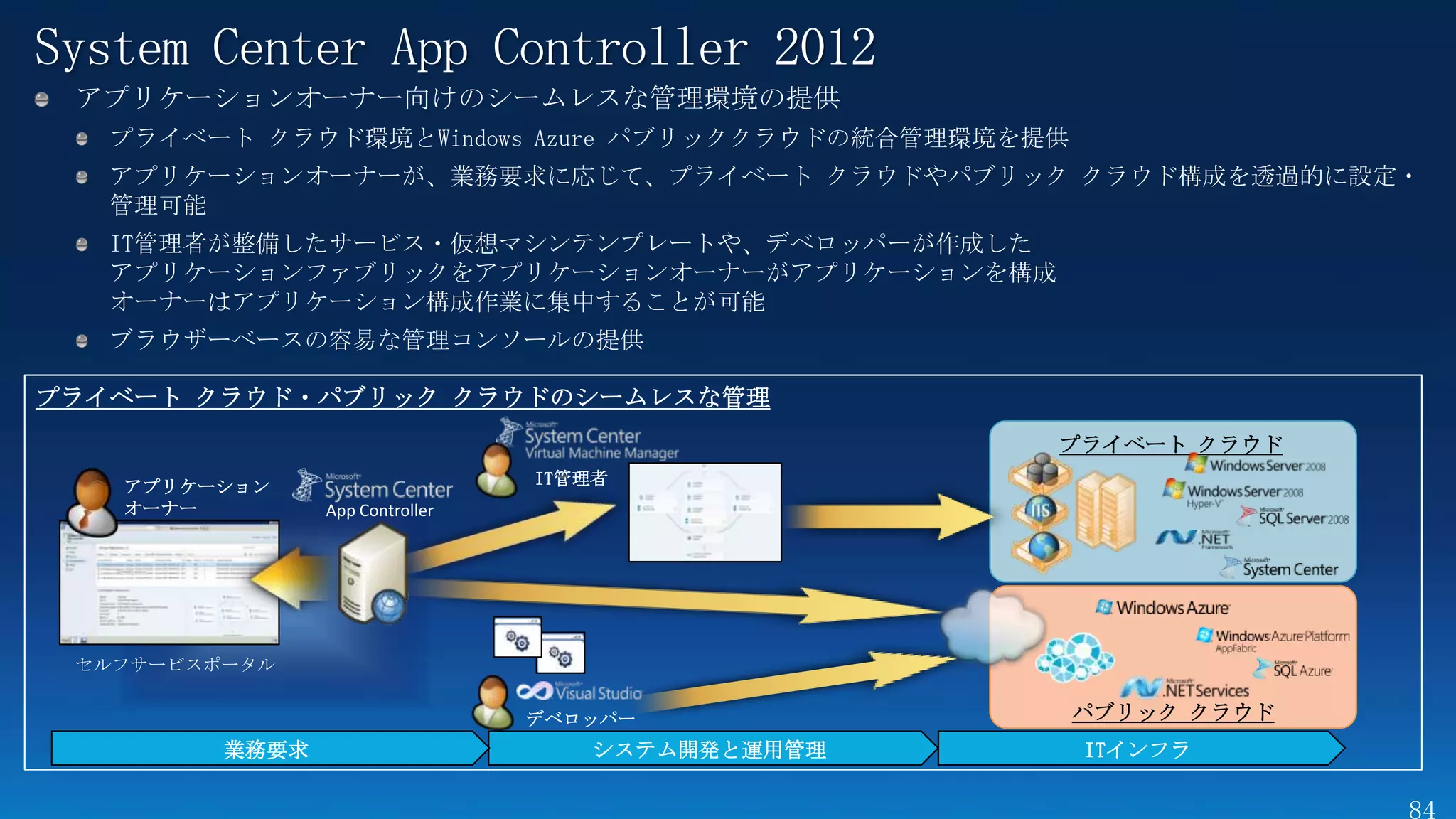

84. System Center App Controller 2012

プライベート クラウド・パブリック クラウドのシームレスな管理

プライベート クラウド

アプリケーション IT管理者

オーナー App Controller

セルフサービスポータル

デベロッパー パブリック クラウド

業務要求 システム開発と運用管理 ITインフラ

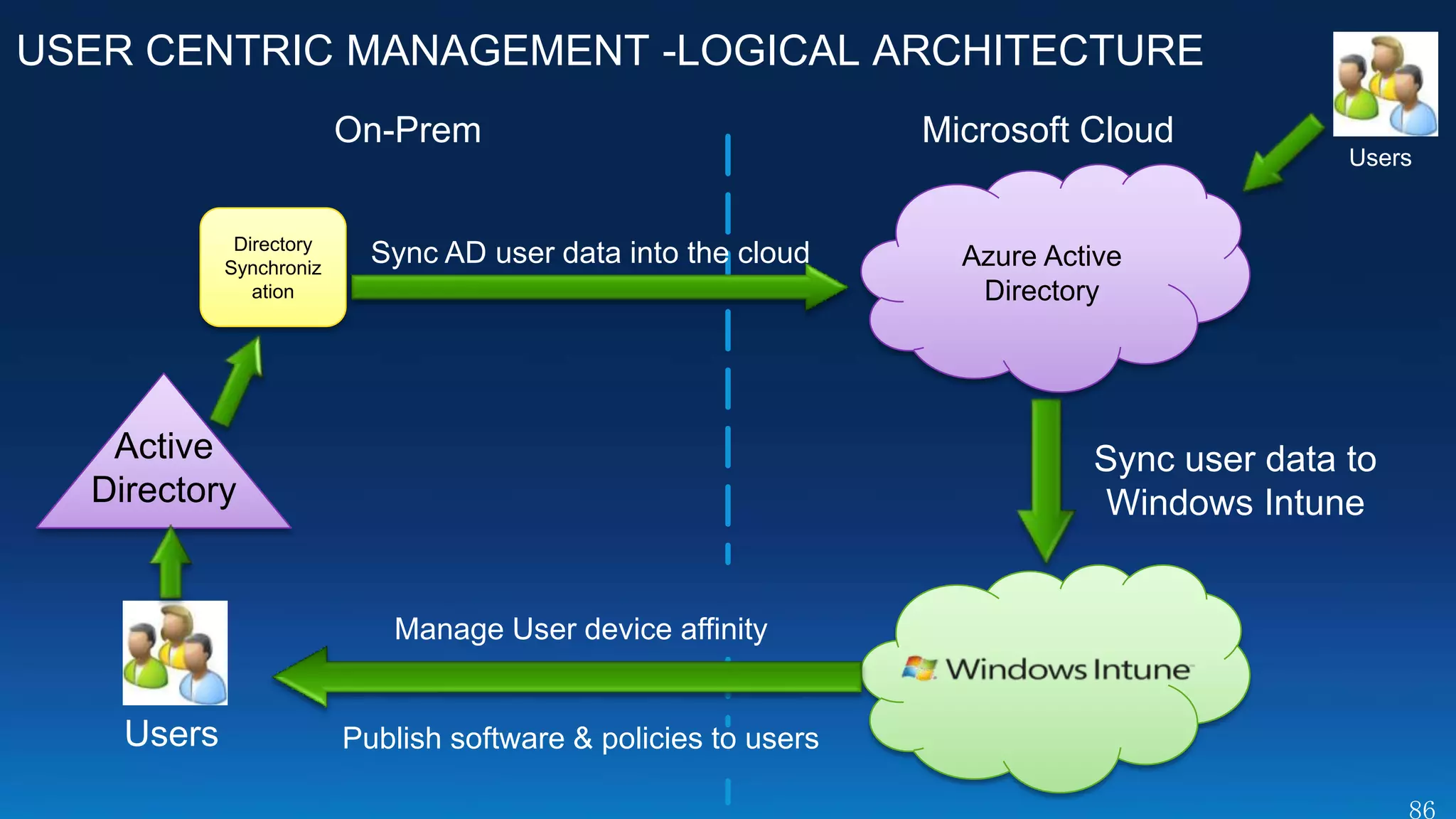

85. 86. USER CENTRIC MANAGEMENT -LOGICAL ARCHITECTURE

On-Prem Microsoft Cloud

Users

Directory

Synchroniz

Sync AD user data into the cloud Azure Active

ation Directory

Active Sync user data to

Directory Windows Intune

Manage User device affinity

Users Publish software & policies to users

87. 88. 89. 90. 91. © 2011 Microsoft Corporation. All rights reserved. Microsoft, Windows, Windows Vista and other product names are or may be registered trademarks and/or trademarks in the U.S. and/or other countries.

The information herein is for informational purposes only and represents the current view of Microsoft Corporation as of the date of this presentation. Because Microsoft must respond to changing market conditions, it should not be interpreted to be a commitment on the part of

Microsoft, and Microsoft cannot guarantee the accuracy of any information provided after the date of this presentation.

MICROSOFT MAKES NO WARRANTIES, EXPRESS, IMPLIED OR STATUTORY, AS TO THE INFORMATION IN THIS PRESENTATION.

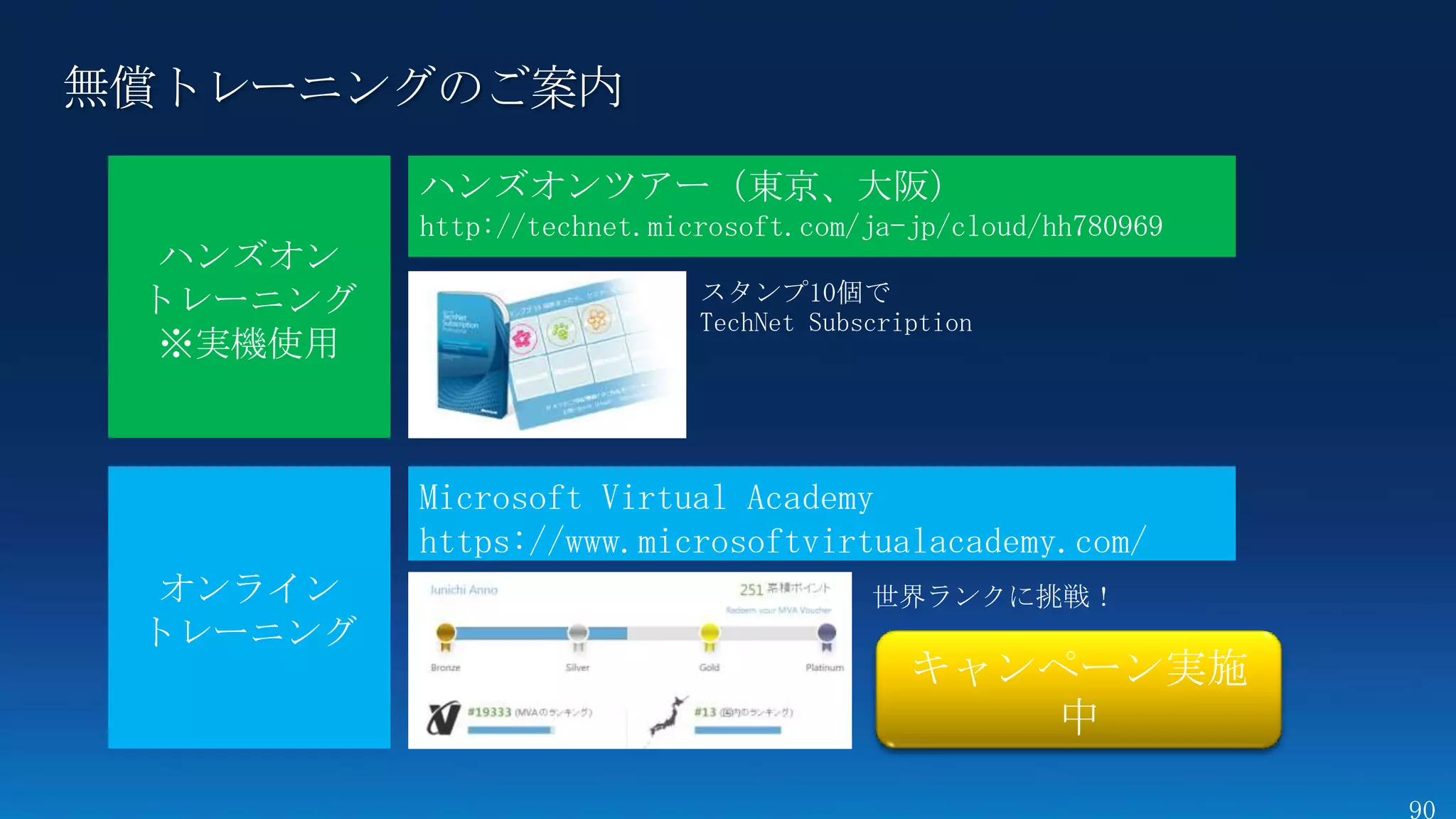

Editor's Notes #5 Business Ready Security とは、ビジネスの拡大にはセキュリティの管理が不可欠であるという考え方です。セキュリティが管理されたITというのは、利用者の自由を抑えるものではありません。逆に、利用者に対して自由度をあたることができます。つまり、利用環境が向上するわけですね。逆の言い方をすれば、セキュリティによって自由を抑制する方向に向かっているとしたら、そのセキュリティは正しくないと考えるべきです。セキュリティによって安全になったからといって、仕事がやりずらくなっては意味がないわけです。<クリック>我々は、セキュリティは「保護」「アクセス」「管理」という3つの要素から成るととらえています。<クリック>これらはユーザーIDを中心として構成することで、統合性が高く、安全で、相互運用可能なプラットフォームを構築することができます。では、このIDと、密接に統合された3つの要素により何が実現できるのか?<クリック>1つは、全社レベルでのセキュリティポリシーの統合と、末端までの浸透です。一部のシステムでセキュリティレベルが高くても意味がありません。末端まで浸透させてこそセキュリティのメリットを享受できます。<クリック>2つ目が、「全てを保護して、どこからでもアクセスができる」。そのためには、複数のレイヤーをまたがって保護することができなければなりません。複数のレイヤーとはすなわち、「ネットワーク」「コンピューター」「情報」「アプリケーション」です。保護に例外を設けてはいけません。一切のレイヤーが保護されていることで、はじめて、自由なアクセスを許可できるようになります。<クリック>3つ目に「セキュリティとコンプライアンスの管理がシンプル」になります。操作が複雑であったり、手作業が多いと、それは絶対に守られませんし、例外も発生しやすくなります。シンプルであることが、確実な管理の大前提であると認識する必要があります。 #8 このBusiness Ready Security を実現するために、マイクロソフトは6つ中心的なソリューションを提供しています。・1つは情報の保護。これは、コンピュータに保存されている機密情報が故意にしろ過失にしろ、漏えいしないようにするソリューションです。「漏えいしない」というのは、社内に留めておけばよいのか?いえいえ、それだけでは不十分なんです。社外に持ち出されても「読めない」「印刷できない」、ここまで行えないといけません。このソリューションの面白いところは、大量のデータにうずもれた機密情報を、自動的に発見するといったソリューションも含まれています。例えば、個人情報が知らずに書かれているドキュメントを発見するなんてことが可能です。・2つ目がメッセージの保護。電子メールというのは、情報漏えい手段の筆頭です。社外秘を添付して、簡単に外部に送ることができてしまいます。もちろん、故意だけでなく過失の場合もありますから、システムでしっかり監視し、漏えいするまえにフィルターする必要があるわけです。万が一漏えいしてしまったとしても、「情報の保護」ソリューションのように、読めないような仕組みが必要です。・3つ目が安全なコラボレーション。コラボレーションとは、社外パートナー企業との協業のことです。社外のユーザーを社内システムにアクセスさせるのはとても面倒ですし、気を使います。おそらく、大くの企業では実現していないはずです。このソリューションでは、Federationという技術を活用することで、社外ユーザーのユーザーIDを自身の企業で管理することなく、安全にアクセス権を与えることができます。クレーム認証という認証方式を使用しています。・4つ目がクライアント保護。真っ先に思いつくのがウィルスチェックやWindows Updateですね。ただ、それをクライアント単体で実装しているだけでは不十分なのです。企業全体のセキュリティポリシーに合致しているかどうかをチェックし、万が一チェックしていないPCがあったとしたら、即座にネットワークから切り離して検疫するといったことが可能でなければなりません。ほかにも、ハードディスクが暗号化されているか、使ってはいけない危険なアプリケーションを使っていないか、アクセスしてはいけないWEBサイトにアクセスしていないか、想定される一切の危険からクライアントを保護できる必要があります。USBメモリーを使わせない、USBメモリーを強制的に暗号化させるといったソリューションも用意されています。・5つめが統合セキュリティ。ここまでの4つのソリューションを個別のアプリケーションで管理していたのでは、管理者に大きな負荷がかかってしまいます。また、セキュリティポリシーというのは個々のレイヤーで個別に管理するのではなく、すべてのレイヤーで統一されている必要があります。それができなければ、たとえば、クライアントがウィルスに感染したからといって、クライアントをネットワークから切り離すことはできないですし、クライアントの感染が他に影響を与えていないかどうかを調査することも難しくなります。<クリック>これら5つのソリューションの土台となるのが、6つ目の、IDとアクセスを管理するためのソリューションです。確固たるID基盤が構築されていると、ここまでお話した5つのソリューションを実現することができるわけです。

![ちなみに...在宅勤務に移行すると会社での電力消費量は 0 に

家庭での電気料金例 850円/月 [想定条件]

・Windows 7 ノートブック 1台

(平均消費電力量 16W)

・稼働時間: 8時間 / 日

・東京電力: 従量電灯B 30A

使用量 5 kWh での試算

89.8

53.4

47.7

震災前平日平均 在宅期間中平日平均 通常業務後平日平均 休日平均

照明 コンセント 動力](https://image.slidesharecdn.com/201202242consumerizationofit-120323224413-phpapp02/75/IT-2-2-71-2048.jpg)