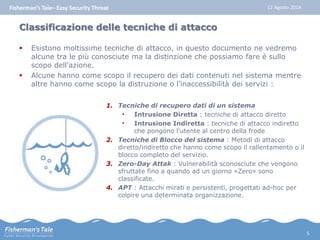

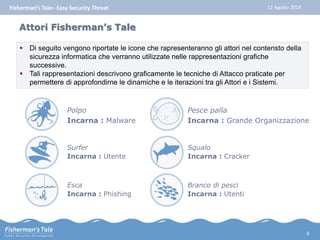

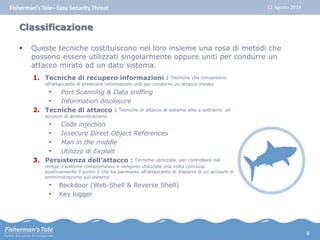

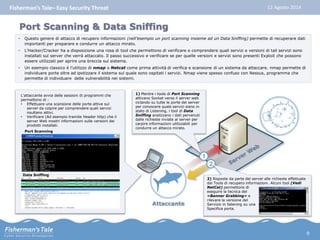

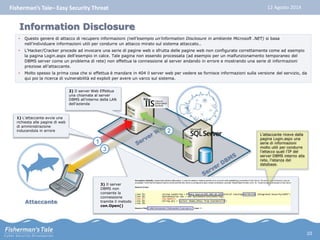

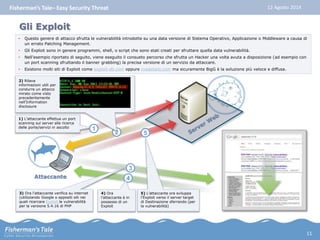

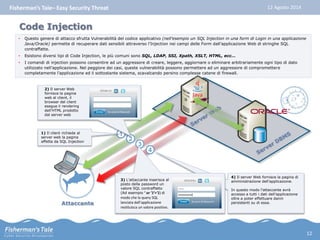

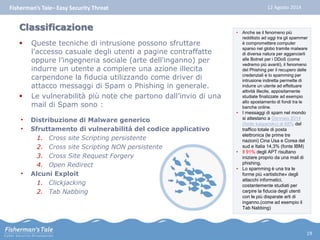

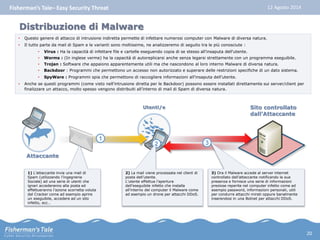

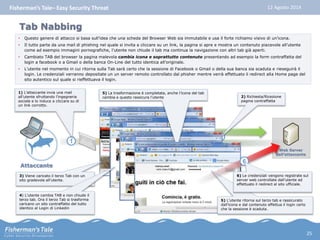

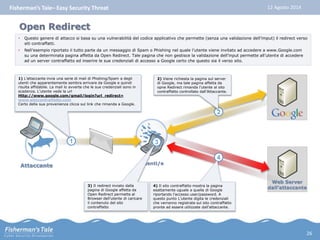

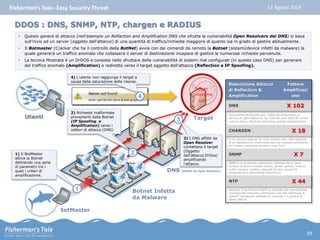

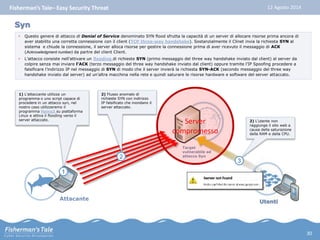

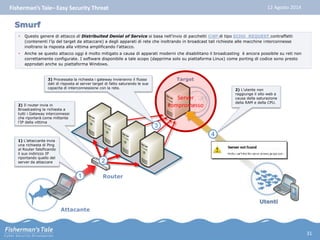

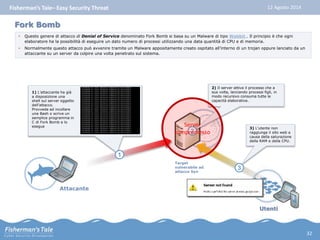

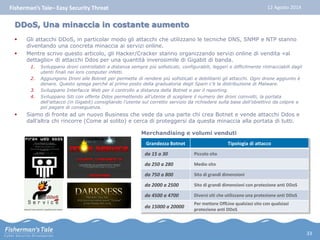

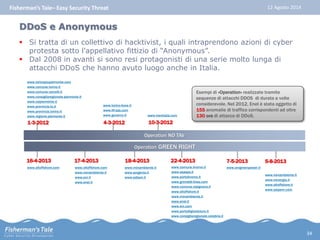

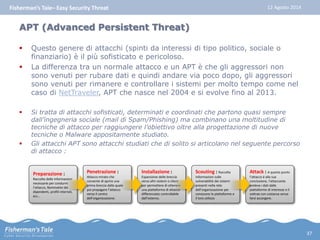

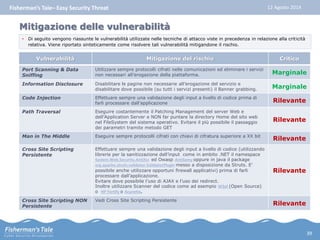

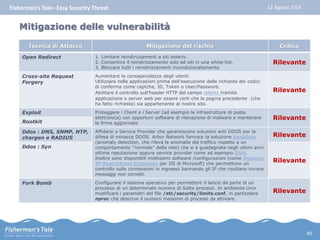

Il documento analizza le tecniche di attacco informatico e i metodi di difesa, evidenziando vari tipi di attacchi, come intrusione diretta, phishing e zero-day. Viene anche discussa la distinzione tra 'buoni' e 'cattivi' nel cyberspazio, con ruoli chiave per la sicurezza informatica. Infine, il documento presenta vari strumenti e strategie per mitigare i rischi associati agli attacchi informatici.