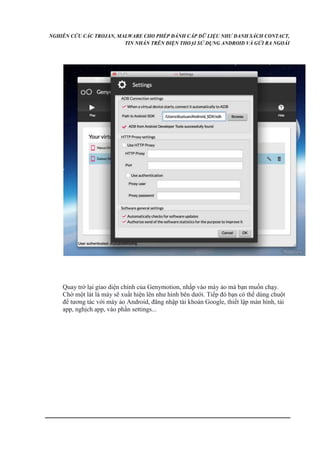

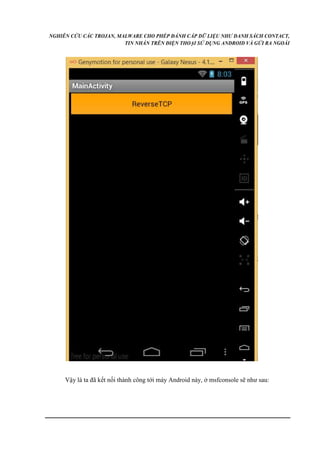

Tài liệu nghiên cứu về các trojan và malware trên hệ điều hành Android, tập trung vào khả năng đánh cắp dữ liệu như danh bạ và tin nhắn. Ngoài ra, tài liệu cũng trình bày quy trình cài đặt và kiểm tra các mã độc qua việc sử dụng Genymotion và Kali Linux. Bài báo cáo này là kết quả của một khóa thực tập tại trường đại học và có ý kiến đóng góp từ giảng viên hướng dẫn.