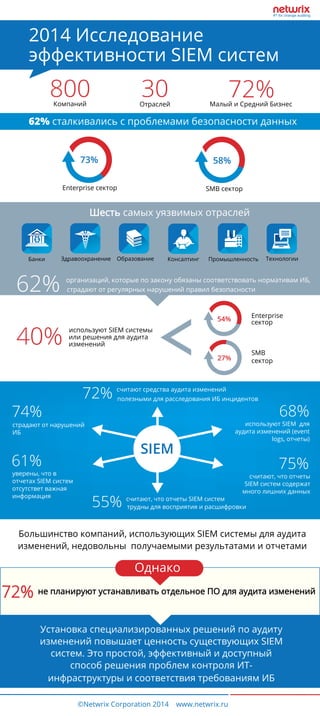

[Инфографика] Исследование эффективности SIEM систем для аудита изменений в ИТ-инфраструктуре

•

0 likes•629 views

[Инфографика] Исследование эффективности SIEM систем: Компания Netwrix провела исследование, чтобы понять - достаточно ли эффективны SIEM-системы в вопросах аудита изменений и предотвращения нарушений безопасности.

Report

Share

Report

Share

Download to read offline

Recommended

Falcongaze. Зайцев Александр. "Falcongaze SecureTower - комплексная защита от...

Конференция Код ИБ 2016 в Уфе

Holger Zscheyge - Opening remarks Cybersecurity for Lawyers Conference 2016

Презентация Хольгера Цшайге (Infotropic Media) на конференции "Кибербезопасность для юристов" Сентябрь 2016

HP ArcSight мониторинг инцидентов ИБ, SIEM-системы в промышленных сетях

Презентация с серии семинаров компании УЦСБ: Информационная безопасность промышленных систем автоматизации и управления.

Cre ar toledo juegos_101

El documento alienta a las personas a reconectarse con su lado infantil, a disfrutar del proceso de vivir en lugar de enfocarse solo en los resultados, y a experimentar la vida con curiosidad y asombro como lo hacen los niños.

Solar Security. Алексей Данилин. "Что действительно может и не может DLP в ко...

Конференция "Код ИБ 2016". Краснодар

Recommended

Falcongaze. Зайцев Александр. "Falcongaze SecureTower - комплексная защита от...

Конференция Код ИБ 2016 в Уфе

Holger Zscheyge - Opening remarks Cybersecurity for Lawyers Conference 2016

Презентация Хольгера Цшайге (Infotropic Media) на конференции "Кибербезопасность для юристов" Сентябрь 2016

HP ArcSight мониторинг инцидентов ИБ, SIEM-системы в промышленных сетях

Презентация с серии семинаров компании УЦСБ: Информационная безопасность промышленных систем автоматизации и управления.

Cre ar toledo juegos_101

El documento alienta a las personas a reconectarse con su lado infantil, a disfrutar del proceso de vivir en lugar de enfocarse solo en los resultados, y a experimentar la vida con curiosidad y asombro como lo hacen los niños.

Solar Security. Алексей Данилин. "Что действительно может и не может DLP в ко...

Конференция "Код ИБ 2016". Краснодар

Internet Marketing Company of the Year 2012

Clearpath Technology is an internet marketing company that won Company of the Year in 2012 for its simple procedures that produce great results. The company website is www.clearpathtechnology.com and focuses on internet marketing services.

SIEM Security Capsule

The first Russian SIEM «Security Capsule» from the company JSC «Innovative Technologies in Business» certified by Federal Service for Technical and Export Control of Russia.

Первая Российская SIEM «Security Capsule» от компании ООО «Инновационные Технологии в Бизнесе» сертифицированная Федеральной службой по техническому и экспортному контролю России.

Информационная безопасность банка 3.0: Повышение эффективности в условиях эко...

В условиях тотальной экономии и необходимости развития банка в мире онлайн-сервисов, обеспечение информационной безопасности становится неподъемной задачей. Использование управляемых услуг по информационной безопасности позволяют реализовать любые сценарии в максимально сжатые сроки при минимальном бюджете.

Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. В презентации рассмотрены ключевые этапы создания и внедрения процессов управления инцидентами информационной безопасности, а также рассмотрены подходы к реализации процесса в рамках комплексных систем обеспечения информационной безопасности.

Управление инцидентами. Ключевые этапы создания и внедрения процесса.

Классификация инцидентов. Необходимое и достаточное количество классификационных параметров.

Выявление инцидентов. Достаточно ли SIEM?

Обработка инцидентов информационной безопасности.

Расследование инцидентов.

Оценка эффективности процесса управления инцидентами информационной безопасности.

Спикер: Антон Свинцицкий, Руководитель отдела консалтинга АО «ДиалогНаука»

Scope of work IT DD

A due diligence assessment of an organization’s IT function is often required by investors, as part of a merger or acquisition. It may also be required from time to time by the owners of a business, to ensure a better understanding of the opportunities, costs, and risks involved in the IT function. In either case, there are benefits to having a specialized and independent third party perform the assessment.

Решение для автоматизации деятельности подразделения информационной безопасности

Компания TechExpert, совместно с нашими партнерами Агентством Активного Аудита) предлагает модуль «IT Risk Management» (ITRM) на базе ПО GLPI с дополнительными функциональными возможностями для подразделения Информационной безопасности. Подробнее http://techexpert.ua/?page_id=12776

Вопросы для интервью ISO 27001

ISO/IEC 27001 — международный стандарт по информационной безопасности, разработанный совместно Международной организацией по стандартизации и Международной электротехнической комиссией. Стандарт содержит требования в области информационной безопасности для создания, развития и поддержания Системы менеджмента информационной безопасности (СМИБ).

ISO 27001 (v2013) Checklist

The checklist identifies in red documentation and records that we believe are explicitly required in the main body of ISO/IEC 27001

Комплект документов по ISO 27001-2013

Подготовил сводную таблицу по перечню документов необходимых и рекомендуемых для построения СУИБ по ISO 27001-2013

пр Разработка комплекта документов по управлению ИБ (прозоров)

пр Разработка комплекта документов по управлению ИБ (прозоров)Andrey Prozorov, CISM, CIPP/E, CDPSE. LA 27001

Моя презентация с ITSF2015 про разработку документов по ИБКрупные мероприятия по информационной безопасности на 2017 год

Крупные мероприятия по информационной безопасности на 2017 год в России

Исследование «Информационная безопасность бизнеса»

Средний размер ущерба в результате одного инцидента можно оценить в 14 тыс. долларов для малых и средних компаний и 695 тыс. долларов для крупных российских организаций. Такую оценку приводят аналитики компании B2B International и «Лаборатория Касперского» в совместном исследовании по информационной безопасности бизнеса*.

SIEM - мониторинг безопасности в Вашей компании

Единая консоль, где аккумулируется информация о событиях информационной безопасности

компании, что дает возможность получить полную картину уровня ИБ защищенности, сопоставлять

события и реагировать на них максимально быстро,

поддерживать соответствие состояния информационной безопасности внутренним

регламентам и внешним стандартам,

таким как PCI DDS, SOX и т. д.

перспективные технологии

Новые тренды

"Что внедрит моя компания в ближайшем будущем"

Дмитрий Лазученков, EY

8 октября 2015

перспективные технологии

Новые тренды "Что внедрит моя компания в ближайшем будущем"

Дмитрий Лазученков, EY

Презентация на ТИМ-2015 8 октября

More Related Content

Viewers also liked

Internet Marketing Company of the Year 2012

Clearpath Technology is an internet marketing company that won Company of the Year in 2012 for its simple procedures that produce great results. The company website is www.clearpathtechnology.com and focuses on internet marketing services.

SIEM Security Capsule

The first Russian SIEM «Security Capsule» from the company JSC «Innovative Technologies in Business» certified by Federal Service for Technical and Export Control of Russia.

Первая Российская SIEM «Security Capsule» от компании ООО «Инновационные Технологии в Бизнесе» сертифицированная Федеральной службой по техническому и экспортному контролю России.

Информационная безопасность банка 3.0: Повышение эффективности в условиях эко...

В условиях тотальной экономии и необходимости развития банка в мире онлайн-сервисов, обеспечение информационной безопасности становится неподъемной задачей. Использование управляемых услуг по информационной безопасности позволяют реализовать любые сценарии в максимально сжатые сроки при минимальном бюджете.

Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. В презентации рассмотрены ключевые этапы создания и внедрения процессов управления инцидентами информационной безопасности, а также рассмотрены подходы к реализации процесса в рамках комплексных систем обеспечения информационной безопасности.

Управление инцидентами. Ключевые этапы создания и внедрения процесса.

Классификация инцидентов. Необходимое и достаточное количество классификационных параметров.

Выявление инцидентов. Достаточно ли SIEM?

Обработка инцидентов информационной безопасности.

Расследование инцидентов.

Оценка эффективности процесса управления инцидентами информационной безопасности.

Спикер: Антон Свинцицкий, Руководитель отдела консалтинга АО «ДиалогНаука»

Scope of work IT DD

A due diligence assessment of an organization’s IT function is often required by investors, as part of a merger or acquisition. It may also be required from time to time by the owners of a business, to ensure a better understanding of the opportunities, costs, and risks involved in the IT function. In either case, there are benefits to having a specialized and independent third party perform the assessment.

Решение для автоматизации деятельности подразделения информационной безопасности

Компания TechExpert, совместно с нашими партнерами Агентством Активного Аудита) предлагает модуль «IT Risk Management» (ITRM) на базе ПО GLPI с дополнительными функциональными возможностями для подразделения Информационной безопасности. Подробнее http://techexpert.ua/?page_id=12776

Вопросы для интервью ISO 27001

ISO/IEC 27001 — международный стандарт по информационной безопасности, разработанный совместно Международной организацией по стандартизации и Международной электротехнической комиссией. Стандарт содержит требования в области информационной безопасности для создания, развития и поддержания Системы менеджмента информационной безопасности (СМИБ).

ISO 27001 (v2013) Checklist

The checklist identifies in red documentation and records that we believe are explicitly required in the main body of ISO/IEC 27001

Комплект документов по ISO 27001-2013

Подготовил сводную таблицу по перечню документов необходимых и рекомендуемых для построения СУИБ по ISO 27001-2013

пр Разработка комплекта документов по управлению ИБ (прозоров)

пр Разработка комплекта документов по управлению ИБ (прозоров)Andrey Prozorov, CISM, CIPP/E, CDPSE. LA 27001

Моя презентация с ITSF2015 про разработку документов по ИБКрупные мероприятия по информационной безопасности на 2017 год

Крупные мероприятия по информационной безопасности на 2017 год в России

Viewers also liked (18)

Информационная безопасность банка 3.0: Повышение эффективности в условиях эко...

Информационная безопасность банка 3.0: Повышение эффективности в условиях эко...

Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности от А до Я

Общий план комплексного аудита информационной безопасности

Общий план комплексного аудита информационной безопасности

Решение для автоматизации деятельности подразделения информационной безопасности

Решение для автоматизации деятельности подразделения информационной безопасности

пр Разработка комплекта документов по управлению ИБ (прозоров)

пр Разработка комплекта документов по управлению ИБ (прозоров)

Крупные мероприятия по информационной безопасности на 2017 год

Крупные мероприятия по информационной безопасности на 2017 год

Similar to [Инфографика] Исследование эффективности SIEM систем для аудита изменений в ИТ-инфраструктуре

Исследование «Информационная безопасность бизнеса»

Средний размер ущерба в результате одного инцидента можно оценить в 14 тыс. долларов для малых и средних компаний и 695 тыс. долларов для крупных российских организаций. Такую оценку приводят аналитики компании B2B International и «Лаборатория Касперского» в совместном исследовании по информационной безопасности бизнеса*.

SIEM - мониторинг безопасности в Вашей компании

Единая консоль, где аккумулируется информация о событиях информационной безопасности

компании, что дает возможность получить полную картину уровня ИБ защищенности, сопоставлять

события и реагировать на них максимально быстро,

поддерживать соответствие состояния информационной безопасности внутренним

регламентам и внешним стандартам,

таким как PCI DDS, SOX и т. д.

перспективные технологии

Новые тренды

"Что внедрит моя компания в ближайшем будущем"

Дмитрий Лазученков, EY

8 октября 2015

перспективные технологии

Новые тренды "Что внедрит моя компания в ближайшем будущем"

Дмитрий Лазученков, EY

Презентация на ТИМ-2015 8 октября

Вебинар: MaxPatrol + MaxPatrol SIEM - что нужно знать об оценке состояния и у...

Совместный вебинар Positive Technologies и ДиалогНаука будет посвящен типичным сложностям, с которыми сталкиваются организации при внедрении SIEM-систем, а также тому, с чем сталкиваются организации при попытке оценить уровень своей защищенности.

Уральский форум 2020 за 15 минут

Краткое, но при этом талантливое :-) изложение ключевых идей, мыслей, новостей и фактов с Уральского форума по информационной безопасности финансовых организаций (2020).

Возможно ли обеспечить 100% гарантию безопасности организации

Возможно ли обеспечить 100% гарантию безопасности организации

Big data: полная анонимность или полное доверие

"Подстрочник" для дискуссии на RIW 2018, посвященный... задумка была поговорить про Big Data, потом все перешло к Большим пользовательским данным, а закончилось персональными данными

6S (5S + Safety)

6S (читается как “шесть эс”) – это система 5S плюс еще одна составляющая – еще одна “S”.

Чаще всего шестое “S” символизирует безопасность рабочего пространства (Safety). Реже защиту или засекреченность (Security), удовлетворение клиента (Satisfaction) и т.д.

Кибербезопасность с точки зрения директоров

В современной экономике работа каждой компании зависит от ИТ-отдела. Поэтому информационная безопасность становится делом каждого члена организации, от директора до только что нанятого специалиста, а не только сотрудников, должность и список обязанностей которых содержит слово «безопасность». Каждый сотрудник должен нести ответственность за информационную безопасность и изучить основные правила ее соблюдения.

Презентация Евгения Матюшёнка с конференции «SIEM в банковской сфере: автомат...

Презентация Евгения Матюшёнка с конференции «SIEM в банковской сфере: автомат...Банковское обозрение

Презентация Евгения Матюшёнка с конференции «SIEM в банковской сфере: автоматизация хаоса»Вебинар по HP ArcSight 25.11.14

На вебинаре участники ознакомились с актуальными проблемами, связанными с реализацией задач по сбору, анализу и корреляции событий информационной безопасности, регистрируемых в территориально-распределенных автоматизированных системах предприятий.

В рамках мероприятия были рассмотрены основные преимущества использования систем мониторинга, позволяющие повысить эффективность принятия решений по реагированию на инциденты безопасности

и также рассмотрена одна из возможных реализаций центра мониторинга событий безопасности (Security Operation Center, SOC) на базе программных продуктов HP ArcSight.

Мониторинг событий информационной безопасности на базе решений HP ArcSight ES...

Рассматриваются основные преимущества использования систем мониторинга, позволяющие повысить эффективность принятия решений по реагированию на инциденты безопасности.

Спикер:

Родион Чехарин,

Руководитель проекта технического департамента ЗАО «ДиалогНаука»

Electronika Security Manager - Основные возможности

Electronika Security Manager (ESM) - интеграционная платформа для создания комплексных систем безопасности PSIM-класса.

Игорь Рыжов. Проекты по защите АСУ ТП вчера, сегодня, завтра

Основные уроки текущих и завершенных проектов по категорированию, проектированию и внедрению комплексных систем информационной безопасности (ИБ) значимых объектов КИИ.

Развертывание продуктов KICS for Networks, KICS for Nodes в составе перечня средств защиты. Возникавшие проблемы при внедрениях в технологических сетях предприятий, как они были преодолены на конкретных случаях, обобщенные выводы и рекомендации. Как построить эффективную ИБ конфигурацию в сложных технологических и организационно-штатных системах реального предприятия.

О чем говорят производственники, когда обсуждают с нашими специалистами вопросы ИБ и отказоустойчивость технологических процессов. Особенности различных секторов экономики РФ при проектировании ИБ решений. Как проекты цифровизации влияют и будут влиять на уровень защищенности технологических сетей. Интернет вещей и 5G сети на производстве. Что в перспективе 2-3 лет придется менять в концепциях защиты АСУ ТП. Все эти вопросы поднимает Игорь Рыжов, Заместитель директора Центра промышленной безопасности АО НИП «Информзащита».

Подробнее о конференции: https://kas.pr/kicsconf2021

Similar to [Инфографика] Исследование эффективности SIEM систем для аудита изменений в ИТ-инфраструктуре (20)

Исследование «Информационная безопасность бизнеса»

Исследование «Информационная безопасность бизнеса»

Вебинар: MaxPatrol + MaxPatrol SIEM - что нужно знать об оценке состояния и у...

Вебинар: MaxPatrol + MaxPatrol SIEM - что нужно знать об оценке состояния и у...

Возможно ли обеспечить 100% гарантию безопасности организации

Возможно ли обеспечить 100% гарантию безопасности организации

Презентация Евгения Матюшёнка с конференции «SIEM в банковской сфере: автомат...

Презентация Евгения Матюшёнка с конференции «SIEM в банковской сфере: автомат...

Мониторинг событий информационной безопасности на базе решений HP ArcSight ES...

Мониторинг событий информационной безопасности на базе решений HP ArcSight ES...

Electronika Security Manager - Основные возможности

Electronika Security Manager - Основные возможности

Игорь Рыжов. Проекты по защите АСУ ТП вчера, сегодня, завтра

Игорь Рыжов. Проекты по защите АСУ ТП вчера, сегодня, завтра

[Long 15-30] Андрей Лысюк - Переход в облака, выход из тумана![[Long 15-30] Андрей Лысюк - Переход в облака, выход из тумана](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[Long 15-30] Андрей Лысюк - Переход в облака, выход из тумана](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[Long 15-30] Андрей Лысюк - Переход в облака, выход из тумана

More from Netwrix Россия/СНГ

[История успеха] Новороссийский Морской Торговый Порт защищает данные с помощ...![[История успеха] Новороссийский Морской Торговый Порт защищает данные с помощ...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[История успеха] Новороссийский Морской Торговый Порт защищает данные с помощ...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Новороссийский Морской Торговый Порт проводит аудит ИТ-инфраструктуры с помощью ПО Netwrix Auditor. Программное обеспечение отслеживает изменения в основных системах и приложениях, предотвращая сбои в работе ИТ-инфраструктуры и потерю данных.

Компания Belkin проводит аудит изменений в Active Directory и Exchange с помо...

Компания Belkin проводит аудит изменений в Active Directory и Exchange с помощью Netwrix Auditor.

[История успеха] "Аэроэкспресс" защищает данные AD с помощью Netwrix![[История успеха] "Аэроэкспресс" защищает данные AD с помощью Netwrix](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[История успеха] "Аэроэкспресс" защищает данные AD с помощью Netwrix](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

"Аэроэкспресс" защищает Active Directory от несанкционированных изменений с помощью программного обеспечения Netwrix Auditor.

[История успеха] Ювелирная сеть 585 использует Netwrix Auditor для защиты ИТ-...![[История успеха] Ювелирная сеть 585 использует Netwrix Auditor для защиты ИТ-...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[История успеха] Ювелирная сеть 585 использует Netwrix Auditor для защиты ИТ-...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Ломбарды ювелирной сети 585 используют Netwrix Auditor для контроля изменений в Active Directory и Exchange

[История успеха] ТрансКонтейнер использует Netwrix Auditor для контроля измен...![[История успеха] ТрансКонтейнер использует Netwrix Auditor для контроля измен...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[История успеха] ТрансКонтейнер использует Netwrix Auditor для контроля измен...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

ОАО "ТрансКонтейнер" использует Netwrix Auditor для эффективного контроля над работой сотрудников, имеющих административные права в Active Directory, а также для подготовки инфраструктуры к прохождению аудита на соответствие требованиям информационной безопасности.

10 отчетов для контроля Вашей ИТ-инфраструктуры

В документе представлены 10 из более чем 200 (!) отчетов, входящих в состав пакета программ NetWrix Change Reporter Suite. С их помощью администраторы и специалисты по информационной безопасности могут просто и эффективно осуществлять контроль над изменениями в ИТ-инфраструктуре компании.

10 бесплатных инструментов для контроля вашей ИТ-инфраструктуры

Посмотреть видео вебинара можно здесь https://www.youtube.com/watch?v=PXYaSIHIxV4

NetWrix SQL Server Change Reporter. Обзор программы для аудита SQL Server

http://www.netwrix.com/ru/sql_server_audit_change_reporter_freeware.html скачать программу

Netwrix sql server change reporter обзор программы для аудита sql server

http://www.netwrix.com/ru/sql_server_audit_change_reporter_freeware.html Скачать программу

В презентации рассматриваются возможности решения NetWrix для аудита изменений конфигурации и содержимого баз данных SQL Server. Подробно рассмотрено то, как настроить программу. Продемонстрирована работа базовой (бесплатной) версии программы.

Восстановление учетных записей Active Directory: сборник сценариев

http://www.netwrix.com/ru/ad_object_restore_pack.html Скачать руководство.

Вам когда-нибудь приходилось восстанавливать удаленные из Active Directory учетные записи? Тогда Вы точно знаете, насколько долгим и сложным может быть этот процесс.

Чтобы упростить процесс восстановления мы подготовили "Набор первой помощи для восстановления объектов Active Directory".

В нем Вы сможете найти 5 вариантов восстановления, а именно:

* Восстановление с помощью LDP.exe

* Использование ADRESTORE

* Работа с Active Directory Recycle Bin

* Принудительное восстановление удаленных объектов

* Использование утилиты NetWrix AD Object Restore Wizard

Обзор программы для управления журналами событий NetWrix Event Log Manager

Скачайте пробную версию программы на сайте NetWrix - http://www.netwrix.com/ru/event_log_archiving_consolidation_freeware.html

NetWrix Event Log Manager — инструмент для объединения журналов событий, оповещения и архивирования, поддерживающий сбор журналов событий с многочисленных компьютеров сети, предупреждающий о критических событиях и централизованно сохраняющий все события в сжатом формате для удобства анализа архивных данных журналов.

В новой версии 4.0 добавлены новые функции, • Поддержка сбора данных syslog. Предустановленные правила сбора событий доступны для Ubuntu 11 и RedHat Linux 5;

• Доступны новые опции для компьютеров, для которых осуществляется мониторинг: от диапазона IP адресов или импортируя список имен компьютеров из файла.

• Новая функция Подписка позволяет выбрать любой отчет для автоматической доставки (настроив фильтры, периодичность отправления, получателей).

• Добавлено более 30 новых отчетов

• Новая опция позволяет собирать и архивировать данные только важных событий. Предустановленный набор фильтров аудита доступен для следующих стандартов ИБ: GLBA, HIPAA, PCI, SOX.

• Новая опция позволяет собирать детализированные описания событий и включает их в отчеты.

Как восстановить удаленные объекты Active Directory с помощью программы NetWr...

Как быстро и просто восстановить удаленные объекты AD (например, если произошло удаление подразделения с большим количеством учетных записей пользователей)? Можно обратиться к стандартным средствам восстановления, таким как ADRESTORE или же использовать Powershell командлеты, однако есть способ гораздо проще. Программа NetWrix Active Directory Object Restore Wizard осуществит поиск в AD удаленных объектов, после чего предложит Вам восстановить эти объекты с атрибутами и членством в группах всего за пару кликов мыши. И все это не требует выведения контроллера домена в автономный режим, работа компании будет остановлена. Попробуйте программу в деле и Вы поймете, что восстановление учетных записей или других объектов Active Directory - это не так страшно, как кажется на первый взгляд.

Полное руководство по аудиту доменных служб Active Directory в Windows Server...

Скачать документ можно на нашем сайте http://www.netwrix.com/ru/active_directory_audit_guide.html

Вы знаете, что аудит Active Directory – важная и нужная вещь, возможно, Вам даже приходилось искать информацию о тех или иных событиях (удаление пользователя, изменение членства в группах и т.д.). И Вы не понаслышке знаете, что это трудно.

Чтобы у Вас под рукой был документ, рассказывающий все об аудите Active Directory, Сергей Яремчук, автор книги "Системное администрирование Windows 7 и Windows Server 2008 R2 на 100%" и многочисленных статей в различных изданиях, создал для Вас полное руководство по аудиту Active Directory.

Внутри этого руководства Вы найдете:

Как настроить аудит Active Directory с помощью штатных инструментов Windows Server R2

Как интерпретировать идентификаторы событий (создание, удаление, изменений членства и многое другое)

Как осуществлять фильтрацию событий для более удобного поиска событий через Event Viewer

Как настроить оповещения на отдельные изменения

Подводные камни, с которыми Вы можете столкнуться при осуществлении аудита штатными средствами

Все это Вы найдете, скачав "Полное руководство по аудиту Active Directory в Windows Server 2008 R2".

Как выбрать решение для аудита изменений групповых политик [White Paper]![Как выбрать решение для аудита изменений групповых политик [White Paper]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Как выбрать решение для аудита изменений групповых политик [White Paper]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

В этом документе рассматриваются основные требования, которые IT-специалист, находящийся в поиске решения для аудита групповых политик, должен предъявлять к рассматриваемым решениям. В документе также описано, почему аудит изменений групповых политик важен.

Как выбрать решение для аудита Active Directory [White Paper]![Как выбрать решение для аудита Active Directory [White Paper]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Как выбрать решение для аудита Active Directory [White Paper]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Находитесь в процессе выбора решения для аудита Active Directory? В данном документе даны ответы на вопросы, почему аудит Active Directory важен и какие требования нужно предъявлять к программным решениями, осуществляя выбор.

Аудит Active directory. Обзор программы NetWrix Active Directory Change Reporter

Обзор от Ильи Рудя нашей программы NetWrix Active Directory Change Reporter.

More from Netwrix Россия/СНГ (20)

[История успеха] Новороссийский Морской Торговый Порт защищает данные с помощ...![[История успеха] Новороссийский Морской Торговый Порт защищает данные с помощ...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[История успеха] Новороссийский Морской Торговый Порт защищает данные с помощ...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[История успеха] Новороссийский Морской Торговый Порт защищает данные с помощ...

Компания Belkin проводит аудит изменений в Active Directory и Exchange с помо...

Компания Belkin проводит аудит изменений в Active Directory и Exchange с помо...

[История успеха] "Аэроэкспресс" защищает данные AD с помощью Netwrix![[История успеха] "Аэроэкспресс" защищает данные AD с помощью Netwrix](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[История успеха] "Аэроэкспресс" защищает данные AD с помощью Netwrix](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[История успеха] "Аэроэкспресс" защищает данные AD с помощью Netwrix

[История успеха] Ювелирная сеть 585 использует Netwrix Auditor для защиты ИТ-...![[История успеха] Ювелирная сеть 585 использует Netwrix Auditor для защиты ИТ-...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[История успеха] Ювелирная сеть 585 использует Netwrix Auditor для защиты ИТ-...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[История успеха] Ювелирная сеть 585 использует Netwrix Auditor для защиты ИТ-...

[История успеха] ТрансКонтейнер использует Netwrix Auditor для контроля измен...![[История успеха] ТрансКонтейнер использует Netwrix Auditor для контроля измен...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[История успеха] ТрансКонтейнер использует Netwrix Auditor для контроля измен...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[История успеха] ТрансКонтейнер использует Netwrix Auditor для контроля измен...

10 бесплатных инструментов для контроля вашей ИТ-инфраструктуры

10 бесплатных инструментов для контроля вашей ИТ-инфраструктуры

NetWrix SQL Server Change Reporter. Обзор программы для аудита SQL Server

NetWrix SQL Server Change Reporter. Обзор программы для аудита SQL Server

Netwrix sql server change reporter обзор программы для аудита sql server

Netwrix sql server change reporter обзор программы для аудита sql server

Восстановление учетных записей Active Directory: сборник сценариев

Восстановление учетных записей Active Directory: сборник сценариев

Обзор программы для управления журналами событий NetWrix Event Log Manager

Обзор программы для управления журналами событий NetWrix Event Log Manager

Как восстановить удаленные объекты Active Directory с помощью программы NetWr...

Как восстановить удаленные объекты Active Directory с помощью программы NetWr...

Полное руководство по аудиту доменных служб Active Directory в Windows Server...

Полное руководство по аудиту доменных служб Active Directory в Windows Server...

Как выбрать решение для аудита изменений групповых политик [White Paper]![Как выбрать решение для аудита изменений групповых политик [White Paper]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Как выбрать решение для аудита изменений групповых политик [White Paper]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Как выбрать решение для аудита изменений групповых политик [White Paper]

NetWrix Active Directory Change Reporter Обзор программы для аудита Active Di...

NetWrix Active Directory Change Reporter Обзор программы для аудита Active Di...

Пространство аудита: 5 историй об информационной безопасности

Пространство аудита: 5 историй об информационной безопасности

Как выбрать решение для аудита файловых серверов [White Paper]![Как выбрать решение для аудита файловых серверов [White Paper]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Как выбрать решение для аудита файловых серверов [White Paper]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Как выбрать решение для аудита файловых серверов [White Paper]

Как выбрать решение для аудита Active Directory [White Paper]![Как выбрать решение для аудита Active Directory [White Paper]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Как выбрать решение для аудита Active Directory [White Paper]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Как выбрать решение для аудита Active Directory [White Paper]

Аудит Active directory. Обзор программы NetWrix Active Directory Change Reporter

Аудит Active directory. Обзор программы NetWrix Active Directory Change Reporter

[Инфографика] Исследование эффективности SIEM систем для аудита изменений в ИТ-инфраструктуре

- 1. 2014 Исследование эффективности SIEM систем 800 30 Компаний О траслей Ма лый и Сре дний Бизнес 73% 58% 54% Enterprise сектор 72% считают средства аудита изменений Однако ©Netwrix Corporation 2014 www.netwrix.ru 72% 62% сталкивались с проблемами безопасности данных SMB сектор Шесть самых уязвимых отраслей Банки З д равоохранени е Образование К о н салтинг Промышленность Т е хнологии 62% организаций, которые по закону обязаны соответствовать нормативам ИБ, страдают от регулярных нарушений правил безопасности 40% используют SIEM системы или решения для аудита изменений 27% Enterprise сектор SMB сектор 74% страдают от нарушений ИБ полезными для расследования ИБ инцидентов 68% используют SIEM для аудита изменений (event logs, отчеты) 61% уверены, что в отчетах SIEM систем отсутствет важная информация 55% считают, что отчеты SIEM систем трудны для восприятия и расшифровки 75% считают, что отчеты SIEM систем содержат много лишних данных SIEM Большинство компаний, использующих SIEM системы для аудита изменений, недовольны получаемыми результатами и отчетами 72% не планируют устанавливать отдельное ПО для аудита изменений Установка специализированных решений по аудиту изменений повышает ценность существующих SIEM систем. Это простой, эффективный и доступный способ решения проблем контроля ИТ- инфраструктуры и соответствия требованиям ИБ