Classificacióphishingsoniapp

•Download as PPTX, PDF•

0 likes•118 views

Report

Share

Report

Share

More Related Content

What's hot

What's hot (11)

Viewers also liked

Viewers also liked (17)

Breeden Construction Custom Home Heathfield, Columbus, Indiana

Breeden Construction Custom Home Heathfield, Columbus, Indiana

Tetcon2012 gamma95 blind_sql_injection_optimization

Tetcon2012 gamma95 blind_sql_injection_optimization

Microservices - Architekturansatz mit grossen Herausforderungen und gewissen ...

Microservices - Architekturansatz mit grossen Herausforderungen und gewissen ...

Classificacióphishingsoniapp

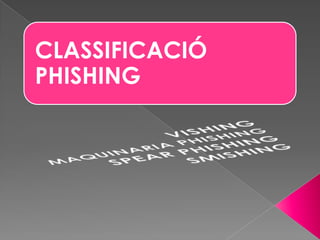

- 1. VISHING MAQUINARIA PHISHING SPEAR PHISHING SMISHING

- 2. VISHINGEs basa en un tipus de software denominat“wardialers"Realitza les marcacions de telèfon des d'ordinador,utilitza la tecnologia sobre IP.

- 3. HISHING O “MAQUINARI PHISHING”Mètoded'infecciósobretot en màquines Windows

- 4. SPEAR PHISHINGEs falsifiquen correus que semblend'amics o empresesreals.Incloupeticionsd'usuari i dades

- 5. SMISHING Funciona a través de missatges maliciosos

- 6. Webgrafia Institut Nacional de Tecnologies de la Comunicació