Big data security presentation 116941

•Download as PPT, PDF•

0 likes•1,363 views

Big data security presentation

Report

Share

Report

Share

Recommended

More Related Content

Featured

Featured (20)

Product Design Trends in 2024 | Teenage Engineerings

Product Design Trends in 2024 | Teenage Engineerings

How Race, Age and Gender Shape Attitudes Towards Mental Health

How Race, Age and Gender Shape Attitudes Towards Mental Health

AI Trends in Creative Operations 2024 by Artwork Flow.pdf

AI Trends in Creative Operations 2024 by Artwork Flow.pdf

Content Methodology: A Best Practices Report (Webinar)

Content Methodology: A Best Practices Report (Webinar)

How to Prepare For a Successful Job Search for 2024

How to Prepare For a Successful Job Search for 2024

Social Media Marketing Trends 2024 // The Global Indie Insights

Social Media Marketing Trends 2024 // The Global Indie Insights

Trends In Paid Search: Navigating The Digital Landscape In 2024

Trends In Paid Search: Navigating The Digital Landscape In 2024

5 Public speaking tips from TED - Visualized summary

5 Public speaking tips from TED - Visualized summary

Google's Just Not That Into You: Understanding Core Updates & Search Intent

Google's Just Not That Into You: Understanding Core Updates & Search Intent

The six step guide to practical project management

The six step guide to practical project management

Beginners Guide to TikTok for Search - Rachel Pearson - We are Tilt __ Bright...

Beginners Guide to TikTok for Search - Rachel Pearson - We are Tilt __ Bright...

Big data security presentation 116941

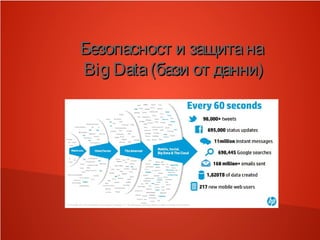

- 1. Безопасност и защитанаБезопасност и защитана Big Data(бази от данни)Big Data(бази от данни)

- 2. Какво еКакво е Big Data?Big Data? Big Data е популярен термин, който се използва за описване на растежa, наличието и използването на информация, била тя структурирана и неструктурирана. Обем Разнообразие Скорост

- 3. ““Големите обеми от данни” сеГолемите обеми от данни” се превръщат в “голям шум”превръщат в “голям шум” Според изследване на Datashift, през 2014 г. фразата “Big Data” е спомената около 2.2 млрд. пъти в публикации През първото тримесечие на 2014 г. терминът е бил цитиран 580 хил. пъти, а през четвъртото - над 880 хил.

- 4. ““Големите обеми от данни” сеГолемите обеми от данни” се превръщат в “голям шум”превръщат в “голям шум”

- 5. Големи обеми от данни -Големи обеми от данни - големи рисковеголеми рискове Необходимостта постоянно да премествате данни ги правят изключително трудно за защита Повече изпратени файлове – по-голям риск те да попаднат в лоши ръце Използване на сигурни инструменти за прехвърляне на файлове

- 6. Видове рисковеВидове рискове Рискове от несъответствие Риск от загуба на данни

- 7. Съвременни подходиСъвременни подходи Традиционните решения, които разчитат на SQL програмиране за „складиране“ на метаданни са приемливи за умерено-мащабни масиви от данни Системи с цилиндрична структура на базите от данни – по-ефективно управление

- 8. Решения за сигурност наРешения за сигурност на IBMIBM Най-новия мейнфрейм компютър - zEnterprise EC12 Smarter Computing системи Сървър System Storage DS8870

- 9. Условия за нивото на услугатаУсловия за нивото на услугата През ноември 2009 г., ENISA издава документ, съдържащ препоръки за сигурност Сигурност на персонала Осигуряване на веригата за доставки Оперативна сигурност Управление на идентичността и достъпа Преносимост на данните и услугите

- 10. Локални, международни иЛокални, международни и европейски регламентиевропейски регламенти Необходимо е потребителите да имат информация за локациите, където се хостват данните Сертификат за безопасен международен хостинг Договори, изготвени от Европейската комисия

- 11. Управление на „големи обемиУправление на „големи обеми от данни”от данни” Програма за управление на информацията EIM (Enterprise Information Management) Роли и отговорности на отделните екипи

- 12. Благодаря Ви за вниманието!Благодаря Ви за вниманието!