企業で取り組む情報セキュリティの基礎<事例編>|実績2,331件以上の ヒューマンサイエンス

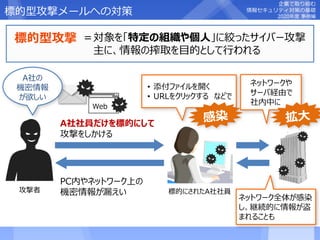

- 1. 企業で取り組む 情報セキュリティ対策の基礎 2020年度 事例編 標的型攻撃メールへの対策 標的型攻撃 =対象を「特定の組織や個人」に絞ったサイバー攻撃 主に、情報の搾取を目的として行われる Web • 添付ファイルを開く • URLをクリックする などで PC内やネットワーク上の 機密情報が漏えい A社の 機密情報 が欲しい 標的にされたA社社員 A社社員だけを標的にして 攻撃をしかける 攻撃者 ネットワークや サーバ経由で 社内中に ネットワーク全体が感染 し、継続的に情報が盗 まれることも

- 2. 企業で取り組む 情報セキュリティ対策の基礎 2020年度 事例編 標的型攻撃メールへの対策 メールの添付ファイル、URLを開かせる ウェブサイトの改ざん • 攻撃対象の組織がよく利用するウェブサイトを調査し、そのサイトを閲覧 するとウイルスに感染するよう改ざんする(水飲み場型攻撃) • 添付ファイルや本文に記載したURLのリンク先にウイルスを仕込み、開か せることで感染させる • 件名、本文、添付ファイル名などを、業務に関連しそうなものに偽装したり、 実在する組織の差出人名を使ったりする 不正アクセス • 攻撃対象の組織が利用しているクラウドサービスやウェブサーバに不正ア クセスして認証情報などを盗み、正規の経路で組織内部に潜入。組織 内部のPCやサーバをウイルスに感染させる 巧妙に偽装されているため、メールをブロックすることが難しい 標的型攻撃の主なタイプ 突出して多い

- 3. 企業で取り組む 情報セキュリティ対策の基礎 2020年度 事例編 標的型攻撃メールの特徴 標的型攻撃メールへの対策 対象に合わせて作成されている (重要)賞与 支給日について **@gmail.com ---------- ---------- 対応を急がせている 例 積極的に対応するよう仕向けられている • サービスに関する問い合わせ • セキュリティに関する情報 など • 議事録の送付 • 実在の組織や関係者を装ったお知らせ • 実際に送付されたメールのコピー など • 至急開封! • 製品・サービスの不具合報告 など 例 例 機密情報を扱う 社員だけが 対象ではない

- 5. 企業で取り組む 情報セキュリティ対策の基礎 2020年度 事例編 標的型攻撃メールへの対策 From:飛雄馬 太郎<t.sample@sample.com> 件名:「◎◎」の不具合について 日時:Fri, 10 July 2020 15:38:12 添付:報告書.zip(45KB) 株式会社○○ 青木様 株式会社△△の飛雄馬です。 いつもお世話になっております。 御社の製品「◎◎」の不具合について至急ご相談したく メール差し上げております。 添付資料をご確認いただけますでしょうか。 どうぞよろしくお願い申し上げます。 ------------------------------------ 株式会社△△ 営業部 飛雄馬太郎 東京都新宿区西新宿2-7-1 Tel:03-XXXX-XXXX E-mail:t.sample@sample.co.jp ------------------------------------ フリーメールアドレスを利用している 差出人のメールアドレスと署名の メールアドレスが異なる 製品に関する問い合わせを 装った件名 zip圧縮ファイルが添付されている 標的型攻撃メールの例 1 実在する企業や担当者を 騙っている メールアドレスの不自然さに 気づけば見破れる!

Editor's Notes

- サイバー攻撃といえば、以前は、不特定多数を狙う愉快犯のようなものが主流でした。しかし、近年は、特定の組織や個人を対象に攻撃をしかけ、金銭につながる重要な情報を盗み出すものが主流になりつつあります。 この、「特定の組織や個人」を対象に行われる攻撃を、「標的型攻撃」といいます。 例えば、A社の機密情報を狙う攻撃者がいるとします。 攻撃者は、送信元を偽装して、いかにも業務に関連がありそうなメールをA社社員に送信します。そのメールには、ウイルスを仕込んだ添付ファイルやURLを貼り付けておきます。 メールを受け取ったA社社員にその添付ファイルやURLを開かせることで、その社員のPCをウイルスに感染させます。 そして、社員のPCから機密情報を吸い取るのです。 また、社内ネットワークを通じて社内中に感染を拡大させることで、より多くのPCから情報を奪ったり、サーバなどから継続的に情報を盗んだりすることもあります。

- 標的型攻撃の主なタイプには、 ・メールの添付ファイル、URLを開かせる ・ウェブサイトの改ざん ・不正アクセス の3つがあります。 特に、被害件数が突出して多いのが、メールによる攻撃です。 添付ファイルや、本文に記載したURLを開かせることで、ウイルスなどに感染させます。 不特定多数を狙うメールとの大きな違いは、不審メールだと気づきにくいところです。 件名や本文、添付ファイル名などを業務に関連しそうなものにしたり、送信元を実在する組織・個人にしたりして、受信者がうっかり開いてしまうよう巧妙に偽装しています。そのため、通常の業務メールとの判別がしづらく、スパムメールとしてブロックすることが難しいのです。

- 標的型攻撃メールの件名や本文には、業務に関する情報や世の中で話題になっていることなど、メール受信者が興味を惹かれそうな内容が記載されています。 例えば、 ・「サービスに関する問い合わせ」や、「セキュリティに関する情報」のような、メール受信者が積極的に対応するよう仕向けられているメール ・「議事録の送付」、「取引先などの実在する組織や、関係者を装ったお知らせ」、「過去に実際に送付されたメールのコピー」のような、メール受信者を事前に調査して対象に合わせて作成されているメール ・「至急開封!」、「製品・サービスの不具合報告」のような、対応を急がせているメール などがあります。 いずれも、機密情報を扱う社員だけが対象というわけではなく、すべての社員が狙われています。機密情報とまったく関わらない社員を感染させても、社内ネットワークに侵入することは可能だからです。

- では、標的型攻撃メールから、どのように身を守ればよいのでしょうか。 最も効果的なのは、メールに添付されたファイルや本文に記載されたURLを、安易に開かないことです。「開くと感染する」タイプが多いため、開かないことが一番の対策になります。 また、OSやウイルス対策ソフトなどを、常に最新の状態にしておくことも不可欠です。 一人ひとりが正しい知識を持ち、正しい対策を行うことが重要です。

- 標的型攻撃メールの例を見てみましょう。 このメールは、製品の不具合に関する問い合わせを装っています。 製品やサービスの不具合報告などは、すぐに確認しなければと思いがちです。 しかし、このzipファイルを開くと、ウイルスに感染してしまいます。 ポイントは、企業に所属しているはずなのにフリーメールアドレスが使われている点。 また、署名と実際のメールアドレスが異なっている点です。