Report

Share

Download to read offline

Recommended

Light Reading about INFOSEC

This is a story about INFOSEC based Korean Soap Opera named 'The Ghost'.

As it was made just for fun - it hasn't any relation with LINUX -, see this lightly.

Recommended

Light Reading about INFOSEC

This is a story about INFOSEC based Korean Soap Opera named 'The Ghost'.

As it was made just for fun - it hasn't any relation with LINUX -, see this lightly.

[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...![[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...OpenStack Korea Community

OpenStack Day in Korea 2015 - Track 2-4

Towards Programmable Network (Concept and Use Cases)

정재웅 - 대표, Atto Research3D기반 데이터센터 네트워크 관리 솔루션 헤르메스_아토리서치

안녕하세요 아토리서치 제풍 중 하나인

3D기반 데이터센터 네트워크 관리 솔루션 헤르메스입니다.

- 지능형 네트워크 관리 시스템

- 실시간 네트워크 모니터링

- 맞춤형 카드 시스템

- 실시간 장비 상황 모니터링

더 많은 자료를 홈페이지에서 보실 수 있습니다.

**아토리서치 SNS**

Website: http://www.atto-research.com/

Facebook: https://www.facebook.com/attoresearch/

Youtube: www.youtube.com/channel/UC3y0LupaApOalX1qPYH_hAg

No trade-offs: 안전하고, 빠르고, 안정적인 네트워크 구축하기 / Building secure, fast, and reliabl...

Cloudflare Magic Transit 제품에 관한 웨비나였습니다. Magic Transit은 온프레미스 데이터센터의 보안 강화를 위해 도입하실 수 있는 디도스 스크러빙 제품입니다. 거꾸로 가는 남자(?)도 아니고 2020년이 다 됐는데 이 회사는 클라우드 솔루션부터 시작했으면서 이 시점에 온프레미스용 제품을 신규 출시하십니까...라는 의문이 드셨다면 정상입니다. 웨비나에서 대답해 드립니다.

Trusted IP network solution

지인분의 솔루션을 품앗이로 소개해드립니다. 네트워크 패킷 레벨의 인증을 통해 선별적 보안네트워크를 꾸밀 수 있는 솔루션입니다. 카드결제 네트워크, IPTV, IP전화기 등의 보안문제를 해결해줍니다. 궁금하신 분은 메일을 주세요. 연결시켜 드립니다.

웹을 지탱하는 기술

인터넷의 역사부터 웹의 탄생, HTTP 와 REST 등, 우리가 현재의 웹을 이해하는데 필요한 것들만 정리 했습니다.

현업에 개신 개발자 분들은 다들 아시는 내용이겠지만, 정작 우리 주위엔 웹을 많이들 쓰고, 관련해서 일을 하면서도 웹의 내부에 대해서는 잘 모르고 있는 사람들이 많습니다.

웹의 기반기술을 제대로 아는것이, 우리가 좀더 웹을 진지하게 접근하는 것의 시작이라고 생각합니다.

웹을 지탱하는 기술

인터넷의 역사부터 웹의 탄생, HTTP 와 REST 등, 우리가 현재의 웹을 이해하는데 필요한 것들만 정리 했습니다.

현업에 개신 개발자 분들은 다들 아시는 내용이겠지만, 정작 우리 주위엔 웹을 많이들 쓰고, 관련해서 일을 하면서도 웹의 내부에 대해서는 잘 모르고 있는 사람들이 많습니다.

웹의 기반기술을 제대로 아는것이, 우리가 좀더 웹을 진지하게 접근하는 것의 시작이라고 생각합니다.

802.1X 적용 사례(차세대 정보보안을 위한 동적 네트워크 환경 구성과 접근통제)

2015년 9월 7일 ISEC에서 발표한 802.1X 사례 발표자료입니다.

802.1X 적용을 고려하고 있는 분들은 참고하세요~

발표자료에 대한 구체적인 구현 방법은 "네트워크 접근통제 시스템 구축"과 "무선 네트워크 리모델링"을 참고해주세요.

- 네트워크 접근통제 시스템 구축: http://www.yes24.com/24/goods/15899949?scode=032&OzSrank=1

- 무선 네트워크 리모델링: http://www.yes24.com/24/Goods/38467332?Acode=101

More Related Content

Similar to Week10 vpn

[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...![[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...OpenStack Korea Community

OpenStack Day in Korea 2015 - Track 2-4

Towards Programmable Network (Concept and Use Cases)

정재웅 - 대표, Atto Research3D기반 데이터센터 네트워크 관리 솔루션 헤르메스_아토리서치

안녕하세요 아토리서치 제풍 중 하나인

3D기반 데이터센터 네트워크 관리 솔루션 헤르메스입니다.

- 지능형 네트워크 관리 시스템

- 실시간 네트워크 모니터링

- 맞춤형 카드 시스템

- 실시간 장비 상황 모니터링

더 많은 자료를 홈페이지에서 보실 수 있습니다.

**아토리서치 SNS**

Website: http://www.atto-research.com/

Facebook: https://www.facebook.com/attoresearch/

Youtube: www.youtube.com/channel/UC3y0LupaApOalX1qPYH_hAg

No trade-offs: 안전하고, 빠르고, 안정적인 네트워크 구축하기 / Building secure, fast, and reliabl...

Cloudflare Magic Transit 제품에 관한 웨비나였습니다. Magic Transit은 온프레미스 데이터센터의 보안 강화를 위해 도입하실 수 있는 디도스 스크러빙 제품입니다. 거꾸로 가는 남자(?)도 아니고 2020년이 다 됐는데 이 회사는 클라우드 솔루션부터 시작했으면서 이 시점에 온프레미스용 제품을 신규 출시하십니까...라는 의문이 드셨다면 정상입니다. 웨비나에서 대답해 드립니다.

Trusted IP network solution

지인분의 솔루션을 품앗이로 소개해드립니다. 네트워크 패킷 레벨의 인증을 통해 선별적 보안네트워크를 꾸밀 수 있는 솔루션입니다. 카드결제 네트워크, IPTV, IP전화기 등의 보안문제를 해결해줍니다. 궁금하신 분은 메일을 주세요. 연결시켜 드립니다.

웹을 지탱하는 기술

인터넷의 역사부터 웹의 탄생, HTTP 와 REST 등, 우리가 현재의 웹을 이해하는데 필요한 것들만 정리 했습니다.

현업에 개신 개발자 분들은 다들 아시는 내용이겠지만, 정작 우리 주위엔 웹을 많이들 쓰고, 관련해서 일을 하면서도 웹의 내부에 대해서는 잘 모르고 있는 사람들이 많습니다.

웹의 기반기술을 제대로 아는것이, 우리가 좀더 웹을 진지하게 접근하는 것의 시작이라고 생각합니다.

웹을 지탱하는 기술

인터넷의 역사부터 웹의 탄생, HTTP 와 REST 등, 우리가 현재의 웹을 이해하는데 필요한 것들만 정리 했습니다.

현업에 개신 개발자 분들은 다들 아시는 내용이겠지만, 정작 우리 주위엔 웹을 많이들 쓰고, 관련해서 일을 하면서도 웹의 내부에 대해서는 잘 모르고 있는 사람들이 많습니다.

웹의 기반기술을 제대로 아는것이, 우리가 좀더 웹을 진지하게 접근하는 것의 시작이라고 생각합니다.

802.1X 적용 사례(차세대 정보보안을 위한 동적 네트워크 환경 구성과 접근통제)

2015년 9월 7일 ISEC에서 발표한 802.1X 사례 발표자료입니다.

802.1X 적용을 고려하고 있는 분들은 참고하세요~

발표자료에 대한 구체적인 구현 방법은 "네트워크 접근통제 시스템 구축"과 "무선 네트워크 리모델링"을 참고해주세요.

- 네트워크 접근통제 시스템 구축: http://www.yes24.com/24/goods/15899949?scode=032&OzSrank=1

- 무선 네트워크 리모델링: http://www.yes24.com/24/Goods/38467332?Acode=101

Similar to Week10 vpn (20)

[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...![[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[OpenStack Day in Korea 2015] Track 2-4 - Towards Programmable Network (Conce...

(Action Plan Repor) Accomplish 1st Stage of Network Separation

(Action Plan Repor) Accomplish 1st Stage of Network Separation

No trade-offs: 안전하고, 빠르고, 안정적인 네트워크 구축하기 / Building secure, fast, and reliabl...

No trade-offs: 안전하고, 빠르고, 안정적인 네트워크 구축하기 / Building secure, fast, and reliabl...

[White Paper] SDN 기반 공격 탐지차단 강화를 위한 네트워크 관리 정보 구성 방안![[White Paper] SDN 기반 공격 탐지차단 강화를 위한 네트워크 관리 정보 구성 방안](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[White Paper] SDN 기반 공격 탐지차단 강화를 위한 네트워크 관리 정보 구성 방안](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[White Paper] SDN 기반 공격 탐지차단 강화를 위한 네트워크 관리 정보 구성 방안

More from HansolJang5

More from HansolJang5 (13)

Week10 vpn

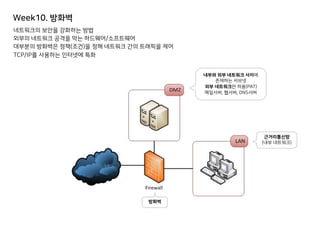

- 1. Week10. 방화벽 네트워크의 보안을 강화하는 방법 외부의 네트워크 공격을 막는 하드웨어/소프트웨어 대부분의 방화벽은 정책(조건)을 정해 네트워크 간의 트래픽을 제어 TCP/IP를 사용하는 인터넷에 특화 내부와 외부 네트워크 사이에 존재하는 서브넷 외부 네트워크만 허용(PAT) 메일서버, 웹서버, DNS서버 근거리통신망 (내부 네트워크) 방화벽

- 2. Week10. 방화벽의 종류 패킷 필터형 WAF 프록시 TCP/IP 헤더에 포함되는 IP 주소, 포트번호, 통신상태 등을 주로 제어 고속 데이터, 세션 등을 보지 않음 TCP/IP의 네트워크 계층에서 사용 헤더를 보는데 사용 특정 IP 허용, 거부 특정 포트 허용,거부 웹 애플리케이션에 특화된 방화벽 http 프로토콜을 바 탕으로 규칙을 정함 SQL, command 인 젝션 등 도입이 쉽지만, 유지 보수 필요 NGINX 네트워크 중개자 프록시 서버만 글로 벌 IP 사용 요청 내용 캐시 (속 도 증가) 내부 네트워크 보안 효과

- 3. Week10. VPN 인터넷에서 안전하게 통신하기 위한 장치 물리적 구현이 비용이 높기 때문에 가상으로 구현 통신 데이터 암호화, 통신 데이터 서명 등 IPsec VPN을 구현할 때 자주 사용하는 프로토콜 IP 패킷 단위의 암호화 + 패킷 인증 1 : 1 패킷 암호화 상대적으로 빠른 공통키 방식 사용 *payload: 헤더를 제외한 데이터 Tunnel Mode (IP 패킷 전체) Transport Mode (payload만) IKE (Internet Key Exchange) IP 헤더 payload (TCP segment) IP 패킷 IP 헤더 payload (TCP segment) 암호화된 IP 패킷 IP 헤더 Payload IPsec 패킷 + AH헤더 : 해시 값 계산 (무결성, 인증) ESP헤더 : 대칭키로 한번 더 암호화 (무결성, 인증, 기밀성) *무결성: 데이터가 변조되지 않음 *인증: 메세지 마다의 진위 확인(식별) *기밀성: 인가받은(키를 가진) 사람만 데이터를 볼 수 있음