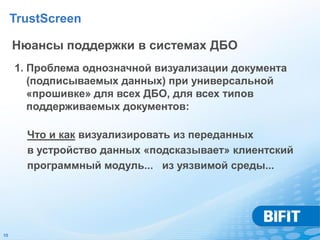

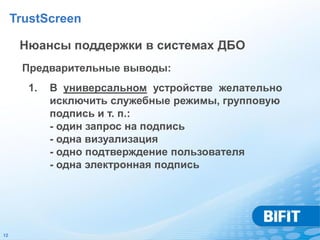

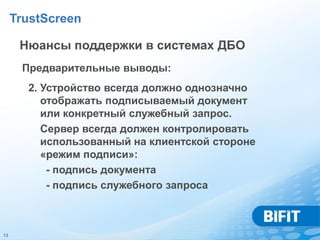

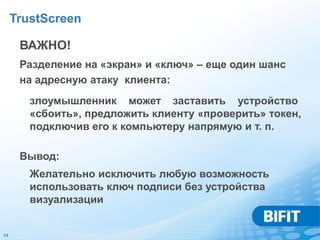

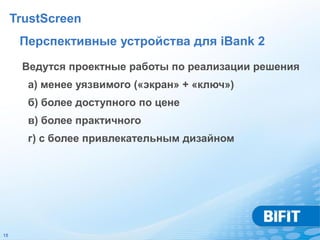

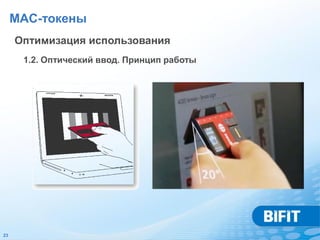

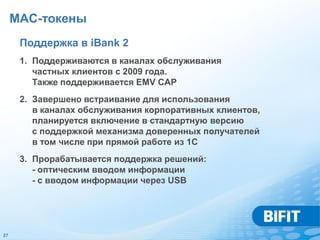

Документ рассматривает безопасность в системах электронного банкинга с использованием технологий trustscreen и mac-токенов. Обсуждаются решения для формирования и визуализации электронных подписей, а также методы защиты от кражи данных. Предложены оптимизации по использованию устройств и механизмы доверенных получателей для повышения уровня безопасности.