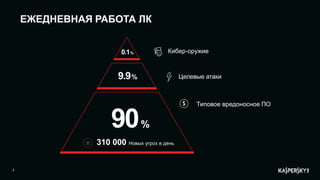

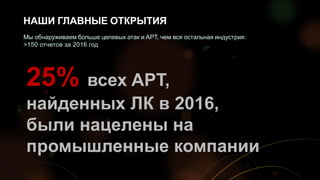

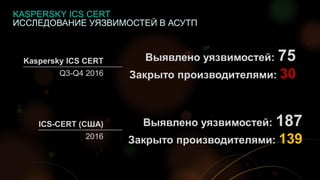

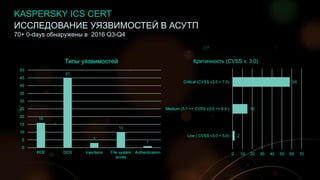

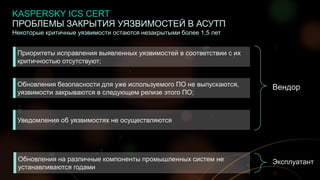

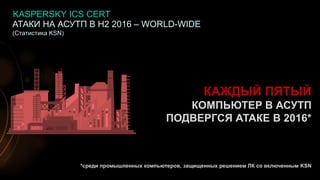

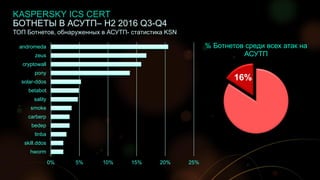

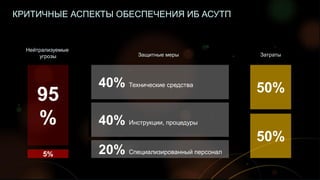

Документ представляет собой обзор текущих киберугроз в области промышленных систем и критической инфраструктуры, подготовленный лабораторией Касперского. Основное внимание уделяется исследованиям уязвимостей, росту осведомленности о кибербезопасности и статистике атак на автоматизированные системы. Указываются также проблемы, связанные с закрытием уязвимостей и выявлением целевых атак на промышленные компании.