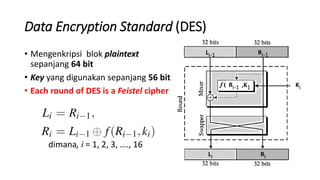

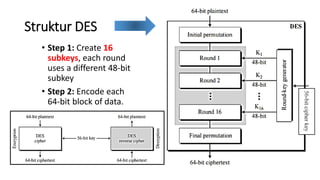

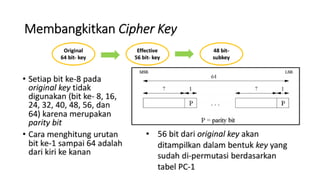

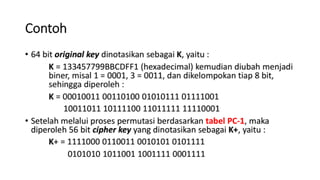

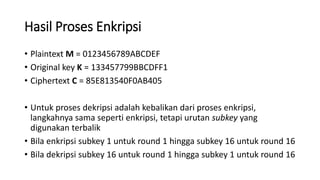

1. Data Encryption Standard (DES) adalah algoritma enkripsi blok yang mengenkripsi blok plaintext sepanjang 64 bit menggunakan key 56 bit.

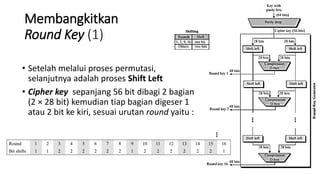

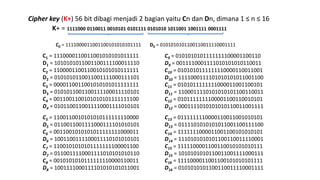

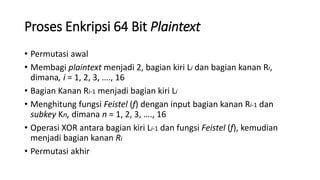

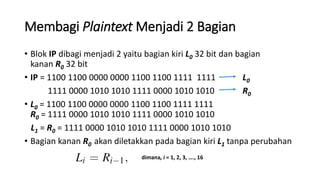

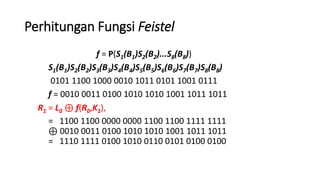

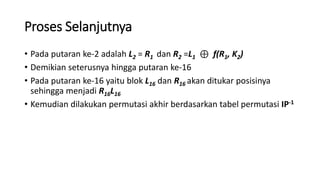

2. DES bekerja berdasarkan struktur Feistel cipher dimana plaintext dibagi menjadi dua bagian dan dioperasikan secara berulang menggunakan subkey yang dihasilkan dari key utama.

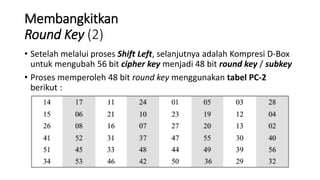

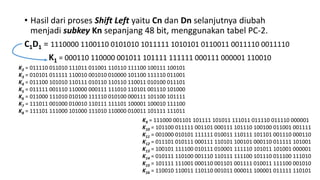

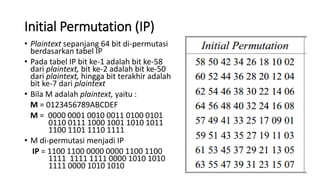

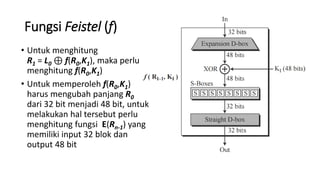

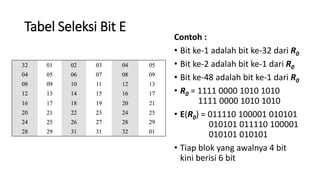

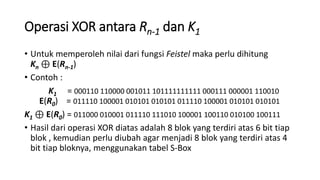

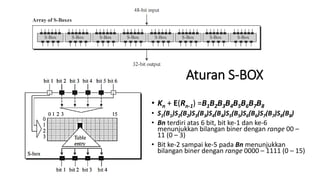

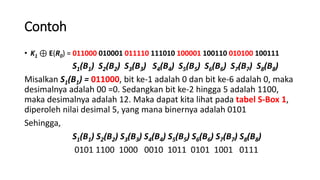

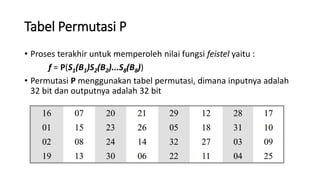

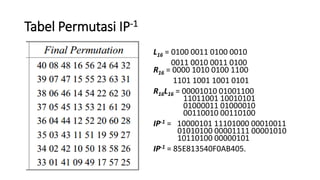

3. Proses enkripsi DES terdiri atas inisial permutasi, pemisahan plaintext, operasi XOR, S-box, dan permutasi akhir