Voor de Identity & Access Management themadag van de Special Interest Group Informatie Beveiliging van de UMCs. Dit was op 19 september 2011, met security officers en andere geinteresseerde profesionals van de UMCs en grote Nederlandse ziekenhuizen. Lokatie was UMCU.

![9/27/2011

[Healthcare professionals’ experiences with EHR-System access

3

control mechanisms. A. Faxvaag a.o., IMEI 2011]

not-for-profit ICT voorheen Telematica

onderzoeksinstituut Instituut

multidisciplinair, ~50 innovatieprojecten

onderzoekers/advisors

identity,

principal researcher, p

privacy, trust

y,

lid MT

Maarten

Wegdam

gepromoveerd in CV: KPN Research,

Informatica (RuG, UT) Bell Labs, UD@UT

4

2](https://image.slidesharecdn.com/20110919-umcs-identiteit-en-authenticatie-120301132936-phpapp01/85/Identiteit-Authenticatie-voor-UMCs-SIG-Informatie-Beveiliging-IAM-themadag-19-sept-2011-2-320.jpg)

![9/27/2011

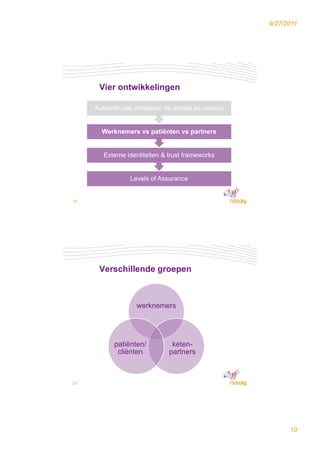

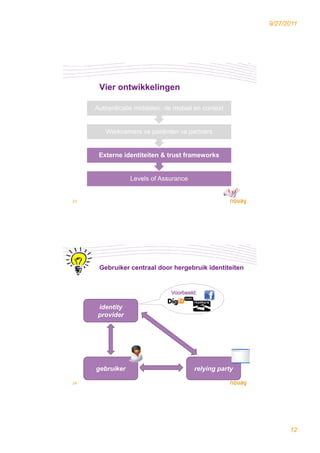

Vier ontwikkelingen

Authenticatie middelen: de mobiel en context

Werknemers vs patiënten vs partners

Externe identiteiten & trust frameworks

Levels of Assurance

5

Principes van authenticatie

Binden van

geb u e

gebruiker

Tamper

resistent Multi-factor

hardware

Sterke crypto Multi-channel

Gebaseerd op [M. Oostdijk (Novay) , Authenticatiemiddelen:

6

Stand van zaken, 2010]

3](https://image.slidesharecdn.com/20110919-umcs-identiteit-en-authenticatie-120301132936-phpapp01/85/Identiteit-Authenticatie-voor-UMCs-SIG-Informatie-Beveiliging-IAM-themadag-19-sept-2011-3-320.jpg)

![9/27/2011

Mobile PKI

[M. Oostdijk e.a., Mobile PKI, inloggen en ondertekenen met

15

je mobiel, PviB juli 2010, Novay & SURFnet]

SIM augmented token (sticker)

DP Nano

contact plate

DP Nano chip

SIM contact plate

Serial number

16

8](https://image.slidesharecdn.com/20110919-umcs-identiteit-en-authenticatie-120301132936-phpapp01/85/Identiteit-Authenticatie-voor-UMCs-SIG-Informatie-Beveiliging-IAM-themadag-19-sept-2011-8-320.jpg)

![9/27/2011

SIM augmented token (sticker)

• Sticker met embedded chip tussen SIM kaart en

telefoon

• Stikker bevat SIM apps

• Geen afhankelijkheden mobiele operator !

• Geïmplementeerd in VASCO Digipass Nano

product

• Event-based one-time-password (TAN)

• Vrij gebruikersonvriendelijk

[M. Oostdijk, M. Wegdam, Evaluation VASCO Digipass

17

Nano, Mei 2011, in opdracht van SURFnet]

Context & authn/authz?

Context als vierde factor

• Extra zekerheid, bijvoorbeeld gebruiker is thuis

• Veiliger, goedkoper of makkelijker?

• Simpele toepassing is IP-address-al-eerder-

gebruikt?

Context-enhanced authorization

• Context meenemen in autorisatie beslissingen

• Bijvoorbeeld: als arts op eerste hulp afdeling is dan

toegang tot alle dossiers, anders alleen eigen

patienten

• Novay recent onderzoeksproject gestart met IBM en

een grote bank op dit gebied.

18

9](https://image.slidesharecdn.com/20110919-umcs-identiteit-en-authenticatie-120301132936-phpapp01/85/Identiteit-Authenticatie-voor-UMCs-SIG-Informatie-Beveiliging-IAM-themadag-19-sept-2011-9-320.jpg)

![9/27/2011

Patiënten & patiëntportalen

Afspraken, EDP,

eHealth

• 25 leveranciers

• 14 gebruiken eigen gebruikersnaam/wachtwoord, o.a.

UMCU, UMC Radboud, AZM

• 1 eigen gebruikersnaam/wachtwoord + SMS

• 1 eigen gebruikersnaam/wachtwoord en face-2-face

controle

• 4 Di iD l

DigiD laag ( b ik

(gebruikersnaam/wachtwoord), o.a. UMCG

/ ht d)

• 3 DigiD midden (SMS), o.a. Erasmus MC

• 2 certificaat met wachtwoord

[M. Heldoorn e.a., Patiëntportalen in Nederland,

21 NPCF, Nictiz, mei 2011]

Wat is er nodig?

• DigiD niveau midden?

• Binding d.m.v. GBA adres

• SMS one-time-password

• Niet goed genoeg voor landelijke EDP, aldus PWC

e.a. in 2010

• eNIK to the rescue ????

• Elektronische Nederlandse identiteitskaart

• Besluit najaar (?) 2011

• Iedereen heeft er één in 2018 ?

• En hoe autorisatie te regelen? bv mantelzorgers

[M. Wegdam, e-identity: zorgeloze identificatie van

22

zorgconsumenten, voor Nictiz, april 2010]

11](https://image.slidesharecdn.com/20110919-umcs-identiteit-en-authenticatie-120301132936-phpapp01/85/Identiteit-Authenticatie-voor-UMCs-SIG-Informatie-Beveiliging-IAM-themadag-19-sept-2011-11-320.jpg)

![9/27/2011

Trust framework/ afsprakenstelsels

Afspraken waar alle spelers zich

aan moeten houden

Meer vertrouwen en een gezond ecosysteem

• Nieuwe identity providers kunnen toetreden

• Dienstenaanbieders kunnen makkelijk gebruik maken van

alle identity providers (schaalbaarheid)

• Balanceren van belangen van identity providers,

dienstenaanbieders en gebruikers

• Privacy afspraken

• Governance / audits

25

Trust frameworks

26

[OIX website]

13](https://image.slidesharecdn.com/20110919-umcs-identiteit-en-authenticatie-120301132936-phpapp01/85/Identiteit-Authenticatie-voor-UMCs-SIG-Informatie-Beveiliging-IAM-themadag-19-sept-2011-13-320.jpg)

![9/27/2011

authenticatie registratie betrouw-

middel p

proces baarheid

29

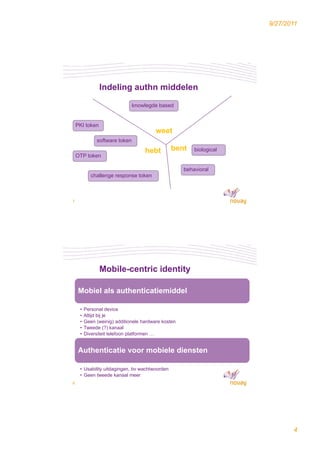

Levels of Assurance

• Standardiseer op discrete levels

• Combi technologie EN proces

• Voordeel: schaalbaarheid, ontkoppeling

• Vier levels [NIST] [STORK] [eHerkenning]

Assurance Levels authenticatie

1 2 3 4

1 Level 1 Level 1 Level 1 Level 1

Assurance 2 Level 1 Level 2 Level 2 Level 2

Levels voor

registratie 3 Level 1 Level 2 Level 3 Level 3

30 4 Level 1 Level 2 Level 3 Level 4

15](https://image.slidesharecdn.com/20110919-umcs-identiteit-en-authenticatie-120301132936-phpapp01/85/Identiteit-Authenticatie-voor-UMCs-SIG-Informatie-Beveiliging-IAM-themadag-19-sept-2011-15-320.jpg)