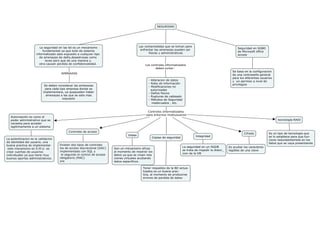

Seguridad en Base de Datos

•Download as DOC, PDF•

0 likes•2,017 views

Mapa conceptual respecto seguridad en a base de datos

Report

Share

Report

Share

More Related Content

What's hot

What's hot (20)

aclpwn - Active Directory ACL exploitation with BloodHound

aclpwn - Active Directory ACL exploitation with BloodHound

Viewers also liked

Viewers also liked (20)

Material Clase BDD ITSJR: Bases de Datos Distribuidas

Material Clase BDD ITSJR: Bases de Datos Distribuidas

More from myriam sarango

More from myriam sarango (7)

Arquitectura de Computadores – Evolución y Presentaciones de los computadores

Arquitectura de Computadores – Evolución y Presentaciones de los computadores

Pruebas para una Media Poblacional: Muestra Grande y Desviación Estándar Pobl...

Pruebas para una Media Poblacional: Muestra Grande y Desviación Estándar Pobl...