Denunciar

Compartir

Recomendados

Más contenido relacionado

Destacado

Destacado (13)

Más de RODRYGU

Más de RODRYGU (15)

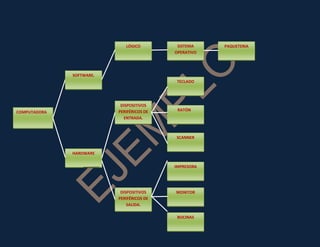

Diagrama

- 1. COMPUTADORAHARDWAREDISPOSITIVOS PERIFÉRICOS DE ENTRADA.PAQUETERIASISTEMA OPERATIVOLÓGICOSOFTWARE.DISPOSITIVOS PERIFÉRICOS DE SALIDA.BOCINASMONITORIMPRESORASCANNERRATÓNTECLADO<br />