Configuracion proxy Windows server 2008

•Download as PPTX, PDF•

4 likes•12,206 views

Configuracion proxy Windows server 2008

Report

Share

Report

Share

Recommended

Recommended

More Related Content

What's hot

What's hot (20)

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad...

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad...

Reverse proxy & web cache with NGINX, HAProxy and Varnish

Reverse proxy & web cache with NGINX, HAProxy and Varnish

SDN & NFV Introduction - Open Source Data Center Networking

SDN & NFV Introduction - Open Source Data Center Networking

Dynamic Content Acceleration: Amazon CloudFront and Amazon Route 53 (ARC309) ...

Dynamic Content Acceleration: Amazon CloudFront and Amazon Route 53 (ARC309) ...

EMEA Airheads- Aruba Instant AP- VPN Troubleshooting

EMEA Airheads- Aruba Instant AP- VPN Troubleshooting

Similar to Configuracion proxy Windows server 2008

Similar to Configuracion proxy Windows server 2008 (20)

Proyecto Servidor 1103 Martinez Rodriguez 1103 [Recuperado]![Proyecto Servidor 1103 Martinez Rodriguez 1103 [Recuperado]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Proyecto Servidor 1103 Martinez Rodriguez 1103 [Recuperado]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Proyecto Servidor 1103 Martinez Rodriguez 1103 [Recuperado]

Configuracion proxy Windows server 2008

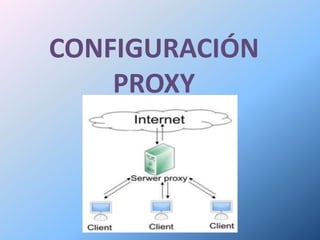

- 2. Que es un proxy El término servidor proxy se refiere al hecho de usar un servidor (una computadora o un programa de computadora que actúa como tal) que funciona como un intermediario entre las personas que acceden a recursos que se encuentran en un servidor de red.

- 3. ¿Para que usar un servidor proxy? 1- Seguridad 2- Mantener un servidor de forma anónima. 3- Para evadir restricciones en una red, como por ejemplo en la oficina o la escuela. 4- Para mantener registros del uso de una red, por ejemplo el uso de Internet que hacen los empleados de una compañía. 5- Para proveer un mecanismo que pueda revisar contenido 6- Para mejorar la velocidad de respuesta de acceso a recursos en la red o a páginas de Internet.

- 4. VENTAJAS • Control •Ahorro de trafico •Velocidad de tiempo de respuesta •Filtrado de contenido •Modificación de contenido DESVENTAJAS •Las paginas no pueden estar actualizadas •Bloquear puertos •Almacenas las paginas visitadas

- 5. TIPOS DE PROXY •Proxi transparente: No requiere configuración del navegador •Proxi abierto: •Proxi anónimo •Proxi de dominio •Proxi enmascaramiento

- 7. Crear una unidad organizativa: La unidad organizativa es un tipo de objeto de directorio muy útil incluido en los dominios. Las unidades organizativas son contenedores de Active Directory en los que puede colocar usuarios, grupos, equipos y otras unidades organizativas.

- 11. La política se encuentra dentro de directivas configuración de usuarios y elegimos preferencias