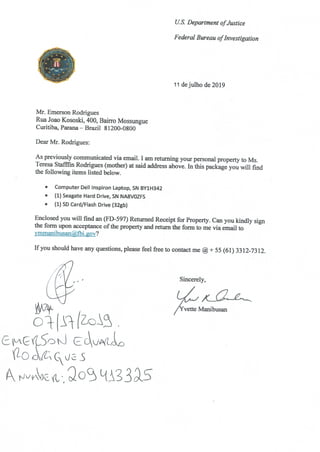

US_EMBASSY_-_FBI_DOCUMENT_-_RECEIVAL_OF_BELONGINGS.pdf

•

0 likes•7 views

EMERSON EDUARDO RODRIGUES INOCENTE ESTADOS UNIDOS DA AMERICA. HOAX PROVOCADO PELA POLICIA FEDERAL BRASILEIRA PARA INCRIMINAR

Report

Share

Report

Share

Download to read offline

Recommended

Direct Feed eSCADA implementation eSCADA

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

FUNDAMENTALS OF MECHANICAL ENGINEERING.pdf

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

JAR OF ANTS EMERSON EDUARDO RODRIGUES.pdf

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

ELECTRICAL BATERY SAFETY MANUAL PACK SWD EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

Tipos de batería tracción BTA HEV & BT9 PHEV EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

GCAC - DHN PHEV Battery Template For Presentation w2218 v04.pptx

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

1001 Most Useful Spanish Words EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

DELTA V MES EMERSON EDUARDO RODRIGUES ENGINEER

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

Recommended

Direct Feed eSCADA implementation eSCADA

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

FUNDAMENTALS OF MECHANICAL ENGINEERING.pdf

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

JAR OF ANTS EMERSON EDUARDO RODRIGUES.pdf

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

ELECTRICAL BATERY SAFETY MANUAL PACK SWD EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

Tipos de batería tracción BTA HEV & BT9 PHEV EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

GCAC - DHN PHEV Battery Template For Presentation w2218 v04.pptx

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

1001 Most Useful Spanish Words EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

DELTA V MES EMERSON EDUARDO RODRIGUES ENGINEER

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

GLOBAL WIND ORGANIZATION GWO FULL COURSE FROM EMERSON EDUARDO RODRIGUES SENIO...

GLOBAL WIND ORGANIZATION GWO FULL COURSE FROM EMERSON EDUARDO RODRIGUES SENIO...EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUESemersoneduardorodrigues_curso-de-russo.pdf

1. O documento apresenta informações sobre o alfabeto russo, incluindo suas 33 letras, 10 vogais e sons de cada letra. 2. É explicado que algumas vogais podem ter sons diferentes dependendo de sua posição na palavra e que existem 2 símbolos especiais. 3. A tabela fornece exemplos de letras, seus sons correspondentes em português e palavras ilustrativas.

STEP 7 - AWL para S7-300 y S7-400 emerson eduardo rodrigues

Este manual describe el lenguaje de programación AWL (Lista de Instrucciones) para los autómatas programables S7-300 y S7-400 de Siemens. Incluye una introducción al manual, una descripción general de AWL y ejemplos de programación, así como apéndices sobre transferencia de parámetros y lista de instrucciones AWL.

PLC SCUBE STANDARD PROGRAMING EMERSON EDUARDO RODRIGUES

The document discusses standard function blocks (FB) used in Renault programming. It describes why FBs are used to improve readability, quality, and reduce programming time limits. It then defines what a standard FB is, including that FBs are pre-tested, validated functions that can be used by OEMs for common mechanical functions. The document also discusses how FBs can be integrated with HMI screens for operations and maintenance.

The+48+Laws+Of+Power EMERSON EDUARDO RODRIGUES

This document provides biographical information about the author of The 48 Laws of Power, Robert Greene, and the producer Joost Elfers. It notes that Robert Greene has a degree in classical studies and has worked as an editor for magazines. It also lists some of Joost Elfers' previous works as a producer. The document consists of standard copyright and publishing details.

Basica_Documentacion EMERSON EDUARDO RODRIGUES

El documento presenta información sobre componentes básicos de Motion Control de Siemens. Explica los diferentes controladores SIMATIC que se pueden usar para aplicaciones de Motion Control, incluyendo S7-1200, S7-1500 y SIMOTION. También describe las funciones integradas de Motion Control que estos controladores admiten como posicionamiento, velocidad y coordinación.

Avanzado_Documentacion_EMERSON EDUARDO RODRIGUES

Este documento describe las funciones avanzadas de control de movimiento y cinemática disponibles con el controlador SIMATIC S7-1500 T-CPU. Incluye información sobre comisionamiento virtual, funciones de camming, interpolación de ejes y kinematics, así como demostraciones en vivo.

Tratamiento Digital de Señales__EMERSON EDUARDO RODRIGUES.pdf

Este documento trata sobre el libro "Tratamiento digital de señales" de la cuarta edición. El libro cubre los fundamentos del procesamiento digital de señales discretas en el tiempo, y es adecuado para estudiantes de ingeniería eléctrica, informática y ciencias de la computación. El libro incluye tanto temas básicos como avanzados sobre procesamiento digital de señales.

DICIONARIO_DICIONARIO_ITALIANO_PORTUGUES EMERSON EDUARDO RODRIGUES

As discussões teóricas sobre "falsos cognatos" entre o italiano e o português são polêmicas e pouco exploradas na literatura sobre ensino de línguas e tradução. O autor propõe distinguir "falsos cognatos", que têm origens etimológicas diferentes, de "cognatos enganosos", que compartilham origem mas evoluíram semanticamente. Ele apresenta um dicionário bilíngue de "falsos cognatos" e "cognatos enganosos" entre essas línguas, com exemplos e discussões teó

penetration test essentials comptia EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

PENETRATION TEST FOR COMTIA AND OSC SECURITY

PENETRATION METHODS FOR HACKERS

compTIA guide to get the CERTIFICATION EMERSON EDUARDO RODRIGUES

This document provides an open source study guide for the CompTIA Security+ SY0-501 exam. It aims to gather information from various online sources to cover all exam topics without requiring expensive training courses. The exam domains include threats and vulnerabilities, technologies and tools, architecture and design, identity and access management, risk management, and cryptography. The study guide also provides free resources like practice questions and training courses. It then covers various security topics in detail, such as attacks, system hardening, encryption, firewalls, and more.

HHS_TOC_Glossary EMERSON EDUARDO RODRIGUES

The document is the table of contents and glossary for a series of lessons on hacking and computer security. The table of contents lists 12 lessons that cover topics like basic Linux and Windows commands, ports and protocols, malware, passwords, and legal and ethical issues related to hacking. The glossary defines over 70 technical computer and networking terms used throughout the lessons.

Cómo programar Step 7 y no morir en el intento EMERSON EDUARDO RODRIGUES

Este documento presenta un libro electrónico sobre cómo programar Step 7 y no morir en el intento. Explica los conceptos básicos de programación en Step 7 como estructura de memoria, E/S, marcas, temporizadores, módulos de datos, variables temporales y más. También incluye ejemplos prácticos de programación usando diferentes lenguajes como FUP, KOP, AWL y más.

11. EJERCICIOS PRACTICOS DE AUTOMATIZACION - AUTOMATI EMERSON EDUARDO RODRIGUES

11. EJERCICIOS PRACTICOS DE AUTOMATIZACION - AUTOMATI EMERSON EDUARDO RODRIGUESEMERSON EDUARDO RODRIGUES

A empresa está enfrentando desafios financeiros devido à queda nas vendas e precisa cortar custos. O departamento de marketing será reestruturado e alguns funcionários serão demitidos, enquanto outros serão transferidos para novas funções. Uma consulta externa foi contratada para ajudar a redesenhar o departamento de marketing para melhorar a eficiência e reduzir gastos.10. SISTEMAS PROGRAMABLES AVANZADOS - AUTOMATI EMERSON EDUARDO RODRIGUES

O documento não continha nenhum conteúdo para resumir. Não foi possível gerar um resumo com três frases ou menos com base nas informações fornecidas.

9. LIBRO SISTEMAS SECUENCIALES PROGRAMABLES - AUTOMATI EMERSON EDUARDO RODRIGUES

9. LIBRO SISTEMAS SECUENCIALES PROGRAMABLES - AUTOMATI EMERSON EDUARDO RODRIGUESEMERSON EDUARDO RODRIGUES

Este documento trata sobre sistemas de numeración y conversión entre ellos. Explica los sistemas decimal, binario, BCD, hexadecimal y octal. Detalla cómo se representan números en cada sistema y cómo realizar conversiones entre ellos, como dividir sucesivamente un número decimal entre 2 para obtener su representación binaria o sumar potencias de 2 multiplicadas por cada dígito binario para obtener su valor decimal. También define conceptos como byte, palabra y doble palabra en el sistema binario.8. LIBRO PROGRAMACION DE CONTROLADORES AVANZADOS SIMATIC S7-1500 CON TIA PORT...

8. LIBRO PROGRAMACION DE CONTROLADORES AVANZADOS SIMATIC S7-1500 CON TIA PORT...EMERSON EDUARDO RODRIGUES

Este documento presenta una introducción a los sistemas de numeración binarios y hexadecimales, así como a la lógica binaria. Explica que los autómatas programables solo pueden procesar unos y ceros, por lo que usan el sistema binario. Describe que cada sistema de numeración se caracteriza por su base, y que la posición de cada dígito dentro de un número determina su valor ponderal. Finalmente, menciona que también es útil conocer los componentes digitales básicos y cómo funcionan las funciones lógicas, aunque no es imprescindible6. LIBRO AUTOMATAS PROGRAMABLES Y SISTEMAS DE AUTOMATIZACION - AUTOMATI EMERS...

6. LIBRO AUTOMATAS PROGRAMABLES Y SISTEMAS DE AUTOMATIZACION - AUTOMATI EMERS...EMERSON EDUARDO RODRIGUES

Este documento presenta una introducción a los controladores lógicos y autómatas programables. Se describen diferentes tipos de controladores lógicos como combinacionales, secuenciales síncronos y basados en una unidad lógica. También se explican conceptos como especificación de controladores lógicos secuenciales, síntesis de sistemas digitales mediante autómatas programables y autómatas basados en un computador. Finalmente, se incluyen secciones sobre sistemas de programación como STEP7 y el estándar IEC 1131-5. LIBRO APRENDA WINCC - AUTOMATI EMERSON EDUARDO RODRIGUES

Este documento presenta un libro sobre el software WinCC de Siemens para sistemas SCADA. El libro explica el funcionamiento básico de WinCC y cubre temas como el diseño de interfaces de usuario, variables y comunicaciones, programación de objetos y scripts en VBS, y la integración con Step 7. El objetivo es proporcionar una guía práctica tanto para estudiantes como profesionales que deban desarrollar o mantener instalaciones industriales supervisadas por WinCC.

4. LIBRO COMUNICACIONES INDUSTRIALES - AUTOMATISSANDRO EMERSON EDUARDO RODRIGUES

4. LIBRO COMUNICACIONES INDUSTRIALES - AUTOMATISSANDRO EMERSON EDUARDO RODRIGUESEMERSON EDUARDO RODRIGUES

Este documento describe los diferentes niveles de redes de comunicación industrial, incluyendo el nivel de oficina, nivel de planta, nivel de célula y nivel de campo. Explica que cada nivel tiene diferentes requisitos en términos de volumen de datos, velocidad de transmisión y velocidad de respuesta. También introduce los conceptos de sistemas de control centralizados y distribuidos en redes de comunicación industrial.Top Google Tools for SEO: Enhance Your Website's Performance

Discover essential SEO Google tools to boost your website's performance, from Google Analytics and Search Console to Keyword Planner and Page Speed Insights.

Learn more: https://elysiandigitalservices.com/seo-google-tools/

一比一原版(CSULB毕业证)加州州立大学长滩分校毕业证如何办理

原件一模一样【微信:176555708】【加州州立大学长滩分校毕业证(CSULB学位证)成绩单】【微信:176555708】(留信学历认证永久存档查询)采用学校原版纸张、特殊工艺完全按照原版一比一制作(包括:隐形水印,阴影底纹,钢印LOGO烫金烫银,LOGO烫金烫银复合重叠,文字图案浮雕,激光镭射,紫外荧光,温感,复印防伪)行业标杆!精益求精,诚心合作,真诚制作!多年品质 ,按需精细制作,24小时接单,全套进口原装设备,十五年致力于帮助留学生解决难题,业务范围有加拿大、英国、澳洲、韩国、美国、新加坡,新西兰等学历材料,包您满意。

【业务选择办理准则】

一、工作未确定,回国需先给父母、亲戚朋友看下文凭的情况,办理一份就读学校的毕业证【微信:176555708】文凭即可

二、回国进私企、外企、自己做生意的情况,这些单位是不查询毕业证真伪的,而且国内没有渠道去查询国外文凭的真假,也不需要提供真实教育部认证。鉴于此,办理一份毕业证【微信:176555708】即可

三、进国企,银行,事业单位,考公务员等等,这些单位是必需要提供真实教育部认证的,办理教育部认证所需资料众多且烦琐,所有材料您都必须提供原件,我们凭借丰富的经验,快捷的绿色通道帮您快速整合材料,让您少走弯路。

留信网认证的作用:

1:该专业认证可证明留学生真实身份【微信:176555708】

2:同时对留学生所学专业登记给予评定

3:国家专业人才认证中心颁发入库证书

4:这个认证书并且可以归档倒地方

5:凡事获得留信网入网的信息将会逐步更新到个人身份内,将在公安局网内查询个人身份证信息后,同步读取人才网入库信息

6:个人职称评审加20分

7:个人信誉贷款加10分

8:在国家人才网主办的国家网络招聘大会中纳入资料,供国家高端企业选择人才

→ 【关于价格问题(保证一手价格)

我们所定的价格是非常合理的,而且我们现在做得单子大多数都是代理和回头客户介绍的所以一般现在有新的单子 我给客户的都是第一手的代理价格,因为我想坦诚对待大家 不想跟大家在价格方面浪费时间

对于老客户或者被老客户介绍过来的朋友,我们都会适当给一些优惠。

选择实体注册公司办理,更放心,更安全!我们的承诺:可来公司面谈,可签订合同,会陪同客户一起到教育部认证窗口递交认证材料,客户在教育部官方认证查询网站查询到认证通过结果后付款,不成功不收费!

办理加州州立大学长滩分校毕业证(CSULB学位证)学位证【微信:176555708 】外观非常精致,由特殊纸质材料制成,上面印有校徽、校名、毕业生姓名、专业等信息。

办理加州州立大学长滩分校毕业证(CSULB学位证)学位证【微信:176555708 】格式相对统一,各专业都有相应的模板。通常包括以下部分:

校徽:象征着学校的荣誉和传承。

校名:学校英文全称

授予学位:本部分将注明获得的具体学位名称。

毕业生姓名:这是最重要的信息之一,标志着该证书是由特定人员获得的。

颁发日期:这是毕业正式生效的时间,也代表着毕业生学业的结束。

其他信息:根据不同的专业和学位,可能会有一些特定的信息或章节。

办理加州州立大学长滩分校毕业证(CSULB学位证)学位证【微信:176555708 】价值很高,需要妥善保管。一般来说,应放置在安全、干燥、防潮的地方,避免长时间暴露在阳光下。如需使用,最好使用复印件而不是原件,以免丢失。

综上所述,办理加州州立大学长滩分校毕业证(CSULB学位证)学位证【微信:176555708 】是证明身份和学历的高价值文件。外观简单庄重,格式统一,包括重要的个人信息和发布日期。对持有人来说,妥善保管是非常重要的。

More Related Content

More from EMERSON EDUARDO RODRIGUES

GLOBAL WIND ORGANIZATION GWO FULL COURSE FROM EMERSON EDUARDO RODRIGUES SENIO...

GLOBAL WIND ORGANIZATION GWO FULL COURSE FROM EMERSON EDUARDO RODRIGUES SENIO...EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUESemersoneduardorodrigues_curso-de-russo.pdf

1. O documento apresenta informações sobre o alfabeto russo, incluindo suas 33 letras, 10 vogais e sons de cada letra. 2. É explicado que algumas vogais podem ter sons diferentes dependendo de sua posição na palavra e que existem 2 símbolos especiais. 3. A tabela fornece exemplos de letras, seus sons correspondentes em português e palavras ilustrativas.

STEP 7 - AWL para S7-300 y S7-400 emerson eduardo rodrigues

Este manual describe el lenguaje de programación AWL (Lista de Instrucciones) para los autómatas programables S7-300 y S7-400 de Siemens. Incluye una introducción al manual, una descripción general de AWL y ejemplos de programación, así como apéndices sobre transferencia de parámetros y lista de instrucciones AWL.

PLC SCUBE STANDARD PROGRAMING EMERSON EDUARDO RODRIGUES

The document discusses standard function blocks (FB) used in Renault programming. It describes why FBs are used to improve readability, quality, and reduce programming time limits. It then defines what a standard FB is, including that FBs are pre-tested, validated functions that can be used by OEMs for common mechanical functions. The document also discusses how FBs can be integrated with HMI screens for operations and maintenance.

The+48+Laws+Of+Power EMERSON EDUARDO RODRIGUES

This document provides biographical information about the author of The 48 Laws of Power, Robert Greene, and the producer Joost Elfers. It notes that Robert Greene has a degree in classical studies and has worked as an editor for magazines. It also lists some of Joost Elfers' previous works as a producer. The document consists of standard copyright and publishing details.

Basica_Documentacion EMERSON EDUARDO RODRIGUES

El documento presenta información sobre componentes básicos de Motion Control de Siemens. Explica los diferentes controladores SIMATIC que se pueden usar para aplicaciones de Motion Control, incluyendo S7-1200, S7-1500 y SIMOTION. También describe las funciones integradas de Motion Control que estos controladores admiten como posicionamiento, velocidad y coordinación.

Avanzado_Documentacion_EMERSON EDUARDO RODRIGUES

Este documento describe las funciones avanzadas de control de movimiento y cinemática disponibles con el controlador SIMATIC S7-1500 T-CPU. Incluye información sobre comisionamiento virtual, funciones de camming, interpolación de ejes y kinematics, así como demostraciones en vivo.

Tratamiento Digital de Señales__EMERSON EDUARDO RODRIGUES.pdf

Este documento trata sobre el libro "Tratamiento digital de señales" de la cuarta edición. El libro cubre los fundamentos del procesamiento digital de señales discretas en el tiempo, y es adecuado para estudiantes de ingeniería eléctrica, informática y ciencias de la computación. El libro incluye tanto temas básicos como avanzados sobre procesamiento digital de señales.

DICIONARIO_DICIONARIO_ITALIANO_PORTUGUES EMERSON EDUARDO RODRIGUES

As discussões teóricas sobre "falsos cognatos" entre o italiano e o português são polêmicas e pouco exploradas na literatura sobre ensino de línguas e tradução. O autor propõe distinguir "falsos cognatos", que têm origens etimológicas diferentes, de "cognatos enganosos", que compartilham origem mas evoluíram semanticamente. Ele apresenta um dicionário bilíngue de "falsos cognatos" e "cognatos enganosos" entre essas línguas, com exemplos e discussões teó

penetration test essentials comptia EMERSON EDUARDO RODRIGUES

EMERSON EDUARDO RODRIGUES

PENETRATION TEST FOR COMTIA AND OSC SECURITY

PENETRATION METHODS FOR HACKERS

compTIA guide to get the CERTIFICATION EMERSON EDUARDO RODRIGUES

This document provides an open source study guide for the CompTIA Security+ SY0-501 exam. It aims to gather information from various online sources to cover all exam topics without requiring expensive training courses. The exam domains include threats and vulnerabilities, technologies and tools, architecture and design, identity and access management, risk management, and cryptography. The study guide also provides free resources like practice questions and training courses. It then covers various security topics in detail, such as attacks, system hardening, encryption, firewalls, and more.

HHS_TOC_Glossary EMERSON EDUARDO RODRIGUES

The document is the table of contents and glossary for a series of lessons on hacking and computer security. The table of contents lists 12 lessons that cover topics like basic Linux and Windows commands, ports and protocols, malware, passwords, and legal and ethical issues related to hacking. The glossary defines over 70 technical computer and networking terms used throughout the lessons.

Cómo programar Step 7 y no morir en el intento EMERSON EDUARDO RODRIGUES

Este documento presenta un libro electrónico sobre cómo programar Step 7 y no morir en el intento. Explica los conceptos básicos de programación en Step 7 como estructura de memoria, E/S, marcas, temporizadores, módulos de datos, variables temporales y más. También incluye ejemplos prácticos de programación usando diferentes lenguajes como FUP, KOP, AWL y más.

11. EJERCICIOS PRACTICOS DE AUTOMATIZACION - AUTOMATI EMERSON EDUARDO RODRIGUES

11. EJERCICIOS PRACTICOS DE AUTOMATIZACION - AUTOMATI EMERSON EDUARDO RODRIGUESEMERSON EDUARDO RODRIGUES

A empresa está enfrentando desafios financeiros devido à queda nas vendas e precisa cortar custos. O departamento de marketing será reestruturado e alguns funcionários serão demitidos, enquanto outros serão transferidos para novas funções. Uma consulta externa foi contratada para ajudar a redesenhar o departamento de marketing para melhorar a eficiência e reduzir gastos.10. SISTEMAS PROGRAMABLES AVANZADOS - AUTOMATI EMERSON EDUARDO RODRIGUES

O documento não continha nenhum conteúdo para resumir. Não foi possível gerar um resumo com três frases ou menos com base nas informações fornecidas.

9. LIBRO SISTEMAS SECUENCIALES PROGRAMABLES - AUTOMATI EMERSON EDUARDO RODRIGUES

9. LIBRO SISTEMAS SECUENCIALES PROGRAMABLES - AUTOMATI EMERSON EDUARDO RODRIGUESEMERSON EDUARDO RODRIGUES

Este documento trata sobre sistemas de numeración y conversión entre ellos. Explica los sistemas decimal, binario, BCD, hexadecimal y octal. Detalla cómo se representan números en cada sistema y cómo realizar conversiones entre ellos, como dividir sucesivamente un número decimal entre 2 para obtener su representación binaria o sumar potencias de 2 multiplicadas por cada dígito binario para obtener su valor decimal. También define conceptos como byte, palabra y doble palabra en el sistema binario.8. LIBRO PROGRAMACION DE CONTROLADORES AVANZADOS SIMATIC S7-1500 CON TIA PORT...

8. LIBRO PROGRAMACION DE CONTROLADORES AVANZADOS SIMATIC S7-1500 CON TIA PORT...EMERSON EDUARDO RODRIGUES

Este documento presenta una introducción a los sistemas de numeración binarios y hexadecimales, así como a la lógica binaria. Explica que los autómatas programables solo pueden procesar unos y ceros, por lo que usan el sistema binario. Describe que cada sistema de numeración se caracteriza por su base, y que la posición de cada dígito dentro de un número determina su valor ponderal. Finalmente, menciona que también es útil conocer los componentes digitales básicos y cómo funcionan las funciones lógicas, aunque no es imprescindible6. LIBRO AUTOMATAS PROGRAMABLES Y SISTEMAS DE AUTOMATIZACION - AUTOMATI EMERS...

6. LIBRO AUTOMATAS PROGRAMABLES Y SISTEMAS DE AUTOMATIZACION - AUTOMATI EMERS...EMERSON EDUARDO RODRIGUES

Este documento presenta una introducción a los controladores lógicos y autómatas programables. Se describen diferentes tipos de controladores lógicos como combinacionales, secuenciales síncronos y basados en una unidad lógica. También se explican conceptos como especificación de controladores lógicos secuenciales, síntesis de sistemas digitales mediante autómatas programables y autómatas basados en un computador. Finalmente, se incluyen secciones sobre sistemas de programación como STEP7 y el estándar IEC 1131-5. LIBRO APRENDA WINCC - AUTOMATI EMERSON EDUARDO RODRIGUES

Este documento presenta un libro sobre el software WinCC de Siemens para sistemas SCADA. El libro explica el funcionamiento básico de WinCC y cubre temas como el diseño de interfaces de usuario, variables y comunicaciones, programación de objetos y scripts en VBS, y la integración con Step 7. El objetivo es proporcionar una guía práctica tanto para estudiantes como profesionales que deban desarrollar o mantener instalaciones industriales supervisadas por WinCC.

4. LIBRO COMUNICACIONES INDUSTRIALES - AUTOMATISSANDRO EMERSON EDUARDO RODRIGUES

4. LIBRO COMUNICACIONES INDUSTRIALES - AUTOMATISSANDRO EMERSON EDUARDO RODRIGUESEMERSON EDUARDO RODRIGUES

Este documento describe los diferentes niveles de redes de comunicación industrial, incluyendo el nivel de oficina, nivel de planta, nivel de célula y nivel de campo. Explica que cada nivel tiene diferentes requisitos en términos de volumen de datos, velocidad de transmisión y velocidad de respuesta. También introduce los conceptos de sistemas de control centralizados y distribuidos en redes de comunicación industrial.More from EMERSON EDUARDO RODRIGUES (20)

GLOBAL WIND ORGANIZATION GWO FULL COURSE FROM EMERSON EDUARDO RODRIGUES SENIO...

GLOBAL WIND ORGANIZATION GWO FULL COURSE FROM EMERSON EDUARDO RODRIGUES SENIO...

STEP 7 - AWL para S7-300 y S7-400 emerson eduardo rodrigues

STEP 7 - AWL para S7-300 y S7-400 emerson eduardo rodrigues

PLC SCUBE STANDARD PROGRAMING EMERSON EDUARDO RODRIGUES

PLC SCUBE STANDARD PROGRAMING EMERSON EDUARDO RODRIGUES

Tratamiento Digital de Señales__EMERSON EDUARDO RODRIGUES.pdf

Tratamiento Digital de Señales__EMERSON EDUARDO RODRIGUES.pdf

DICIONARIO_DICIONARIO_ITALIANO_PORTUGUES EMERSON EDUARDO RODRIGUES

DICIONARIO_DICIONARIO_ITALIANO_PORTUGUES EMERSON EDUARDO RODRIGUES

penetration test essentials comptia EMERSON EDUARDO RODRIGUES

penetration test essentials comptia EMERSON EDUARDO RODRIGUES

compTIA guide to get the CERTIFICATION EMERSON EDUARDO RODRIGUES

compTIA guide to get the CERTIFICATION EMERSON EDUARDO RODRIGUES

Cómo programar Step 7 y no morir en el intento EMERSON EDUARDO RODRIGUES

Cómo programar Step 7 y no morir en el intento EMERSON EDUARDO RODRIGUES

11. EJERCICIOS PRACTICOS DE AUTOMATIZACION - AUTOMATI EMERSON EDUARDO RODRIGUES

11. EJERCICIOS PRACTICOS DE AUTOMATIZACION - AUTOMATI EMERSON EDUARDO RODRIGUES

10. SISTEMAS PROGRAMABLES AVANZADOS - AUTOMATI EMERSON EDUARDO RODRIGUES

10. SISTEMAS PROGRAMABLES AVANZADOS - AUTOMATI EMERSON EDUARDO RODRIGUES

9. LIBRO SISTEMAS SECUENCIALES PROGRAMABLES - AUTOMATI EMERSON EDUARDO RODRIGUES

9. LIBRO SISTEMAS SECUENCIALES PROGRAMABLES - AUTOMATI EMERSON EDUARDO RODRIGUES

8. LIBRO PROGRAMACION DE CONTROLADORES AVANZADOS SIMATIC S7-1500 CON TIA PORT...

8. LIBRO PROGRAMACION DE CONTROLADORES AVANZADOS SIMATIC S7-1500 CON TIA PORT...

6. LIBRO AUTOMATAS PROGRAMABLES Y SISTEMAS DE AUTOMATIZACION - AUTOMATI EMERS...

6. LIBRO AUTOMATAS PROGRAMABLES Y SISTEMAS DE AUTOMATIZACION - AUTOMATI EMERS...

5. LIBRO APRENDA WINCC - AUTOMATI EMERSON EDUARDO RODRIGUES

5. LIBRO APRENDA WINCC - AUTOMATI EMERSON EDUARDO RODRIGUES

4. LIBRO COMUNICACIONES INDUSTRIALES - AUTOMATISSANDRO EMERSON EDUARDO RODRIGUES

4. LIBRO COMUNICACIONES INDUSTRIALES - AUTOMATISSANDRO EMERSON EDUARDO RODRIGUES

Recently uploaded

Top Google Tools for SEO: Enhance Your Website's Performance

Discover essential SEO Google tools to boost your website's performance, from Google Analytics and Search Console to Keyword Planner and Page Speed Insights.

Learn more: https://elysiandigitalservices.com/seo-google-tools/

一比一原版(CSULB毕业证)加州州立大学长滩分校毕业证如何办理

原件一模一样【微信:176555708】【加州州立大学长滩分校毕业证(CSULB学位证)成绩单】【微信:176555708】(留信学历认证永久存档查询)采用学校原版纸张、特殊工艺完全按照原版一比一制作(包括:隐形水印,阴影底纹,钢印LOGO烫金烫银,LOGO烫金烫银复合重叠,文字图案浮雕,激光镭射,紫外荧光,温感,复印防伪)行业标杆!精益求精,诚心合作,真诚制作!多年品质 ,按需精细制作,24小时接单,全套进口原装设备,十五年致力于帮助留学生解决难题,业务范围有加拿大、英国、澳洲、韩国、美国、新加坡,新西兰等学历材料,包您满意。

【业务选择办理准则】

一、工作未确定,回国需先给父母、亲戚朋友看下文凭的情况,办理一份就读学校的毕业证【微信:176555708】文凭即可

二、回国进私企、外企、自己做生意的情况,这些单位是不查询毕业证真伪的,而且国内没有渠道去查询国外文凭的真假,也不需要提供真实教育部认证。鉴于此,办理一份毕业证【微信:176555708】即可

三、进国企,银行,事业单位,考公务员等等,这些单位是必需要提供真实教育部认证的,办理教育部认证所需资料众多且烦琐,所有材料您都必须提供原件,我们凭借丰富的经验,快捷的绿色通道帮您快速整合材料,让您少走弯路。

留信网认证的作用:

1:该专业认证可证明留学生真实身份【微信:176555708】

2:同时对留学生所学专业登记给予评定

3:国家专业人才认证中心颁发入库证书

4:这个认证书并且可以归档倒地方

5:凡事获得留信网入网的信息将会逐步更新到个人身份内,将在公安局网内查询个人身份证信息后,同步读取人才网入库信息

6:个人职称评审加20分

7:个人信誉贷款加10分

8:在国家人才网主办的国家网络招聘大会中纳入资料,供国家高端企业选择人才

→ 【关于价格问题(保证一手价格)

我们所定的价格是非常合理的,而且我们现在做得单子大多数都是代理和回头客户介绍的所以一般现在有新的单子 我给客户的都是第一手的代理价格,因为我想坦诚对待大家 不想跟大家在价格方面浪费时间

对于老客户或者被老客户介绍过来的朋友,我们都会适当给一些优惠。

选择实体注册公司办理,更放心,更安全!我们的承诺:可来公司面谈,可签订合同,会陪同客户一起到教育部认证窗口递交认证材料,客户在教育部官方认证查询网站查询到认证通过结果后付款,不成功不收费!

办理加州州立大学长滩分校毕业证(CSULB学位证)学位证【微信:176555708 】外观非常精致,由特殊纸质材料制成,上面印有校徽、校名、毕业生姓名、专业等信息。

办理加州州立大学长滩分校毕业证(CSULB学位证)学位证【微信:176555708 】格式相对统一,各专业都有相应的模板。通常包括以下部分:

校徽:象征着学校的荣誉和传承。

校名:学校英文全称

授予学位:本部分将注明获得的具体学位名称。

毕业生姓名:这是最重要的信息之一,标志着该证书是由特定人员获得的。

颁发日期:这是毕业正式生效的时间,也代表着毕业生学业的结束。

其他信息:根据不同的专业和学位,可能会有一些特定的信息或章节。

办理加州州立大学长滩分校毕业证(CSULB学位证)学位证【微信:176555708 】价值很高,需要妥善保管。一般来说,应放置在安全、干燥、防潮的地方,避免长时间暴露在阳光下。如需使用,最好使用复印件而不是原件,以免丢失。

综上所述,办理加州州立大学长滩分校毕业证(CSULB学位证)学位证【微信:176555708 】是证明身份和学历的高价值文件。外观简单庄重,格式统一,包括重要的个人信息和发布日期。对持有人来说,妥善保管是非常重要的。

SOCIAL MEDIA MARKETING agency and service

Social media marketing: strategy, audience targeting, content creation, engagement, paid advertising, analytics, adaptation, relationship building, authenticity, optimization.

原版制作(Hull毕业证书)赫尔大学毕业证Offer一模一样

学校原件一模一样【微信:741003700 】《(Hull毕业证书)赫尔大学毕业证》【微信:741003700 】学位证,留信认证(真实可查,永久存档)原件一模一样纸张工艺/offer、雅思、外壳等材料/诚信可靠,可直接看成品样本,帮您解决无法毕业带来的各种难题!外壳,原版制作,诚信可靠,可直接看成品样本。行业标杆!精益求精,诚心合作,真诚制作!多年品质 ,按需精细制作,24小时接单,全套进口原装设备。十五年致力于帮助留学生解决难题,包您满意。

本公司拥有海外各大学样板无数,能完美还原。

1:1完美还原海外各大学毕业材料上的工艺:水印,阴影底纹,钢印LOGO烫金烫银,LOGO烫金烫银复合重叠。文字图案浮雕、激光镭射、紫外荧光、温感、复印防伪等防伪工艺。材料咨询办理、认证咨询办理请加学历顾问Q/微741003700

【主营项目】

一.毕业证【q微741003700】成绩单、使馆认证、教育部认证、雅思托福成绩单、学生卡等!

二.真实使馆公证(即留学回国人员证明,不成功不收费)

三.真实教育部学历学位认证(教育部存档!教育部留服网站永久可查)

四.办理各国各大学文凭(一对一专业服务,可全程监控跟踪进度)

如果您处于以下几种情况:

◇在校期间,因各种原因未能顺利毕业……拿不到官方毕业证【q/微741003700】

◇面对父母的压力,希望尽快拿到;

◇不清楚认证流程以及材料该如何准备;

◇回国时间很长,忘记办理;

◇回国马上就要找工作,办给用人单位看;

◇企事业单位必须要求办理的

◇需要报考公务员、购买免税车、落转户口

◇申请留学生创业基金

留信网认证的作用:

1:该专业认证可证明留学生真实身份

2:同时对留学生所学专业登记给予评定

3:国家专业人才认证中心颁发入库证书

4:这个认证书并且可以归档倒地方

5:凡事获得留信网入网的信息将会逐步更新到个人身份内,将在公安局网内查询个人身份证信息后,同步读取人才网入库信息

6:个人职称评审加20分

7:个人信誉贷款加10分

8:在国家人才网主办的国家网络招聘大会中纳入资料,供国家高端企业选择人才

Maximize Your Twitch Potential!..........

Sign up now and start your journey to Twitch stardom!

https://www.sociocosmos.com/product-category/twitch/

一比一原版(UCSD毕业证)加利福尼亚大学圣迭戈分校毕业证如何办理

原件一模一样【微信:176555708】【加利福尼亚大学圣迭戈分校毕业证(UCSD学位证)成绩单】【微信:176555708】(留信学历认证永久存档查询)采用学校原版纸张、特殊工艺完全按照原版一比一制作(包括:隐形水印,阴影底纹,钢印LOGO烫金烫银,LOGO烫金烫银复合重叠,文字图案浮雕,激光镭射,紫外荧光,温感,复印防伪)行业标杆!精益求精,诚心合作,真诚制作!多年品质 ,按需精细制作,24小时接单,全套进口原装设备,十五年致力于帮助留学生解决难题,业务范围有加拿大、英国、澳洲、韩国、美国、新加坡,新西兰等学历材料,包您满意。

【业务选择办理准则】

一、工作未确定,回国需先给父母、亲戚朋友看下文凭的情况,办理一份就读学校的毕业证【微信:176555708】文凭即可

二、回国进私企、外企、自己做生意的情况,这些单位是不查询毕业证真伪的,而且国内没有渠道去查询国外文凭的真假,也不需要提供真实教育部认证。鉴于此,办理一份毕业证【微信:176555708】即可

三、进国企,银行,事业单位,考公务员等等,这些单位是必需要提供真实教育部认证的,办理教育部认证所需资料众多且烦琐,所有材料您都必须提供原件,我们凭借丰富的经验,快捷的绿色通道帮您快速整合材料,让您少走弯路。

留信网认证的作用:

1:该专业认证可证明留学生真实身份【微信:176555708】

2:同时对留学生所学专业登记给予评定

3:国家专业人才认证中心颁发入库证书

4:这个认证书并且可以归档倒地方

5:凡事获得留信网入网的信息将会逐步更新到个人身份内,将在公安局网内查询个人身份证信息后,同步读取人才网入库信息

6:个人职称评审加20分

7:个人信誉贷款加10分

8:在国家人才网主办的国家网络招聘大会中纳入资料,供国家高端企业选择人才

→ 【关于价格问题(保证一手价格)

我们所定的价格是非常合理的,而且我们现在做得单子大多数都是代理和回头客户介绍的所以一般现在有新的单子 我给客户的都是第一手的代理价格,因为我想坦诚对待大家 不想跟大家在价格方面浪费时间

对于老客户或者被老客户介绍过来的朋友,我们都会适当给一些优惠。

选择实体注册公司办理,更放心,更安全!我们的承诺:可来公司面谈,可签订合同,会陪同客户一起到教育部认证窗口递交认证材料,客户在教育部官方认证查询网站查询到认证通过结果后付款,不成功不收费!

办理加利福尼亚大学圣迭戈分校毕业证(UCSD学位证)学位证【微信:176555708 】外观非常精致,由特殊纸质材料制成,上面印有校徽、校名、毕业生姓名、专业等信息。

办理加利福尼亚大学圣迭戈分校毕业证(UCSD学位证)学位证【微信:176555708 】格式相对统一,各专业都有相应的模板。通常包括以下部分:

校徽:象征着学校的荣誉和传承。

校名:学校英文全称

授予学位:本部分将注明获得的具体学位名称。

毕业生姓名:这是最重要的信息之一,标志着该证书是由特定人员获得的。

颁发日期:这是毕业正式生效的时间,也代表着毕业生学业的结束。

其他信息:根据不同的专业和学位,可能会有一些特定的信息或章节。

办理加利福尼亚大学圣迭戈分校毕业证(UCSD学位证)学位证【微信:176555708 】价值很高,需要妥善保管。一般来说,应放置在安全、干燥、防潮的地方,避免长时间暴露在阳光下。如需使用,最好使用复印件而不是原件,以免丢失。

综上所述,办理加利福尼亚大学圣迭戈分校毕业证(UCSD学位证)学位证【微信:176555708 】是证明身份和学历的高价值文件。外观简单庄重,格式统一,包括重要的个人信息和发布日期。对持有人来说,妥善保管是非常重要的。

快速办理(worcester毕业证书)伍斯特大学毕业证PDF成绩单一模一样

学校原件一模一样【微信:741003700 】《(worcester毕业证书)伍斯特大学毕业证PDF成绩单》【微信:741003700 】学位证,留信认证(真实可查,永久存档)原件一模一样纸张工艺/offer、雅思、外壳等材料/诚信可靠,可直接看成品样本,帮您解决无法毕业带来的各种难题!外壳,原版制作,诚信可靠,可直接看成品样本。行业标杆!精益求精,诚心合作,真诚制作!多年品质 ,按需精细制作,24小时接单,全套进口原装设备。十五年致力于帮助留学生解决难题,包您满意。

本公司拥有海外各大学样板无数,能完美还原。

1:1完美还原海外各大学毕业材料上的工艺:水印,阴影底纹,钢印LOGO烫金烫银,LOGO烫金烫银复合重叠。文字图案浮雕、激光镭射、紫外荧光、温感、复印防伪等防伪工艺。材料咨询办理、认证咨询办理请加学历顾问Q/微741003700

【主营项目】

一.毕业证【q微741003700】成绩单、使馆认证、教育部认证、雅思托福成绩单、学生卡等!

二.真实使馆公证(即留学回国人员证明,不成功不收费)

三.真实教育部学历学位认证(教育部存档!教育部留服网站永久可查)

四.办理各国各大学文凭(一对一专业服务,可全程监控跟踪进度)

如果您处于以下几种情况:

◇在校期间,因各种原因未能顺利毕业……拿不到官方毕业证【q/微741003700】

◇面对父母的压力,希望尽快拿到;

◇不清楚认证流程以及材料该如何准备;

◇回国时间很长,忘记办理;

◇回国马上就要找工作,办给用人单位看;

◇企事业单位必须要求办理的

◇需要报考公务员、购买免税车、落转户口

◇申请留学生创业基金

留信网认证的作用:

1:该专业认证可证明留学生真实身份

2:同时对留学生所学专业登记给予评定

3:国家专业人才认证中心颁发入库证书

4:这个认证书并且可以归档倒地方

5:凡事获得留信网入网的信息将会逐步更新到个人身份内,将在公安局网内查询个人身份证信息后,同步读取人才网入库信息

6:个人职称评审加20分

7:个人信誉贷款加10分

8:在国家人才网主办的国家网络招聘大会中纳入资料,供国家高端企业选择人才

On Storytelling & Magic Realism in Rushdie’s Midnight’s Children, Shame, and ...

ABSTRACT: Salman Rushdie’s novels are humorous books about serious times. His cosmopolitanism and

hybrid identity allowed him access to multiple cultures, religions, languages, dialects, and various modes of

writing. His style is often classified as magic realism, blending the imaginary with the real. He draws

inspiration from both English literature and Indian classical sources. Throughout his works, there is a lineage of

‘bastards of history’, a carnival of shameful characters scrolling all along his works. Rushdie intertwines fiction

with reality, incorporating intertextual references to Western literature in his texts, and frequently employing

mythology to explore history. This paper focuses on Rushdie’s three novels: Midnight’s Children, Shame, and

Haroun and the Sea of Stories, analyzing his postmodern storytelling techniques that aim to explore human

vices and follies while offering socio-political criticism.

KEYWORDS : Magic Realism, Rushdie, Satire, Storytelling, Transfictional Identities

一比一原版(AU毕业证)英国阿伯丁大学毕业证如何办理

AU毕业证文凭证书【微信95270640】《英国阿伯丁大学毕业证书原版制作AU成绩单》【Q微信95270640】《仿制AU毕业证成绩单英国阿伯丁大学学位证书pdf电子图》,A.为什么留学生需要操作留信认证?

留信认证全称全国留学生信息服务网认证,隶属于北京中科院。①留信认证门槛条件更低,费用更美丽,并且包过,完单周期短,效率高②留信认证虽然不能去国企,但是一般的公司都没有问题,因为国内很多公司连基本的留学生学历认证都不了解。这对于留学生来说,这就比自己光拿一个证书更有说服力,因为留学学历可以在留信网站上进行查询!

B.为什么我们提供的毕业证成绩单具有使用价值?

查询留服认证是国内鉴别留学生海外学历的唯一途径,但认证只是个体行为,不是所有留学生都操作,所以没有办理认证的留学生的学历在国内也是查询不到的,他们也仅仅只有一张文凭。所以这时候我们提供的和学校颁发的一模一样的毕业证成绩单,就有了使用价值。

实体公司,专业可靠,办理加拿大毕业证|办美国成绩单|做德国文凭学历认证|办新西兰学位证,办澳洲文凭认证,办留信网认证(网上可查,实体公司,专业可靠)铸就十年品质!信誉!实体公司!

文凭办理流程:

1客户提供办理信息:姓名生日专业学位毕业时间等(如信息不确定可以咨询顾问:微信95270640我们有专业老师帮你查询);

2开始安排制作毕业证成绩单电子图;

3毕业证成绩单电子版做好以后发送给您确认;

4毕业证成绩单电子版您确认信息无误之后安排制作成品;

5成品做好拍照或者视频给您确认;

6快递给客户(国内顺丰国外DHLUPS等快读邮寄)。

7完成交易删除客户资料

高精端提供以下服务:

一:英国阿伯丁大学英国阿伯丁大学本科学位证成绩单全套材料从防伪到印刷水印底纹到钢印烫金

二:真实使馆认证(留学人员回国证明)使馆存档

三:真实教育部认证教育部存档教育部留服网站可查

四:留信认证留学生信息网站可查

五:与学校颁发的相关证件1:1纸质尺寸制定(定期向各大院校毕业生购买最新版本毕,业证成绩单保证您拿到的是鲁昂大学内部最新版本毕业证成绩单微信95270640)

A.为什么留学生需要操作留信认证?

留信认证全称全国留学生信息服务网认证,隶属于北京中科院。①留信认证门槛条件更低,费用更美丽,并且包过,完单周期短,效率高②留信认证虽然不能去国企,但是一般的公司都没有问题,因为国内很多公司连基本的留学生学历认证都不了解。这对于留学生来说,这就比自己光拿一个证书更有说服力,因为留学学历可以在留信网站上进行查询!

B.为什么我们提供的毕业证成绩单具有使用价值?

查询留服认证是国内鉴别留学生海外学历的唯一途径但认证只是个体行为不是所有留学生都操作所以没有办理认证的留学生的学历在国内也是查询不到的他们也仅仅只有一张文凭。所以这时候我们提供的和学校颁发的一模一样的毕业证成绩单就有了使用价值。却也灵机一动立马仰起头双手拢在嘴边朝楼上大喊:“爸爸爸——有人找——那人一听朝山娃尴尬地笑笑悻悻地走了山娃立马“嘭的一声将铁门锁死心却咚咚地乱跳当山娃跟父亲说起这事时父亲很吃惊抚摸着山娃的头说还好醒得及时要不家早被人掏空了到时连电视也没得看啰不过父亲还是夸山娃能临危不乱随机应变有胆有谋山娃笑笑说那都是书上学的看童话和小说时学的不管如何父亲再也不许山娃敞开门坐到门口了父亲递给山娃钥匙说一出门就将门山

CYBER SECURITY ENHANCEMENT IN NIGERIA. A CASE STUDY OF SIX STATES IN THE NORT...

ABSTRACT: Security plays an important role in human life and endeavors. Securing information and

disseminating are critical challenges in the present day. This study aimed at identifying innovative technologies

that aid cybercrimes and can constitute threats to cybersecurity in North Central (Middle Belt) Nigeria covering

its six States and the FCT Abuja. A survey research design was adopted. The researchers employed the use of

Google form in administering the structured questionnaire. The instruments were faced validated by one expert

each from ICT and security. Cronbach Alpha reliability Coefficient was employed and achieved 0.83 level of

coefficient. The population of the study was 200, comprising 100 undergraduate students from computer science

and Computer/Robotics Education, 80 ICT instructors, technologists and lecturers in the University and

Technical Colleges in the Middle Belt Nigeria using innovative technologies for their daily jobs and 20 officers

of the crime agency such as: Independent Corrupt Practices Commission (ICPC) andEconomic and Financial

Crimes Commission (EFCC). Three research purposes and questions as well as the hypothesis guided the study

on Five (5) point Likert scale. Data collected were analyzed using mean and standard deviation for the three

research questions while three hypotheses were tested using t-test at 0.05 level of significance. Major findings

revealed that serious steps are needed to better secure the cybers against cybercrimes. Motivation, types, threats

and strategies for the prevention of cybercrimes were identified. The study recommends that government,

organizations and individuals should place emphasis on moral development, regular training of its employees,

regular update of software, use strong password, back up data and information, produce strong cybersecurity

policy, install antivirus soft and security surveillance (CCTV) in offices in order to safeguard its employees and

properties from being hacked and vandalized.

KEYWORDS: Cybersecurity, cybercrime, cyberattack, cybercriminal, computer virus, Virtual Private Networks

(VPN).

UR BHATTI ACADEMY AND ONLINE COURSES.pdf

UR BHatti Academy dedicated to providing the finest IT courses training in the world. Under the guidance of experienced trainer Usman Rasheed Bhatti, we have established ourselves as a professional online training firm offering unparalleled courses in Pakistan. Our academy is a trailblazer in Dijkot, being the first institute to officially provide training to all students at their preferred schedules, led by real-world industry professionals and Google certified staff.

ChatGPT 4o for social media step by step Guide.pdf

In this comprehensive guide, we'll delve into the exciting world of ChatGPT and explore

its practical applications for social media success. Learn how to craft captivating posts

that resonate with your audience, leverage automation to save precious time, and utilize

ChatGPT's analytical prowess to stay ahead of the curve.

Using Playlists to Increase YouTube Watch Time

Discover how to use playlists to keep viewers engaged and increase your watch time.

https://www.sociocosmos.com/product-category/youtube/youtube-comments/

Recently uploaded (13)

Top Google Tools for SEO: Enhance Your Website's Performance

Top Google Tools for SEO: Enhance Your Website's Performance

On Storytelling & Magic Realism in Rushdie’s Midnight’s Children, Shame, and ...

On Storytelling & Magic Realism in Rushdie’s Midnight’s Children, Shame, and ...

CYBER SECURITY ENHANCEMENT IN NIGERIA. A CASE STUDY OF SIX STATES IN THE NORT...

CYBER SECURITY ENHANCEMENT IN NIGERIA. A CASE STUDY OF SIX STATES IN THE NORT...

ChatGPT 4o for social media step by step Guide.pdf

ChatGPT 4o for social media step by step Guide.pdf