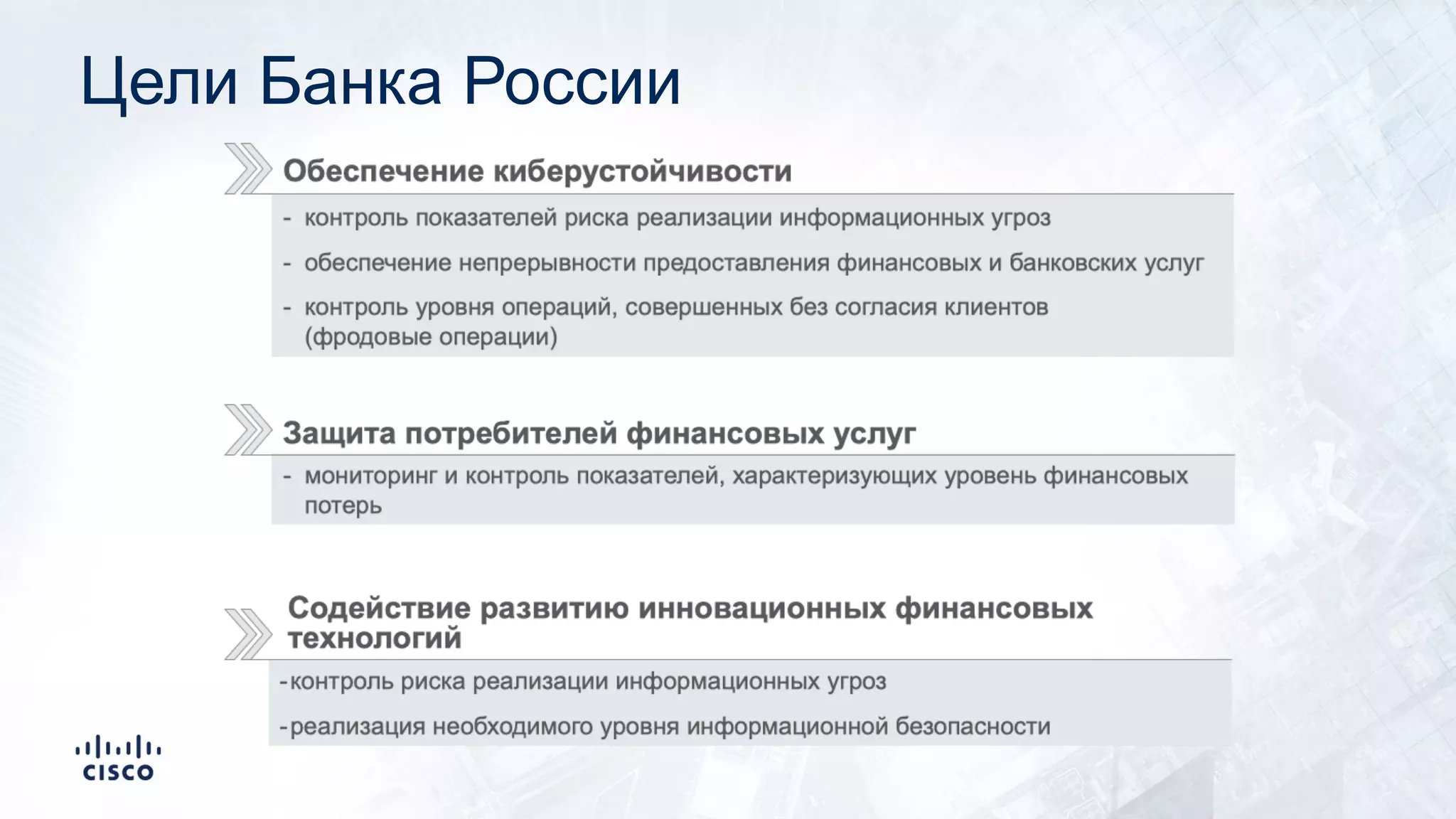

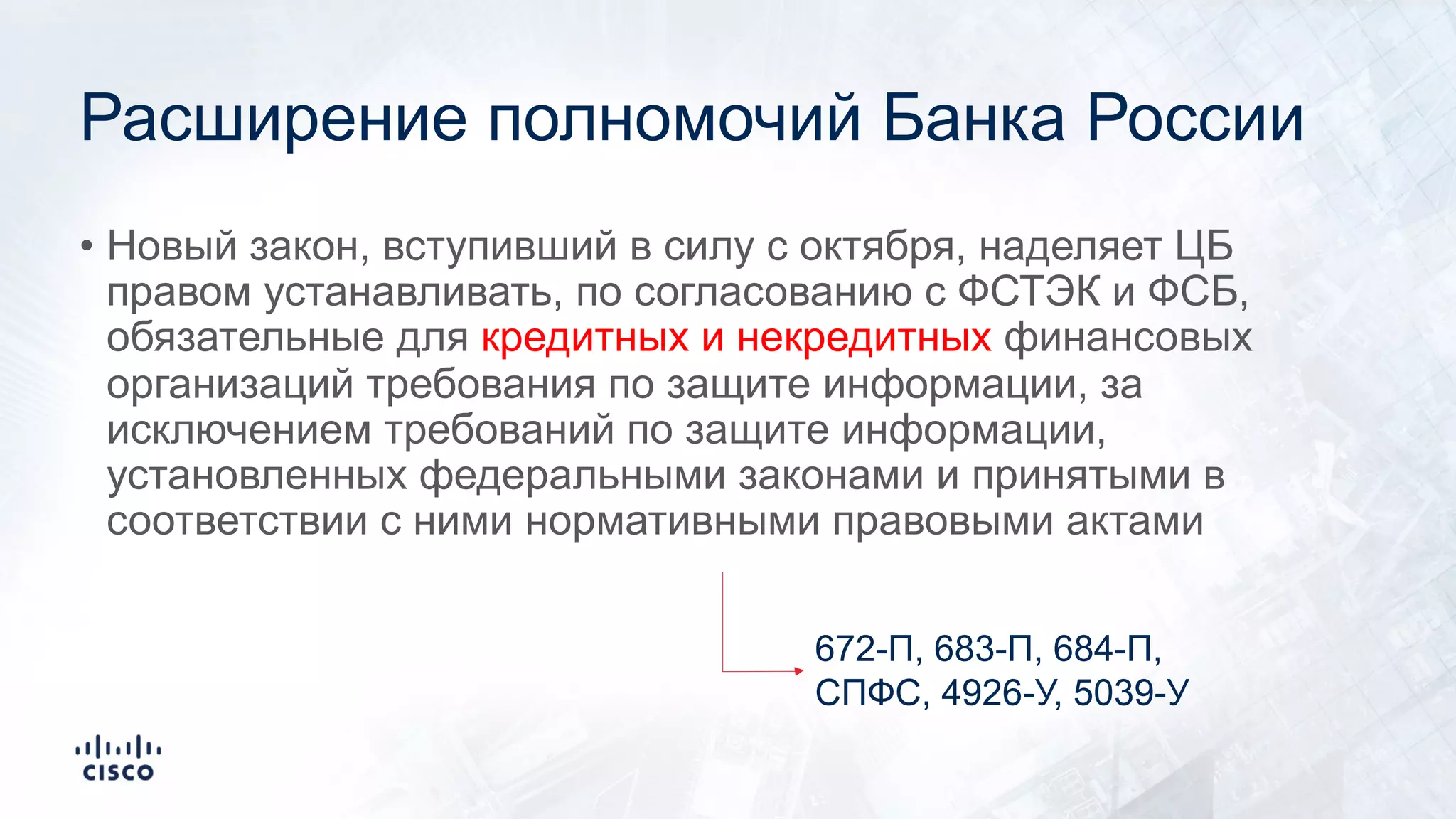

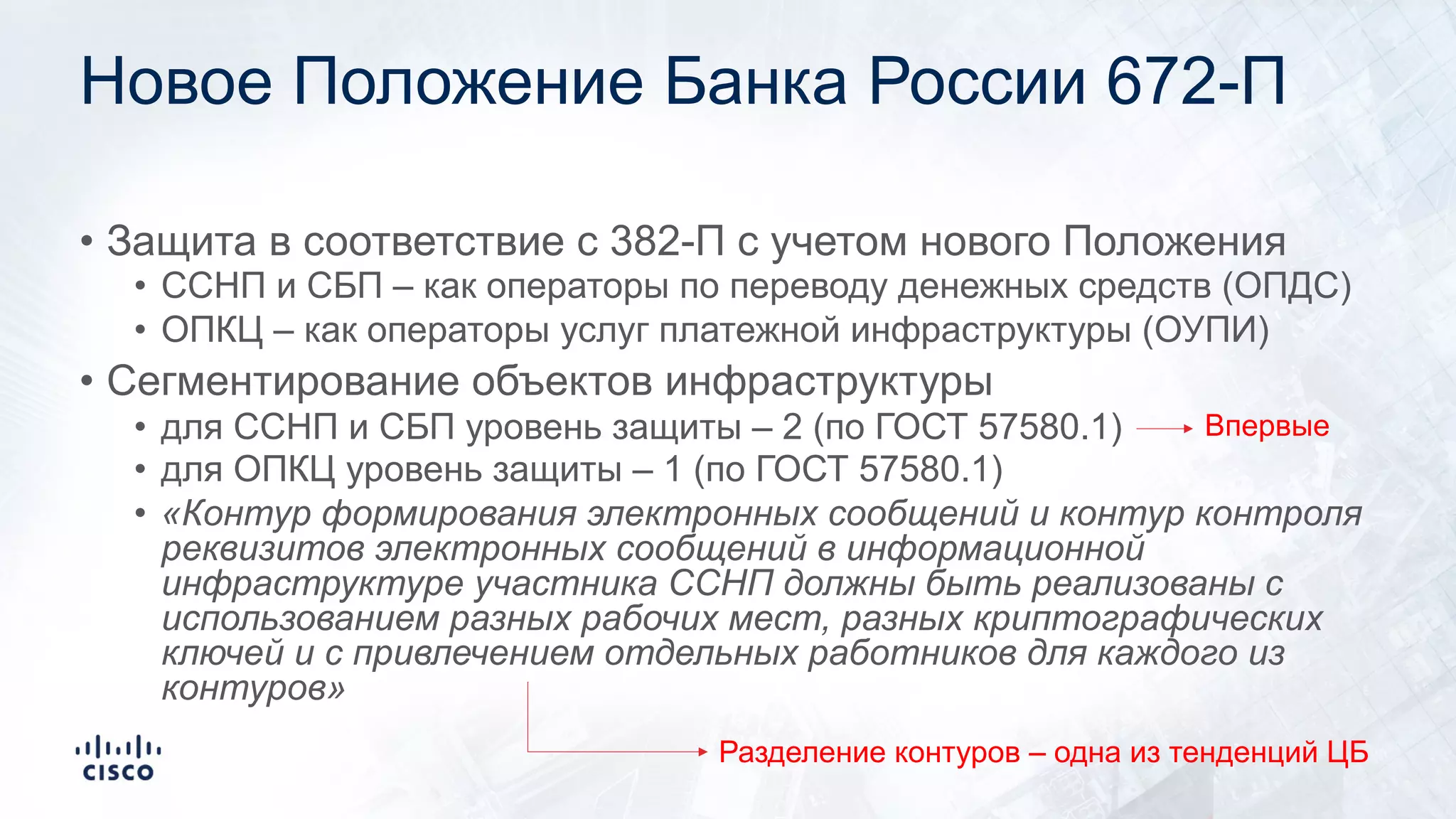

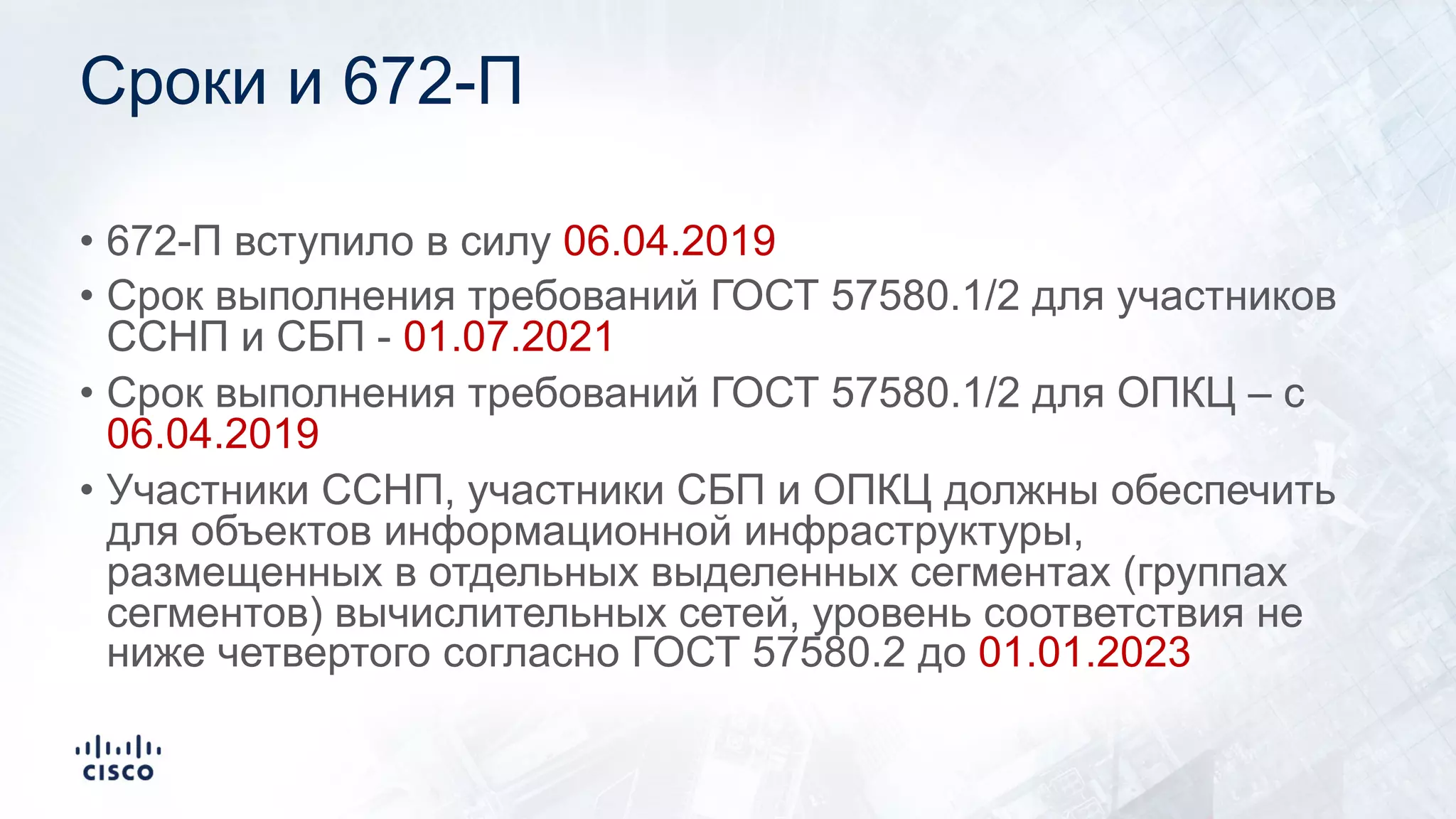

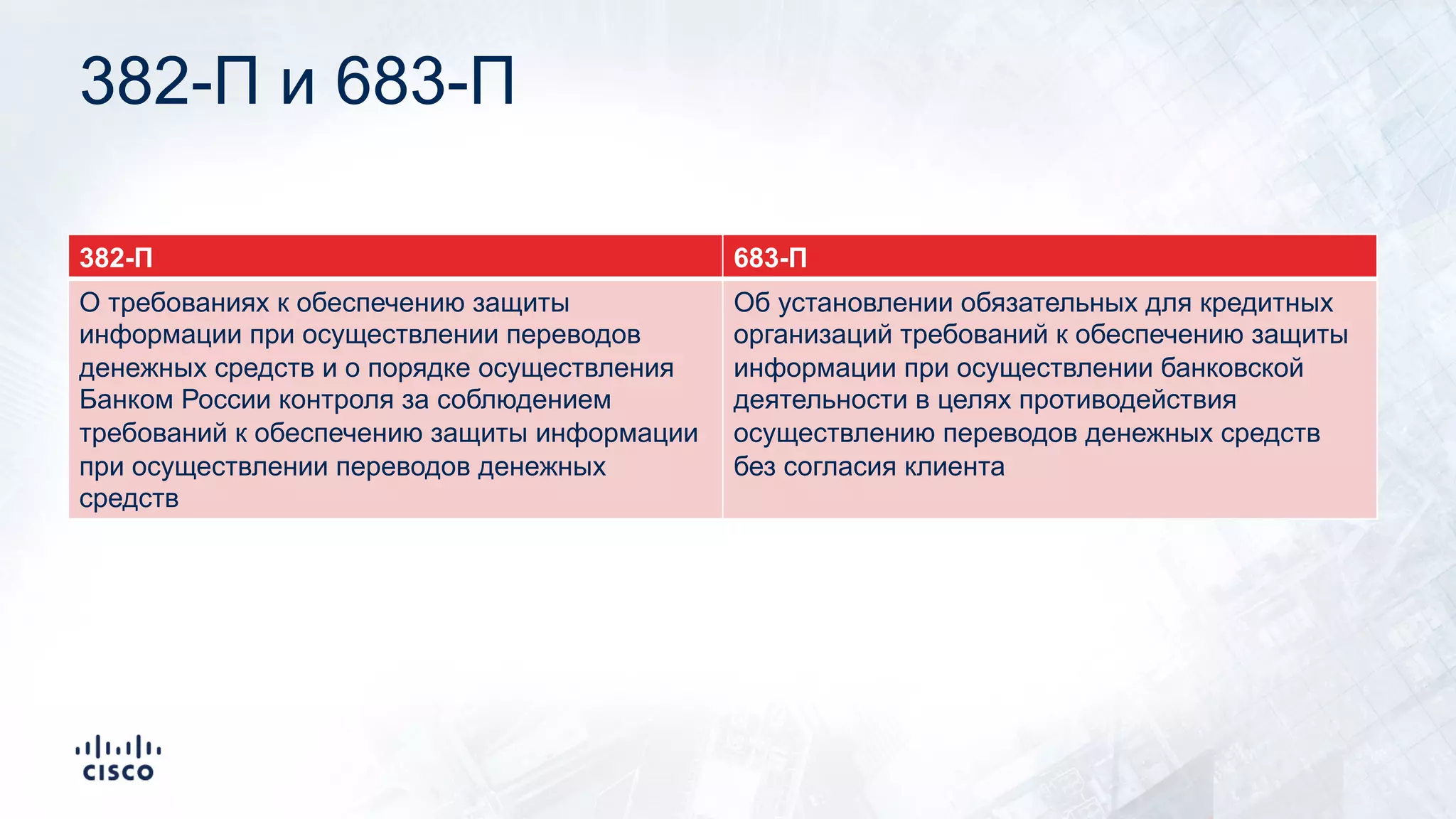

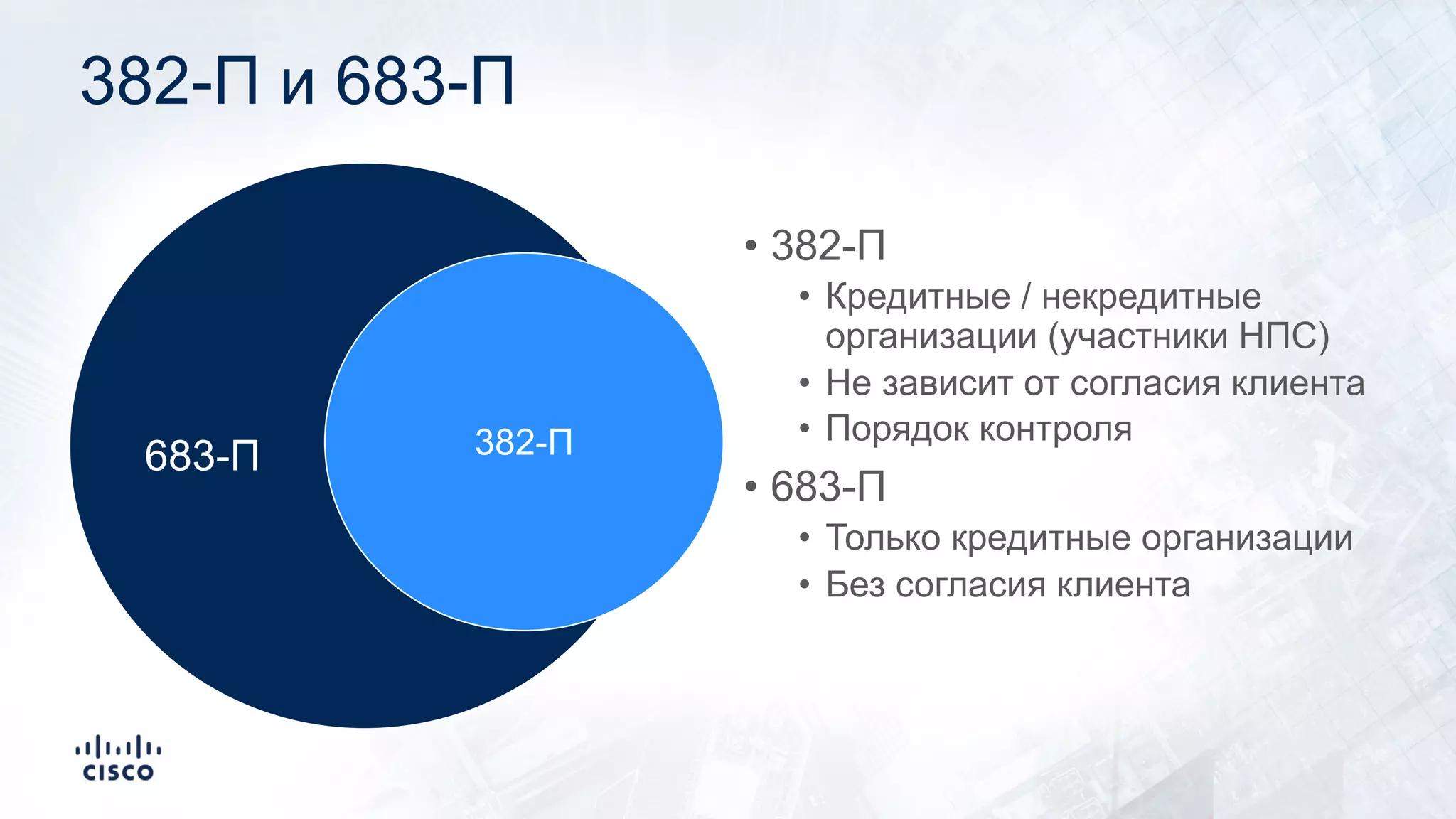

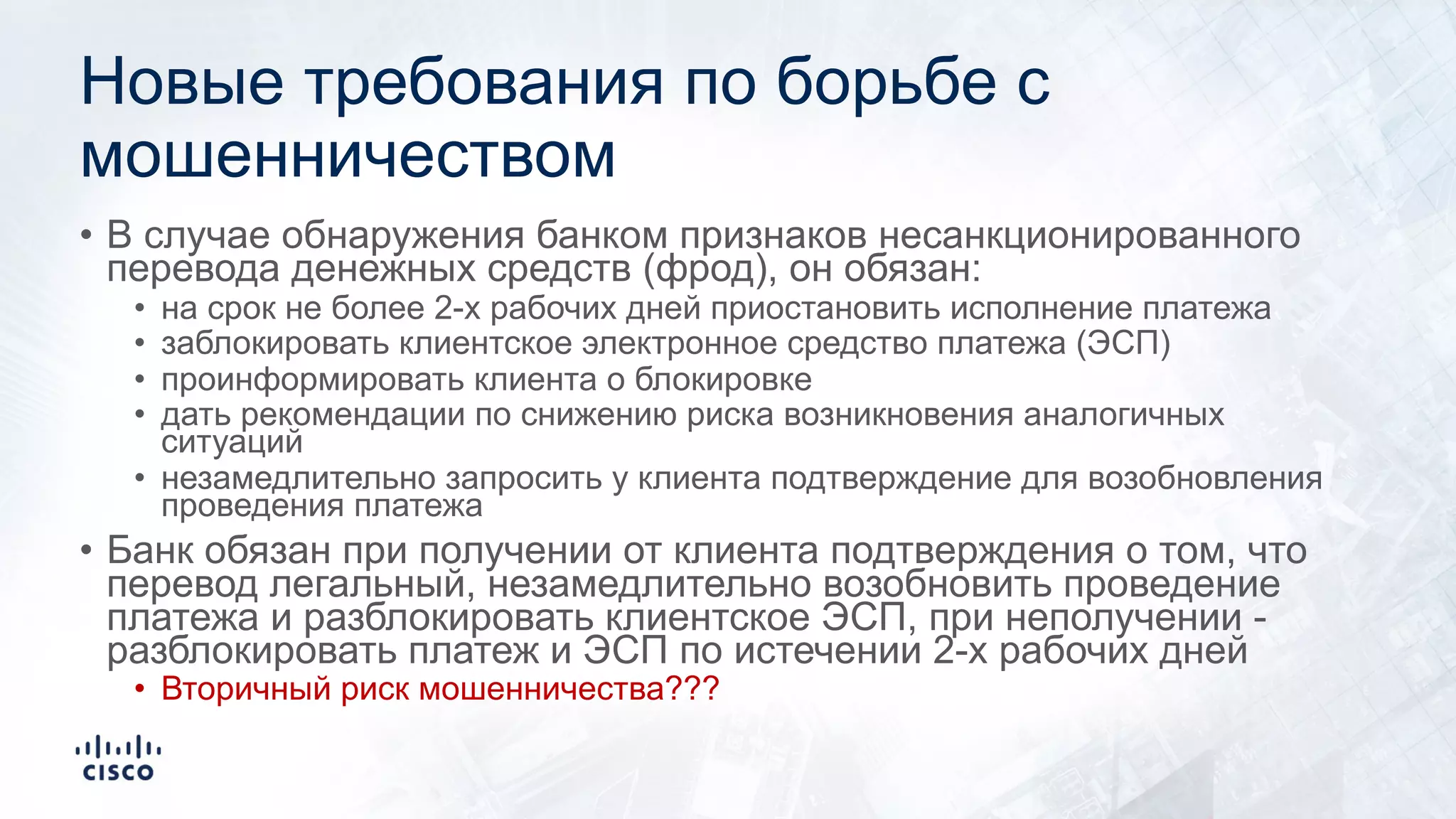

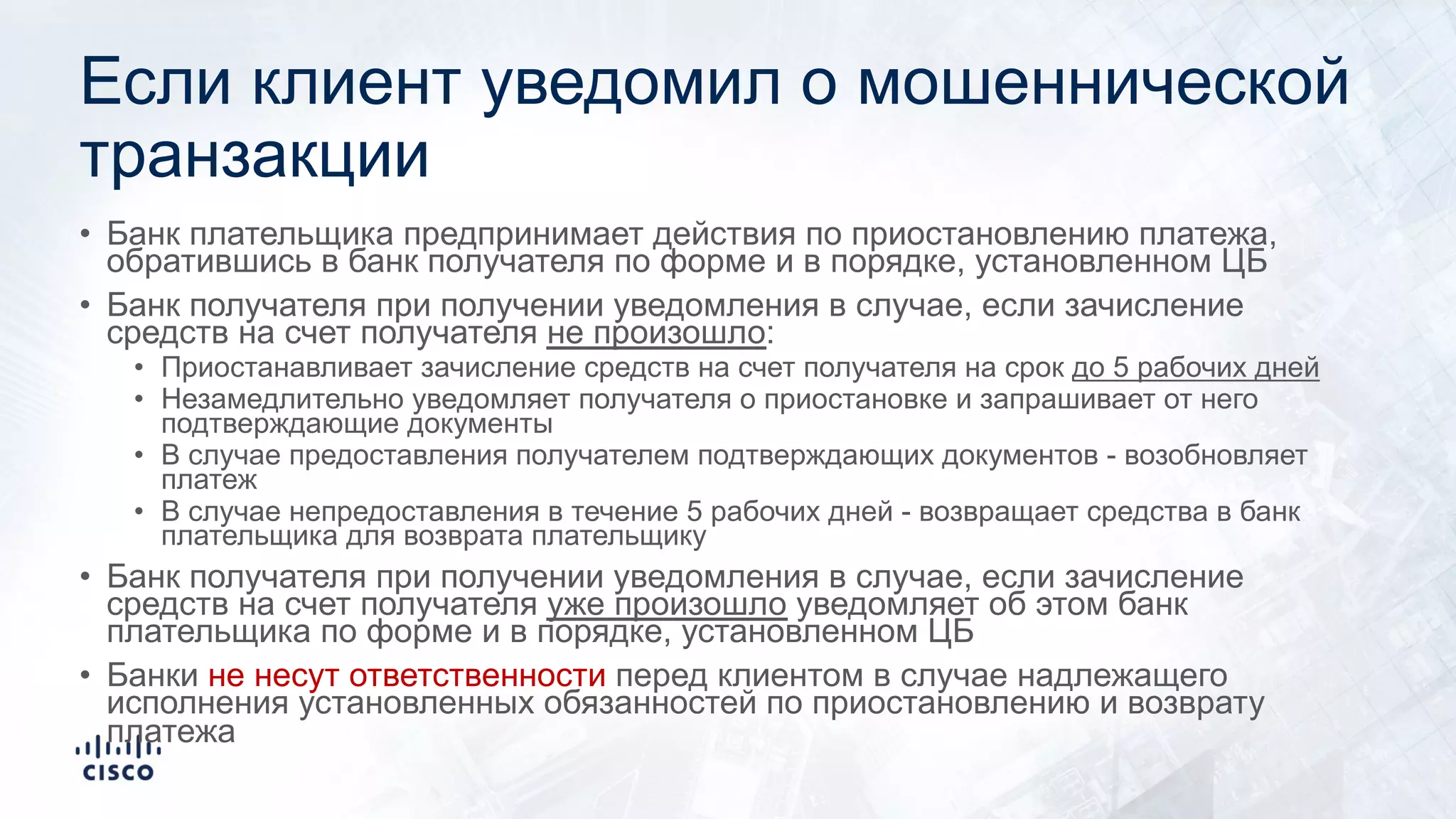

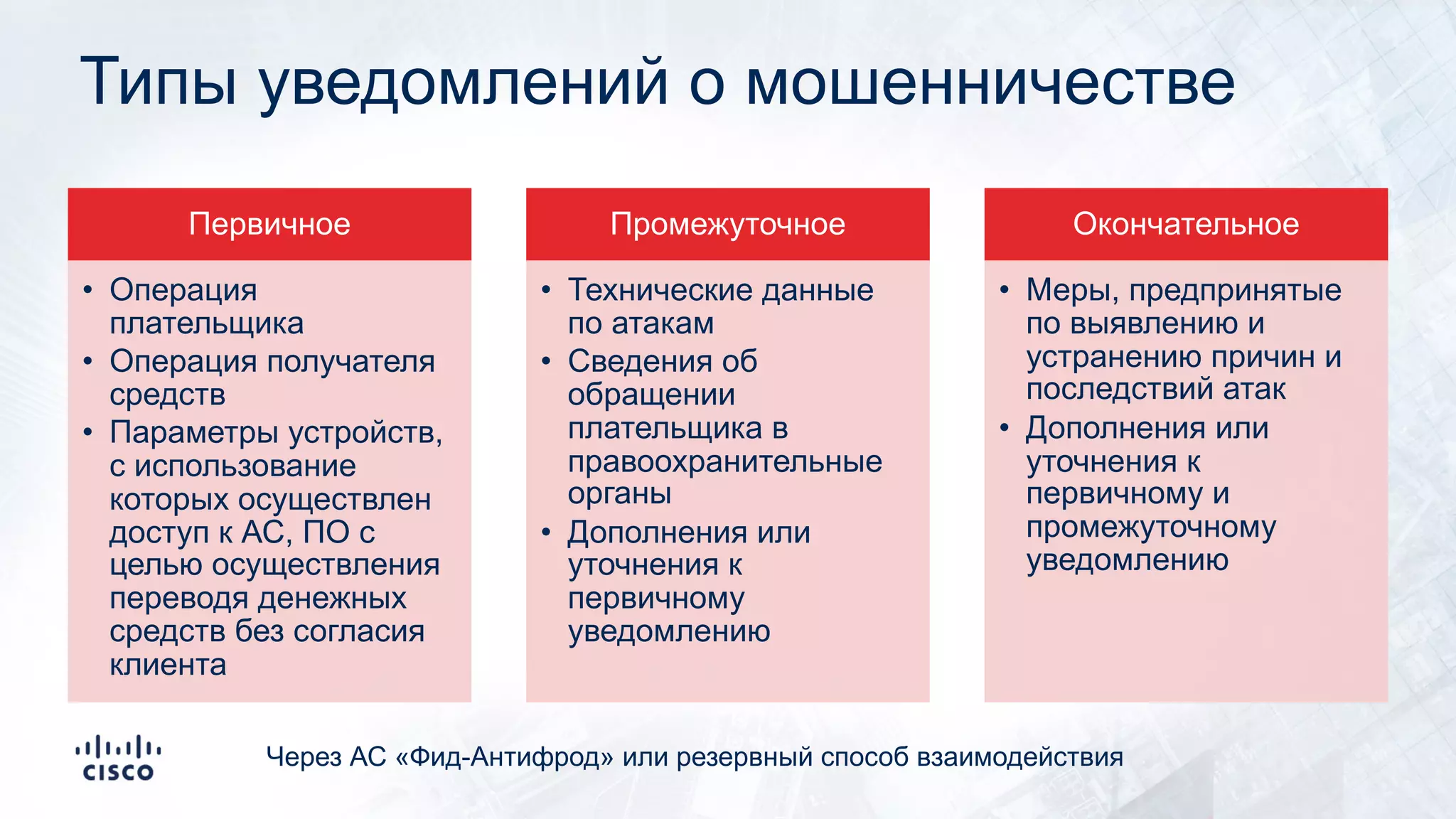

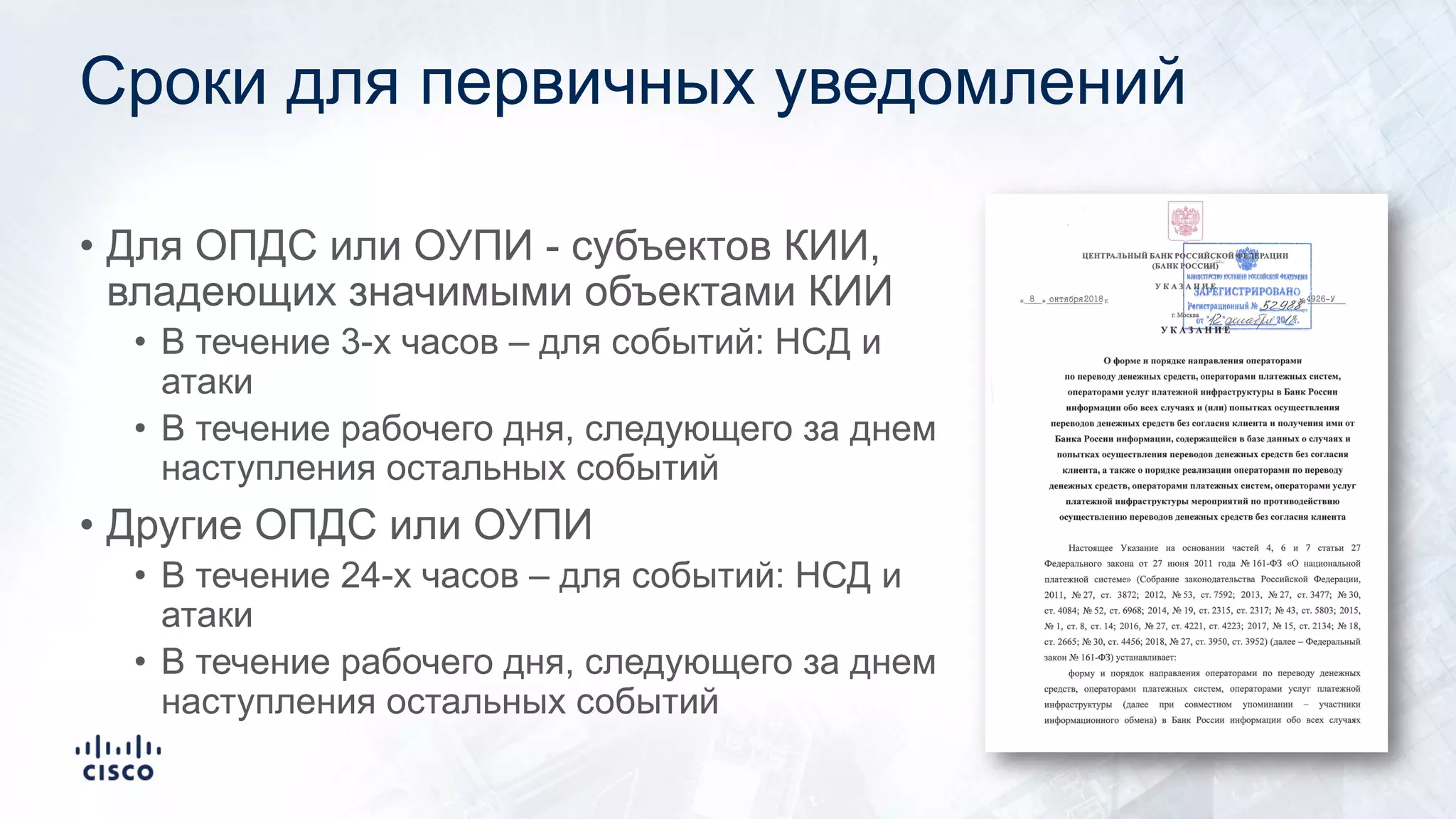

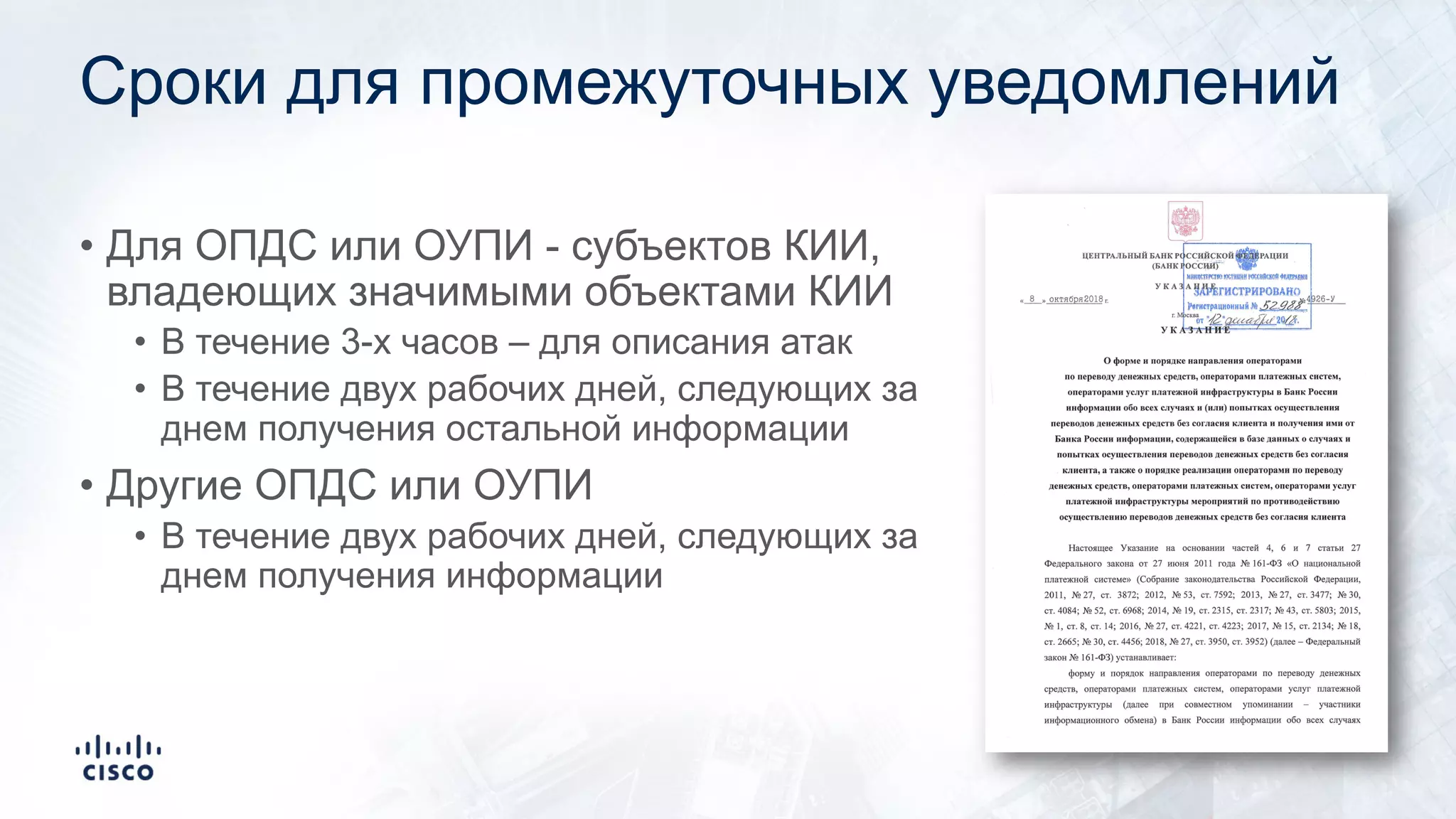

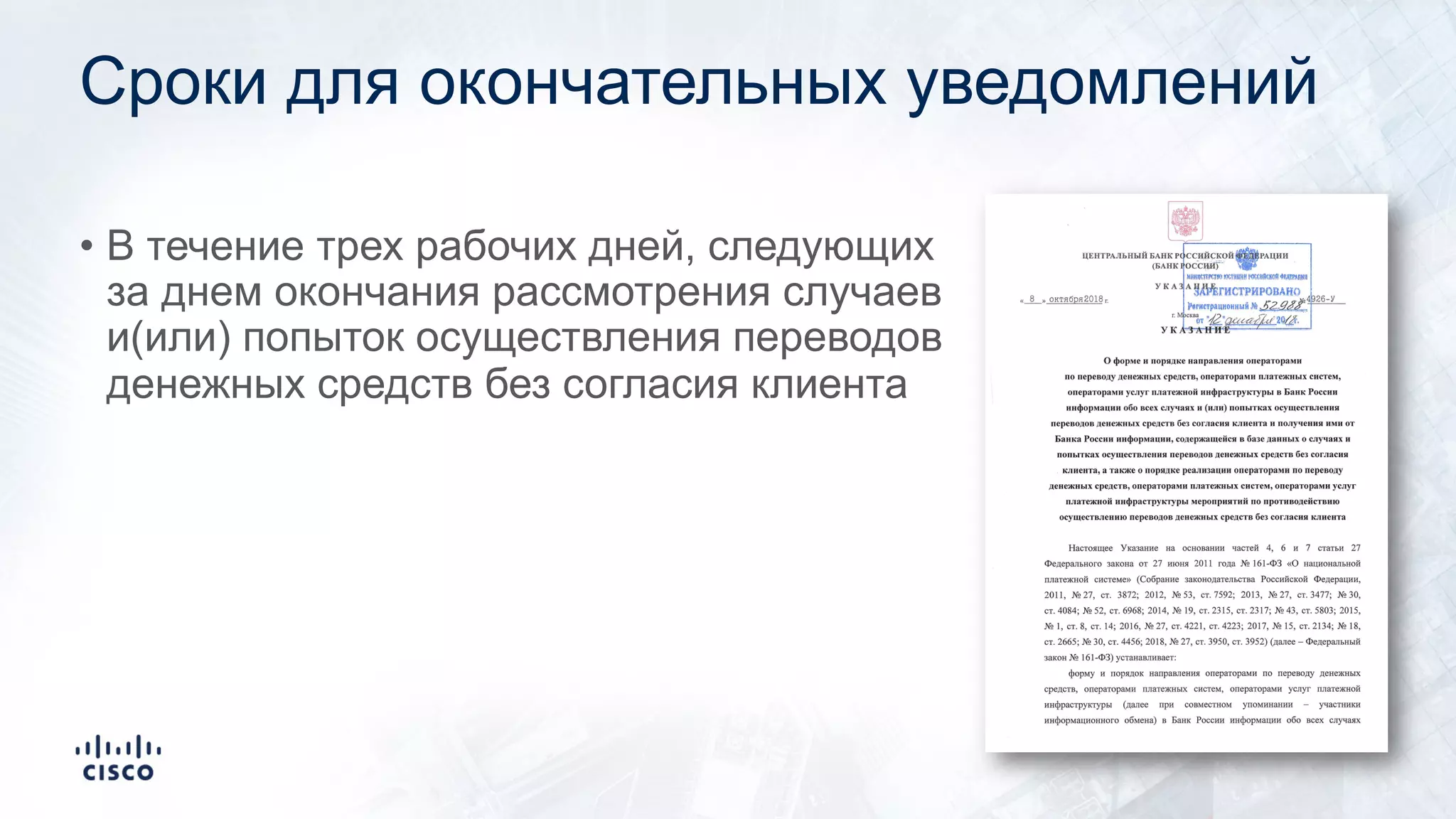

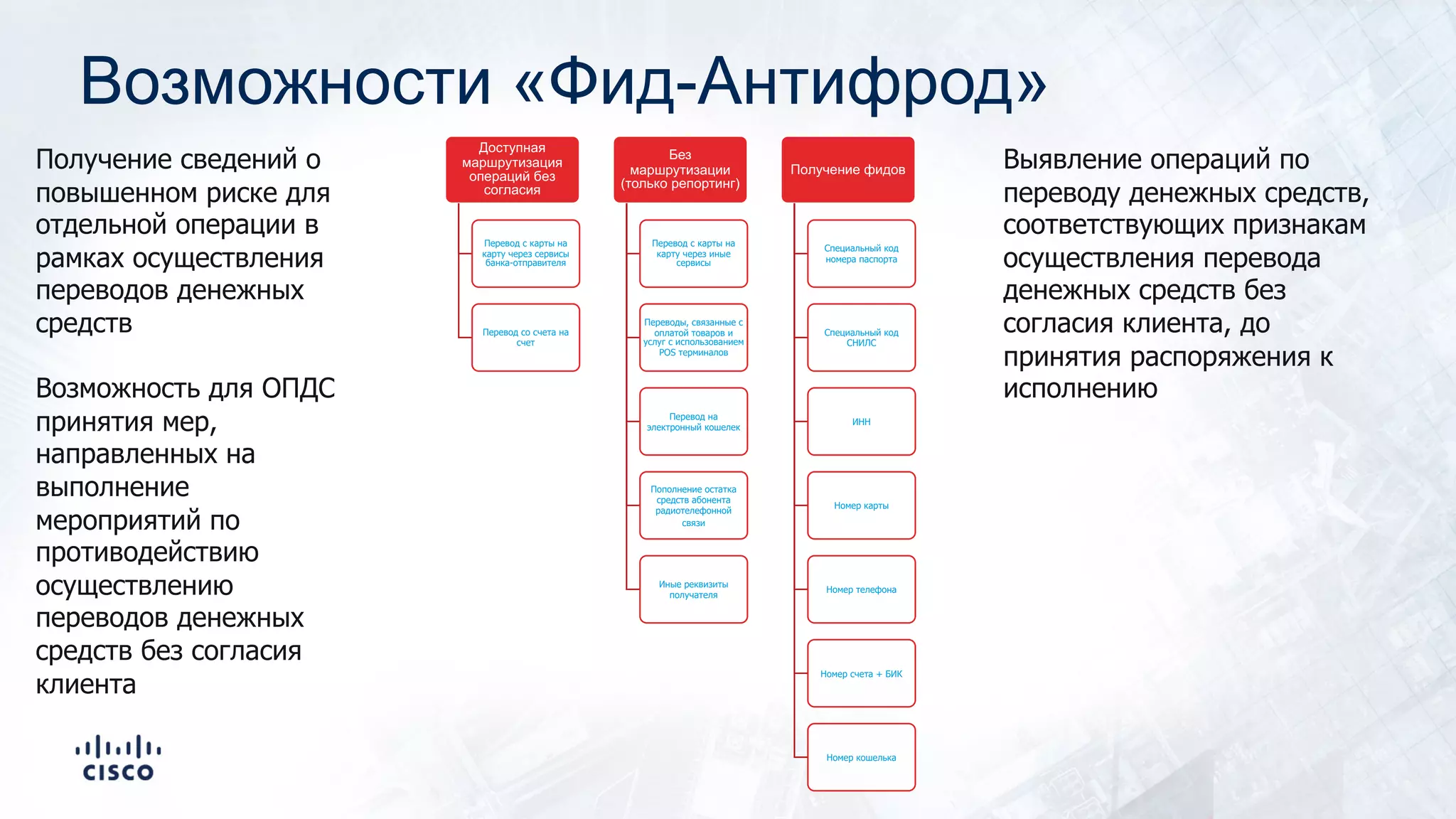

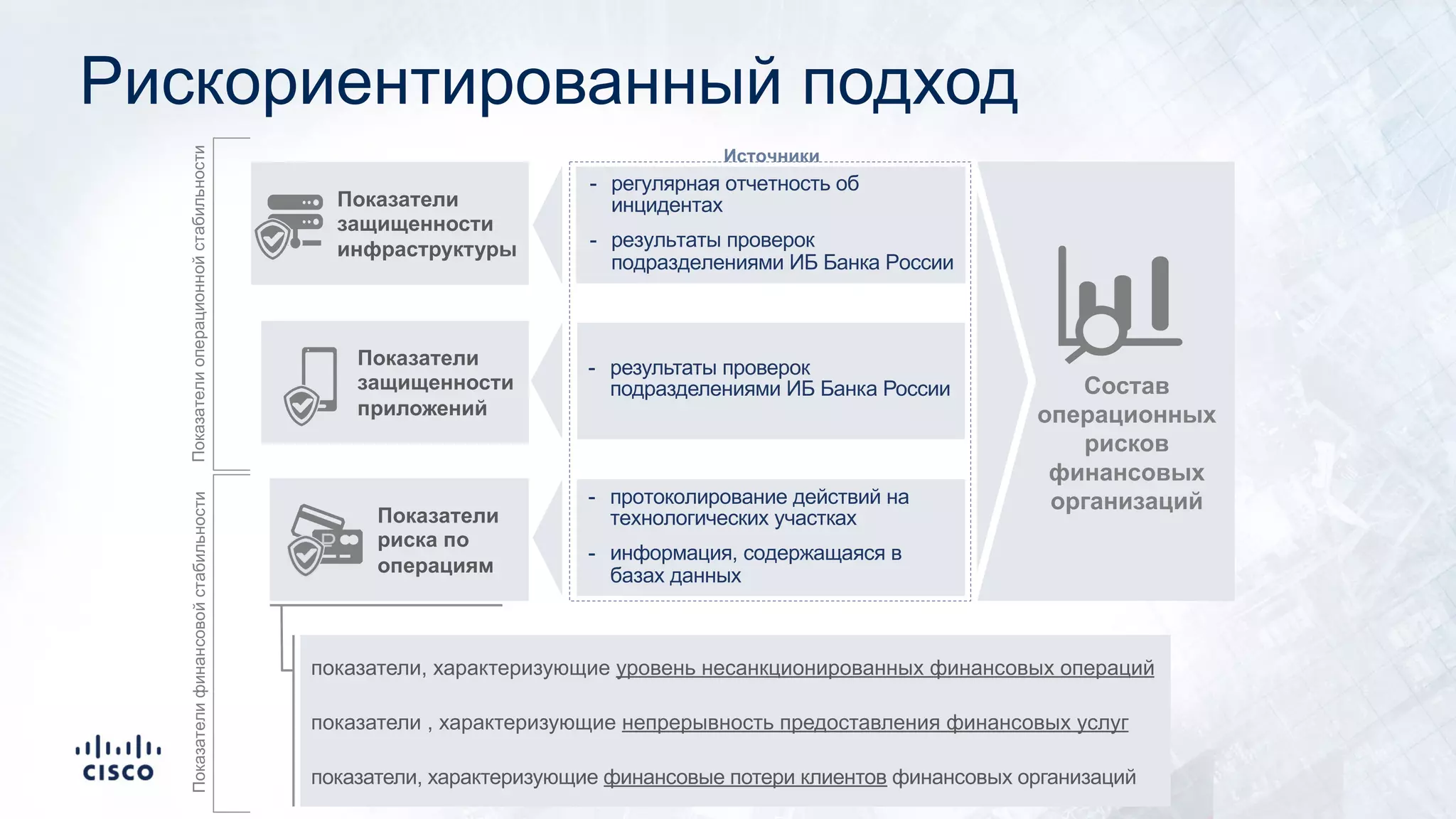

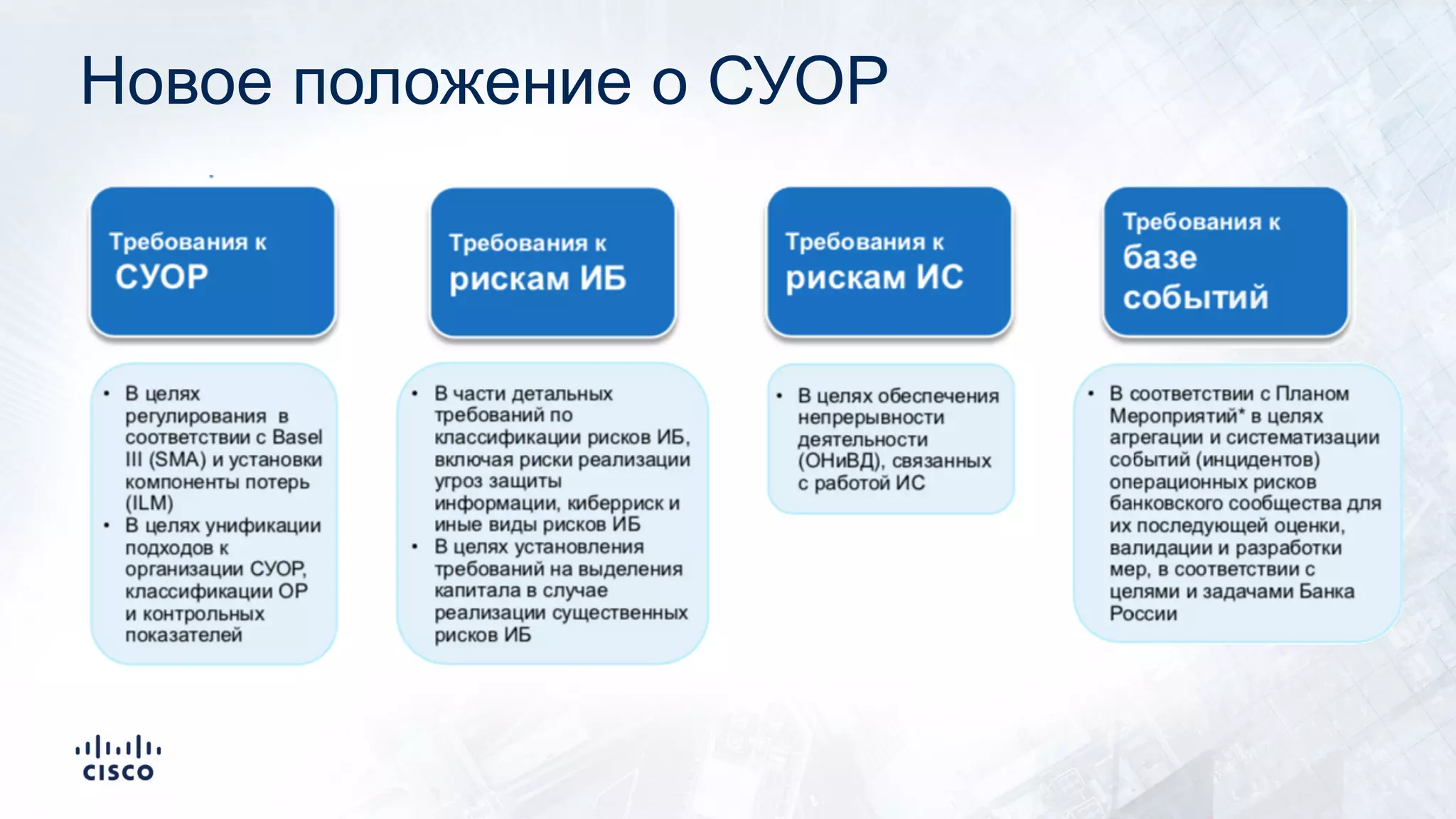

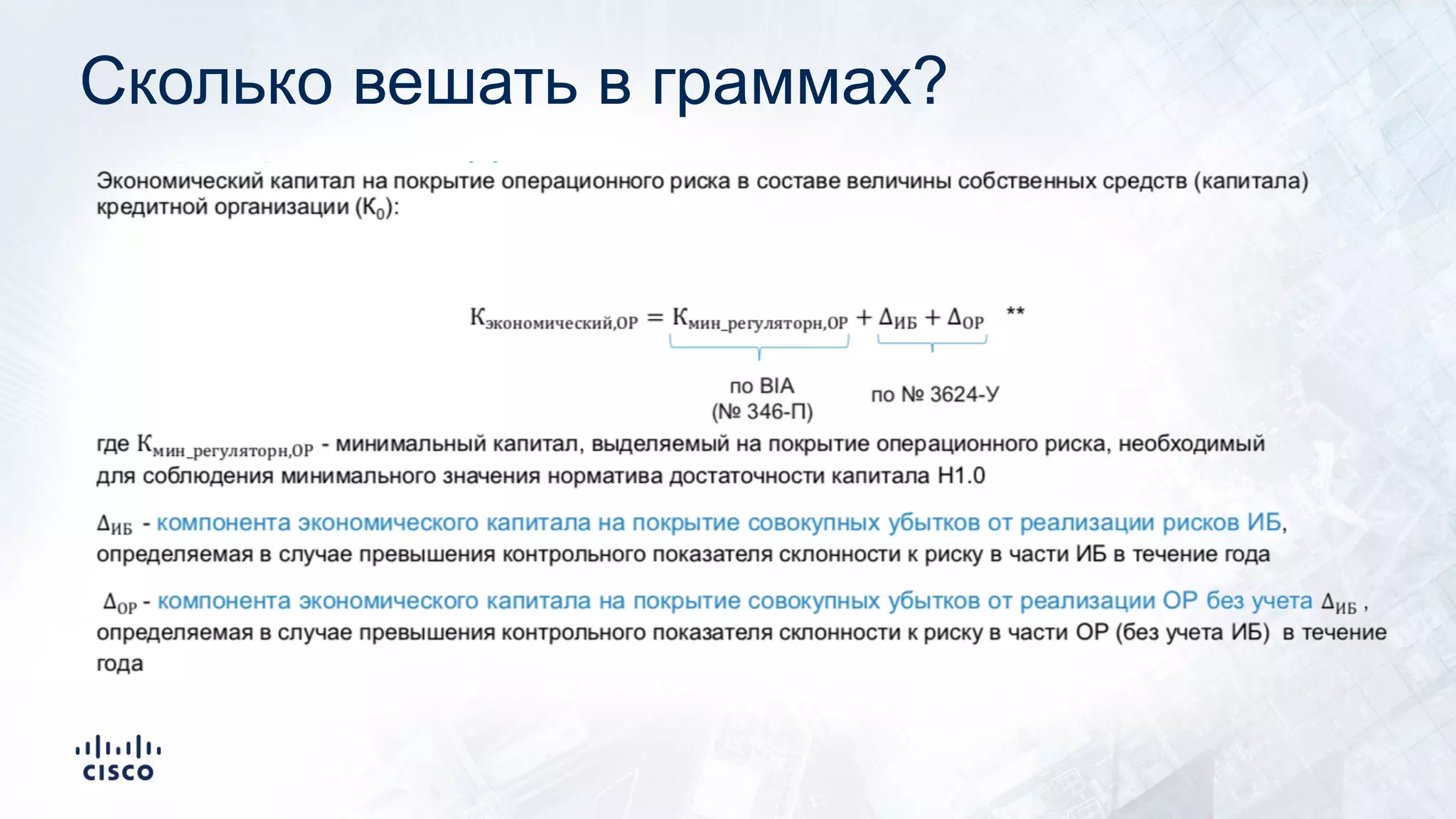

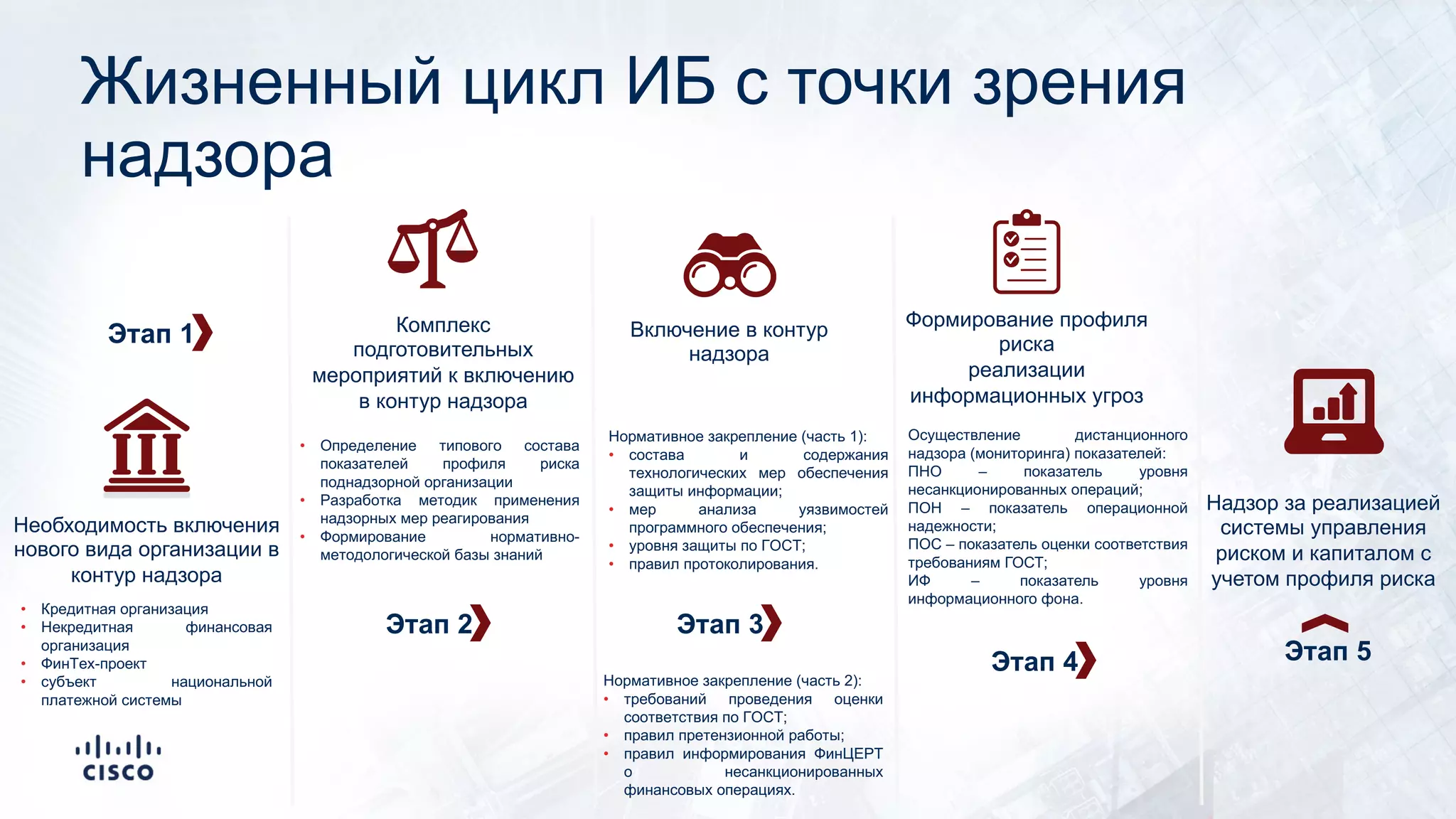

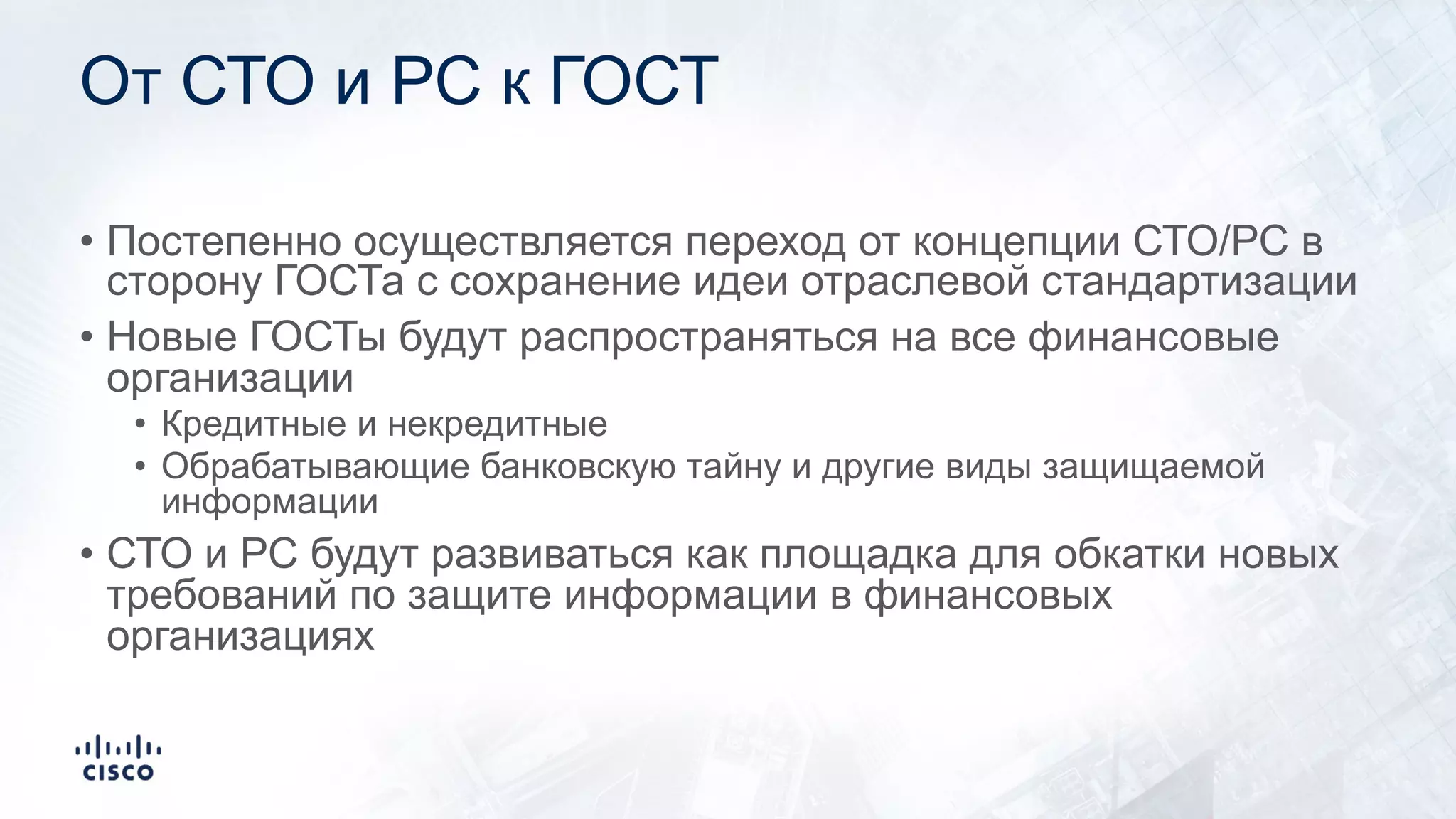

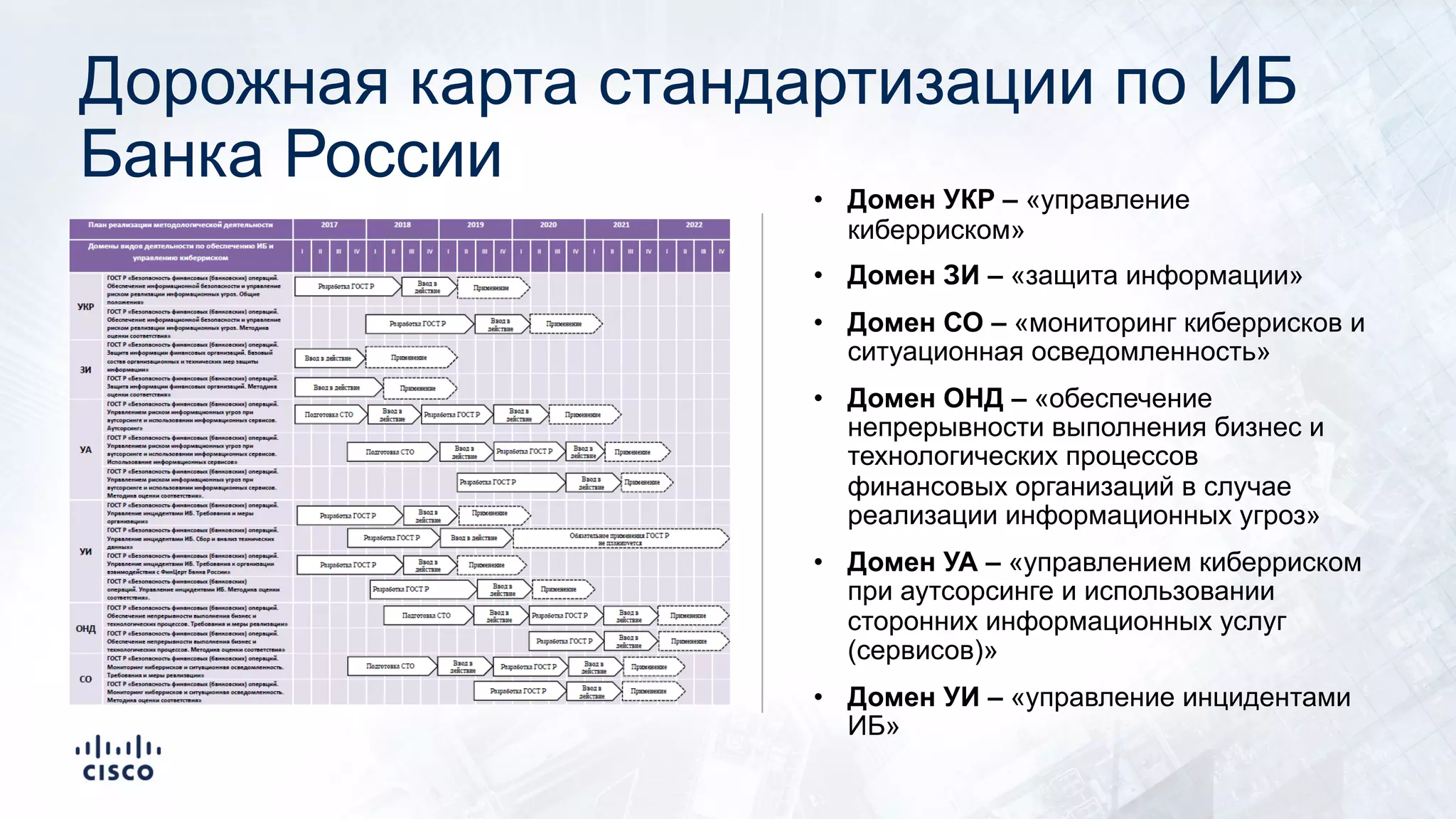

Документ освещает новшества в законодательстве, касающемся информационной безопасности для финансовых организаций в России, включая новые требования и стандарты. Основные акценты сделаны на методах защиты информации, управлении киберрисками, а также обязательствах банков по реагированию на инциденты и борьбе с мошенничеством. Также обсуждаются изменения в регулировании банковских операций и взаимодействии с клиентами в условиях повышенных требований к безопасности.