Soluciones para combatir el gusano Conficker y criminales cibernéticos

•Download as DOC, PDF•

0 likes•953 views

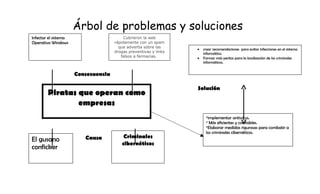

El documento habla sobre el árbol de problemas y soluciones relacionado con el gusano Conficker. El gusano infectó sistemas Windows y los criminales cibernéticos cubrieron la web con spam sobre drogas falsas. Esto causó consecuencias como que los piratas operaran como empresas. Las soluciones propuestas incluyen implementar antivirus más eficientes, crear recomendaciones para evitar infecciones, formar más peritos para encontrar criminales y elaborar medidas contra ellos.

Report

Share

Report

Share

More Related Content

What's hot (18)

10 consejos de seguridad informática que debes saber

10 consejos de seguridad informática que debes saber

Similar to Soluciones para combatir el gusano Conficker y criminales cibernéticos

Similar to Soluciones para combatir el gusano Conficker y criminales cibernéticos (20)

Recently uploaded

Recently uploaded (20)

Técnicas de grabado y estampación : procesos y materiales

Técnicas de grabado y estampación : procesos y materiales

Tarea 5_ Foro _Selección de herramientas digitales_Manuel.pdf

Tarea 5_ Foro _Selección de herramientas digitales_Manuel.pdf

5° SEM29 CRONOGRAMA PLANEACIÓN DOCENTE DARUKEL 23-24.pdf

5° SEM29 CRONOGRAMA PLANEACIÓN DOCENTE DARUKEL 23-24.pdf

TUTORIA II - CIRCULO DORADO UNIVERSIDAD CESAR VALLEJO

TUTORIA II - CIRCULO DORADO UNIVERSIDAD CESAR VALLEJO

Soluciones para combatir el gusano Conficker y criminales cibernéticos

- 1. Árbol de problemas y soluciones Infectar el sistema Cubrieron la web Operativo Windows rápidamente con un spam que advertía sobre las • crear recomendaciones para evitar infecciones en el sistema drogas preventivas y links informático. falsos a farmacias. • Formar más peritos para la localización de los criminales informáticos. Consecuencia Solución Piratas que operan como empresas *implementar antivirus. * Más eficientes y confiables. *Elaborar medidas rigurosas para combatir a los criminales cibernéticos. Causa Criminales El gusano cibernéticos conficker

- 2. Objetivo