Tiempo deteccion intrusion by maps of security

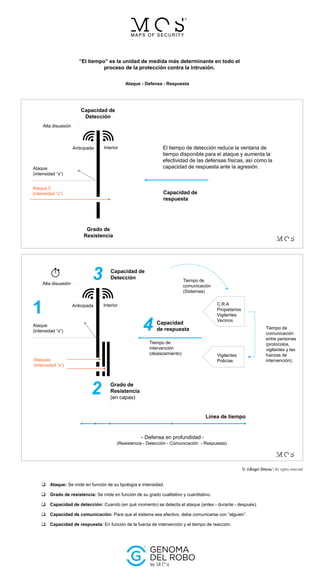

- 1. Grado de Resistencia (en capas) - Defensa en profundidad - (Resistencia - Detección - Comunicación - Respuesta). Ataque (intensidad “x”) C.R.A Propietarios Vigilantes Vecinos Vigilantes Policías Línea de tiempo 1 2 3 Tiempo de comunicación entre personas (protocolos, vigilantes y las fuerzas de intervención). Tiempo de comunicación (Sistemas) Grado de Resistencia Ataque (intensidad “x”) Capacidad de Detección Capacidad de respuesta Ataque 2 (intensidad “x”) El tiempo de detección reduce la ventana de tiempo disponible para el ataque y aumenta la efectividad de las defensas físicas, así como la capacidad de respuesta ante la agresión. InteriorAnticipada Alta disuasión Capacidad de Detección InteriorAnticipada Alta disuasión “El tiempo” es la unidad de medida más determinante en todo el proceso de la protección contra la intrusión. Ataque - Defensa - Respuesta Ataques (intensidad “x”) ❑ Ataque: Se mide en función de su tipología e intensidad. ❑ Grado de resistencia: Se mide en función de su grado cualitativo y cuantitativo. ❑ Capacidad de detección: Cuando (en qué momento) se detecta el ataque (antes - durante - después). ❑ Capacidad de comunicación: Para que el sistema sea efectivo, debe comunicarse con “alguien”. ❑ Capacidad de respuesta: En función de la fuerza de intervención y el tiempo de reacción. Tiempo de intervención (deslazamiento) Capacidad de respuesta4

- 2. Fórmulas aplicables para objetivar diagnósticos. Tiempo de demora. Tr ≥ Td + Ti El tiempo de resistencia física debe ser igual o mayor a la suma del tiempo de detección-comunicación más el tiempo de intervención (propietarios, vecino, vigilantes y policía). Tiempos de pase (pase y escape). Tp + Td + Tr + Tb + Te ≥ Ti La suma de los diferentes tiempos de pase y escape que requiere el agresor debe ser superior al tiempo de intervención. Tiempo de pase (Tp), tiempo de detección (Td), tiempo de resistencia (Tr), tiempo de búsqueda (Tb), tiempo de escape (Te) y tiempo de intervención (Ti). Fórmula de la seguridad en el siglo XXI. Tr ≥ (Td +Ti) -Tda - Ca El tiempo de resistencia física debe ser igual o mayor a la suma del tiempo de detección-comunicación más el tiempo de intervención (propietarios, vecino, vigilantes y policía). El tiempo de detección anticipada (Tda) y la adecuada capacitación de vigilantes y usuarios (Ca), pueden aumentar la efectividad de la defensa, incluso reducir el tiempo de resistencia física necesaria. Fórmula del sistema de seguridad adecuado. Pdecisión x Pdiseño x Pejecución x Pmantenimiento Probabilidad de que las decisiones sobre la protección sean acertadas x probabilidad de que el diseño de las medidas de protección sea adecuado x probabilidad de que la ejecución sea adecuada x probabilidad de que el mantenimiento durante la explotación sea el adecuado. La defensa en profundidad consiste en crear anillos de protección que dificulten el avance del agresor, consiguiendo retrasar su acción, incluso llegar a interrumpirla. En la medida en que se crean mayor número de anillos y que estos combinen resistencia y detección, en diferentes capas físicamente separadas, mayor efectividad tendrá la defensa en profundidad.