02 controliterno

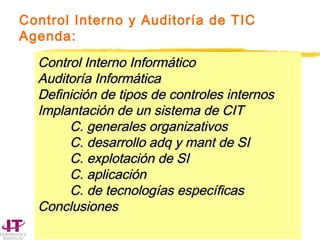

- 1. © ITGI 2004 - not for commercial use. 1 Control Interno y Auditoría de TIC Agenda: Control Interno InformáticoControl Interno Informático Auditoría InformáticaAuditoría Informática Definición de tipos de controles internosDefinición de tipos de controles internos Implantación de un sistema de CITImplantación de un sistema de CIT C. generales organizativosC. generales organizativos C. desarrollo adq y mant de SIC. desarrollo adq y mant de SI C. explotación de SIC. explotación de SI C. aplicaciónC. aplicación C. de tecnologías específicasC. de tecnologías específicas ConclusionesConclusiones

- 2. © ITGI 2004 - not for commercial use. 2 Analizar y evaluar el CI Las politicas, procedimientos, prácticas y estructuras organizacionales diseñadas para proporcionar certeza razonable de la consecución de los objetivos de negocios y prevención, detección o corrección de eventos indeseables DefiniDefinicciióónn dede ControlControl DefiniDefinicciióónn dede ObjetivObjetivoo dede ControlControl dede TTII Un enunciado del resultado deseado o propósito a lograr mediante la implementación de prácticas de control en una actividad particular de TI Recordemos primero las definiciones de control ya vistas

- 3. © ITGI 2004 - not for commercial use. 3 Control Interno de TIC CIT verifica que todas las políticas, procedimientos, prácticas, relacionadas con TIC sean realizadas cumpliendo con los procedimientos, estándares y normas establecidos por la Dirección de la Organización y/o la Dirección de TIC así como los requerimientos legales

- 4. © ITGI 2004 - not for commercial use. 4 Auditoría de TIC La disciplina que mediante técnicas y procedimientos aplicados en una organización por personas independientes de la operación de la misma, evalúa la función de tecnología de información y su aportación al cumplimiento de los objetivos institucionales, emite una opinión al respecto y efectúa recomendaciones para mejorar el nivel de cumplimiento de dichos objetivos.

- 5. © ITGI 2004 - not for commercial use. 5 Auditoría de TIC como Proceso La AT es el proceso de recopilar analizar y evaluar evidencias para determinar si las TIC está siendo utilizadas para salvaguardar los activos, mantener la integridad de los datos, llevar a cabo eficazmente los fines de la organización y utilizar eficientemente los recursos

- 6. © ITGI 2004 - not for commercial use. 6 Grupos de funciones de la At • Participar antes durante y después en las actividades de CVS • Revisión y evaluación de los controles • Revisión y evaluación del nivel de eficacia, utilidad, fiabilidad y seguridad de los equipos e información

- 7. © ITGI 2004 - not for commercial use. 7 Sistema de Control Interno de TIC Tipos de controles internos Primero propiedadesPrimero propiedades • CompletosCompletos • SimplesSimples • RevisablesRevisables • FiablesFiables • AdecuadosAdecuados • RentablesRentables

- 8. © ITGI 2004 - not for commercial use. 8 Sistema de Control Interno de TIC Tipos de controles internos Segundo, tiposSegundo, tipos • Controles preventivosControles preventivos • Controles detectivosControles detectivos • Controles correctivosControles correctivos

- 9. © ITGI 2004 - not for commercial use. 9 Sistema de Control Interno de TIC Métodos de control y objetivos de control Objetivo de control de mantenimiento.Objetivo de control de mantenimiento. Asegurar que las modificaciones deAsegurar que las modificaciones de procedimientos almacenados esténprocedimientos almacenados estén correctamente diseñadas, probadascorrectamente diseñadas, probadas aprobadas e implantadas.aprobadas e implantadas. Objetivo de control de seguridad deObjetivo de control de seguridad de programasprogramas. Garantizar que no se pueda. Garantizar que no se pueda realizar cambios no autorizados en losrealizar cambios no autorizados en los procedimientos de los programas.procedimientos de los programas.

- 10. © ITGI 2004 - not for commercial use. 10 Implantación de un Sistema de Control Interno de TIC Documentar:Documentar: Entorno de redEntorno de red Configuración del ordenador baseConfiguración del ordenador base Entorno de aplicacionesEntorno de aplicaciones Productos y herramientasProductos y herramientas Seguridad del ordenador baseSeguridad del ordenador base

- 11. © ITGI 2004 - not for commercial use. 11 Implantación de un Sistema de Control Interno de TIC Definir :Definir : Gestión de TICGestión de TIC Administración de SistemaAdministración de Sistema SeguridadSeguridad Gestión de cambiosGestión de cambios Seguridad del ordenador baseSeguridad del ordenador base

- 12. © ITGI 2004 - not for commercial use. 12 Implantación de un Sistema de Control Interno de TIC Respaldo de la DirecciónRespaldo de la Dirección Dirección de Negocios o Dirección de TICDirección de Negocios o Dirección de TIC Dirección de TICDirección de TIC Control Interno de TICControl Interno de TIC Auditor interno/externo de TICAuditor interno/externo de TIC

- 13. © ITGI 2004 - not for commercial use. 13

- 14. © ITGI 2004 - not for commercial use. 14 Implantación de un Sistema de Control Interno de TIC Categorías de CITCategorías de CIT Controles generales de organizaciónControles generales de organización Controles de adquisición, desarrolloControles de adquisición, desarrollo y mantenimiento de SIy mantenimiento de SI Controles de explotación de SIControles de explotación de SI Controles en aplicacionesControles en aplicaciones Controles específicos de ciertas tecnologíasControles específicos de ciertas tecnologías

- 15. © ITGI 2004 - not for commercial use. 15 Controles generales de organizaciónControles generales de organización PolíticasPolíticas PlanificaciónPlanificación PETIPETI Plan de TICPlan de TIC SgsiSgsi SCnSCn EstándanesEstándanes

- 16. © ITGI 2004 - not for commercial use. 16 Controles generales de organizaciónControles generales de organización ProcedimientosProcedimientos OrganizaciónOrganización Descripción de funcionesDescripción de funciones Políticas de personalPolíticas de personal Dirección revise todos los informes deDirección revise todos los informes de controlcontrol Política de clasificación de informaciónPolítica de clasificación de información Designar oficialmente la figra de CIT y ATDesignar oficialmente la figra de CIT y AT

- 17. © ITGI 2004 - not for commercial use. 17 Controles de adquisición, desarrolloControles de adquisición, desarrollo y mantenimiento de SIy mantenimiento de SI Metodología de CVDMetodología de CVD Publicación normativasPublicación normativas Responsabilidades por AreasResponsabilidades por Areas Especificaciones definidas por usuarioEspecificaciones definidas por usuario Plan Director de control de costosPlan Director de control de costos

- 18. © ITGI 2004 - not for commercial use. 18 Controles de adquisición, desarrolloControles de adquisición, desarrollo y mantenimiento de SIy mantenimiento de SI Metodología de CVDMetodología de CVD Plan de validación, veriificaciónPlan de validación, veriificación y pruebasy pruebas